Nuestras vidas rutinarias han girado más o menos en torno a la tecnología hoy en día. Es muy común cargar información personal como el ID de correo electrónico, los detalles de la tarjeta de crédito o la dirección en varios sitios web para algunos u otros fines. ¡Y esto genera preocupaciones sobre el robo de información! Ahora, si está pensando en cómo los piratas informáticos obtienen información personal de fuentes en línea y qué hacen después de la piratería, ¡permítanos informarle!

Además, también comprenderá los métodos de protección de datos, ya sea absorbiéndolos en los hábitos diarios o descargando un software avanzado de terceros.

¿Por qué los piratas informáticos quieren invadir sus datos?

- Robar su dinero de cuentas bancarias.

- Espiar el negocio de los rivales.

- Realizar un truco publicitario o degradar la imagen de un sitio web en particular.

- Finalmente, para divertirse y practicar.

¿Cómo obtienen los piratas informáticos su información personal?

Bueno, ¡de muchas maneras! Sí, has escuchado bien. Desde adivinar las contraseñas hasta lanzar ataques de virus, usar ingeniería social o desbloquear códigos con software, estas formas se abren paso en la computadora sin ni siquiera avisarle. Algunos de ellos son:

- Bots automatizados : muchas veces, un solo pirata informático no es responsable de obtener información personal. Los piratas informáticos lanzan muchos bots automatizados para que puedan rastrear los sitios web y encontrar la información requerida. Inteligente, ¿sabes?

- Phishing : esto es como engañar al usuario enviando un correo electrónico que quiere que el usuario lo abra, inicie sesión y resuelva los problemas de seguridad que surgen en sus servicios legítimos (por ejemplo, sistema bancario en línea). El correo electrónico parece tan real que el usuario no puede diferenciar fácilmente entre lo real o lo falso.

- Virus : como su nombre es, el virus informático se replica en la PC y se convierte en una amenaza. ¿Por qué? Porque puede robar o destruir sus datos e incluso secuestrar sus servicios informáticos.

- Sitios web fraudulentos : otro método que siguen los piratas informáticos es crear un sitio web fraudulento para cualquier tipo de comercio minorista, como compras o registros laborales. Cuando ingresa los detalles de su tarjeta bancaria aquí, su información queda atrapada.

- Enlaces de spam: a veces, puede obtener un enlace irrelevante en su cuenta de redes sociales, mensaje telefónico o correo electrónico. Es mejor mantenerse alejado de estos enlaces, ya que al hacer clic en ellos, se transfiere el malware a su dispositivo con mucha facilidad.

Leer también: -

Los mejores servicios de protección contra el robo de identidad en 2021 para ... Los mejores servicios de protección contra el robo de identidad lo ayudarán a usted y a su familia a protegerse contra el fraude de identidad. Entonces, aquí proporcionamos reseñas ...

¿Qué medidas de seguridad debe tomar para proteger los datos?

La opción más inteligente para escapar de la piratería es tomar medidas de seguridad tempranas para proteger los datos. ¿Cómo? Consulte estos métodos de protección de datos que se mencionan a continuación.

- Vuelva a verificar sus contraseñas : este podría ser el error más común pero peligroso que requiere una verificación estricta. Mantener contraseñas simples como 123456 es como permitir que el pomo de la puerta gire muy rápido. Es mejor si agrega caracteres especiales y mantiene su fuerza muy fuerte.

Además, si está utilizando la misma contraseña en varias plataformas web, es propenso a sufrir una gran exposición a los piratas informáticos.

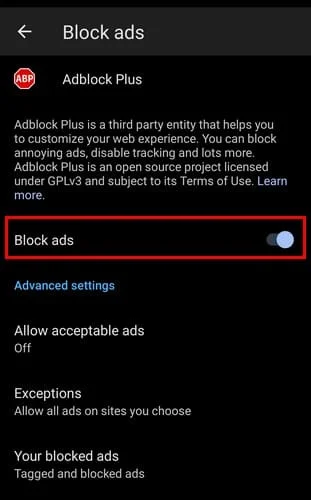

- Descargue el software antivirus con anticipación: dado que la cantidad de virus puede ingresar a su computadora a través de varias canalizaciones, es mejor bloquearlo con anticipación. Están disponibles muchas opciones como Avast, Norton, Systweak Anti-Malware para Mac y Advanced System Protector .

- Desactive los protocolos de comunicación innecesarios : los protocolos como SMB1 se utilizan para compartir archivos entre redes. Y si no los está utilizando por ahora, ¡mejor desactívelos! ¿Cómo?

- Di no a la red Wi-Fi pública: no todas las redes Wi-Fi públicas son seguras para tus datos. Los piratas informáticos pueden capturar fácilmente sus datos, decodificarlos y utilizarlos para sus propios medios.

- Fuente de descarga confiable : si está descargando algo de fuentes no confiables, es muy vulnerable al virus, además de filtrar sus propios datos. Los sitios web ilegales están cargados de malware y es mejor descargarlos desde sitios confiables.

- Aprenda más métodos : desde revisar los informes crediticios con regularidad hasta vaciar la basura con el tiempo, puede explorar más métodos para escapar de la trampa.

¿Qué más puede hacer para proteger sus datos contra violaciones?

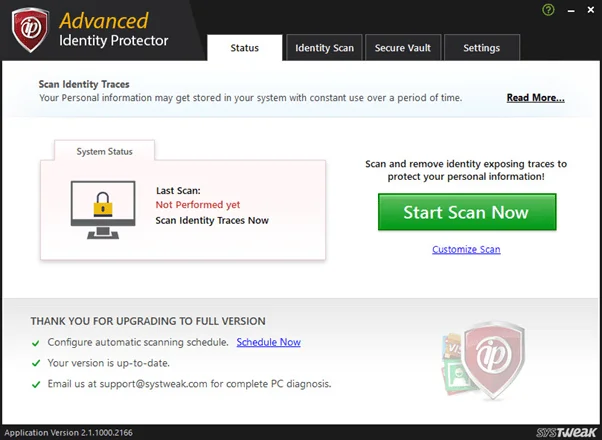

Cuando observa las formas avanzadas de verificar la protección contra los piratas informáticos, es mejor mantener un muro en el medio. A pesar de todos sus esfuerzos mencionados anteriormente, no puede estar seguro de una protección de identidad completa. Pero puede construir este muro usando Advanced Identity Protector en Windows PC.

![¿Cómo violan los piratas informáticos su privacidad y las formas de evitarlo? ¿Cómo violan los piratas informáticos su privacidad y las formas de evitarlo?]()

¿Por qué? Bueno, este muro mantiene su información confidencial como cuentas de correo electrónico, contraseñas, credenciales, información de tarjetas de crédito y número de seguro social lejos de los ojos y las manos de las infracciones. El software detecta los rastros de su información confidencial que puede eliminar o guardar en la bóveda incorporada. Para conocer los detalles al respecto, consulte ¿Cómo prevenir el robo de identidad ?

¿No es genial estar preparado de antemano? ¡Siempre, dicen! Ahora puede deshacerse de todos los piratas informáticos incluso antes de que piensen en disfrutar de su privacidad.

Además, puede mantenerse alejado de los correos electrónicos de phishing, los enlaces infectados y el espionaje.

Conclusión

Ahora que ya sabe cómo los piratas informáticos obtienen su información personal, creemos que todos sus pasos hacia el mundo de la tecnología se tomarán con cautela. Desde varios métodos de protección de datos hasta medidas de seguridad detalladas, ahora ningún pirata informático tocará su información privada.

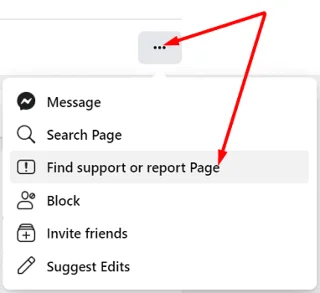

Pero asegúrese de ser cuidadoso al compartir sus datos personales con cualquier nuevo amigo en las redes sociales. ¡Le deseamos una navegación segura y una protección inteligente de datos!