A pesar de que ha habido innumerables cepas de Ransomware con ataques interminables, los autores de Ransomware parecen haber planeado asustar a los usuarios con nuevas tácticas.

Ya hemos recibido cepas de Ransomware que eliminarían archivos si no se paga el rescate en el límite de tiempo prescrito. Además, existen variantes que bloquean los datos del usuario al cambiar el nombre del archivo, lo que dificulta aún más el descifrado. Sin embargo, esta vez, los autores de Ransomware decidieron garantizar un flujo sencillo de Popcorn Time Ransomware para reducir su esfuerzo. O deberíamos decir, han decidido ser un poco misericordiosos con las víctimas.

Recientemente, MalwareHunterTeam descubrió otra cepa de Ransomware llamada Popcorn Time. La variante tiene una forma inusual de extorsionar a los usuarios. Si una víctima pasa con éxito la tensión a otros dos usuarios, obtendría una clave de descifrado gratuita. Quizás, la víctima tendrá que pagar si no puede pasarlo. Para empeorar las cosas, hay un código sin terminar en el ransomware que podría eliminar archivos si el usuario ingresa una clave de descifrado incorrecta 4 veces.

¿Qué tiene de sospechoso Popcorn Time Ransomware?

La cepa tiene un enlace de referencia que se mantiene para transmitirla a otros usuarios. La víctima original obtiene la clave de descifrado cuando las otras dos han pagado el rescate. Pero, si no lo hacen, la víctima principal tiene que hacer el pago. Bleeping Computer cita: “Para facilitar esto, la nota de rescate de Popcorn Time contendrá una URL que apunta a un archivo ubicado en el servidor TOR del ransomware. En este momento, el servidor está inactivo, por lo que no está seguro de cómo aparecerá o se disfrazará este archivo para engañar a las personas para que lo instalen ".

Además, se puede agregar otra característica a la variante que eliminaría archivos si el usuario ingresara una clave de descifrado incorrecta 4 veces. Aparentemente, el Ransomware todavía está en etapa de desarrollo, por lo que se desconoce si esta táctica ya existe en él o es solo un engaño.

Ver también: Año del ransomware: un breve resumen

Funcionamiento de Popcorn Time Ransomware

Una vez que el ransomware se ha instalado correctamente, comprueba si el ransomware ya se ha ejecutado a través de varios archivos, como % AppData% \ been_here y % AppData% \ server_step_one . Si el sistema ya ha sido infectado con el ransomware, entonces la cepa desaparece por sí sola. Popcorn Time entiende esto si el sistema tiene un archivo 'been_here'. Si no existe tal archivo en una computadora, el ransomware continúa propagando la crueldad. Descarga varias imágenes para usar como fondo o iniciar el proceso de cifrado.

Dado que Popcorn Time aún se encuentra en su etapa de desarrollo, solo cifra una carpeta de prueba llamada Efiles . Esta carpeta existe en el escritorio de los usuarios y contiene varios archivos como .back, .backup, .ach, etc. (a continuación se proporciona la lista completa de extensiones de archivo).

.1cd, .3dm, .3ds, .3fr, .3g2, .3gp, .3pr, .7z, .7zip, .aac, .aaf, .ab4, .accdb, .accde, .accdr, .accdt, .ach, .acr, .act, .adb, .adp, .ads, .aep, .aepx, .aes, .aet, .agdl, .ai, .aif, .aiff, .ait, .al, .amr, .aoi, .apj, .apk, .arch00, .arw, .as, .as3, .asf, .asm, .asp, .aspx, .asset, .asx, .atr, .avi, .awg, .back, .backup, .backupdb, .bak, .bar, .bay, .bc6, .bc7, .bdb, .bgt, .big, .bik, .bin, .bkf, .bkp, .blend, .blob, .bmd, .bmp, .bpw, .bsa, .c, .cas, .cdc, .cdf, .cdr, .cdr3, .cdr4, .cdr5, .cdr6, .cdrw, .cdx, .ce1, .ce2, .cer, .cfg, .cfr, .cgm, .cib, .class, .cls, .cmt, .config, .contact, .cpi, .cpp, .cr2, .craw, .crt, .crw, .cs, .csh, .csl, .css, .csv, .d3dbsp, .dac, .dar, .das, .dat, .dazip, .db, .db0, .db3, .dba, .dbf, .dbx, .db_journal, .dc2, .dcr, .dcs, .ddd, .ddoc, .ddrw, .dds, .der, .des, .desc, .design, .dgc, .dir, .dit, .djvu, .dmp, .dng, .doc, .docb, .docm, .docx, .dot, .dotm, .dotx, .drf, .drw, .dtd, .dwg, .dxb, .dxf, .dxg, .easm, .edb, .efx, .eml, .epk, .eps, .erbsql, .erf, .esm, .exf, .fdb, .ff, .ffd, .fff, .fh, .fhd, .fla, .flac, .flf, .flv, .flvv, .forge, .fos, .fpk, .fpx, .fsh, .fxg, .gdb, .gdoc, .gho, .gif, .gmap, .gray, .grey, .groups, .gry, .gsheet, .h, .hbk, .hdd, .hkdb, .hkx, .hplg, .hpp, .htm, .html, .hvpl, .ibank, .ibd, .ibz, .icxs, .idml, .idx, .iff, .iif, .iiq, .incpas, .indb, .indd, .indl, .indt, .inx, .itdb, .itl, .itm, .iwd, .iwi, .jar, .java, .jnt, .jpe, .jpeg, .jpg, .js, .kc2, .kdb, .kdbx, .kdc, .key, .kf, .kpdx, .kwm, .laccdb, .layout, .lbf, .lck, .ldf, .lit, .litemod, .log, .lrf, .ltx, .lua, .lvl, .m, .m2, .m2ts, .m3u, .m3u8, .m4a, .m4p, .m4u, .m4v, .map, .max, .mbx, .mcmeta, .md, .mdb, .mdbackup, .mdc, .mddata, .mdf, .mdi, .mef, .menu, .mfw, .mid, .mkv, .mlb, .mlx, .mmw, .mny, .mos, .mov, .mp3, .mp4, .mpa, .mpeg, .mpg, .mpp, .mpqge, .mrw, .mrwref, .msg, .myd, .nc, .ncf, .nd, .ndd, .ndf, .nef, .nk2, .nop, .nrw, .ns2, .ns3, .ns4, .nsd, .nsf, .nsg, .nsh, .ntl, .nvram, .nwb, .nx2, .nxl, .nyf, .oab, .obj, .odb, .odc, .odf, .odg, .odm, .odp, .ods, .odt, .ogg, .oil, .orf, .ost, .otg, .oth, .otp, .ots, .ott, .p12, .p7b, .p7c, .pab, .pages, .pak, .pas, .pat, .pcd, .pct, .pdb, .pdd, .pdf, .pef, .pem, .pfx, .php, .pif, .pkpass, .pl, .plb, .plc, .plt, .plus_muhd, .pmd, .png, .po, .pot, .potm, .potx, .ppam, .ppj, .ppk, .pps, .ppsm, .ppsx, .ppt, .pptm, .pptx, .prel, .prf, .prproj, .ps, .psafe3, .psd, .psk, .pst, .ptx, .pwm, .py, .qba, .qbb, .qbm, .qbr, .qbw, .qbx, .qby, .qcow, .qcow2, .qdf, .qed, .qic, .r3d, .ra, .raf, .rar, .rat, .raw, .rb, .rdb, .re4, .rgss3a, .rim, .rm, .rofl, .rtf, .rvt, .rw2, .rwl, .rwz, .s3db, .safe, .sas7bdat, .sav, .save, .say, .sb, .sd0, .sda, .sdf, .ses, .shx, .sid, .sidd, .sidn, .sie, .sis, .sldasm, .sldblk, .sldm, .sldprt, .sldx, .slm, .snx, .sql, .sqlite, .sqlite3, .sqlitedb, .sr2, .srf, .srt, .srw, .st4, .st5, .st6, .st7, .st8, .stc, .std, .sti, .stl, .stm, .stw, .stx, .sum, .svg, .swf, .sxc, .sxd, .sxg, .sxi, .sxm, .sxw, .syncdb, .t12, .t13, .tap, .tax, .tex, .tga, .thm, .tif, .tlg, .tor, .txt, .upk, .v3d, .vbox, .vcf, .vdf, .vdi, .vfs0, .vhd, .vhdx, .vmdk, .vmsd, .vmx, .vmxf, .vob, .vpk, .vpp_pc, .vtf, .w3x, .wab, .wad, .wallet, .wav, .wb2, .wma, .wmo, .wmv, .wotreplay, .wpd, .wps, .x11, .x3f, .xf, .xis, .xla, .xlam, .xlk, .xll, .xlm, .xlr, .xls, .xlsb, .xlsb3dm, .xlsm, .xlsx, .xlt, .xltm, .xltx, .xlw, .xml, .xqx, .xxx, .ycbcra, .yuv, .zip, .ztmp

A partir de entonces, el ransomware busca archivos que coincidan con ciertas extensiones y comienza a cifrar archivos con cifrado AES-256. Una vez que un archivo está encriptado con Popcorn Time, agrega .filock como su extensión. Por ejemplo, si el nombre de un archivo es 'abc.docx', se cambiará a 'abc.docx.filock'. Cuando la infección se lleva a cabo con éxito, convierte dos cadenas base64 y las guarda como notas de rescate llamadas restore_your_files.html y restore_your_files.txt . A partir de entonces, el ransomware exhibe una nota de rescate en HTML.

fuente de la imagen: bleepingcomputer.com

Protección contra ransomware

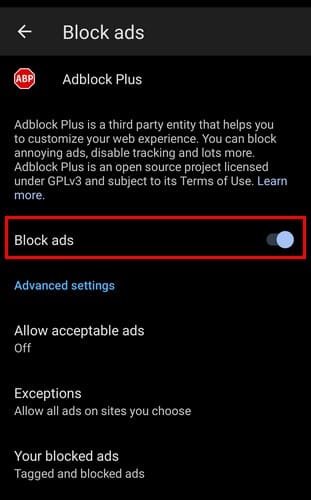

Si bien hasta ahora no se ha desarrollado ningún detector o eliminador de ransomware que pueda ayudar al usuario después de haber sido infectado, se recomienda a los usuarios que tomen medidas de precaución para evitar un ataque de ransomware . Lo más importante es realizar una copia de seguridad de sus datos . Posteriormente, también puede garantizar una navegación segura en Internet, habilitar la extensión del bloque de anuncios, mantener una auténtica herramienta anti-malware y también actualizar oportunamente el software, las herramientas, las aplicaciones y el programa instalados en su sistema. Aparentemente, debe confiar en herramientas confiables para lo mismo. Una de esas herramientas es Right Backup, que es una solución de almacenamiento en la nube . Le ayuda a guardar sus datos en la seguridad de la nube con cifrado AES de 256 bits.