Los dispositivos IoT o Internet de las cosas están conectados a la red y, en general, son dispositivos inteligentes conectados a Internet. Pueden tener una amplia gama de propósitos, como permitirle encender y apagar las luces desde su teléfono, verificar qué alimentos hay en su refrigerador mientras compra, habilitar un altavoz inteligente y más. El problema es que estos dispositivos conectados a Internet tienen un historial de problemas de seguridad que permiten a los piratas informáticos cooptarlos como parte de una botnet para minar Bitcoin o realizar ataques DDOS. En el peor de los casos, incluso puede ser posible que un atacante objetivo aprenda sus hábitos de movimiento y use sus datos de ubicación para identificar cuándo no estará en casa para que pueda entrar con un riesgo mínimo de ser atrapado.

Para ayudarlo a proteger sus dispositivos y a usted mismo, hemos recopilado una lista de consejos para ayudarlo a proteger sus dispositivos de IoT.

Cambiar nombres de usuario y contraseñas predeterminados

Todos los productos de IoT vienen con algún tipo de credenciales predeterminadas, incluso si están literalmente en blanco. Desafortunadamente, estas credenciales predeterminadas suelen ser bien conocidas o de fácil acceso. Para evitar que otras personas puedan acceder a sus dispositivos, asegúrese de cambiar las credenciales predeterminadas.

Como parte de la configuración de una nueva contraseña, asegúrese de crear una contraseña única y segura. Se recomienda que utilice un administrador de contraseñas, ya que esto le ayuda a crear y recordar contraseñas largas, complejas, aleatorias y únicas para cada dispositivo y cuenta.

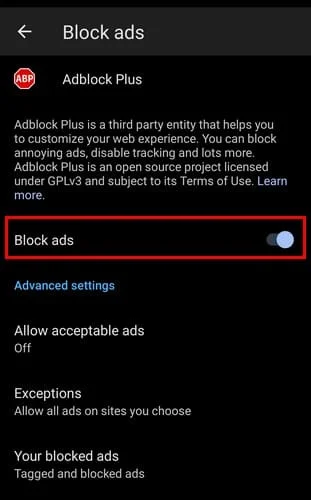

Desactiva funciones que quizás no necesites

Los dispositivos de IoT vienen con muchas funciones, pero es posible que no necesariamente las necesite o desee usar todas. Al revisar las funciones disponibles y deshabilitar las que no desea utilizar, puede reducir la superficie de ataque de sus dispositivos. Por ejemplo, si bien es posible que desee controlar sus luces inteligentes con su teléfono, probablemente no necesite hacerlo cuando no esté en casa. En este escenario, puede deshabilitar el acceso a Internet para los dispositivos y controlar directamente a través de su red Wi-Fi.

Del mismo modo, debe revisar la configuración de privacidad de datos para cualquiera de sus dispositivos conectados a Internet. Es posible que descubra que sus datos están siendo rastreados y utilizados de forma activa para fines con los que no se sienta cómodo. Por ejemplo, un fabricante de altavoces inteligentes puede almacenar sus datos de voz.

Mantenga su software actualizado

Es fácil configurar sus dispositivos IoT la primera vez que los configura y luego olvidarse de ellos y nunca volver a verificar la configuración. Es muy importante asegurarse de que todos los dispositivos de IoT se actualicen periódicamente. Idealmente, debería habilitar las actualizaciones automáticas, para que no tenga que acordarse de actualizar todos sus dispositivos manualmente. Las actualizaciones son especialmente importantes para los dispositivos a los que se puede acceder a través de Internet, ya que son significativamente más fáciles de identificar para los piratas informáticos como parte de un ataque.

2FA

Si sus dispositivos de IoT, especialmente aquellos conectados a Internet, son compatibles con 2FA, también conocido como Autenticación de dos factores, debe habilitarlo. 2FA bloquea el acceso a su dispositivo, por lo que necesita el nombre de usuario y la contraseña como de costumbre y luego debe aprobar el inicio de sesión a través de su teléfono. 2FA es una herramienta increíblemente eficaz para denegar el acceso a los piratas informáticos y, en general, es fácil de configurar.

Red de invitados

La mayoría de los enrutadores domésticos admiten la creación de dos o más redes inalámbricas domésticas. Al crear una red separada para sus dispositivos IoT, crea una brecha entre sus computadoras personales y sus dispositivos IoT. Esta separación dificulta que el malware se propague desde sus dispositivos personales a su hardware de IoT o viceversa.

Sugerencia: muchos enrutadores domésticos solo admiten dos redes. Si este es el caso, debe elegir entre crear un invitado o una red de IoT. Si bien tener una red para invitados puede ayudar a proteger el resto de sus dispositivos del hardware invitado que no es de confianza, realmente no desea que ese hardware que no sea de confianza tenga acceso a su equipo de IoT.