Es Nochebuena. La gente está dispuesta a comprar cosas nuevas para que sus familiares y amigos derramen su amor. El árbol de Navidad está decorado; Las medias están llenas de bombones y regalos para sus seres queridos. Los niños están ansiosos por desenvolver sus regalos.

A medida que la tecnología se ha infiltrado gradualmente en nuestra vida y ha extendido sus garras, ahora todo se trata de tecnología. Por lo tanto, no es de extrañar que los obsequios que damos y recibimos se apoyen en la tecnología.

Como siempre hemos dicho, la tecnología no es ni buena ni mala; Son herramientas, usar estas herramientas en una dirección que podría convertirlo en dicha o convertirlo en una maldición está en nuestras manos.

Si recibe o regala un dispositivo conectado a Internet en esta Navidad o temporada festiva, asegúrese de saberlo todo y comunique a la persona a quien está regalando lo mismo, especialmente las amenazas potenciales.

Los últimos incidentes de Amazon Echo u otros dispositivos inteligentes que roban o registran datos no deseados han dado miedo. Es muy importante saber en qué se ha registrado, cuando compra u obtiene un dispositivo inteligente. Debido a fallas técnicas, ahora los altavoces inteligentes de Amazon tienen mucha información innecesaria sobre sus usuarios, que los usuarios nunca querrían dejar escapar.

Es la temporada navideña, la época más esperada del año, donde familias y amigos se envuelven regalos. Por lo tanto, si recibe un dispositivo conectado a Internet en estas vacaciones que tiene el potencial de violar su privacidad, debe saberlo todo antes de usarlo.

En esta publicación, hemos enumerado algunos de los consejos para asegurar su privacidad digital y hacer que estas vacaciones sean más felices este año.

Leer también: -

¿La seguridad cibernética está mejorando o empeorando? Una y otra vez se introducen nuevas tecnologías, pero aún no hay una caída en los ataques. ¿Por qué tal es el ...

No proporcione permiso para cosas innecesarias:

Independientemente del dispositivo comprado o recibido cuando lo configuró por primera vez, le pedirá ciertos permisos, asegúrese de saber qué le está permitiendo a su dispositivo. Digamos que está configurando el altavoz inteligente de Amazon, Echo, para la configuración inicial, le pedirá su lista de contactos o libreta de direcciones para activar la función de llamadas de voz de Alexa.

Si no desea utilizar Echo para hacer llamadas telefónicas, no permita que acceda a su lista de contactos. Ya que permitir el acceso significa entregar los datos de sus amigos. Sin embargo, siempre puede permitir que el dispositivo haga lo mismo cuando lo necesite.

Siempre lea todas las indicaciones y permisos que le da a sus dispositivos. Si encuentra que alguno de ellos es innecesario, puede rechazarlo u omitirlo. También puede realizar cambios en la configuración que considere excesivos. Por lo tanto, esto pondrá un control en un dispositivo y solo se protegerá hasta cierto punto la información a la que desea que se acceda.

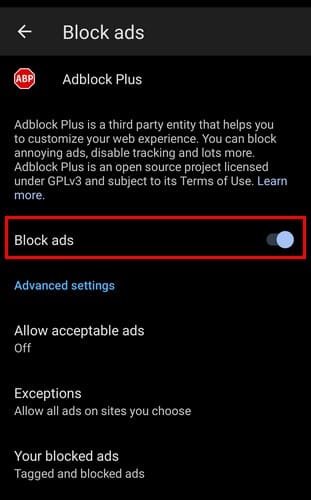

Sea minucioso con la configuración

La configuración predeterminada de un dispositivo se establece de manera que el dispositivo funcione al máximo. Por lo tanto, siempre que configure un dispositivo por primera vez, debe pasar por la configuración. Compruebe cuáles de las funciones son importantes para usted y cuáles parecen innecesarias. Personalice la configuración para obtener el máximo control sobre el dispositivo y sus acciones. Esto le ayudará a controlar cómo se utilizan los datos y también podría mejorar la experiencia del usuario.

Leer también: -

Seguridad multicapa: repare sus lagunas de seguridad cibernética ¿Están sus dispositivos seguros? Las prácticas de seguridad actuales tienen varias lagunas. Lea este artículo para saber cómo la seguridad multicapa puede cubrir ...

Algunos dispositivos son inútiles

Puede personalizar un dispositivo para aprovecharlo al máximo, pero ¿qué pasa si ese dispositivo tecnológico es un oso de peluche con una cámara en la nariz o en los ojos? Sin duda, podría ser atractivo para un bebé, pero puede estar seguro de que el juguete no ha sido pirateado y diseñado para robar su información privada. Para evitar esto, solo puede quitar las baterías y usarlo como un juguete de peluche.

Los obsequios pueden hacerte sentir amado, pero dada la tendencia tecnológica y los ataques de seguridad que enfrentó el mundo en 2018, es mejor prevenir que curar. La próxima vez, recibirá un regalo relacionado con la tecnología, luego no lo encienda, conéctelo y comience a usarlo. Primero, tome todas las medidas de precaución como verificar el permiso proporcionado, la configuración habilitada.

¿No es intimidante? Recibir regalos solía ser divertido, pero ahora el mundo progresista y los piratas informáticos maliciosos se han apoderado de la comodidad y la alegría de la temporada navideña.

¿Qué piensas? Mencione sus pensamientos en la sección de comentarios a continuación.