Cloud telah mengubah cara perusahaan mengoperasikan dan menjalankan fungsi dan keputusan bisnis. Berbagai aplikasi dan layanan komputasi awan telah ditawarkan, & telah membuat bisnis modern lebih gesit, cepat, dan dapat dioperasikan. Dari platform berbagi informasi internal berbasis cloud hingga sumber daya yang fleksibel untuk penyimpanan, pengambilan, dan pengelolaan basis data yang mudah, cloud telah menawarkan lingkungan ruang-usia baru bagi perusahaan untuk menjalankan operasi bisnis mereka.

Karena permintaan untuk arsitektur bisnis berbasis web telah meningkat, begitu juga dengan kekayaan pengembang dan penyedia layanan cloud. Perusahaan besar seperti Amazon Web Services dan Microsoft Azure telah menjadi pemain terkemuka di industri ini, yang mempengaruhi layanan berbasis cloud pada tingkat yang cukup untuk memikat bisnis skala kecil dan menengah untuk bermigrasi.

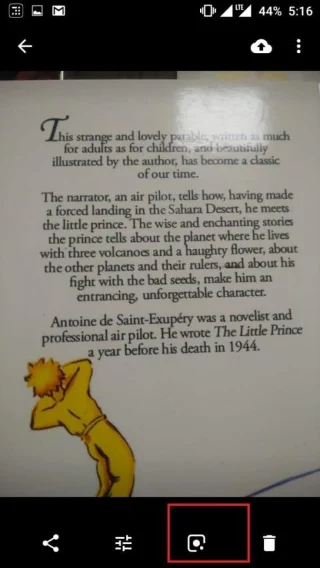

Sumber Gambar: Forbes

Namun, seperti setiap layanan lain yang terkait dengan internet, komputasi awan juga rentan terhadap masalah keamanan. Pelanggaran data, pembajakan akun, serangan ransomware, serangan DoS, dll. adalah masalah keamanan cloud umum yang dapat menimbulkan risiko terhadap keamanan informasi perusahaan terkait eksekusi bisnis di masa mendatang, strategi, dan kredensial keuangan yang disimpan di cloud. Jadi, jika Anda berencana untuk pindah ke cloud, maka Anda harus menyadari kerentanannya juga.

Berikut adalah beberapa langkah yang harus Anda ambil sebelum bermigrasi ke cloud agar Anda dapat membangun arsitektur keamanan siber yang andal di sekitarnya:

Tindakan Keamanan Cloud Computing Sebelum Migrasi:

1. Pertimbangkan Risiko yang Terkait Dengan Keamanan Cloud Computing: Lihat Studi Kasus

Sumber Gambar: IBM

Salah satu bagian terpenting dari perubahan dalam perusahaan adalah penilaian risiko. Penting bagi pihak berwenang untuk mengetahui risiko apa yang mungkin ditimbulkan oleh perubahan yang mereka usulkan terhadap data mereka. Sama halnya dengan komputasi awan. Ketika sebuah perusahaan ingin bermigrasi ke komputasi awan, ia harus menyadari risiko keamanan komputasi awan juga.

Untuk mengatasi risiko tersebut, cara terbaik adalah mempelajari pelanggaran keamanan cloud sebelumnya. Dalam beberapa tahun terakhir, organisasi bahkan bertubuh internasional telah menjadi mangsa pelanggaran keamanan cloud. Mempelajari kasus mereka dan mempelajari tindakan apa yang gagal mereka terapkan adalah langkah pertama untuk memastikan bahwa Anda tidak membuat kesalahan yang sama saat bermigrasi ke cloud.

2. Identifikasi Data Anda dan Kelola Ulang sesuai Preferensi

Sumber Gambar: Medium

Setelah Anda mengetahui semua kerentanan dan risiko yang terkait dengan keamanan komputasi awan, Anda perlu memahami bahwa risiko tersebut dapat menyebabkan pencurian data. Jika data Anda hilang dalam upaya pencurian tersebut, Anda dapat dituntut oleh klien dan mitra Anda karena salah urus informasi. Jadi, pertama, atur data Anda dan pisahkan konten di dalamnya sesuai preferensi dan prioritas. Uji migrasi ke cloud dengan mentransfer aset yang paling tidak penting terlebih dahulu. Anda akan mengetahui bagaimana segala sesuatunya dikonfigurasi saat di cloud dan Anda akan dapat menerapkan aset Anda dengan lebih hati-hati ke dalam layanan baru.

3. Biaya Migrasi

![Tindakan Keamanan Cloud Apa yang Harus Dipastikan Sebelum Pindah Ke Cloud? Tindakan Keamanan Cloud Apa yang Harus Dipastikan Sebelum Pindah Ke Cloud?]()

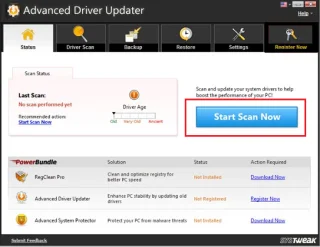

Sumber Gambar: MakeUseOf

Untuk organisasi skala besar, manajemen anggaran adalah proses jalur cepat, di mana mereka mengalokasikan kembali sumber daya untuk menjalankan tugas manajemen perubahan tersebut. Tetapi untuk usaha skala menengah atau kecil, ini adalah masalah besar. Sebelum pergi ke cloud, pastikan itu tidak merugikan akun perusahaan Anda pada tingkat apa pun yang berdampak. Pastikan ketersediaan aset keuangan di perusahaan Anda memungkinkan migrasi dan adaptasi teknologi baru semacam itu.

4. Mulailah Dengan Membangun Arsitektur Keamanan Siber

Sumber Gambar: Pengusaha

Pahami arsitektur keamanan siber Anda saat ini. Periksa jenis ancaman apa yang dapat dihindarkan dan kerentanan apa yang ada di sana. Jika ditemukan, perbaiki. Lihat berbagai aspek arsitektur keamanan siber Anda secara terpisah. Menilai prospek keamanan titik akhir dan perlindungan server. Setelah Anda menilai semua aspek, periksa apakah praktik keamanan siber Anda saat ini mematuhi peraturan keamanan komputasi awan. Jika tindakan Anda yang ada memiliki celah yang dapat dilanggar melalui cloud, Anda perlu menggantinya.

Langkah-langkah ini dilakukan dengan menganalisis kekuatan kode sumber perangkat lunak keamanan yang diterapkan di server Anda dan sektor perusahaan lainnya. Dengan mengelola arsitektur keamanan siber secara kritis, Anda dapat memastikan migrasi yang aman ke cloud.

5. Periksa Interoperabilitas Keamanan

![Tindakan Keamanan Cloud Apa yang Harus Dipastikan Sebelum Pindah Ke Cloud? Tindakan Keamanan Cloud Apa yang Harus Dipastikan Sebelum Pindah Ke Cloud?]()

Sumber Gambar: Forbes

Meskipun alat keamanan siber jarang digunakan untuk komputer pribadi , perusahaan lebih baik dengan lapisan keamanan tambahan. Jadi, nilai firewall, dasar-dasar keamanan jaringan, teknologi enkripsi, dan layanan perlindungan malware yang Anda gunakan saat ini. Periksa mereka terhadap risiko keamanan cloud. Kita harus memastikan bahwa dasar-dasar yang ada akan sama-sama berguna pada komputasi awan juga. Setelah Anda menyediakan semua langkah keamanan mendasar yang diperlukan untuk migrasi dan kemudian melanjutkan eksekusi bisnis di cloud, baru kemudian lanjutkan dengan transfer data.

6. Temukan Penyedia Layanan Web yang Sesuai, Yang Juga Sesuai Anggaran Anda

![Tindakan Keamanan Cloud Apa yang Harus Dipastikan Sebelum Pindah Ke Cloud? Tindakan Keamanan Cloud Apa yang Harus Dipastikan Sebelum Pindah Ke Cloud?]()

Meskipun semua tindakan keamanan telah diperiksa dan dinilai, semua informasi yang Anda masukkan ke cloud juga menjadi tanggung jawab penyedia layanan. Sangat penting bahwa penyedia tertentu dapat dipercaya; praktik keamanannya diuji, dan transparan dengan Anda mengenai akses dan kontrol informasi Anda. Ada Perjanjian Tingkat Layanan (SLA) untuk kontrak semacam itu. Dasar dari SLA adalah bahwa penyedia layanan tetap jujur dengan tindakannya untuk menyimpan dan menyimpan informasi klien (yang merupakan perusahaan). Perjanjian semacam itu menambah komitmen pada segala jenis kesepakatan kontrak.

7. Transfer Data Lama

Data lama harus ditransfer ke platform komputasi awan baru. Data masa lalu itu diperlukan untuk memprediksi tren masa depan dan keputusan operasional. Tetapi data itu harus diatur dan dilindungi saat ditransfer. Perusahaan dapat mempertimbangkan untuk menggunakan Containerization dalam skenario seperti itu.

Dalam Containerization, aplikasi dan file konfigurasi terkait digabungkan bersama dalam lingkungan komputasi yang bebas dari bug keamanan. Data yang terkandung tersebut aman untuk ditransfer dari satu lingkungan komputasi ke yang lain.

8. Pelatihan Karyawan – Komunikasikan Perubahan

![Tindakan Keamanan Cloud Apa yang Harus Dipastikan Sebelum Pindah Ke Cloud? Tindakan Keamanan Cloud Apa yang Harus Dipastikan Sebelum Pindah Ke Cloud?]()

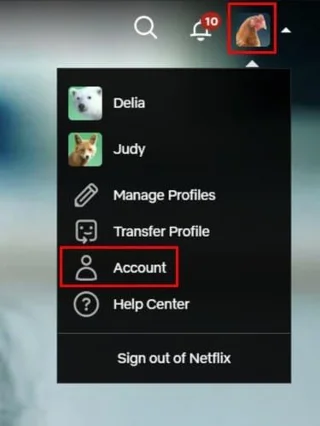

Sumber Gambar: Forbes

Transisi tidak dapat diselesaikan kecuali jika karyawan perusahaan mengetahui penggunaan dan metodologi komputasi awan. Dalam banyak kasus pelanggaran komputasi awan, kesalahan karyawanlah yang menyebabkannya. Bukannya karyawan itu sengaja melakukan kesalahan, tetapi dia tidak diberi tahu dengan benar tentang metode yang digunakan untuk melanggar keamanan cloud.

Oleh karena itu, penting bagi karyawan untuk dilatih dalam menangani upaya-upaya tersebut. Mereka harus diberitahu tentang prosedur yang harus diikuti ketika mereka bertemu dengan contoh seperti itu.

9. Periksa Detail untuk Integrasi Pihak Ketiga

![Tindakan Keamanan Cloud Apa yang Harus Dipastikan Sebelum Pindah Ke Cloud? Tindakan Keamanan Cloud Apa yang Harus Dipastikan Sebelum Pindah Ke Cloud?]()

Sumber Gambar: CISO

Penyedia layanan komputasi awan menawarkan integrasi pihak ketiga untuk menjalankan operasi yang berbeda. Integrasi ini untuk membantu perusahaan dalam tugas terkecil. Namun, untuk menggunakannya, Anda harus mengizinkan mereka mengakses sebagian informasi dari akun komputasi awan Anda. Sebelum bermigrasi ke cloud, pelajari integrasi pihak ketiga yang terkait dengannya. Periksa keasliannya dan lihat apakah pernah terjadi pelanggaran keamanan cloud di masa lalu karena integrasi tersebut.

10. Pengujian Penetrasi

![Tindakan Keamanan Cloud Apa yang Harus Dipastikan Sebelum Pindah Ke Cloud? Tindakan Keamanan Cloud Apa yang Harus Dipastikan Sebelum Pindah Ke Cloud?]()

Sumber Gambar: Grup JSCM

Lebih baik jika penyedia layanan Anda mengizinkan pengujian penetrasi untuk mengukur tingkat keamanan cloud yang disediakan. Dalam pengujian penetrasi, serangan berbahaya yang disimulasikan pada layanan cloud dibuat dalam upaya untuk melanggar keamanan. Kode simulasi ini menemukan celah dalam langkah-langkah keamanan komputasi awan, baik yang diambil oleh perusahaan dan disediakan oleh perusahaan layanan awan.

Di berbagai layanan cloud, terdapat fitur keamanan siber otomatis yang mendeteksi serangan tersebut dan mematikan server cloud sekaligus. Jika serangan simulasi Anda tidak dapat dideteksi oleh fitur ini, itu berarti ada celah.

11. Periksa Ancaman Terhadap Aksesibilitas Jarak Jauh

Sumber Gambar: Eureka

Di berbagai perusahaan, karyawan diizinkan untuk masuk dari rumah melalui perangkat pribadi dan jaringan pribadi mereka. Perangkat dan jaringan ini tidak dilindungi oleh tindakan yang sama seperti sistem perusahaan. Oleh karena itu, mereka lebih mudah dibobol dan setelah selesai, akun perusahaan mana pun dapat diretas. Jadi, pastikan bahwa layanan cloud yang Anda migrasikan juga menawarkan perlindungan serupa untuk akses jarak jauh ke akun mereka.

Untuk bermigrasi ke komputasi awan, perusahaan harus menerapkan praktik terbaik, yang tidak hanya memenuhi persyaratan hukum tetapi juga memenuhi persyaratan keselamatan perusahaan Anda. Menjadi teknologi yang efektif tetapi rentan, migrasi komputasi awan harus dicapai dengan jumlah risiko minimum. Sepuluh langkah ini dapat membantu perusahaan untuk menilai setiap aspek dari proses migrasi dan mencapai keamanan cloud berkualitas tinggi.

Di sini:

Isi bagian komentar dengan pandangan Anda tentang komputasi awan. Apakah Anda berpikir bahwa tekanan yang dihadapi perusahaan selama migrasi komputasi awan adalah logis? Dan apa pendapat Anda tentang keamanan cloud? Beritahu kami.

Ikuti Systweak di Facebook dan Twitter untuk mendapatkan pembaruan blog baru, atau berlangganan buletin kami untuk pemberitahuan blog harian.