Oplossing: Niet Vastgepinde Apps Blijven Terugkomen op Windows 11

Als niet vastgepinde apps en programma

IT-criminelen gebruiken steeds vaker verschillende cyberaanvallen om internetgebruikers het slachtoffer te maken. Aanvallen zoals het stelen van persoonlijke of zakelijke gegevens, het creëren van oplichting enz. komen steeds vaker voor. Cybercriminelen controleren heimelijk onze systemen en stelen onze gegevens. Zo zijn criminelen goed thuis in het uitbuiten van mazen en beheersen ze het manipuleren van gebruikers zoals gewenst. Maar veel internetgebruikers zijn zich nog steeds niet bewust van de valstrikken die deze professionele IT-criminelen hebben gezet om hun privacy te schenden. Daarom hebben we een artikel bedacht dat u kan helpen op de hoogte te blijven van de belangrijkste cyberaanvallen en de manieren om deze aan te pakken. Lees verder!

Malware

Afbeeldingsbron: macobserver.com

Het is de meest voorkomende aanval die sinds eeuwen wordt gebruikt om gewone gebruikers in de val te lokken. Hoewel het oud is, is de aanval uitgegroeid tot een geweldig hulpmiddel om gegevens en privacy van gebruikers te schenden. Hier is een voorbeeld van een malware-aanval:

Tijdens het surfen op internet komen gebruikers over het algemeen pop-ups tegen die zijn ontworpen om hen te lokken. Bedoeld of onopzettelijk, zodra de gebruiker op de pop-up klikt, wordt de aanval gestart en krijgt de gebruiker een malware-infectie op zijn apparaat.

Moet lezen: manieren om uw cryptocurrency-transacties te beschermen

Hoe schaadt het uw systeem?

Hoe malware te bestrijden?

Malware kan alleen uw apparaat binnendringen wanneer de schadelijke installatie door de gebruiker wordt geactiveerd. Klik daarom nooit op pop-ups of bezoek niet-vertrouwde websites. Zoek bovendien naar "HTTPS-beveiligde" SSL-certificaten tijdens het surfen op het web. Gebruik de beste antimalware om uw apparaten te beschermen tegen dergelijke aanvallen. Advanced System Protector is het beste programma voor malwarebescherming dat malware in een mum van tijd kan detecteren en opschonen. De database bestaat uit meer dan 10 miljoen malwaredefinities (nog steeds groeiend). Download deze lichtgewicht krachtige app door op de downloadknop te klikken.

Phishing

Afbeeldingsbron: itsecurity.blog.fordham.edu

Aanvaller probeert gebruikersinformatie te stelen met behulp van e-mails en andere communicatiemethoden. Dergelijke communicatie wordt nagebootst als legitiem om gebruikers ervan te overtuigen dat ze afkomstig zijn van een vertrouwde bron. De e-mail zal een bijlage bevatten. Zodra de gebruiker op de bijlage klikt, wordt de malware automatisch naar het apparaat gedownload.

Hoe schaadt het uw systeem?

De malware doorbreekt vervolgens de apparaatbeveiliging, steelt informatie, nodigt andere malware uit of neemt de controle over het apparaat over.

Hoe phishing te bestrijden?

Het is een serieus probleem als het in het begin niet wordt voorkomen. Het kan de deuren openen voor andere ernstige aanvallen op uw apparaat. U kunt de gebeurtenis voorkomen door e-mailbijlagen te scannen voordat u ze opent. Hoewel veel toonaangevende e-mailproviders een ingebouwde e-mailscanner hebben om phishing-e-mails te detecteren, is het beter om de e-mailscannertool op uw apparaat te installeren als een extra beveiligingslaag. Nogmaals, u kunt een antivirus- of antimalwareprogramma kopen dat ook uw inkomende e-mails scant.

Moet lezen: 9 eenvoudige manieren om gegevensinbreuken efficiënt te voorkomen

Identieke referenties

Het is heel gebruikelijk onder mensen om inloggegevens in verschillende accounts opnieuw te gebruiken. Beveiligingsexperts adviseren om unieke sterke wachtwoorden te gebruiken in alle verschillende accounts. Maar het wordt over het algemeen niet gevolgd en hackers maken misbruik van dergelijke situaties. Zodra IT-criminelen toegang krijgen tot de persoonlijke informatie van gebruikers, misbruiken ze de situatie en proberen ze de informatie te gebruiken om accounts te kraken.

Hoe de situatie aan te pakken?

Er is geen andere manier dan unieke sterke referenties in verschillende accounts te gebruiken. U kunt een tool voor wachtwoordbeheer gebruiken om al uw belangrijke wachtwoorden op te slaan.

Opmerking: - U kunt wachtwoorden vervangen door een wachtwoordzin. U kunt bijvoorbeeld een referentie maken zoals - " ILove2RideBike $ " .

Dergelijke zinnen zijn gemakkelijk te onthouden en een harde noot om te kraken.

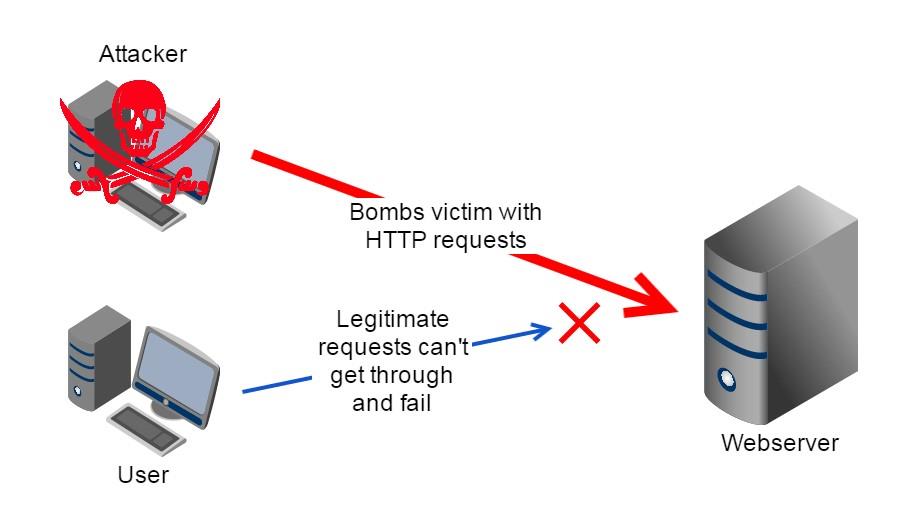

DoS-aanvallen

Afbeeldingsbron: windowsreport.com

DoS of denial of service-aanval is een zeer populaire aanval onder cybercriminelen. Het doel van de aanval is om veel verkeer op websites te creëren om denial-of-services voor zijn gebruikers te creëren.

Dergelijke aanvallen worden gestart vanaf IP's over de hele wereld om de exacte locatie van de aanvaller te verbergen. Cybercriminelen gebruiken malware zoals botnets om een aanval zoals DoS uit te voeren.

Opmerking: - Een botnet kan bij een DoS-aanval meer dan 100.000 verschillende IP-adressen produceren.

Hoe een DoS-aanval te voorkomen?

U kunt een DoS-aanval voorkomen door een krachtig antivirusprogramma op uw apparaat te installeren. Voor ondernemingen zijn er diensten van derden die websites beveiligen tegen DoS-aanvallen. Ze zijn misschien duur, maar ze kunnen effectief zijn.

Moet lezen: 10 grootste datalekken in de 21e eeuw

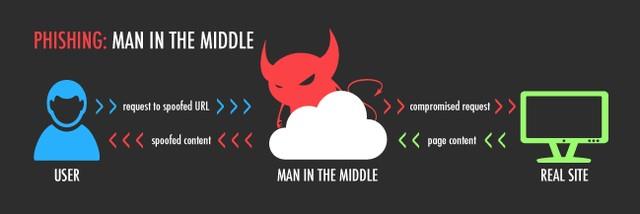

Man-in-the-middle-aanval (MITM)

Afbeeldingsbron: ebuddyblog.com

Deze aanval, ook bekend als Session ID Hijacking, vindt plaats tijdens een live internetactiviteit. Een sessie-ID stelt de gebruiker in staat om te communiceren met de website. De aanvaller komt tussen de gebruikerscomputer en de webserver binnen en steelt de informatie die wordt gedeeld zonder medeweten van de gebruiker.

Hoe MITM-aanvallen voorkomen?

Vermijd rechtstreeks verbinding met een open wifi. Als u verbinding wilt maken, gebruikt u een browserplug-in zoals ForceTLS of HTTPS Everywhere. De meeste dingen, zoals het implementeren van authenticatiecertificeringen en het gebruik van HSTS op de website, moeten aan de serverzijde worden uitgevoerd.

Voor bedrijven

SQL, een programmeertaal, wordt gebruikt om te communiceren met verschillende databases. Databaseservers die essentiële website-informatie opslaan, gebruiken SQL om hun database te beheren.

Een aanvaller gebruikt een SQL-injectie-aanval om toegang te krijgen tot de informatie op de website door een kwaadaardige code in de database te injecteren.

Hoe schaadt het uw systeem?

Het is een ernstige aanval omdat het alle wachtwoorden en andere essentiële gebruikersinformatie die voor de site is opgeslagen, kan extraheren zodra het succesvol is. De aanvaller krijgt controle over het zoekvak van de site. De aanvaller voegt vervolgens de code in die gebruikersinformatie onthult op basis van zijn behoeften.

Hoe SQL-injectie-aanval te stoppen?

De aanval kan worden gestopt door: -

Cross-site scripting-aanval

Bij deze aanval richt de aanvaller zich op de gebruiker van de website. De aanvaller voegt een kwaadaardige code in op een populaire website en komt automatisch scripts en opmerkingen tegen om gebruikersinformatie te stelen. Daarom schaadt het de reputatie van de website.

Hoe Cross-Site Scripting Attack stoppen?

Het installeren van een webtoepassingsfirewall kan cross-site scripting of XSS-aanvallen voorkomen, aangezien de firewall controleert of uw website kwetsbaar is voor XSS-aanvallen en de beveiliging van de website versterkt.

Moet lezen: massale cyberaanval verovert de wereld na het vernietigen van Oekraïne

Als internetgebruiker die persoonlijke informatie, werk- en andere bestanden online opslaat, moeten we ons bewust zijn van de cyberaanvallen. Als we deze aanvallen kennen, kunnen we zo vroeg mogelijk voorkomen dat onze gegevens en apparaten worden beveiligd. We hopen dat dit artikel u helpt bij het beschermen van uw IT-middelen.

Als niet vastgepinde apps en programma

Verwijder opgeslagen informatie uit Firefox Autofill door deze snelle en eenvoudige stappen te volgen voor Windows- en Android-apparaten.

In deze tutorial laten we je zien hoe je een zachte of harde reset uitvoert op de Apple iPod Shuffle.

Er zijn zoveel geweldige apps op Google Play dat je niet anders kunt dan je abonneren. Na een tijdje groeit die lijst, en moet je jouw Google Play-abonnementen beheren.

Rommelen in je zak of portemonnee om de juiste kaart te vinden kan een groot ongemak zijn. In de afgelopen jaren hebben verschillende bedrijven

Wanneer je de Android downloadgeschiedenis verwijdert, help je om meer opslagruimte te creëren, naast andere voordelen. Hier zijn de te volgen stappen.

Deze gids laat je zien hoe je foto

We hebben een beetje tijd doorgebracht met de Galaxy Tab S9 Ultra, en het is de perfecte tablet om te koppelen aan je Windows PC of de Galaxy S23.

Dempen van groepsberichten in Android 11 om meldingen onder controle te houden voor de Berichten-app, WhatsApp en Telegram.

Wissen van de Adresbalk URL geschiedenis op Firefox en houd je sessies privé door deze snelle en eenvoudige stappen te volgen.