Oplossing: Niet Vastgepinde Apps Blijven Terugkomen op Windows 11

Als niet vastgepinde apps en programma

HSTS is een webbeveiligingsreactieheader. De naam is een acroniem voor "HTTP Strict Transport Security". De functie van de HSTS-header is om browsers te dwingen verbinding te maken met websites via HTTPS.

Tip: HTTPS gebruikt codering om uw internetverbinding te beveiligen tegen hackers die deze proberen te wijzigen of te controleren. HTTP heeft deze beveiligingen niet en dus kan een hacker op de juiste plaats uw HTTP-verkeer controleren en wijzigen.

Een webresponsheader is een stukje metagegevens dat door de server wordt verzonden wanneer deze reageert op webverzoeken. Een subset van deze headers wordt vaak beveiligingsheaders genoemd, omdat ze bedoeld zijn om de veiligheid van de website en de gebruiker te vergroten.

De HSTS-header heeft twee verplichte delen en twee optionele. De kopnaam "Strict-Transport-Security" en vervolgens de operator "max-age" en de waarde zijn beide verplicht. Een ander paar operators, "includeSubDomains" en "preload" worden soms ook gebruikt.

Wanneer de browser een HTTPS-antwoord ontvangt met de HSTS-header, wordt hij geïnstrueerd om verbinding te maken met deze website en alle bronnen erop, uitsluitend via HTTPS voor de duur van de "max-age"-timer. “Max-age” is een variabele die beschrijft hoe lang een instelling door de browser moet worden onthouden. De waarde van "max-leeftijd" wordt weergegeven in seconden, de aanbevolen waarde is "31536000", wat een jaar is.

Het idee is dat binnen de duur van deze timer, die opnieuw wordt ingesteld bij elke volgende pagina die wordt geladen, de browser een HTTPS-verbinding nodig heeft en alle HTTP-bronnen weigert. Dit beschermt tegen person-in-the-middle-aanvallen, waarbij een hacker tussen u en de webserver de reacties die u ontvangt, kan manipuleren.

Het belangrijkste punt waarop dit u beschermt, is de eerste verbinding. Wanneer u verbinding maakt met een website, kunt u doorgaans de HTTP-website aanvragen en vervolgens worden doorgestuurd naar de HTTPS-website. Helaas kan een hacker in de middenpositie deze upgrade naar HTTPS voorkomen en vervolgens uw activiteit op de website stelen of controleren. Zodra de HSTS-header echter door de browser is gezien, maakt uw browser zelfs de eerste verbinding via HTTPS, waardoor u tegen hackers wordt beschermd.

HSTS voorkomt ook dat onveilige bronnen worden geladen die ook kwaadwillig kunnen worden gewijzigd door een aanvaller als ze via HTTP worden afgeleverd.

De operator “includeSubDomains” wordt gebruikt om aan te geven dat de header ook van toepassing moet zijn op alle subdomeinen van de website.

U zult misschien merken dat HSTS u nog steeds niet beschermt wanneer u voor het eerst verbinding maakt met een website. Dit is waar de "preload"-operator om de hoek komt kijken. Websites kunnen zich aanmelden om te worden opgenomen in de HSTS-preloadlijst, de "preload" -operator is een vereiste indicator als dit het geval is. De HSTS-preloadlijst wordt regelmatig bijgewerkt en opgeslagen in de browser, als een site daarin is opgenomen, zal de browser de HSTS-beveiligingen daarop toepassen. Dit gebeurt zelfs bij de allereerste verbinding voordat de browser ooit de HSTS-responsheader had kunnen zien.

Tip: Een "max-leeftijd" van een jaar of meer moet worden toegevoegd aan de HSTS-preloadlijst.

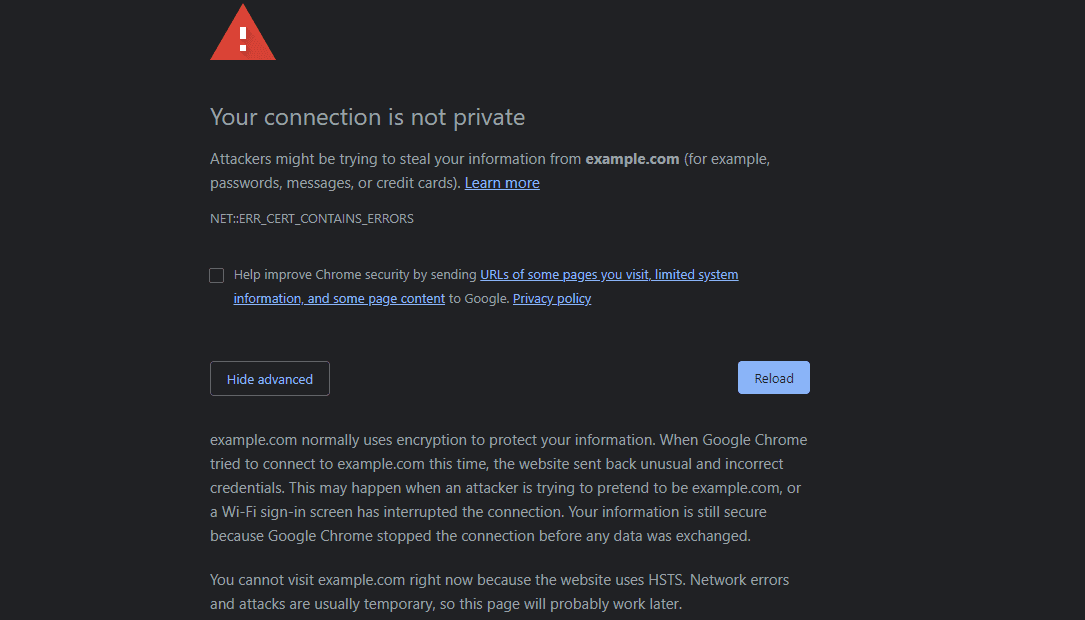

Een van de belangrijkste punten van HSTS is dat het een foutmelding geeft als er problemen zijn met de HTTPS-verbinding. Als extra veiligheidsmaatregel mogen gebruikers HSTS-foutmeldingen niet omzeilen, zoals ze dat wel zouden kunnen met normale HTTPS-fouten.

Helaas kan dit problemen veroorzaken als een bedrijf HSTS uitrolt voordat de hele website, en elke bron die erop wordt gebruikt, HTTPS ondersteunt. In dit geval zullen gebruikers HSTS-beveiligingsfoutmeldingen zien die ze niet kunnen omzeilen, waardoor de website in wezen volledig wordt verbroken. Het ergste is dat het eenvoudigweg verwijderen van de HSTS-header het probleem voor die gebruikers niet oplost, omdat hun browser HSTS blijft afdwingen gedurende de mogelijk maandenlange "max-age".

Als zodanig is het van cruciaal belang dat een korte "max-age" wordt gebruikt wanneer de kop voor het eerst wordt geïmplementeerd. Als er problemen zijn, blijven ze slechts korte tijd bestaan nadat ze zijn ontdekt. Pas als u zeker weet dat uw website volledig HSTS-compatibel is, moet u een lange HSTS-timer configureren.

Tip: Het is ook mogelijk om een "max-age" van 0 in te stellen, dit verwijdert in wezen de opgeslagen HSTS-invoer van iedereen die het ziet. Dit kan helpen als er een probleem is, maar het is alleen van invloed op gebruikers wanneer en als ze besluiten het opnieuw te proberen.

Als niet vastgepinde apps en programma

Verwijder opgeslagen informatie uit Firefox Autofill door deze snelle en eenvoudige stappen te volgen voor Windows- en Android-apparaten.

In deze tutorial laten we je zien hoe je een zachte of harde reset uitvoert op de Apple iPod Shuffle.

Er zijn zoveel geweldige apps op Google Play dat je niet anders kunt dan je abonneren. Na een tijdje groeit die lijst, en moet je jouw Google Play-abonnementen beheren.

Rommelen in je zak of portemonnee om de juiste kaart te vinden kan een groot ongemak zijn. In de afgelopen jaren hebben verschillende bedrijven

Wanneer je de Android downloadgeschiedenis verwijdert, help je om meer opslagruimte te creëren, naast andere voordelen. Hier zijn de te volgen stappen.

Deze gids laat je zien hoe je foto

We hebben een beetje tijd doorgebracht met de Galaxy Tab S9 Ultra, en het is de perfecte tablet om te koppelen aan je Windows PC of de Galaxy S23.

Dempen van groepsberichten in Android 11 om meldingen onder controle te houden voor de Berichten-app, WhatsApp en Telegram.

Wissen van de Adresbalk URL geschiedenis op Firefox en houd je sessies privé door deze snelle en eenvoudige stappen te volgen.