Nasze codzienne życie kręci się mniej więcej wokół technologii. Przesyłanie danych osobowych, takich jak identyfikator e-mail, dane karty kredytowej lub adres w różnych witrynach internetowych w niektórych lub innych celach, jest bardzo powszechne. A to budzi obawy przed kradzieżą informacji! Teraz, jeśli myślisz, że w jaki sposób hakerzy uzyskują dane osobowe ze źródeł internetowych i co robią po zhakowaniu, pozwól, że poinformujemy Cię o tym!

Co więcej, zrozumiesz również metody ochrony danych, czy to poprzez przyswajanie ich w codziennych nawykach, czy poprzez pobieranie zaawansowanego oprogramowania stron trzecich.

Dlaczego hakerzy chcą zaatakować Twoje dane?

- Kradzież pieniędzy z kont bankowych.

- Szpiegowanie interesów rywali.

- Aby wykonać chwyt reklamowy lub zdegradować wizerunek konkretnej strony internetowej.

- Wreszcie dla zabawy i ćwiczeń.

Jak hakerzy pozyskują Twoje dane osobowe?

Cóż, na wiele sposobów! Tak, dobrze słyszałeś. Od zgadywania haseł po przeprowadzanie ataków wirusów, stosowanie socjotechniki lub odblokowywanie kodów za pomocą oprogramowania — te sposoby przedostają się do komputera, nawet nie informując o tym użytkownika. Niektórzy z nich są:

- Zautomatyzowane boty : wiele razy jeden haker nie jest odpowiedzialny za przechwytywanie danych osobowych. Raczej wiele zautomatyzowanych botów jest wypuszczanych przez hakerów, aby mogli indeksować strony internetowe i znaleźć wymagane informacje. Sprytny, wiesz?

- Wyłudzanie informacji : jest to jak blefowanie użytkownika poprzez wysłanie wiadomości e-mail, która chce, aby użytkownik ją otworzył, zalogował się i rozwiązał problemy bezpieczeństwa pojawiające się w twoich legalnych usługach (np. systemie bankowości internetowej). Wiadomość e-mail wygląda tak realistycznie, że użytkownik nie może łatwo odróżnić prawdziwego od fałszywego.

- Wirus : Jak sama nazwa wskazuje, wirus komputerowy replikuje się na komputerze i staje się zagrożeniem. Czemu? Ponieważ może ukraść lub zniszczyć twoje dane, a nawet przejąć twoje usługi komputerowe.

- Oszustwa witryn internetowych: Inną metodą, którą stosują hakerzy, jest tworzenie oszukańczej witryny internetowej dla dowolnego rodzaju handlu detalicznego, takiego jak zakupy lub rejestracja pracy. Gdy wprowadzisz tutaj dane swojej karty bankowej, Twoje informacje zostaną uwięzione.

- Linki spamowe: Czasami możesz otrzymać nieistotny link na swoim koncie w mediach społecznościowych, w wiadomości telefonicznej lub e-mailu. Najlepiej trzymać się z daleka od takich linków, ponieważ kliknięcie ich bardzo łatwo przenosi złośliwe oprogramowanie na urządzenie.

Przeczytaj także:-

Najlepsze usługi ochrony przed kradzieżą tożsamości w 2021 roku... Najlepsze usługi ochrony przed kradzieżą tożsamości pomogą Tobie i Twojej rodzinie chronić się przed oszustwami dotyczącymi tożsamości. Oto opinie...

Jakie środki bezpieczeństwa należy podjąć, aby chronić dane?

Najmądrzejszym sposobem ucieczki przed włamaniami jest podjęcie wczesnych środków bezpieczeństwa w celu ochrony danych. Jak? Zapoznaj się z poniższymi metodami ochrony danych.

- Sprawdź ponownie swoje hasła : może to być Twój najczęstszy, ale niebezpieczny błąd, który wymaga dokładnego sprawdzenia. Utrzymywanie prostych haseł, takich jak 123456, jest jak umożliwienie bardzo szybkiego przekręcenia klamki. Najlepiej, jeśli dodasz znaki specjalne i utrzymasz bardzo silną siłę.

Dodatkowo, jeśli używasz tego samego hasła na wielu platformach internetowych, jesteś podatny na poważne włamanie.

- Pobierz oprogramowanie antywirusowe z wyprzedzeniem : Ponieważ wiele wirusów może dostać się do komputera różnymi kanałami, najlepiej jest zablokować je z wyprzedzeniem. Dostępnych jest wiele opcji, takich jak Avast, Norton, Systweak Anti-Malware for Mac i Advanced System Protector .

- Wyłącz niepotrzebne protokoły komunikacyjne : Protokoły takie jak SMB1 są używane do udostępniania plików między sieciami. A jeśli na razie ich nie używasz, lepiej wyłącz! Jak?

- Powiedz nie publicznej sieci Wi-Fi : nie wszystkie publiczne sieci Wi-Fi są bezpieczne dla Twoich danych. Hakerzy mogą łatwo przechwycić Twoje dane, rozszyfrować je i wykorzystać do własnych celów.

- Godne zaufania źródło pobierania : Jeśli pobierasz coś z niewiarygodnych źródeł, jesteś bardzo podatny na wirusa, a także na ujawnienie własnych danych. Nielegalne witryny internetowe są ładowane złośliwym oprogramowaniem i najlepiej jest pobierać je z witryn godnych zaufania.

- Dowiedz się więcej metod : Od regularnego sprawdzania raportów kredytowych po opróżnianie kosza z czasem, możesz odkryć więcej metod ucieczki z pułapki.

Co jeszcze możesz zrobić, aby chronić swoje dane przed naruszeniem?

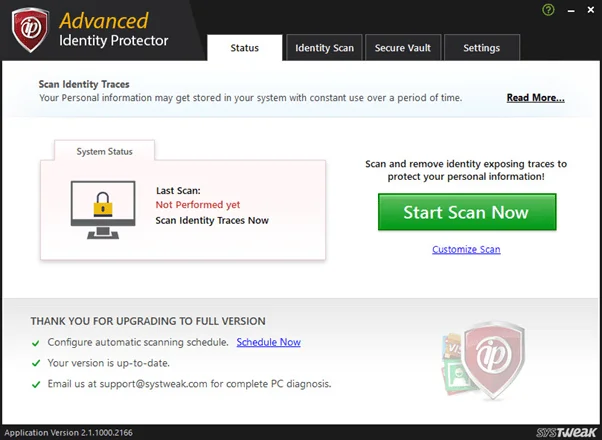

Patrząc na zaawansowane sposoby sprawdzania ochrony przed hakerami, najlepiej jest zachować między nimi ścianę. Pomimo wszystkich Twoich wysiłków, o których mowa powyżej, nie możesz być pewien pełnej ochrony tożsamości. Ale możesz zbudować tę ścianę za pomocą Advanced identity Protector na komputerze z systemem Windows.

![Jak hakerzy naruszają Twoją prywatność i sposoby jej unikania? Jak hakerzy naruszają Twoją prywatność i sposoby jej unikania?]()

Czemu? Cóż, ta ściana utrzymuje poufne informacje, takie jak konta e-mail, hasła, dane uwierzytelniające, informacje o karcie kredytowej i numer ubezpieczenia społecznego z dala od oczu i rąk włamywaczy. Oprogramowanie wykrywa ślady Twoich poufnych informacji, które możesz usunąć lub zapisać we wbudowanym skarbcu. Aby poznać szczegóły na ten temat, sprawdź Jak zapobiegać kradzieży tożsamości ?

Czy nie jest wspaniale być przygotowanym z wyprzedzeniem? Zawsze, mówią! Teraz możesz odrzucić wszystkich hakerów, zanim jeszcze pomyślą o skorzystaniu z Twojej prywatności.

Ponadto możesz bezpiecznie trzymać się z dala od wiadomości phishingowych, zainfekowanych linków i szpiegowania.

Wniosek

Teraz, gdy już wiesz, w jaki sposób hakerzy zdobywają Twoje dane osobowe, wierzymy, że każdy Twój krok w kierunku świata technologii zostanie podjęty ostrożnie. Od różnych metod ochrony danych po szczegółowe środki bezpieczeństwa, teraz żaden haker nie dotknie Twoich prywatnych informacji.

Ale upewnij się, że nawet Ty zachowasz ostrożność, udostępniając swoje dane osobowe każdemu nowemu przyjacielowi w mediach społecznościowych. Życzymy bezpiecznego przeglądania i inteligentnej ochrony danych!