Co zrobić, jeśli Powerbeats Pro nie ładują się w etui

Jeśli Twoje Powerbeats Pro się nie ładują, spróbuj użyć innego źródła zasilania i oczyść swoje słuchawki. Pozostaw etui otwarte podczas ładowania słuchawek.

W dziedzinie kryptografii ważne jest, aby rzeczy, które mają być tajne, pozostały tajemnicą. Jednym z problemów jest precomputation. W tym przypadku atakujący może wydać znaczną moc obliczeniową, aby określić, jakie dane wyjściowe tworzy kombinacja danych wejściowych z wyprzedzeniem. Mając wystarczającą moc obliczeniową i czas, możesz przetestować, jakie dane wyjściowe uzyskasz, wybierając określone dane wejściowe i kilka różnych kluczy szyfrujących.

Następnie możesz sprawdzić rozległe połacie zaszyfrowanych transmisji, aby zobaczyć, czy któryś z twoich znanych wyników kiedykolwiek się pojawił i znasz wiadomość i użyty klucz. Niestety, nie ma realnego sposobu, aby całkowicie zapobiec temu scenariuszowi. Można to jednak znacznie utrudnić.

Już teraz trudno jest odgadnąć dokładną treść wiadomości i klucz szyfrowania użyty do jej zaszyfrowania. Chociaż pojedyncze znaki w wiadomości uczyniłyby cały wysiłek bezużytecznym, jest to naprawdę wykonalne tylko w przypadku krótkich i prostych wiadomości. W przeciwnym razie istnieje po prostu zbyt wiele możliwych odmian fraz i sformułowań, a nawet ryzyko literówek i slangu. Ale nawet to ryzyko zdolności do odgadywania rzeczy jest zbyt duże. Aby było jeszcze trudniej, większość schematów kryptograficznych wymaga trzeciej wartości zwanej „wektorem inicjalizacji” lub w skrócie IV.

IV

IV to kolejna wartość wprowadzana do algorytmu szyfrowania i deszyfrowania. Jest to trzecia zmienna równania, która przez samą swoją obecność znacznie zwiększa trudność prawidłowego odgadnięcia danych wejściowych potrzebnych do wygenerowania określonego wyniku. Co zabawne, kroplówka nawet nie musi być tajna. To, co musi być, jest wyjątkowe.

Cały problem z unikaniem ataków z prekomputacją polega na tym, aby jeszcze bardziej uniemożliwić odgadnięcie treści wiadomości. W tym celu nie możesz po prostu wybrać jednej IV i trzymać się jej; musisz to zmienić. Ponadto używanie za każdym razem innego IV utrudnia kryptoanalizę wynikowych zaszyfrowanych tekstów. Aby mieć niezawodnie unikalną wartość, chcesz użyć „nonce”, konkretnie kryptograficznego nonce.

Kryptograficzny identyfikator jednorazowy to wartość generowana przez bezpieczny kryptograficznie PRNG lub generator pseudolosowych liczb, przeznaczona do jednorazowego użycia. Zwykle osiąga się to poprzez włączenie jakiejś formy znacznika czasu do wartości.

Wskazówka: zwłaszcza w kontaktach z native speakerem brytyjskiego angielskiego ważne jest, aby konkretnie używać wyrażenia „kryptograficzny nonce”, a nie tylko słowa „raz”. W Wielkiej Brytanii „raz” to slangowe określenie pedofila. Ogólnie rzecz biorąc, aby uniknąć nieporozumień, najlepiej jest używać konkretnie terminu kryptograficzny nonce.

Inne zastosowania

Chociaż większość potencjalnych przypadków użycia unikalnych wartości niekoniecznie wymaga kryptograficznie bezpiecznej liczby losowej, kryptograficzna wartość jednoznaczna spełnia wymagania. Na przykład atak powtórkowy to atak internetowy, w którym osoba atakująca wielokrotnie wysyła ten sam fragment ruchu, często go odtwarzając. Załóżmy, że to żądanie nakazuje serwerowi poświęcić czas na wygenerowanie raportu. Atakujący może zwielokrotnić ilość potrzebnej pracy, powtarzając żądanie wiele razy.

Często osoba atakująca może również nieznacznie zmodyfikować żądanie w sposób zautomatyzowany. Na przykład, jeśli sklep internetowy używa kolejnych numerów produktów w adresie URL strony, osoba atakująca może zautomatyzować proces żądania ich wszystkich.

Aby obejść ten problem, serwer może dostarczać przeglądarce jednorazowy token przy każdym żądaniu. Serwer śledzi używane tokeny i automatycznie odrzuca ruch, który nie zawiera prawidłowego, nieużywanego tokena. W tym scenariuszu token musi być unikatowy i nie powinien być ponownie używany. Zatem kryptograficzny nonce pasuje do rachunku.

Wniosek

Kryptograficzny nonce to kryptograficznie bezpieczna liczba losowa, której należy użyć tylko raz. Takie postępowanie sprawia, że ataki z obliczeniami wstępnymi są niemożliwe, nie wymagając przy tym, aby sama kryptograficzna wartość jednoznaczna pozostała tajna. Jego głównym zastosowaniem jest wektor inicjujący w schematach szyfrowania.

Często twierdzi się, że termin ten oznacza „numer użyty RAZ”; jest to jednak fałszywa etymologia. Słowo to pochodzi z języka średnioangielskiego i oznacza coś używanego raz lub tymczasowo. Niemniej jednak koncepcja „liczby użytej raz” pomaga wyjaśnić, do czego służy kryptograficzny identyfikator jednorazowy. Aby pomóc w osiągnięciu tego celu, często zawiera jakąś formę znacznika czasu.

Jeśli Twoje Powerbeats Pro się nie ładują, spróbuj użyć innego źródła zasilania i oczyść swoje słuchawki. Pozostaw etui otwarte podczas ładowania słuchawek.

Jak włączyć skanowanie w Canon Pixma MG5220, gdy brakuje atramentu.

Poznaj możliwe przyczyny przegrzewania się laptopa oraz wskazówki, jak temu zapobiegać i utrzymać urządzenie w chłodzie.

Przygotowujesz się na wieczór gier, a będzie to duży wieczór – właśnie odebrałeś „Star Wars Outlaws” w serwisie GeForce Now. Odkryj jedyny znany sposób na naprawę błędu GeForce Now kod 0xC272008F, aby móc znowu grać w gry Ubisoftu.

Utrzymanie drukarek 3D jest bardzo ważne, aby uzyskać najlepsze wyniki. Oto kilka ważnych wskazówek, które warto wziąć pod uwagę.

Masz problem z ustaleniem, jaki adres IP ma twoja drukarka? Pokażemy ci, jak to zrobić.

Zachowanie sprzętu w dobrym stanie jest kluczowe. Oto kilka przydatnych wskazówek, aby utrzymać swoją drukarkę 3D w doskonałym stanie.

Jeśli zastanawiasz się nad zakupem AirPods do swojego telefonu Samsung, ten przewodnik na pewno pomoże. Najważniejsze pytanie to, czy oba urządzenia są ze sobą kompatybilne i odpowiedź brzmi: tak!

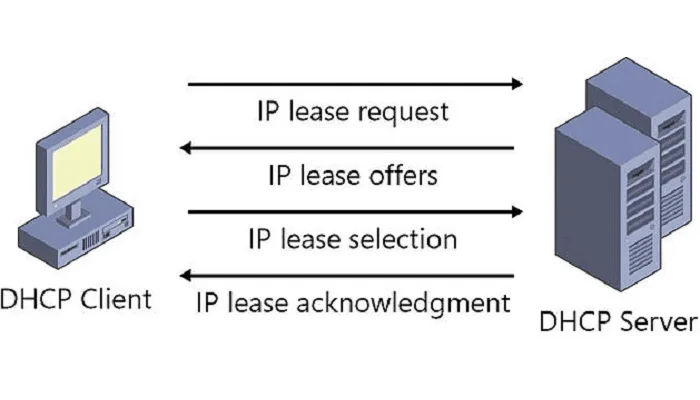

Kiedy łączysz się z siecią, zazwyczaj masz adres IP przypisywany automatycznie przez router dzięki usłudze DHCP.

Przestrzeń może być na wagę złota. Dowiedz się, jak połączyć dwa komputery za pomocą jednego wyświetlacza. Poznaj najlepsze rozwiązania.