Co zrobić, jeśli Powerbeats Pro nie ładują się w etui

Jeśli Twoje Powerbeats Pro się nie ładują, spróbuj użyć innego źródła zasilania i oczyść swoje słuchawki. Pozostaw etui otwarte podczas ładowania słuchawek.

Usługa VPN to narzędzie do ochrony prywatności zaprojektowane w celu ochrony przed kimś monitorującym wykorzystanie sieci. Działa poprzez szyfrowanie całego ruchu sieciowego, a następnie przekazywanie go do serwera w Internecie. Zapewnia to poziom anonimowości i prywatności.

Wskazówka: szyfrowanie to proces matematyczny, który szyfruje dane, tak że do odszyfrowania wymaga „klucza szyfrowania”. Bez klucza zaszyfrowane dane są niemożliwe do odczytania. W szyfrowanych połączeniach internetowych tylko Twój komputer i serwer sieciowy znają klucz szyfrowania. Dla wszystkich innych dane połączenia internetowego wyglądają na dane losowe.

Podczas korzystania z Internetu cały ruch sieciowy przechodzi przez dostawcę usług internetowych (ISP). Jeśli chcą, otrzymają rozkaz lub zostaną zhakowani przez kogoś, kto chce, mogą monitorować korzystanie z sieci. W przypadku niezaszyfrowanych stron internetowych Twój dostawca usług internetowych może zobaczyć cały ruch sieciowy. Dlatego tak ważne jest, aby nigdy nie wprowadzać hasła na stronie bez szyfrowania HTTPS. W przypadku połączeń szyfrowanych HTTPS Twój dostawca usług internetowych może zobaczyć tylko, z którymi witrynami się łączysz (określone strony nie są widoczne).

Korzystanie z VPN sprawia, że wydaje się, że cały ruch sieciowy jest kierowany do jednego adresu IP lub z niego pochodzi. Uniemożliwia to dostawcy usług internetowych monitorowanie i filtrowanie witryn, z którymi się łączysz, ponieważ jedynymi danymi, jakie mają, jest to, że łączysz się z serwerem VPN. Warstwa szyfrowania VPN zapewnia, że nikt nie może analizować zawartości Twojego ruchu internetowego do serwera VPN.

Wskazówka: warstwa szyfrowania VPN nie zapewnia bezpiecznego wprowadzania haseł w niezaszyfrowanych witrynach HTTP. Podczas gdy twoje połączenie z serwerem VPN jest bezpiecznie szyfrowane, połączenie między serwerem VPN a witryną nie jest. Jeśli ktoś monitoruje to połączenie, Twoje hasło może nadal być zagrożone.

Co to jest podwójna sieć VPN?

Podwójna sieć VPN kieruje Twoje dane przez dwa serwery VPN w technice zwanej „łańcuchami serwerów VPN”. Zamiast po prostu przekazywać połączenie sieciowe przez jeden serwer VPN, podwójna sieć VPN przekazuje połączenie przez dwa, jeden po drugim.

Podwójne połączenie VPN łączy się bezpiecznie z jednym serwerem VPN, a następnie przekazuje swoje połączenie do pierwszego serwera VPN za pośrednictwem drugiego bezpiecznego połączenia VPN.

W jaki sposób podwójna sieć VPN jest lepsza niż pojedyncza sieć VPN?

Główną zaletą korzystania z podwójnej sieci VPN jest to, że żaden serwer VPN nie zna zarówno prawdziwego źródła, jak i ostatecznego miejsca docelowego ruchu sieciowego. Pierwszy serwer VPN wie, że komputer łączy się za jego pośrednictwem z innym serwerem VPN, ale nie wie, z jakimi witrynami łączy się drugi serwer VPN. Drugi serwer VPN wie, z jakimi witrynami się łączy i że jest połączony z pierwszą siecią VPN, ale nie wie, że pierwszy serwer VPN wysyła dane do Ciebie.

Jest to duża zaleta dla osób objętych intensywnym nadzorem internetowym, takich jak działacze polityczni i dziennikarze żyjący w reżimach opresyjnych. Korzystanie z podwójnej sieci VPN zwiększa trudność w powiązaniu z Tobą korzystania z Internetu.

Można to również uznać za poziom nadmiarowości. Jeśli jeden z Twoich serwerów VPN zostanie naruszony, nadal jesteś chroniony przez w pełni działającą sieć VPN, a Twoje dane nie mogą być z Tobą powiązane.

Czy są jakieś wady podwójnej sieci VPN?

Korzystanie z VPN może spowolnić połączenie ze stronami internetowymi, głównie ze względu na wydłużenie czasu podróży przez serwer VPN, zwłaszcza jeśli serwer znajduje się na innym kontynencie. Korzystanie z podwójnej sieci VPN niekoniecznie spowoduje podwojenie opóźnienia. Dodaje jednak kolejny etap połączenia, który może dodać stosunkowo znaczne opóźnienie. Ponadto możliwe jest, że prędkość pobierania może być większa niż prędkość połączenia jednego z łączy VPN. W takim przypadku prędkość pobierania będzie ograniczona do najwolniejszego połączenia między Tobą a witryną końcową.

Korzystanie z podwójnej sieci VPN oznacza, że komputer musi dwukrotnie szyfrować i odszyfrowywać wszystkie dane, które wysyła. W przypadku większości nowoczesnych komputerów ten wzrost przetwarzania danych nie spowoduje dużych opóźnień. Jednak w przypadku niektórych starszych lub budżetowych urządzeń efekt ten może być zauważalny, zwłaszcza na telefonach komórkowych.

Główną zaletą korzystania z podwójnej sieci VPN jest to, że żaden serwer VPN nie zna obu końców połączenia. Jednak najłatwiejszym sposobem skonfigurowania podwójnej sieci VPN jest włączenie ustawienia w produkcie VPN, który ją obsługuje, takim jak NordVPN. Tutaj możesz łatwo wybrać użycie podwójnego połączenia VPN z opcji i to po prostu zadziała. Jednak korzystanie z jednego dostawcy dla obu serwerów VPN może pozwolić dostawcy na powiązanie Cię z Twoją działalnością, potencjalnie usuwając w ten sposób główną korzyść z korzystania z podwójnej sieci VPN. Możliwe jest skonfigurowanie dwóch oddzielnych sieci VPN, aby działały jako podwójna sieć VPN, co zapewniłoby nienaruszoną główną korzyść. Jednak skonfigurowanie sieci do pracy w ten sposób może być znacznie bardziej złożone, a tym samym pozostawia miejsce na popełnienie większej liczby błędów.

Wnioski

Podwójny VPN to dwa połączone ze sobą połączenia VPN. Celem podwójnej sieci VPN jest to, aby żaden serwer VPN nie znał zarówno źródła, jak i miejsca docelowego ruchu.

Jeśli jesteś w sytuacji, w której próbujesz uniknąć monitorowania sieci przez ukierunkowanego atakującego, użycie podwójnej sieci VPN może zapewnić większe bezpieczeństwo. Wynika to przede wszystkim z dodatkowej ochrony zapewnianej przez żaden serwer VPN, który nie zna zarówno Ciebie, jak i witryn, z którymi się łączysz.

Jeśli korzystasz tylko z VPN, ponieważ zwiększa to Twoją prywatność ze strony dostawcy usług internetowych, prawdopodobnie nie musisz używać podwójnej sieci VPN. Chociaż zapewnia trochę dodatkowej ochrony, prawdopodobnie przeważy nad tym wpływ na wydajność.

Jeśli Twoje Powerbeats Pro się nie ładują, spróbuj użyć innego źródła zasilania i oczyść swoje słuchawki. Pozostaw etui otwarte podczas ładowania słuchawek.

Jak włączyć skanowanie w Canon Pixma MG5220, gdy brakuje atramentu.

Poznaj możliwe przyczyny przegrzewania się laptopa oraz wskazówki, jak temu zapobiegać i utrzymać urządzenie w chłodzie.

Przygotowujesz się na wieczór gier, a będzie to duży wieczór – właśnie odebrałeś „Star Wars Outlaws” w serwisie GeForce Now. Odkryj jedyny znany sposób na naprawę błędu GeForce Now kod 0xC272008F, aby móc znowu grać w gry Ubisoftu.

Utrzymanie drukarek 3D jest bardzo ważne, aby uzyskać najlepsze wyniki. Oto kilka ważnych wskazówek, które warto wziąć pod uwagę.

Masz problem z ustaleniem, jaki adres IP ma twoja drukarka? Pokażemy ci, jak to zrobić.

Zachowanie sprzętu w dobrym stanie jest kluczowe. Oto kilka przydatnych wskazówek, aby utrzymać swoją drukarkę 3D w doskonałym stanie.

Jeśli zastanawiasz się nad zakupem AirPods do swojego telefonu Samsung, ten przewodnik na pewno pomoże. Najważniejsze pytanie to, czy oba urządzenia są ze sobą kompatybilne i odpowiedź brzmi: tak!

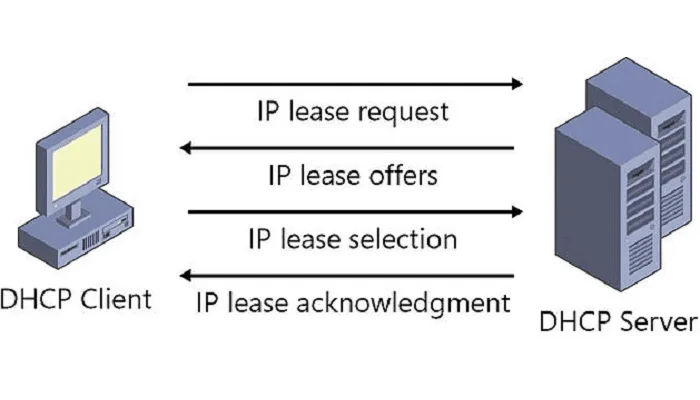

Kiedy łączysz się z siecią, zazwyczaj masz adres IP przypisywany automatycznie przez router dzięki usłudze DHCP.

Przestrzeń może być na wagę złota. Dowiedz się, jak połączyć dwa komputery za pomocą jednego wyświetlacza. Poznaj najlepsze rozwiązania.