Co zrobić, jeśli Powerbeats Pro nie ładują się w etui

Jeśli Twoje Powerbeats Pro się nie ładują, spróbuj użyć innego źródła zasilania i oczyść swoje słuchawki. Pozostaw etui otwarte podczas ładowania słuchawek.

Istnieje wiele różnych rodzajów złośliwego oprogramowania, z których większość została zaprojektowana tak, aby działać tak szybko, jak to możliwe. Bez względu na to, co próbuje zrobić złośliwe oprogramowanie, czy to szyfruje dysk twardy i przechowuje klucze szyfrowania dla okupu, czy po prostu kradnie dane, złośliwe oprogramowanie zazwyczaj zakłada, że ściga się z czasem, zanim zostanie wykryte i usunięte przez oprogramowanie antywirusowe.

Keyloggery są bardzo różne, jednak są zaprojektowane tak, aby potajemnie pozostawać w systemie tak długo, jak to możliwe, aby mogły przechwytywać i przesyłać jak najwięcej danych.

Rejestrator klawiszy, skrót od rejestratora naciśnięć klawiszy, to oprogramowanie, które aktywnie rejestruje każdy klawisz, który użytkownik naciśnie na swoim komputerze. Pozwala to monitorować wszystko, co robisz, od prywatnych dokumentów, które wpisujesz, po używane hasła.

Możliwe jest również, aby keyloggery były urządzeniem fizycznym. Są to zazwyczaj urządzenia USB, które po prostu umieszcza się między kablem klawiatury a komputerem, do którego jest podłączona, chociaż dostępne są wersje wykorzystujące starsze złącze PS2. Fizyczny keylogger niekoniecznie musi być umieszczony między klawiaturą a komputerem. Możliwe jest wykorzystanie emisji elektromagnetycznych z kabli nieekranowanych w klawiaturach przewodowych do określenia naciskanych klawiszy. Możliwe jest również monitorowanie komunikacji bezprzewodowej klawiatur Bluetooth.

Rejestratory kluczy są zazwyczaj złośliwe w intencji. Jeśli są instalowane potajemnie, mogą służyć do monitorowania aktywności użytkownika bez jego wiedzy potencjalnie przez lata. Istnieją jednak również dla nich uzasadnione zastosowania. Keyloggery mogą być wykorzystywane w ramach badań naukowych nad procesami pisania, możliwe jest również wykorzystanie ich przez pracodawców do monitorowania aktywności pracowników. Legalne wykorzystanie keyloggerów zazwyczaj opiera się na świadomej zgodzie użytkownika lub monitorowanych użytkowników.

Keyloggery są zaprojektowane tak, aby przesyłać zebrane dane z powrotem do atakującego, który je zainstalował. Można to zaprojektować jako zwykły proces lub jako pojedyncze przesyłanie zbiorcze po długotrwałej infekcji. Oparte na oprogramowaniu keyloggery mogą po prostu wykorzystać połączenie internetowe urządzenia do przesyłania danych z powrotem do atakującego.

Sprzętowe keyloggery czasami przechowują dane wyłącznie lokalnie, wymagając od atakującego fizycznego usunięcia urządzenia, aby uzyskać dostęp do danych. Niektóre jednak zawierają przedpłaconą mobilną kartę SIM, więc do transmisji danych można użyć mobilnego połączenia danych. Alternatywnie, keylogger może wstrzykiwać naciśnięcia klawiszy, gdy ustali, że komputer jest włączony, ale nienadzorowany, aby otworzyć połączenie z atakującym.

Ostatecznie najlepszą ochroną przed programowymi keyloggerami jest zminimalizowanie ryzyka infekcji. Niepobieranie podejrzanych plików z Internetu lub poczty e-mail, używanie adblockera i posiadanie aktualnego oprogramowania antywirusowego to dobre posunięcie.

Narzędzia do monitorowania sieci i zapory sieciowe oparte na hoście mogą służyć do monitorowania i ograniczania programów próbujących nawiązać połączenia sieciowe. Może to pozwolić użytkownikowi uniemożliwić keyloggerowi przesyłanie jego danych, chociaż nie działałoby to w celu ochrony przed keyloggerami opartymi na pamięci masowej lub keyloggerami zawierającymi własny sprzęt sieciowy.

Używanie klawiatury ekranowej byłoby skuteczną strategią przeciwko keyloggerowi sprzętowemu, ale nie programowemu.

Kopiowanie i wklejanie haseł z menedżera haseł stanowiłoby skuteczną ochronę przed zarówno sprzętowymi, jak i programowymi keyloggerami. Usługa 2FA byłaby również pomocnym mechanizmem ochrony, chociaż nie powstrzymałaby złamania hasła, atakujący nadal potrzebowałby urządzenia 2fa, aby uzyskać dostęp do któregokolwiek z Twoich kont.

Jeśli Twoje Powerbeats Pro się nie ładują, spróbuj użyć innego źródła zasilania i oczyść swoje słuchawki. Pozostaw etui otwarte podczas ładowania słuchawek.

Jak włączyć skanowanie w Canon Pixma MG5220, gdy brakuje atramentu.

Poznaj możliwe przyczyny przegrzewania się laptopa oraz wskazówki, jak temu zapobiegać i utrzymać urządzenie w chłodzie.

Przygotowujesz się na wieczór gier, a będzie to duży wieczór – właśnie odebrałeś „Star Wars Outlaws” w serwisie GeForce Now. Odkryj jedyny znany sposób na naprawę błędu GeForce Now kod 0xC272008F, aby móc znowu grać w gry Ubisoftu.

Utrzymanie drukarek 3D jest bardzo ważne, aby uzyskać najlepsze wyniki. Oto kilka ważnych wskazówek, które warto wziąć pod uwagę.

Masz problem z ustaleniem, jaki adres IP ma twoja drukarka? Pokażemy ci, jak to zrobić.

Zachowanie sprzętu w dobrym stanie jest kluczowe. Oto kilka przydatnych wskazówek, aby utrzymać swoją drukarkę 3D w doskonałym stanie.

Jeśli zastanawiasz się nad zakupem AirPods do swojego telefonu Samsung, ten przewodnik na pewno pomoże. Najważniejsze pytanie to, czy oba urządzenia są ze sobą kompatybilne i odpowiedź brzmi: tak!

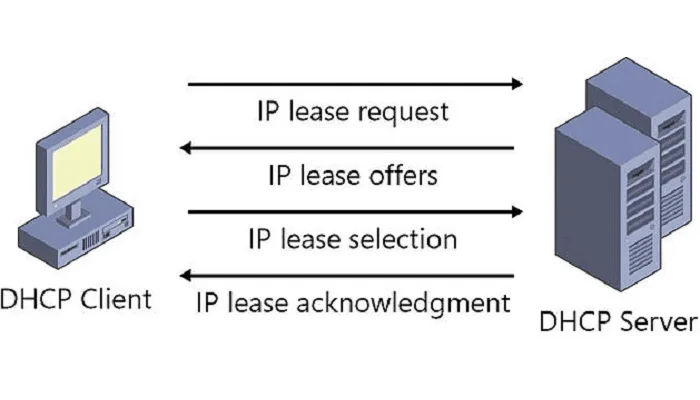

Kiedy łączysz się z siecią, zazwyczaj masz adres IP przypisywany automatycznie przez router dzięki usłudze DHCP.

Przestrzeń może być na wagę złota. Dowiedz się, jak połączyć dwa komputery za pomocą jednego wyświetlacza. Poznaj najlepsze rozwiązania.