Co zrobić, jeśli Powerbeats Pro nie ładują się w etui

Jeśli Twoje Powerbeats Pro się nie ładują, spróbuj użyć innego źródła zasilania i oczyść swoje słuchawki. Pozostaw etui otwarte podczas ładowania słuchawek.

Wirus sektora rozruchowego to szczególny rodzaj wirusa, którego nazwa pochodzi od lokalizacji, w której można go znaleźć. Byłby to sektor rozruchowy dyskietek lub główny rekord rozruchowy bardziej nowoczesnych dysków twardych. W niektórych przypadkach mogą zainfekować sektor rozruchowy wspomnianych dysków twardych zamiast MBR.

Kod, który tworzy wirusa, jest uruchamiany, gdy cokolwiek znajduje się na dysku lub dysku, jest uruchamiane. Innymi słowy, jeśli użytkownik spróbuje podłączyć zainfekowany dysk twardy i użyć go, uruchamia wirusa. Po załadowaniu prawie wszystkie te wirusy kopiują się na inne dostępne i kompatybilne dyski i napędy, więc jeśli do komputera włożono cztery czyste dyskietki, a piąta zainfekowana została dodana i użyta, wszystkie pięć prawdopodobnie zostanie zainfekowane.

Ze względu na sposób i lokalizację, w której są umieszczane, wirusy sektora rozruchowego są uruchamiane, gdy urządzenie, na którym się znajdują, jest uruchamiane lub podłączane i włączane. Są to infekcje na poziomie systemu BIOS, co oznacza, że nie wymagają żadnej szczególnej interakcji użytkownika ( takiej jak otwarcie wiadomości e-mail lub kliknięcie podejrzanego łącza do witryny ), aby wpłynąć na system.

Wadą jest to, że do rozprzestrzeniania się polegają na poleceniach DOS. DOS nie był używany od czasu wydania systemu Windows 95, kiedy to użycie wirusów sektora rozruchowego gwałtownie spadło, ponieważ przestały one działać. Oryginalne wirusy sektora rozruchowego byłyby całkowicie nieszkodliwe na nowoczesnym komputerze, który nie używa/nie rozumie poleceń systemu DOS – jednak typ wirusa utrzymuje się w nowym wariancie.

Współczesny odpowiednik jest często nazywany „bootkitem”, który zapisuje się w MBR lub Master Boot Record. W ten sposób osiągają ten sam efekt uruchamiania na wczesnym etapie procesu rozruchu. Pozwala im to ukryć zarówno swoją obecność, jak i to, co robią, za innymi procesami – i ponownie nie wymaga żadnej interakcji ze strony użytkownika poza uruchomieniem komputera.

Bootkity nie są kompatybilne z nośnikami wymiennymi – innymi słowy, podczas gdy oryginalne wirusy sektorów startowych rozwijały się na dyskietkach, bootkity nie działają w ten sposób. Nie mogłyby na przykład zainfekować pamięci USB – chociaż można je na niej przechowywać i przenosić, nie aktywowałyby się. Inne wirusy mogą działać z nośników wymiennych, takich jak pendrive'y, ale bootkity nie.

Jak w przypadku każdego wirusa, to, jak wygląda, zależy zarówno od tego, kto go stworzył, jak i od celu, jaki ma osiągnąć. Sektor rozruchowy zawsze musi mieć odpowiednio 0x55 i 0xAA jako ostatnie dwa bajty danych. Bez nich komputer albo całkowicie odmówi uruchomienia, albo przynajmniej wyświetli komunikat o błędzie. Ten komunikat o błędzie – lub odmowa uruchomienia – może być jednym z kilku wskaźników wirusa sektora rozruchowego, chociaż nie daje żadnej konkretnej wskazówki co do tego, co wirus może robić.

Wirus sektora rozruchowego można zidentyfikować na dwa różne sposoby. Po pierwsze, poprzez swoje działania. Wirus sektora rozruchowego infekuje część nośnika pamięci ładowaną przez BIOS podczas uruchamiania. Aktywnie infekuje również wszystkie inne nośniki danych podłączone do zainfekowanego komputera. Warto pamiętać, że nowoczesne bootkity działają nieco inaczej i nie infekują automatycznie urządzeń. Innym sposobem na zidentyfikowanie wirusa sektora rozruchowego jest oprogramowanie antywirusowe.

Uwaga: Wirusy sektora rozruchowego są zasadniczo przestarzałe i opierają się na technologii ery DOS. Te systemy operacyjne prawdopodobnie będą używane w minimalnym stopniu, zwłaszcza starsze systemy. Znalezienie produktu antywirusowego, który mógłby działać w takim systemie operacyjnym, byłoby obecnie wyzwaniem. Ponadto, chociaż jest prawdopodobne, że nikt nie zadał sobie trudu, aby stworzyć nowe wirusy sektora rozruchowego, jeśli jakiekolwiek nowe zostały wydane, mogą one nie być odpowiednio skategoryzowane, aby można je było wykryć, jeśli znajdziesz program antywirusowy do uruchomienia.

Produkt antywirusowy powinien być w stanie stosunkowo szybko pozbyć się wirusa sektora rozruchowego. Zakłada to jednak, że można znaleźć produkt antywirusowy, który działa na tak przestarzałym systemie i jest w stanie wykryć wirusa. Bardziej nowoczesne bootkity mogą być niezwykle trudne do wykrycia i usunięcia, ponieważ infekują one zwykle ograniczone obszary pamięci. Oba można pokonać, całkowicie sformatowując dysk. Jednak ten proces usuwa wszystkie dane z dysku, więc nie jest idealny.

Teoretycznie możliwe jest również zainfekowanie przez bootkita samej płyty głównej, w szczególności BIOS-u UEFI. W takim przypadku ponowne flashowanie płyty głównej powinno rozwiązać problem, ale może nie, jeśli wirus utrzymuje się gdzie indziej. Zwłaszcza jeśli wirus mógłby ponownie zainfekować obraz, do którego sflashowano płytę główną. W 100% pewnym sposobem na wyeliminowanie wirusa jest wyrzucenie zainfekowanego komponentu. To jest twój dysk twardy, płyta główna itp., niekoniecznie cały komputer.

Wirus sektora rozruchowego jest klasycznym typem z ery DOS. Zainfekowali sektor rozruchowy nośników pamięci i aktywnie infekowali sektor rozruchowy wszelkich innych dostępnych nośników pamięci. Sektor rozruchowy był częścią urządzenia pamięci masowej ładowaną jako pierwsza przez BIOS. W związku z tym złośliwe oprogramowanie zostało natychmiast uruchomione.

Ponieważ polegali na poleceniach systemu BIOS i systemu DOS, wymarli po wprowadzeniu systemu Windows. Nowoczesna wersja jest znana jako bootkit. Działa podobnie, infekując program ładujący, który wywołuje system operacyjny. To bardzo utrudnia wykrycie lub usunięcie, ponieważ nowoczesne środki bezpieczeństwa chronią program ładujący przed łatwym dostępem.

Jeśli Twoje Powerbeats Pro się nie ładują, spróbuj użyć innego źródła zasilania i oczyść swoje słuchawki. Pozostaw etui otwarte podczas ładowania słuchawek.

Jak włączyć skanowanie w Canon Pixma MG5220, gdy brakuje atramentu.

Poznaj możliwe przyczyny przegrzewania się laptopa oraz wskazówki, jak temu zapobiegać i utrzymać urządzenie w chłodzie.

Przygotowujesz się na wieczór gier, a będzie to duży wieczór – właśnie odebrałeś „Star Wars Outlaws” w serwisie GeForce Now. Odkryj jedyny znany sposób na naprawę błędu GeForce Now kod 0xC272008F, aby móc znowu grać w gry Ubisoftu.

Utrzymanie drukarek 3D jest bardzo ważne, aby uzyskać najlepsze wyniki. Oto kilka ważnych wskazówek, które warto wziąć pod uwagę.

Masz problem z ustaleniem, jaki adres IP ma twoja drukarka? Pokażemy ci, jak to zrobić.

Zachowanie sprzętu w dobrym stanie jest kluczowe. Oto kilka przydatnych wskazówek, aby utrzymać swoją drukarkę 3D w doskonałym stanie.

Jeśli zastanawiasz się nad zakupem AirPods do swojego telefonu Samsung, ten przewodnik na pewno pomoże. Najważniejsze pytanie to, czy oba urządzenia są ze sobą kompatybilne i odpowiedź brzmi: tak!

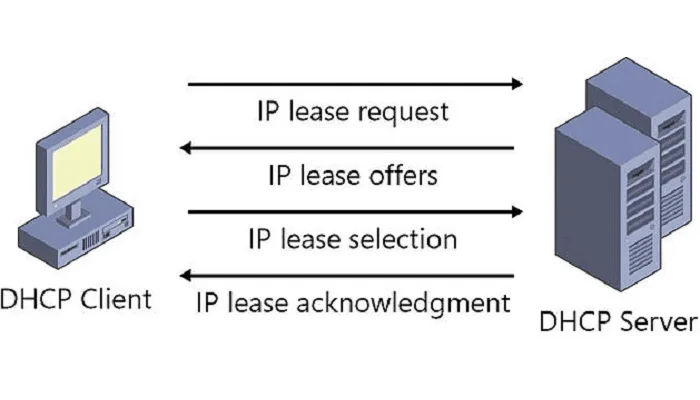

Kiedy łączysz się z siecią, zazwyczaj masz adres IP przypisywany automatycznie przez router dzięki usłudze DHCP.

Przestrzeń może być na wagę złota. Dowiedz się, jak połączyć dwa komputery za pomocą jednego wyświetlacza. Poznaj najlepsze rozwiązania.