Każdy może stać się ofiarą naruszenia bezpieczeństwa danych. Oto najlepsze wyszukiwarki naruszeń danych, które pozwalają sprawdzić, czy Twoje dane osobowe są nadal bezpieczne.

We współczesnym świecie nieautoryzowane wykorzystanie danych osobowych i biznesowych może spowodować nieodwracalne straty dla osób i organizacji.

Stosowanie środków bezpieczeństwa na poziomie osobistym nie zawsze wystarcza w przypadku takich incydentów. Niewielka luka w zabezpieczeniach witryn, które zbierają i przechowują Twoje dane, może być niebezpieczna.

Co to jest wyszukiwarka naruszeń danych?

Cyberataki stają się coraz częstsze, a czasami ataki te mają na celu jedynie kradzież danych osobowych i poufnych w celu sprzedaży takich danych w ciemnej lub głębokiej sieci .

Korzystając z tradycyjnych wyszukiwarek, nie zawsze można wiedzieć, czy Twoje dane wpadły w niepowołane ręce, czy też są wystawione na sprzedaż. Ponieważ większość takich skradzionych baz danych trafia do ciemnej lub głębokiej sieci.

Potrzebujesz jednej z najlepszych wyszukiwarek do głębokiej sieci. A dla ciemnej sieci jest to trochę skomplikowane i ryzykowne. Przeczytaj ten artykuł „ Bezpieczny dostęp do ciemnej sieci: VPN dla ciemnej sieci ”, aby dowiedzieć się więcej.

Wygodniejszą i bezpieczniejszą opcją jest wyszukiwarka naruszeń danych. Ta wyszukiwarka pomaga natychmiast dowiedzieć się, czy Twoje dane zostały naruszone. Te wyszukiwarki zbierają dane, które niedawno lub wcześniej zostały naruszone.

Możesz łatwo dowiedzieć się o zagrożonych danych i podjąć niezbędne środki w zależności od sytuacji.

Dlaczego musisz korzystać z wyszukiwarki naruszeń danych?

Jak wspomniano wcześniej, wyszukiwarki naruszające dane to szczególne wyszukiwarki. Są one przeznaczone do poznania prywatności Twoich danych osobowych.

Korzystając z tych wyszukiwarek, możesz łatwo dowiedzieć się, czy któreś z Twoich kont e-mail lub innych informacji padło ofiarą incydentów związanych z naruszeniem bezpieczeństwa danych.

Jeśli masz pecha i Twoje dane nie są już bezpieczne, możesz natychmiast zmienić swoje dane uwierzytelniające, aby uniemożliwić przestępcom dalszy dostęp do tych kont.

To ochroni Cię przed nieautoryzowanymi zakupami na stronach eCommerce i kradzieżą tożsamości.

Możesz nawet zacząć korzystać z uwierzytelniania wieloskładnikowego od teraz i przestać używać tych adresów e-mail dla swojego konta bankowego.

1. Czy zostałem oszukany

Have I Been Pwned to jedna z najpopularniejszych wyszukiwarek naruszeń danych. Będąc jedną z najstarszych w branży, jest także bezpłatną wyszukiwarką naruszeń danych.

Ma kolekcję ponad 12 miliardów przejętych kont. Aby to sprawdzić, musisz podać swój adres e-mail lub numer telefonu w formacie międzynarodowym.

Ta wyszukiwarka ma prosty interfejs. Jeśli wprowadzone przez Ciebie dane zostały przechwycone, pokazuje zdarzenia naruszenia danych, podczas których hakerzy uzyskali dostęp do Twoich danych.

Co więcej, ta wyszukiwarka pokazuje również krótkie informacje o tych wydarzeniach i kategoriach danych, które wyciekły, takie jak identyfikator e-mail, hasło, imię i nazwisko, nazwa użytkownika, lokalizacja geograficzna, adres fizyczny i konta w mediach społecznościowych.

Jeśli chcesz wesprzeć ten dobry cel, możesz przekazać darowiznę na rzecz tej witryny internetowej, która umożliwia przeszukiwanie bazy danych naruszeń danych.

2. Rozszyfrowane

DeHashed to kolejny silnik do wyszukiwania danych. Ma kolekcję 14 miliardów zagrożonych aktywów.

Aby sprawdzić, czy któreś z Twoich danych nie zostały naruszone, musisz utworzyć konto w tej witrynie.

Następnie wybierz typ pola, taki jak adresy e-mail, hasła, adresy IP, nazwy użytkowników, nazwy, numery telefonów, numery VIN i adresy przed wprowadzeniem danych.

W przypadku naruszeń danych wyświetli liczbę zdarzeń i ich nazwy. Istnieje również możliwość zażądania usunięcia wpisu dla każdego incydentu.

Pokazuje również wyniki wyszukiwania związane ze zdarzeniami związanymi z naruszeniem bezpieczeństwa danych, ale aby korzystać z tej funkcji, musisz być aktywnym subskrybentem.

Możesz także użyć DeHashed API do projektów szkolnych i użytku prywatnego.

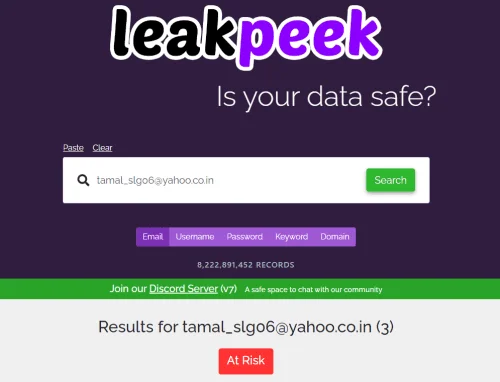

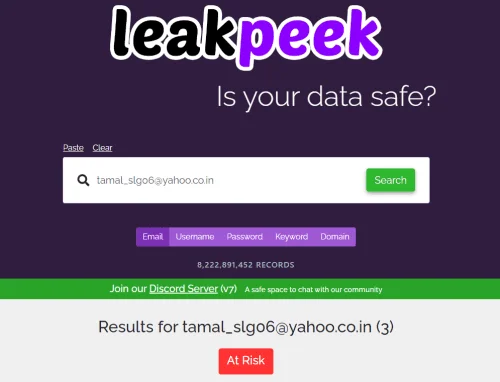

3. wyciek

Wyszukiwarka wycieków danych

Jeśli szukasz bezpłatnej wyszukiwarki naruszeń danych, Leakpeek jest tutaj. Ma ponad 8 miliardów rekordów, z których może natychmiast dowiedzieć się o Twoim zapytaniu.

Ta wyszukiwarka naruszeń danych może przeszukiwać pięć typów danych: adres e-mail, nazwę użytkownika, hasło, słowo kluczowe i domenę.

Możesz wpisać zapytanie lub wkleić je jednym kliknięciem. Jeśli chcesz przeprowadzić wiele wyszukiwań, możesz to zrobić z tej samej strony, klikając Wyczyść.

W przypadku naruszenia danych pokazuje hasła i nazwę źródła, która składa się z nazwy strony internetowej, z której bazy danych zostały naruszone.

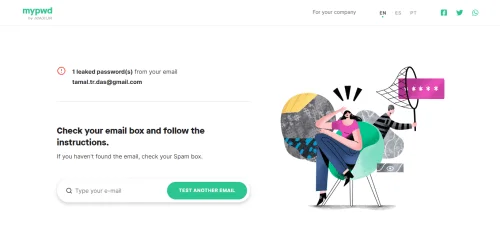

4. moja droga

![7 najlepszych wyszukiwarek do naruszeń danych w 2023 r 7 najlepszych wyszukiwarek do naruszeń danych w 2023 r]()

mypwd bezpłatne wyszukiwanie wycieków danych z bazy danych

Dzięki mypwd możesz bezpłatnie przeszukiwać bazę danych naruszeń danych. Wymaga utworzenia konta z adresem e-mail, o który chcesz zapytać.

Witryna poważnie traktuje Twoją prywatność. Wysyła informacje związane z naruszeniem danych pocztą elektroniczną na Twój zarejestrowany adres, aby tylko właściwa osoba miała do nich dostęp.

Wiadomość e-mail zawiera ujawnione hasło i zdarzenie naruszenia danych odpowiedzialne za naruszone dane.

Korzystając z tej bezpłatnej wyszukiwarki wycieków danych z bazy danych, możesz nawet śledzić wydarzenia związane z wyciekami poczty e-mail i haseł w swojej organizacji.

5. Katalog naruszeń

BreachDirectory to kolejna bezpłatna wyszukiwarka naruszeń danych, której możesz użyć do sprawdzenia, czy zostałeś oszukany.

W celu przeszukiwania bazy danych naruszeń danych przeszukuje ponad 9 miliardów rekordów ujawnionych w 120 przypadkach naruszeń danych.

Za pomocą tego możesz sprawdzić cztery kategorie: adres e-mail, nazwę użytkownika, domenę i adres IP. Wyniki wyświetlają nazwy zdarzeń, krótkie informacje o tych zdarzeniach oraz typ danych, które wyciekły.

Możesz nawet poprosić stronę internetową, aby powiadomiła Cię, jeśli adres e-mail zostanie naruszony w przyszłości.

Poza tym ta witryna gromadzi różne zdarzenia związane z naruszeniami, kategorie, liczbę rekordów i inne dodatkowe informacje, takie jak to, czy dane są wrażliwe, zweryfikowane lub analizowane.

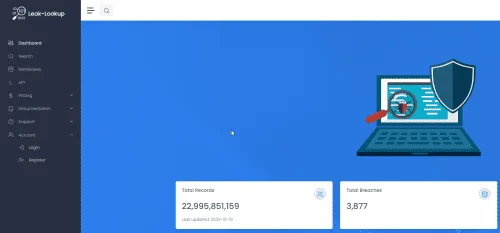

6. Wyszukiwanie wycieków

![7 najlepszych wyszukiwarek do naruszeń danych w 2023 r 7 najlepszych wyszukiwarek do naruszeń danych w 2023 r]()

Przeszukiwanie bazy danych wycieków Wyszukiwanie wycieków

Leak-Lookup to kolejna wyszukiwarka naruszeń danych. Musisz utworzyć konto na ich stronie internetowej, aby sprawdzić naruszenia danych wyszukiwania.

Przejdź do dashboardu, wybierz pola ( nazwa użytkownika, adres IP, domena, hasło itp. ) i wprowadź zapytanie, aby uzyskać szczegółowe wyniki. Możesz także wybrać dodatkowe opcje.

Zawiera informacje o ponad 3800 zdarzeniach i 22 miliardach rekordów. Pozwala także filtrować raporty i pobierać je w celu udostępniania lub osobistego odniesienia.

7. Inteligencja X

Intelligence X to potężna, ale bezpłatna wyszukiwarka naruszeń danych. Z jego pomocą możesz wprowadzić swój adres e-mail, adres URL, adres IP, domenę, adres Bitcoin i inne.

Możesz także skorzystać z zaawansowanych opcji wyszukiwania do przeszukiwania bazy danych naruszeń danych. Opcje obejmują filtry dat, kategorie, publiczną sieć różnych krajów i domeny.

Możesz nawet sortować wyniki wyszukiwania według własnego wyboru i przeglądać statystyki wyników w postaci wykresów i wykresów.

Wyszukiwarka naruszeń danych: ostatnie słowa

Wyciek danych stał się częstym incydentem. Wiele osób twierdzi, że każdy użytkownik Internetu był kiedyś ofiarą naruszenia ochrony danych.

Aby dowiedzieć się, czy jesteś jedną z ofiar, możesz skorzystać z wyszukiwarek naruszeń danych. Jeśli masz jakieś sugestie, dodaj je w komentarzach.

Następny jest sposób wysyłania wiadomości tekstowych o sile hasła .