Większość osób korzystających z Internetu już wie, że ikona kłódki na pasku adresu URL oznacza, że witryna jest bezpieczna, ale możesz nie wiedzieć dokładnie, co to oznacza i jak naprawdę bezpieczne jest połączenie z tą kłódką.

Kłódka jest wizualnym wskazaniem, że Twoje połączenie z witryną zostało zabezpieczone za pomocą protokołu HTTPS. HTTPS lub Hypertext Transfer Protocol Secure to wersja protokołu HTTP, która wykorzystuje szyfrowanie do ochrony danych przed ciekawskimi oczami.

Szyfrowanie to proces szyfrowania danych za pomocą szyfru i klucza szyfrującego, dzięki czemu można je odczytać tylko przy użyciu klucza deszyfrującego. Możesz myśleć o tym jak o skrytce, możesz napisać wiadomość, zamknąć skrzynkę, a wtedy tylko ktoś z odpowiednim kluczem może otworzyć skrzynkę, aby przeczytać wiadomość. Dzięki temu Twoje dane są chronione przed hakerami próbującymi ukraść dane konta.

Jedną z kluczowych informacji, o których powinieneś wiedzieć, jest to, że szyfrowanie i bezpieczeństwo HTTPS tylko weryfikuje, czy połączenie z witryną, którą wpisałeś w pasku adresu URL, jest bezpieczne. Nie oznacza to, że witryna jest bezpieczna, ani nawet, że jest to witryna, którą zamierzałeś przeglądać. Wiele witryn wyłudzających informacje i zawierających złośliwe oprogramowanie przechodzi na protokół HTTPS, ponieważ staje się on bardziej dostępny, więc nie jest bezpiecznie ufać dowolnej witrynie korzystającej z protokołu HTTPS.

Wskazówka: witryna „phishingowa” próbuje nakłonić Cię do przesłania poufnych danych, takich jak informacje o koncie, podszywając się pod wiarygodną stronę logowania. Łącza do stron phishingowych są często wysyłane pocztą elektroniczną. Złośliwe oprogramowanie to zbiorcze określenie na „złośliwe oprogramowanie”, które obejmuje wirusy, robaki, oprogramowanie ransomware i inne.

Uwaga: nigdy nie należy wprowadzać nazwy użytkownika i hasła ani innych poufnych informacji, takich jak dane bankowe, w przypadku niezabezpieczonego połączenia. Nawet jeśli strona ma kłódkę i HTTPS, nie oznacza to, że nie powinieneś nadal uważać na to, gdzie wprowadzasz swoje dane.

Narzędzia dla programistów Chrome

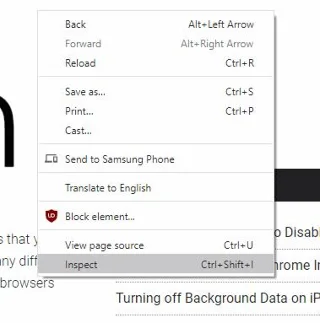

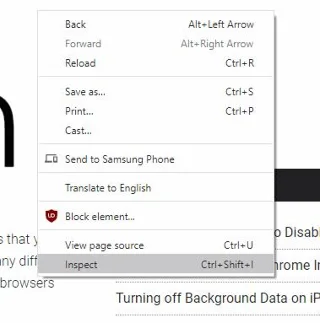

Aby wyświetlić więcej informacji o bezpiecznym połączeniu, musisz otworzyć pasek narzędzi programisty Chrome. Możesz to zrobić, naciskając F12 lub klikając prawym przyciskiem myszy i wybierając "Sprawdź" na dole listy.

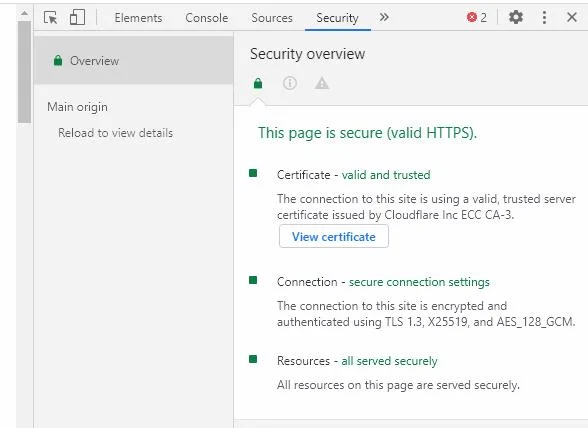

Pasek narzędzi programisty będzie domyślnie wyświetlany w panelu "Elementy", aby zobaczyć informacje o zabezpieczeniach, które musisz przełączyć na panel "Zabezpieczenia". Jeśli nie jest to od razu widoczne, może być konieczne kliknięcie ikony podwójnej strzałki na pasku panelu narzędzi programisty, a następnie wybranie z tego miejsca „Zabezpieczenia”.

![Jak sprawdzić bezpieczeństwo połączenia HTTPS w Chrome Jak sprawdzić bezpieczeństwo połączenia HTTPS w Chrome]()

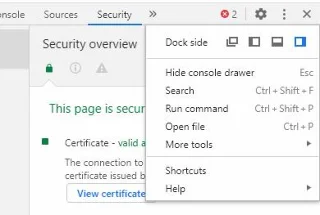

Jeśli nie podoba Ci się, że pasek narzędzi programisty jest dołączony po prawej stronie strony, możesz przenieść go na dół, w lewo lub przenieść do osobnego okna, klikając ikonę z trzema kropkami w prawym górnym rogu okna programisty pasek narzędzi, a następnie wybierając preferowaną opcję z wyboru „Strona dokowania”.

![Jak sprawdzić bezpieczeństwo połączenia HTTPS w Chrome Jak sprawdzić bezpieczeństwo połączenia HTTPS w Chrome]()

W przeglądzie panelu bezpieczeństwa znajdują się trzy sekcje informacji: Certyfikat, Połączenie i Zasoby. Obejmują one odpowiednio szczegóły certyfikatu HTTPS, szyfrowanie używane do zabezpieczenia połączenia oraz szczegółowe informacje, czy jakiekolwiek zasoby były obsługiwane w sposób niezabezpieczony.

Certyfikaty

Sekcja certyfikatu określa, który urząd certyfikacji wystawił certyfikat HTTPS, jeśli jest ważny i zaufany, oraz umożliwia wyświetlenie certyfikatu. Oprócz sprawdzenia, czy witryna, z którą się łączysz, jest prowadzona przez osobę będącą właścicielem adresu URL, certyfikat nie wpływa bezpośrednio na bezpieczeństwo połączenia

Wskazówka: certyfikaty HTTPS działają w systemie łańcucha zaufania. Pewna liczba głównych urzędów certyfikacji może wydawać certyfikaty właścicielom witryn po udowodnieniu, że są właścicielami witryny. Ten system został zaprojektowany, aby uniemożliwić hakerom generowanie certyfikatów dla witryn, których nie są właścicielami, ponieważ certyfikaty te nie będą miały łańcucha zaufania z powrotem do głównego urzędu certyfikacji.

Połączenie

W sekcji „Połączenie” szczegółowo opisano protokół szyfrowania, algorytm wymiany kluczy i algorytm szyfrowania używany do szyfrowania danych. Algorytm szyfrowania powinien idealnie brzmieć „TLS 1.2” lub „TLS 1.3”. TLS lub Transport Level Security to standard negocjowania konfiguracji szyfrowania.

Wersje TLS 1.3 i 1.2 są aktualnymi standardami i są uważane za bezpieczne. TLS 1.0 i 1.1 są przestarzałe, ponieważ są przestarzałe i mają pewne znane słabości, chociaż nadal są odpowiednie pod względem bezpieczeństwa.

Wskazówka: przestarzałe oznacza, że odradza się ich używanie i podejmujemy kroki w celu usunięcia wsparcia.

Poprzednikami TLS były SSLv3 i SSLv2. Prawie nigdzie nie wspiera się już żadnej z tych opcji, ponieważ zostały one przestarzałe, ponieważ uznano je za niepewne odpowiednio od 2015 i 2011 roku.

Następną wartością jest algorytm wymiany kluczy. Służy do bezpiecznego negocjowania klucza szyfrowania, który ma być używany z algorytmem szyfrowania. Jest ich zbyt wiele, by je wymienić, ale generalnie opierają się one na protokole uzgadniania klucza zwanym „krzywą eliptyczną Diffe-Hellmana” lub ECDHE. Ustalenie uzgodnionego klucza szyfrowania nie jest możliwe bez użycia oprogramowania do monitorowania sieci innej firmy i celowo osłabionej konfiguracji. Jawne nieobsługiwanie dostępu do tych informacji w przeglądarce oznacza, że nie można ich przypadkowo złamać.

Ostatnią wartością w sekcji Połączenie jest zestaw szyfrów używany do szyfrowania połączenia. Po raz kolejny jest ich zbyt wiele, by je wymienić. Szyfry zazwyczaj mają nazwy wieloczęściowe, które mogą opisywać używany algorytm szyfrowania, siłę szyfrowania w bitach i używany tryb.

W przykładzie AES-128-GCM, jak widać na powyższym zrzucie ekranu, algorytm szyfrowania to AES lub Advanced Encryption Standard, siła wynosi 128 bitów i używany jest tryb licznika Galois.

Wskazówka: 128 lub 256 bitów to najczęstsze poziomy bezpieczeństwa kryptograficznego. Oznacza to, że na używany klucz szyfrowania składa się 128 lub 256 bitów losowości. To 2^128 możliwych kombinacji lub dwie pomnożone przez siebie 128 razy. Jak w przypadku wszystkich wykładników, liczby stają się bardzo duże, bardzo szybko. Liczba możliwych 256-bitowych kombinacji kluczy jest w przybliżeniu równa niektórym dolnym oszacowaniom liczby atomów w obserwowalnym wszechświecie. Prawidłowe odgadnięcie klucza szyfrowania jest niewyobrażalnie trudne, nawet przy wielu superkomputerach i wiekach czasu.

Zasoby

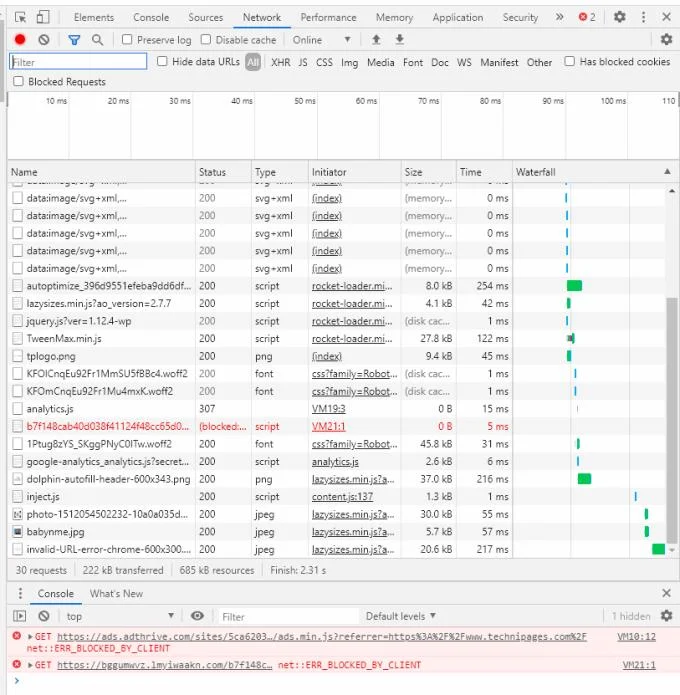

Sekcja zasobów pokazuje wszystkie zasoby strony, takie jak obrazy, skrypty i arkusze stylów, które nie zostały załadowane przez bezpieczne połączenie. Jeśli jakiekolwiek zasoby zostały załadowane w sposób niepewny, ta sekcja podświetli się na czerwono i zapewni łącze do wyświetlenia określonego elementu lub elementów w panelu sieci.

![Jak sprawdzić bezpieczeństwo połączenia HTTPS w Chrome Jak sprawdzić bezpieczeństwo połączenia HTTPS w Chrome]()

W idealnym przypadku wszystkie zasoby powinny być ładowane bezpiecznie, ponieważ każdy niezabezpieczony zasób może zostać zmodyfikowany przez hakera bez Twojej wiedzy.

Więcej informacji

Możesz zobaczyć więcej informacji o każdej załadowanej domenie i subdomenie, korzystając z kolumny po lewej stronie panelu. Te strony zawierają mniej więcej te same informacje, co przegląd, chociaż wyświetlane są informacje o przezroczystości certyfikatu i niektóre dodatkowe szczegóły z certyfikatów.

Wskazówka: Przejrzystość certyfikatu to protokół używany do przeciwdziałania niektórym historycznym nadużyciom w procesie wydawania certyfikatów. Obecnie jest obowiązkową częścią wszystkich nowo wydawanych certyfikatów i służy do dalszej weryfikacji, czy certyfikat jest legalny.

Widok źródła umożliwia przeglądanie każdej z domen i subdomen, które załadowały treść na stronie, dzięki czemu można przejrzeć ich określone konfiguracje zabezpieczeń.