Uwięziony? Twoje dane zostały naruszone nawet po zainstalowaniu wielu programów antywirusowych i chroniących przed złośliwym oprogramowaniem? Czy skontrowali intruza? A jeśli twoje oprogramowanie zabezpieczające nie może nawet wykryć winowajcy? Tak, jest to możliwe, ponieważ istnieją inne zagrożenia, znacznie bardziej przebiegłe i manipulacyjne niż wirusy i złośliwe oprogramowanie , nazywane są one „ rootkitami ”.

Rootkity to programy komputerowe, które podszywają się pod niezbędne programy w systemie operacyjnym i zapewniają atakującym dostęp na poziomie administratora. Termin „root” pochodzi z uprzywilejowanych kont UNIX esque, a „zestaw” odnosi się do grupy narzędzi. Rootkity ukrywają również inne złośliwe pliki, zapewniając im ochronę przed oprogramowaniem antywirusowym.

Źródło obrazu: pondurance.com

Jak rootkity ukrywają swoją obecność?

Rootkit ukrywa swoją obecność na dowolnym komputerze, używając różnych metod, takich jak wykorzystanie niektórych podstawowych warstw systemu operacyjnego, tj. Interfejsu Programowego Aplikacji (API), przekierowywanie funkcji lub wykorzystywanie funkcji nieudokumentowanych. Może również zachowywać się jak legalna aplikacja w systemie operacyjnym, zapewniając jednocześnie pełny dostęp do systemu osobom atakującym. Po uzyskaniu dostępu osoba atakująca może uruchamiać pliki wykonywalne i manipulować konfiguracją systemu na komputerze-hoście.

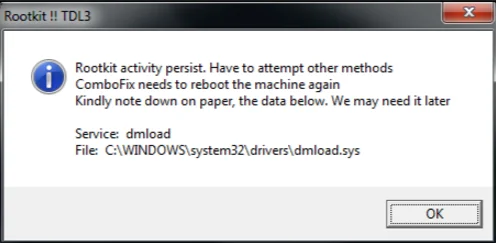

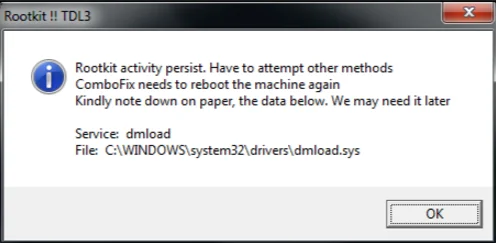

Źródło obrazu: spywareinfoforum.com

Wykrywanie rootkitów:

Ręczne wyszukiwanie rootkitów w komputerze jest jak szukanie igły w stogu siana. Ze względu na ich właściwości maskujące większość programów antywirusowych i chroniących przed złośliwym oprogramowaniem nie wykrywa ani nie poddaje kwarantannie rootkitów. Jednak okazuje się również, że niektóre standardowe i wysokopoziomowe programy antymalware nie są w stanie wykryć i zneutralizować tego samego. Poza tymi programami można również wiedzieć, czy ich komputer jest zainfekowany przez jego zachowanie. Nietypowe zmiany w ustawieniach systemu Windows, szybkość indeksowania Internetu, częste opóźnienia i awarie systemu mogą wskazywać na aktywność rootkitów w systemie.

![Rootkit: cyfrowy zabójca w ukryciu Rootkit: cyfrowy zabójca w ukryciu]()

Źródło obrazu: newpctricks.net

Rootkity mają większą szansę na zdiagnozowanie, gdy są w trybie użytkownika. Ale kiedy dostaną się do jądra systemu operacyjnego, szanse na wykrycie maleją. OS Kernel to podstawowa platforma, na której działa system operacyjny i program antywirusowy. Dlatego, gdy złośliwe oprogramowanie dostanie się do trybu jądra, odzyskanie czegokolwiek staje się jeszcze trudniejsze.

System operacyjny przestaje być godny zaufania, gdy rootkit zbliża się do trybu jądra. W tym przypadku rootkit zyskuje uprawnienia administratora i może kontrolować główne rekordy rozruchowe oraz może ustawić się tak, aby uruchamiał się przy starcie systemu. Gdy rootkit osiągnie etap „bootkit”, nawet sformatowanie dysku twardego nie pomoże.

Rozwiązanie:

Jeśli chodzi o rootkity, lepiej zapobiegać niż leczyć. Większość programów zabezpieczających nie wykrywa nawet rootkitów, więc nie ma sensu ich kupować. Najlepszym sposobem na zabezpieczenie jest ponowna analiza nawyków przeglądania i pobierania. Jednak twórcy rootkitów robią chleb i masło, analizując i programując złośliwe oprogramowanie w oparciu o twoje nawyki przeglądania. Dlatego podczas korzystania z internetu trzeba być bardzo ostrożnym.

Zobacz też: 10 najlepszych programów antywirusowych 2017 roku

Podsumowując, rootkity są najgorszym rodzajem infekcji, jakie może złapać Twój komputer. Powstrzymanie się od odwiedzania niezabezpieczonych witryn internetowych i pobieranie zawartości z podejrzanych źródeł byłoby najlepszą praktyką w zakresie ochrony. Upewnij się, że chronisz swój komputer zaufanym programem antymalware i antywirusowym, aby przeciwdziałać takim zagrożeniom.