Zhakowanie kont celebrytów nie jest niczym nowym. Jeszcze w zeszłym tygodniu trzy inne znane aktorki miały swoje prywatne i/lub intymne zdjęcia i filmy rozpowszechniane w domenie publicznej.

Emma Watson, Mischa Barton i Amanda Seyfried obudziły się na wiadomość o ich zdjęciach i filmach robiących rundy w sieci. Jeśli szukasz szczegółów tego paskudnego incydentu, sugerujemy, abyś przestał czytać dalej. Niepoważnie!

Po prostu jest w złym guście. Jak byś się czuł, gdyby twoje prywatne chwile były wszędzie? Zamiast tego zamierzamy powiedzieć, abyś unikał takiego zdarzenia. Nie tylko celebryci są prześladowani przez takie cyberprzestępczości. To rzeczywistość naszej codziennej cyfrowej egzystencji.

W większości przypadków zdjęcia i / lub filmy są kradzione z konta iCloud lub prywatnych albumów. Zamiast tworzyć kopie zapasowe zdjęć (i filmów) w iCloud, możesz spróbować użyć funkcji Keep Your Photo Safe Vault . Ta aplikacja zapewnia bezpieczeństwo zdjęć i filmów na iPhonie lub innym urządzeniu z systemem iOS. Przenieś swoje zdjęcia do aplikacji z telefonu/urządzenia, a następnie zabezpiecz je tajnym kodem PIN. Możesz także dodać indywidualne hasła do różnych albumów, aby były niedostępne bez Twojej zgody. Podczas importowania osobistych obrazów zostaniesz również poproszony o usunięcie ich z oryginalnej lokalizacji, aby zapewnić dodatkową ochronę.

Obrazy „dopasowywania kostiumów” gwiazdy Harry'ego Pottera, Emmy Watson, zostały skradzione z iCloud. Kilka lat temu nagie zdjęcia Jennifer Lawrence (sławnej X-Men) i Seleny Gomez (High School Musical) – wraz z szeregiem innych celebrytek – były rozpowszechniane w całym Internecie. Wszystkie te aktorki padły ofiarą masowego włamania do iCloud przez niejakiego Edwarda Majerczyka z Illinois w USA. Majerczyk został zatrzymany w związku z kradzieżami pod koniec lutego br. i skazany na 9 miesięcy więzienia.

To trochę pocieszenia, ale na pewno nie wystarczy! Oto podsumowanie tego, co sprawia, że zabezpieczenia iCloud są wystarczająco słabe, aby uzyskać nielegalny dostęp.

Wiele witryn/usług, w tym iCloud, daje dostęp do konta, jeśli możesz odpowiedzieć na „pytania bezpieczeństwa”. Aby uzyskać prawidłowe odpowiedzi na takie pytania, haker (lub ktokolwiek inny) musi zrobić trochę badań na temat pochodzenia/biografii posiadacza konta i zgadnąć!

Jeśli chodzi o konta celebrytów, znalezienie odpowiedzi na „pytania zabezpieczające” nie jest trudne, biorąc pod uwagę, że pytania dotyczą zwykle dat urodzenia, identyfikatora użytkownika (w większości przypadków podstawowe identyfikatory e-mail) lub miejsca urodzenia. Dla doświadczonego hakera odgadnięcie odpowiedzi na takie pytanie nie jest niczym wielkim. Nawet podstawowe biografie przeciętnego człowieka są dość często dostępne na niektórych portalach społecznościowych. Poza tym każdy, kto cię zna / znał, może łatwo włamać się na twoje konto iCloud, odpowiadając na kilka prostych pytań.

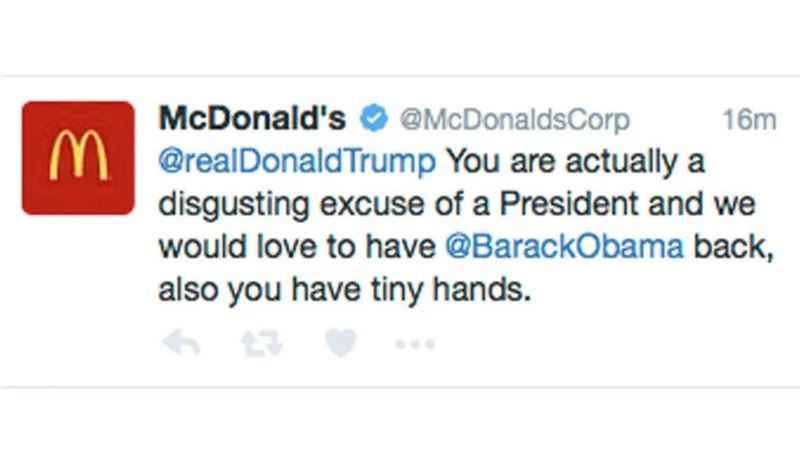

Innym kontem online, które przyciąga uwagę hakerów, jest Twitter, witryna mikroblogowa. W jednym z najbardziej dziwacznych dotychczasowych ataków ktoś uzyskał dostęp do Twitter Handle McDonald's i użył go do publikowania tweetów anty-Trump w tym samym czasie, w którym włamano się na konto Watsona.

![Zhakowano iCloud Emmy Watson i Twitter McDonald's. Czy Twoje konta są bezpieczne? Zhakowano iCloud Emmy Watson i Twitter McDonald's. Czy Twoje konta są bezpieczne?]()

Gigant fast foodów wydał w zeszły czwartek oświadczenie, że jego konto rzeczywiście zostało zhakowane.

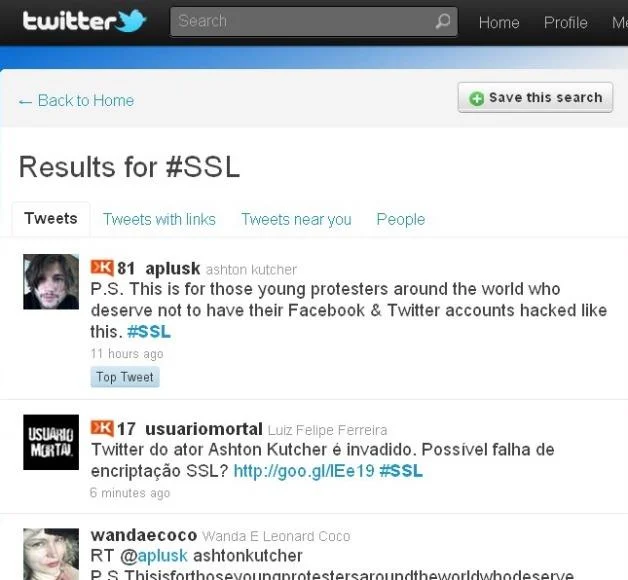

Gwiazdy, których konta zostały zhakowane, to między innymi popowe diwy Britney Spears i Lady Gaga, frontman Guns n Roses Axl Rose i aktor Ashton Kutcher. W rzeczywistości haker Kutchera był na tyle słuszny, że zwrócił uwagę na strasznie niską świadomość bezpieczeństwa online wśród ludzi.

![Zhakowano iCloud Emmy Watson i Twitter McDonald's. Czy Twoje konta są bezpieczne? Zhakowano iCloud Emmy Watson i Twitter McDonald's. Czy Twoje konta są bezpieczne?]()

Możesz znacznie zwiększyć bezpieczeństwo swojego konta na Twitterze za pomocą kilku prostych środków.

Sztuczka nr 1: Często powtarzana, ale prawie nie poświęca się jej uwagi. Moneta silne hasło. Używaj liter, cyfr, symboli. Nie bez powodu sugerują używanie różnych „znaków”.

Sztuczka nr 2: Twitter ma dwuetapowy proces uwierzytelniania. Użyć tego!

Sztuczka nr 3: Wyłącz usługi lokalizacyjne. Cóż, najlepiej zachować dla siebie lokalizację, z której tweetujesz. Hakerom łatwiej jest bawić się kontami z włączonymi usługami lokalizacyjnymi.

Sztuczka nr 4: Czasami możesz otrzymywać tweety i bezpośrednie wiadomości z podejrzanymi linkami. To są próby phishingu. Nigdy nie klikaj takich linków.

Sztuczka nr 5: Niektóre aplikacje innych firm mogą prosić o pozwolenie na dostęp do Twojego konta na Twitterze. Jedno słowo. Nie!

Hakowanie nie ogranicza się tylko do tych dwóch usług. Konta w mediach społecznościowych Marka Zuckerberga, dyrektora generalnego Facebooka, w tym Twittera i Pinteresta, zostały zhakowane w zeszłym roku. Chociaż wiemy, że niewielu z was używałoby hasła takiego jak „dadada” (najwyraźniej hasło Zuckerberga) do nawet jednego – nie mówiąc już o wielu – kontach, wskazane jest, aby od teraz traktować swoje bezpieczeństwo online trochę poważniej.

Jeśli chcesz zabezpieczyć wiele haseł w jednym miejscu, aby nie trzeba było ich wszystkich pamiętać, a jednocześnie mieć łatwy dostęp, spróbuj użyć funkcji Advanced Identity Protector . Jest to łatwa w użyciu aplikacja, która pozwala przechowywać wszystkie poufne informacje związane z kontem online z dala od wścibskich oczu w jednym miejscu.

Nikt nie lubi dać się oszukać. Hakerzy są cyfrowymi oszustami. Zachowaj ostrożność i inteligentnie korzystaj z usług bezpieczeństwa, aby nie paść ofiarą cyberprzestępczości.