Ce să faci dacă Powerbeats Pro nu se încarcă în carcasă

Dacă Powerbeats Pro nu se încarcă, folosește o altă sursă de alimentare și curăță-ți căștile. Lasă carcasa deschisă în timp ce încarci căștile.

Este destul de obișnuit în zilele noastre să auzi despre o nouă încălcare a datelor. Există, totuși, o mulțime de forme diferite pe care le poate lua o încălcare a datelor. Există chiar și încălcări care nu duc deloc la încălcări ale datelor. Esența unei încălcări a datelor este că unele date destinate să rămână private sunt făcute publice.

Cum se întâmplă o încălcare a datelor?

Există o mulțime de moduri diferite prin care se pot produce încălcări ale datelor. Presupunerea standard este că un atacator a obținut cumva acces la un sistem privat și a descărcat datele. Intrarea ar fi de obicei achiziționată de hacker care exploatează o anumită vulnerabilitate. Unele dintre aceste exploit-uri sunt exploatări cu totul noi „zero-day” pentru care victima are foarte puține șanse să le prevină cu succes. Cu toate acestea, multe breșe de date sunt rezultatul exploatării vulnerabilităților cunoscute anterior în sisteme care nu au fost actualizate.

Sfat: O „zi zero” este o exploatare folosită în mod activ în sălbăticie, care nu fusese cunoscută anterior. De obicei, un patch pentru o zi zero nu este disponibil imediat și trebuie dezvoltat înainte de a fi distribuit și instalat pe sistemele afectate. În unele cazuri, de exemplu, atenuarea poate fi disponibilă pentru a dezactiva componenta vulnerabilă. Cu toate acestea, este posibil ca serverele să fie nevoite să devină offline față de imposibilitatea de a se apăra împotriva unui atac cunoscut.

Deoarece vulnerabilitatea nu este cunoscută înainte de a fi exploatată în mod activ, zero zile este greu de apărat. Apărarea în profunzime este de obicei cel mai bun plan. Adică, având multe straturi de apărare, ceea ce înseamnă că este puțin probabil ca o singură problemă să ducă la o încălcare reală a datelor.

Phishing-ul este o altă cauză comună a încălcării datelor. Atacatorii încearcă să păcălească utilizatorii legitimi să-și dezvăluie acreditările pentru a obține acces la sistem cu permisiunea victimei lor. Conturile și utilizatorii cu permisiuni administrative sunt adesea vizați, deoarece au tendința de a avea acces mai larg la date mai sensibile.

Amenințări interne și incompetență

Amenințările din interior sunt un punct de risc subapreciat. Un angajat nemulțumit își poate folosi accesul legitim pentru a provoca pagube mari. Acest atac valorifică faptul că utilizatorul cunoaște sistemul și are acces corect la acesta, făcându-le dificil de detectat și prevenit.

Incompetența poate fi, de asemenea, o cauză a încălcării datelor. Există mai multe exemple de încălcări ale datelor care rezultă din faptul că o companie face publică o bază de date de rezervă fără să-și dea seama. În acest caz, termenul de încălcare este aproape greu de justificat, deoarece compania însăși a scurs datele, nu un hacker. Este de remarcat faptul că, din punct de vedere legal, obținerea accesului neautorizat la un sistem informatic este o infracțiune.

Acest lucru poate conta chiar dacă datele au fost făcute publice accidental, permițând accesul deschis la un sistem. Probabil că nu ați putea fi condamnat pentru pur și simplu accesarea unui site public. Probabil că ați fi condamnat dacă ați încerca să descărcați și să vindeți acele date pe un forum dark-web.

Ce tip de date sunt încălcate?

Tipul de date care sunt încălcate depinde de datele pe care le are organizația încălcată și de motivația atacatorilor. Depinde și de definiția dvs. a ceea ce este încălcat. Unii hackeri caută date pe care le pot vinde. Aceștia încearcă să acceseze datele utilizatorilor, în special nume de utilizator și hash-uri de parole, precum și alte informații personale și detalii de plată. Acest tip de atac are de obicei cel mai semnificativ impact asupra oamenilor, deoarece datele și confidențialitatea acestora sunt afectate.

Unii hackeri au o cauză și adesea vizează date care detaliază fapte rele, percepute sau nu. Altele au ca scop furtul datelor de proprietate sau secrete. Acesta tinde să fie tărâmul statelor naționale și al spionajului corporativ. Cele mai multe încălcări afectează cât de multe date pot fi accesate pe baza teoriei că acestea vor avea valoare pentru cineva sau pot fi eliberate ca dovadă a legitimității.

Alte încălcări nu pot duce niciodată la încălcări reale ale datelor. Un hacker poate obține acces la un sistem și poate fi identificat și oprit înainte ca acesta să poată face vreo daune reală. Acest lucru ar fi similar cu prinderea unui hoț în lumea reală, deoarece este în proces de efracție. Din punct de vedere tehnic, a existat o breșă de securitate, dar nu s-au pierdut sau s-au exfiltrat date.

Situația juridică

În cele mai multe locuri, legile care acoperă infracțiunile informatice enumera „accesul sau utilizarea neautorizată” a unui sistem informatic drept infracțiune. Lucruri precum accesarea unui computer fără permisiune sunt din punct de vedere tehnic o crimă. De asemenea, înseamnă că accesarea unui sistem pe care nu ar trebui să-l faci, chiar dacă ai permisiunea de a accesa alte sisteme, este o crimă. Aceasta înseamnă că orice încălcare implică o activitate criminală.

Chiar și în cazurile în care încălcarea este considerată de interes public, cel care leake poate fi expus răspunderii penale. În unele cazuri, acest lucru complică cazurile denunțătorilor. Adesea, avertizorii sunt protejați din punct de vedere legal, deoarece este în interesul public ca nedreptățile să fie scoase la lumină. Dar, în unele cazuri, strângerea dovezilor necesită accesarea lucrurilor fără permisiune. De asemenea, implică partajarea datelor fără permisiune. Acest lucru poate duce la avertizorii să încerce să rămână anonimi sau să solicite amnistia pentru a-și dezvălui identitatea.

În plus, determinarea a ceea ce este în interesul public este notoriu grea. Mulți hacktiviști ar considera acțiunile lor în interesul public. Majoritatea persoanelor ale căror date sunt publicate ca parte a acelei acțiuni ar fi de acord.

Concluzie

O încălcare se referă de obicei la o încălcare a datelor în care unele date care trebuiau să fie private sunt făcute publice. Cu toate acestea, termenul „încălcare” se poate referi la o încălcare a securității în care a avut loc un incident, dar nu au fost furate date. Datele vizate au adesea valoare pentru hackeri. Acestea pot fi date cu caracter personal care pot fi vândute, secrete corporative sau naționale sau dovezi ale unor fapte greșite percepute. Încălcările de date obțin de obicei acces la cât mai multe date posibil, presupunând că toate datele au o anumită valoare.

Dacă Powerbeats Pro nu se încarcă, folosește o altă sursă de alimentare și curăță-ți căștile. Lasă carcasa deschisă în timp ce încarci căștile.

Cum să activezi scanarea pe Canon Pixma MG5220 când ai rămas fără cerneală.

Află care sunt unele dintre posibilele motive pentru care laptopul tău se supraîncălzește, împreună cu sfaturi și trucuri pentru a evita această problemă și a menține dispozitivul răcoros.

Te pregătești pentru o seară de gaming și va fi una mare – tocmai ai achiziționat „Star Wars Outlaws” pe serviciul de streaming GeForce Now. Descoperă singura soluție cunoscută care îți arată cum să repari codul de eroare GeForce Now 0xC272008F pentru a putea începe din nou să joci jocurile Ubisoft.

Întreținerea imprimantelor 3D este foarte importantă pentru a obține cele mai bune rezultate. Iată câteva sfaturi importante de reținut.

Ai probleme în a descoperi ce adresă IP folosește imprimanta ta? Te vom învăța cum să o găsești.

Menținerea echipamentului tău într-o stare bună este esențială. Iată câteva sfaturi utile pentru a-ți menține imprimanta 3D în condiții de vârf.

Dacă ești nesigur dacă să cumperi AirPods pentru telefonul tău Samsung, acest ghid te poate ajuta cu siguranță. Întrebarea cea mai evidentă este dacă cele două sunt

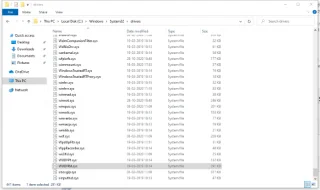

În era digitală modernă, în care datele sunt un bun valoros, clonarea unui hard disk pe Windows poate fi un proces crucial pentru mulți. Acest ghid cuprinzător

În timpul pornirii computerului, vă confruntați cu mesajul de eroare care spune că driverul WUDFRd nu s-a încărcat pe computer?