Ce să faci dacă Powerbeats Pro nu se încarcă în carcasă

Dacă Powerbeats Pro nu se încarcă, folosește o altă sursă de alimentare și curăță-ți căștile. Lasă carcasa deschisă în timp ce încarci căștile.

Dacă vorbiți engleză, probabil că sunteți familiarizat cu cuvântul compromis în utilizare normală. Mai exact, să accepți ceva care nu este exact ceea ce ți-ai dorit inițial din cauza unui factor concurent. Nu există o limită reală a ceea ce poate fi factorul concurent. Costul este un exemplu clasic, la fel ca timpul, efortul, limitările materiale și cerințele altor persoane.

În lumea securității cibernetice se folosește și cuvântul compromis. Sensul exact nu este chiar același. Dacă strângi foarte tare ochii, ai putea argumenta că este un caz specific, dar ar fi un pic cam greu de vânzare. Un compromis de securitate este rezultatul accesului neautorizat la date sau la un sistem. Detaliile exacte ale compromisului și cât de sever este acesta pot varia semnificativ. Factorii importanți includ sensibilitatea datelor sau a sistemului compromis, amploarea și durata compromisului și acțiunile care au fost întreprinse de atacator.

Notă: Cazul specific menționat mai sus ar fi: dorința unui sistem securizat, dar acceptarea faptului că nu este/nu a fost din cauza dovezii contrare. Acesta este mai puțin un compromis deliberat și mai mult o reevaluare forțată bazată pe realitate. De asemenea, de obicei nu este doar „acceptat”, ci se depun eforturi pentru a rezolva problema.

Date compromise

Pentru ca datele să fie compromise, o parte neautorizată trebuie să aibă acces la ele. În marea majoritate a cazurilor, aceasta va implica ca partea neautorizată să poată vedea datele. Există, totuși, scenarii în care datele ar putea fi modificate sau șterse în orb, care ar fi, de asemenea, clasificate drept date compromise. Compromisul poate afecta confidențialitatea sau integritatea datelor sau, eventual, ambele.

Dacă datele nu sunt deosebit de sensibile, aceasta poate să nu fie o problemă masivă. De obicei, totuși, accesul la datele restricționate este restricționat din anumite motive. Detaliile de plată sunt un punct de date clasic. Dacă confidențialitatea detaliilor de plată este afectată, părțile neautorizate le pot folosi pentru câștiguri financiare. Datele clasificate, de exemplu, pot avea ramificații de securitate națională dacă sunt divulgate unor părți neautorizate. În moduri similare, dacă acele date ar fi modificate, ar putea apărea alte probleme. mai ales dacă acea modificare nu a fost observată de ceva timp.

Odată ce datele au fost compromise, pisica iese din geantă. Metoda de acces poate fi rezolvată, dar datele sunt acolo. Cunoașterea ce date au fost accesate poate permite apariția unor proceduri suplimentare de limitare a daunelor. Acest lucru poate fi deosebit de important dacă datele au fost modificate.

Computer compromis

În general, dacă computerul dvs. are un virus sau orice altă formă de malware, este rezonabil să considerați computerul compromis. În funcție de malware, un computer compromis poate însemna diferite lucruri. Ransomware-ul vă poate șterge datele, dar de obicei nu le dezvăluie nimănui. Cele mai multe alte forme de malware modern încearcă să fure date sensibile, cum ar fi parolele.

Notă: Ransomware-ul poate oferi o acoperire bună pentru alte programe malware, așa că nu trebuie neapărat să presupunem că datele dvs. nu au fost expuse dacă sunteți afectat de ransomware.

Unele tipuri de malware pot fi deosebit de dificil de eliminat. În general, software-ul antivirus poate clarifica lucrurile, dar poate fi necesar să ștergeți hard diskul și să reinstalați sistemul de operare. În unele cazuri rare, chiar și acest lucru ar putea să nu fie suficient. Totuși, programele malware de acest calibru sunt dezvoltate de obicei doar de actori de amenințări la nivel de stat național.

Software compromis

Când software-ul este compromis, tot ceea ce face și a făcut este suspect. Dacă software-ul este compromis, acesta ar trebui tratat ca și cum ar fi fost pur malware. În mod obișnuit, dacă vreun program de pe computer este infectat, acesta poate fi rezolvat cu un software antivirus. Din păcate, există scenarii mai rele. De exemplu, dacă dezvoltatorul unei piese de software este compromis, atunci acesta poate livra software compromis clienților săi. Acest lucru este cunoscut ca un atac al lanțului de aprovizionare. Acest tip de compromis implică ca dezvoltatorul să fie piratat într-un fel. Cu toate acestea, este posibil ca dezvoltatorul să aibă o amenințare din interior.

Notă: Hardware-ul poate fi compromis și prin atacurile lanțului de aprovizionare.

Efecte nemaipomenite

Este important să înțelegeți că incidentul de securitate nu poate fi limitat la sistemul sau datele efectiv compromise. Compromisul inițial poate permite alte incidente de securitate. Fiecare dintre exemplele prezentate mai sus a arătat acest lucru într-o anumită formă. Datele clasificate compromise ar putea pune în pericol viața agenților de teren și „activele” pe care le gestionează. Dacă este manipulată cu atenție, ar putea duce chiar la acceptarea unor informații false și ar putea compromite alte operațiuni. Computerul dvs. compromis ar putea fi folosit pentru a prolifera malware-ul cu care este infectat. Datele de pe acesta ar putea fi utilizate și pentru a accesa conturile dvs. online etc. Software-ul compromis poate afecta toți utilizatorii software-ului atunci când software-ul afectat este utilizat pe scară largă, acest lucru poate avea un impact foarte larg.

Concluzie

Un compromis în securitatea cibernetică se referă la accesul neautorizat, modificarea sau ștergerea datelor sau a unui sistem. În timp ce un singur sistem poate fi afectat, orice sistem care se integrează cu acel sistem poate simți și efectele, chiar dacă nu a fost direct afectat în sine. Un compromis nu are ca rezultat neapărat o „încălcare a datelor” în cazul în care datele sunt vândute/eliberate pe piața neagră. Poate fi doar o dezvăluire accidentală către o persoană responsabilă, dar neautorizată. De asemenea, poate fi prudent să presupunem că datele care au fost publice accidental sunt compromise chiar dacă nu există indicii reale că cineva le-a accesat.

Dacă Powerbeats Pro nu se încarcă, folosește o altă sursă de alimentare și curăță-ți căștile. Lasă carcasa deschisă în timp ce încarci căștile.

Cum să activezi scanarea pe Canon Pixma MG5220 când ai rămas fără cerneală.

Află care sunt unele dintre posibilele motive pentru care laptopul tău se supraîncălzește, împreună cu sfaturi și trucuri pentru a evita această problemă și a menține dispozitivul răcoros.

Te pregătești pentru o seară de gaming și va fi una mare – tocmai ai achiziționat „Star Wars Outlaws” pe serviciul de streaming GeForce Now. Descoperă singura soluție cunoscută care îți arată cum să repari codul de eroare GeForce Now 0xC272008F pentru a putea începe din nou să joci jocurile Ubisoft.

Întreținerea imprimantelor 3D este foarte importantă pentru a obține cele mai bune rezultate. Iată câteva sfaturi importante de reținut.

Ai probleme în a descoperi ce adresă IP folosește imprimanta ta? Te vom învăța cum să o găsești.

Menținerea echipamentului tău într-o stare bună este esențială. Iată câteva sfaturi utile pentru a-ți menține imprimanta 3D în condiții de vârf.

Dacă ești nesigur dacă să cumperi AirPods pentru telefonul tău Samsung, acest ghid te poate ajuta cu siguranță. Întrebarea cea mai evidentă este dacă cele două sunt

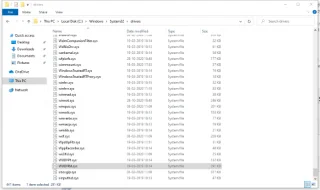

În era digitală modernă, în care datele sunt un bun valoros, clonarea unui hard disk pe Windows poate fi un proces crucial pentru mulți. Acest ghid cuprinzător

În timpul pornirii computerului, vă confruntați cu mesajul de eroare care spune că driverul WUDFRd nu s-a încărcat pe computer?