Ce să faci dacă Powerbeats Pro nu se încarcă în carcasă

Dacă Powerbeats Pro nu se încarcă, folosește o altă sursă de alimentare și curăță-ți căștile. Lasă carcasa deschisă în timp ce încarci căștile.

Este ușor să ai părerea simplă că toți hackerii sunt băieți răi care să provoace încălcări ale datelor și să implementeze ransomware. Acest lucru nu este adevărat, totuși. Există o mulțime de hackeri răi acolo. Unii hackeri își folosesc abilitățile în mod etic și legal. Un „hacker etic” este un hacker care pirata în limitele unui acord legal cu proprietarul legitim al sistemului.

Sfat: Ca opusul unui hacker cu pălărie neagră , un hacker etic este adesea numit hacker cu pălărie albă.

Miezul acestui lucru este înțelegerea a ceea ce face ca hackingul să fie ilegal. Deși există variații pe tot globul, majoritatea legilor privind hacking-ul se rezumă la „este ilegal să accesezi un sistem dacă nu ai permisiunea de a face acest lucru”. Conceptul este simplu. Acțiunile reale de hacking nu sunt ilegale; doar o face fără permisiune. Dar asta înseamnă că se poate acorda permisiunea pentru a vă permite să faceți ceva care altfel ar fi ilegal.

Această permisiune nu poate veni doar de la orice persoană aleatoare de pe stradă sau online. Nici măcar nu poate veni de la guvern ( deși agențiile de informații funcționează sub reguli ușor diferite ). Permisiunea trebuie acordată de proprietarul legitim al sistemului.

Sfat: Pentru a fi clar, „proprietar legitim al sistemului” nu se referă neapărat la persoana care a cumpărat sistemul. Se referă la cineva care are în mod legitim responsabilitatea legală de a spune; asta e ok pentru tine. De obicei, acesta va fi CISO, CEO-ul sau consiliul de administrație, deși capacitatea de a acorda permisiunea poate fi, de asemenea, delegată mai departe în lanț.

Deși permisiunea poate fi dată pur și simplu verbal, acest lucru nu se face niciodată. Deoarece persoana sau compania care efectuează testul ar fi responsabilă din punct de vedere legal pentru testarea a ceea ce nu ar trebui să facă, este necesar un contract scris.

Importanța contractului nu poate fi exagerată. Este singurul lucru care acordă legalitate acțiunilor de hacking ale hackerului etic. Grantul contractual oferă despăgubiri pentru acțiunile specificate și față de obiectivele specificate. Ca atare, este esențial să înțelegem contractul și ceea ce acoperă acesta, deoarece ieșirea din sfera contractului înseamnă ieșirea din sfera de aplicare a despăgubirii legale și încălcarea legii.

Dacă un hacker etic se rătăcește în afara domeniului de aplicare a contractului, el se află pe o frânghie legală. Orice fac ei este ilegal din punct de vedere tehnic. În multe cazuri, un astfel de pas ar fi accidental și rapid autoprins. Atunci când este tratat corespunzător, aceasta poate să nu fie neapărat o problemă, dar, în funcție de situație, cu siguranță ar putea fi.

Contractul oferit nu trebuie neapărat adaptat în mod specific. Unele companii oferă o schemă de recompense pentru erori. Aceasta implică publicarea unui contract deschis, care să permită oricui să încerce să-și pirateze sistemul etic, atâta timp cât respectă regulile specificate și raportează orice problemă pe care o identifică. Problemele de raportare, în acest caz, sunt de obicei recompensate financiar.

Forma standard de hacking etic este „testul de penetrare” sau pentest. Aici sunt angajați unul sau mai mulți hackeri etici pentru a încerca să pătrundă în apărările de securitate ale unui sistem. Odată ce angajamentul este încheiat, hackerii etici, numiți pentesteri în acest rol, raportează concluziile lor clientului. Clientul poate folosi detaliile din raport pentru a remedia vulnerabilitățile identificate. În timp ce lucrările individuale și contractuale pot fi efectuate, mulți pentesteri sunt resurse interne ale companiei sau sunt angajate firme de pentesting specializate.

Sfat: este „pentestare” nu „testare stilou”. Un tester de penetrare nu testează stilourile.

În unele cazuri, testarea dacă una sau mai multe aplicații sau rețele sunt sigure nu este suficientă. În acest caz, pot fi efectuate teste mai aprofundate. O implicare a echipei roșii implică de obicei testarea unei game mult mai largi de măsuri de securitate. Acțiunile pot include efectuarea de exerciții de phishing împotriva angajaților, încercarea de a-ți introduce drumul într-o clădire sau chiar intrarea fizică. În timp ce fiecare exercițiu al echipei roșii variază, conceptul este de obicei mult mai degrabă un test „deci dacă” în cel mai rău caz. . În sensul „această aplicație web este sigură, dar dacă cineva intră în camera serverului și ia hard disk-ul cu toate datele de pe el.”

Aproape orice problemă de securitate care ar putea fi folosită pentru a dăuna unei companii sau unui sistem este teoretic deschisă hacking-ului etic. Aceasta presupune că proprietarul sistemului acordă totuși permisiunea și că este gata să plătească pentru aceasta.

Hackerii etici scriu, folosesc și distribuie instrumente de hacking pentru a le ușura viața. Este corect să punem la îndoială etica acestui lucru, deoarece pălăriile negre ar putea coopta aceste instrumente pentru a face mai multe ravagii. În mod realist, totuși, este perfect rezonabil să presupunem că atacatorii au deja aceste instrumente, sau cel puțin ceva asemănător, în timp ce încearcă să-și facă viața mai ușoară. A nu avea instrumente și a încerca să îngreuneze pălăriile negre înseamnă să te bazezi pe securitate prin obscuritate. Acest concept este profund respins în criptografie și în cea mai mare parte a lumii securității în general.

Un hacker etic poate întâlni uneori o vulnerabilitate atunci când navighează pe un site web sau folosește un produs. În acest caz, de obicei încearcă să-l raporteze în mod responsabil proprietarului legitim al sistemului. Lucrul cheie după aceea este modul în care este gestionată situația. Lucrul etic de făcut este să îl dezvăluiți în mod privat proprietarului legitim al sistemului pentru a le permite să remedieze problema și să distribuie un patch software.

Desigur, orice hacker etic este, de asemenea, responsabil pentru informarea utilizatorilor afectați de o astfel de vulnerabilitate, astfel încât aceștia să poată alege să ia propriile decizii conștiente de securitate. De obicei, un interval de timp de 90 de zile de la dezvăluirea privată este văzut ca o perioadă adecvată de timp pentru a dezvolta și a publica o soluție. Deși pot fi acordate extensii dacă este nevoie de puțin mai mult timp, acest lucru nu este neapărat făcut.

Chiar dacă o remediere nu este disponibilă, poate fi etic să detaliezi public problema. Totuși, aceasta presupune că hackerul etic a încercat să dezvăluie problema în mod responsabil și, în general, că încearcă să informeze utilizatorii normali, astfel încât să se poată proteja. În timp ce unele vulnerabilități pot fi detaliate cu exploatări de dovadă a conceptului, adesea acest lucru nu se face dacă o remediere nu este încă disponibilă.

Deși acest lucru poate să nu sune complet etic, în cele din urmă, este în beneficiul utilizatorului. Într-un scenariu, compania este supusă unei presiuni suficiente pentru a oferi o soluție în timp util. Utilizatorii pot actualiza la o versiune fixă sau cel puțin pot implementa o soluție. Alternativa este că compania nu poate implementa prompt o soluție pentru o problemă gravă de securitate. În acest caz, utilizatorul poate lua o decizie informată cu privire la continuarea utilizării produsului.

Un hacker etic este un hacker care acționează în limitele legii. De obicei, aceștia sunt contractați sau li se acordă în alt mod permisiunea de către proprietarul legitim al sistemului pentru a pirata un sistem. Acest lucru se face cu condiția ca hackerul etic să raporteze problemele identificate în mod responsabil proprietarului legitim al sistemului, astfel încât acestea să poată fi remediate. Hackingul etic se bazează pe „setează un hoț să prindă un hoț”. Folosind cunoștințele hackerilor etici, puteți rezolva problemele pe care hackerii negru le-ar fi putut exploata. Hackerii etici sunt denumiți și hackeri cu pălărie albă. În anumite circumstanțe pot fi folosiți și alți termeni, cum ar fi „pentesteri” pentru angajarea profesioniștilor.

Dacă Powerbeats Pro nu se încarcă, folosește o altă sursă de alimentare și curăță-ți căștile. Lasă carcasa deschisă în timp ce încarci căștile.

Cum să activezi scanarea pe Canon Pixma MG5220 când ai rămas fără cerneală.

Află care sunt unele dintre posibilele motive pentru care laptopul tău se supraîncălzește, împreună cu sfaturi și trucuri pentru a evita această problemă și a menține dispozitivul răcoros.

Te pregătești pentru o seară de gaming și va fi una mare – tocmai ai achiziționat „Star Wars Outlaws” pe serviciul de streaming GeForce Now. Descoperă singura soluție cunoscută care îți arată cum să repari codul de eroare GeForce Now 0xC272008F pentru a putea începe din nou să joci jocurile Ubisoft.

Întreținerea imprimantelor 3D este foarte importantă pentru a obține cele mai bune rezultate. Iată câteva sfaturi importante de reținut.

Ai probleme în a descoperi ce adresă IP folosește imprimanta ta? Te vom învăța cum să o găsești.

Menținerea echipamentului tău într-o stare bună este esențială. Iată câteva sfaturi utile pentru a-ți menține imprimanta 3D în condiții de vârf.

Dacă ești nesigur dacă să cumperi AirPods pentru telefonul tău Samsung, acest ghid te poate ajuta cu siguranță. Întrebarea cea mai evidentă este dacă cele două sunt

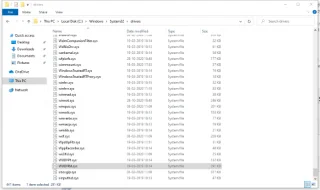

În era digitală modernă, în care datele sunt un bun valoros, clonarea unui hard disk pe Windows poate fi un proces crucial pentru mulți. Acest ghid cuprinzător

În timpul pornirii computerului, vă confruntați cu mesajul de eroare care spune că driverul WUDFRd nu s-a încărcat pe computer?