Ce să faci dacă Powerbeats Pro nu se încarcă în carcasă

Dacă Powerbeats Pro nu se încarcă, folosește o altă sursă de alimentare și curăță-ți căștile. Lasă carcasa deschisă în timp ce încarci căștile.

Elementele de bază ale algoritmilor de criptare sunt destul de ușor de înțeles. O intrare sau un text simplu este preluat împreună cu o cheie și procesat de algoritm. Ieșirea este criptată și cunoscută sub numele de text cifrat. O parte critică a unui algoritm de criptare este însă că puteți inversa procesul. Dacă aveți un text cifrat și cheia de decriptare, puteți rula din nou algoritmul și puteți recupera textul simplu. Unele tipuri de algoritmi de criptare necesită aceeași cheie să fie utilizată atât pentru a cripta, cât și a decripta datele. Alții necesită o pereche de chei, una pentru a cripta și alta pentru a decripta.

Conceptul de algoritm de hashing este legat, dar are câteva diferențe critice. Cea mai importantă diferență este faptul că un algoritm de hashing este o funcție unidirecțională. Puneți text simplu într-o funcție hash și obțineți un hash digest, dar nu există nicio modalitate de a transforma acel hash digest înapoi în textul simplu original.

Notă: Ieșirea unei funcții hash este cunoscută sub numele de hash digest, nu ca text cifrat. Termenul hash digest este, de asemenea, scurtat în mod obișnuit la „hash”, deși utilizarea acestuia poate lipsi de claritate uneori. De exemplu, într-un proces de autentificare, generați un hash și îl comparați cu hash-ul stocat în baza de date.

O altă caracteristică cheie a unei funcții hash este aceea că rezumatul hash este întotdeauna același dacă furnizați aceeași intrare de text simplu. În plus, dacă faceți chiar și o mică modificare textului simplu, rezultatul hash digest este complet diferit. Combinația acestor două caracteristici face ca algoritmii de hashing să fie utili în criptografie. O utilizare comună este cu parolele.

Algoritmi de hashing a parolei

Când vă conectați la un site web, îi furnizați numele de utilizator și parola. La nivel de suprafață, site-ul web verifică apoi dacă detaliile pe care le-ați introdus se potrivesc cu detaliile pe care le are în dosar. Procesul nu este chiar atât de simplu.

Încălcările de date sunt relativ frecvente, este destul de probabil să fi fost deja afectat de una. Datele clienților sunt una dintre țintele mari într-o încălcare a datelor. Listele de nume de utilizator și parole pot fi tranzacționate și vândute. Pentru a face întregul proces mai dificil pentru hackeri, site-urile web rulează în general fiecare parolă printr-un algoritm de hashing și stochează doar hash-ul parolei, mai degrabă decât parola reală în sine.

Acest lucru funcționează deoarece atunci când un utilizator încearcă să se autentifice, site-ul web poate, de asemenea, să trimită parola trimisă și să o compare cu hash-ul stocat. Dacă se potrivesc, atunci știe că aceeași parolă a fost trimisă chiar dacă nu știe care a fost parola reală. În plus, dacă baza de date cu hash-urile parolelor stocate în ea este încălcată de hackeri, aceștia nu pot vedea imediat care sunt parolele reale.

Hashuri puternice

Dacă un hacker are acces la hash-urile parolei, nu poate face mare lucru cu ele imediat. Nu există nicio funcție inversă pentru a decripta hash-urile și a vedea parolele originale. În schimb, trebuie să încerce să spargă hașul. Acest lucru implică practic un proces de forță brută de a face multe ghiciri de parole și de a vedea dacă vreunul dintre hashuri se potrivește cu cele stocate în baza de date.

Există două probleme când vine vorba de puterea unui hash. Puterea funcției de hashing în sine și puterea parolei care a fost hashing. Presupunând că se utilizează o parolă puternică și un algoritm de hashing, un hacker ar trebui să încerce suficiente parole pentru a calcula 50% din întregul spațiu de ieșire hash pentru a avea o șansă de 50/50 de a sparge orice hash.

Cantitatea de procesare poate fi redusă dramatic dacă algoritmul de hashing are deficiențe care fie scurg date, fie au o șansă crescută de a avea accidental același hash, cunoscut sub numele de coliziune.

Atacurile cu forță brută pot fi lente, deoarece există un număr mare de parole posibile de încercat. Din păcate, oamenii tind să fie destul de previzibili atunci când vin cu parole. Aceasta înseamnă că pot fi făcute presupuneri educate, folosind liste de parole utilizate în mod obișnuit. Dacă alegeți o parolă slabă, aceasta poate fi ghicită semnificativ mai devreme decât ar sugera 50% din spațiul de ieșire hash.

De aceea este important să folosiți parole puternice. Dacă hash-ul parolei dvs. este implicat într-o încălcare a datelor, nu contează dacă site-ul web a folosit cel mai bun algoritm de hashing posibil și cel mai sigur disponibil, dacă parola dvs. este „parola1”, aceasta va fi totuși ghicită aproape instantaneu.

Concluzie

Un algoritm de hashing este o funcție unidirecțională. Produce întotdeauna aceeași ieșire dacă este prevăzut cu aceeași intrare. Chiar și diferențele minore de intrare modifică semnificativ ieșirea, ceea ce înseamnă că nu poți spune dacă ai fost aproape de intrarea corectă. Funcțiile hash nu pot fi inversate. Nu există nicio modalitate de a spune ce intrare a fost folosită pentru a genera orice ieșire dată fără doar a ghici. O funcție hash criptografică este sigură din punct de vedere criptografic și potrivită pentru utilizări care au nevoie de acest tip de securitate. Un caz obișnuit de utilizare este hashingul parolelor. Alte cazuri de utilizare includ fișierele hashing ca o verificare a integrității.

Dacă Powerbeats Pro nu se încarcă, folosește o altă sursă de alimentare și curăță-ți căștile. Lasă carcasa deschisă în timp ce încarci căștile.

Cum să activezi scanarea pe Canon Pixma MG5220 când ai rămas fără cerneală.

Află care sunt unele dintre posibilele motive pentru care laptopul tău se supraîncălzește, împreună cu sfaturi și trucuri pentru a evita această problemă și a menține dispozitivul răcoros.

Te pregătești pentru o seară de gaming și va fi una mare – tocmai ai achiziționat „Star Wars Outlaws” pe serviciul de streaming GeForce Now. Descoperă singura soluție cunoscută care îți arată cum să repari codul de eroare GeForce Now 0xC272008F pentru a putea începe din nou să joci jocurile Ubisoft.

Întreținerea imprimantelor 3D este foarte importantă pentru a obține cele mai bune rezultate. Iată câteva sfaturi importante de reținut.

Ai probleme în a descoperi ce adresă IP folosește imprimanta ta? Te vom învăța cum să o găsești.

Menținerea echipamentului tău într-o stare bună este esențială. Iată câteva sfaturi utile pentru a-ți menține imprimanta 3D în condiții de vârf.

Dacă ești nesigur dacă să cumperi AirPods pentru telefonul tău Samsung, acest ghid te poate ajuta cu siguranță. Întrebarea cea mai evidentă este dacă cele două sunt

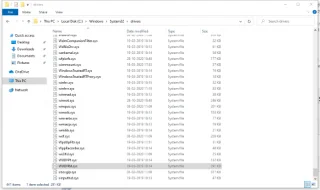

În era digitală modernă, în care datele sunt un bun valoros, clonarea unui hard disk pe Windows poate fi un proces crucial pentru mulți. Acest ghid cuprinzător

În timpul pornirii computerului, vă confruntați cu mesajul de eroare care spune că driverul WUDFRd nu s-a încărcat pe computer?