Sıfır gün tehditleri, popüler istismarlar, ölümcül COVID-19 virüsü ile savaşmaya hazırlanırken . Bilgisayar korsanları , kötü amaçlı yazılımı makinelerinize aktarmak için yeni teknikler geliştiriyor . 1499'da tanıtılan ancak eski zamanlardan beri var olan bir kavram yeni silahtır. “Steganografi” olarak adlandırılan bu yeni teknik, verileri okunamayacak şekilde gizli bir biçimde göndermek için kullanılır. Gizli, saklı anlamına gelen Yunanca kelime (steganos) ile yazı anlamına gelen 'graphy' kelimelerinin birleşimi tehlikeli yeni bir trend haline geliyor.

Bugün bu yazıda bu yeni sınırı ve ondan nasıl korunacağımızı tartışacağız.

Steganografi nedir?

Daha önce tartışıldığı gibi, siber suçlular tarafından kötü amaçlı yazılım ve siber casusluk araçları oluşturmak için kullanılan yeni bir yöntemdir.

Gizli bir mesajın içeriğini gizleyen kriptografiden farklı olarak, steganografi, güvenlik çözümlerinden kaçmak için bir mesajın iletildiği veya görüntünün içinde kötü niyetli bir yükün oturduğu gerçeğini gizler .

Bu yöntemin Roma İmparatorluğu'nda mesajı gizlice iletmek için kullanıldığına dair hikayeler var. Mesajı iletmek için bir köle seçerlerdi ve saç derisini traş ettirirlerdi. Bunu yaptıktan sonra mesaj deriye dövüldü ve saç tekrar çıktığında köle mesajı iletmek için gönderildi. Alıcı daha sonra kafasını tıraş etmek ve mesajı okumak için aynı süreci takip ederdi.

Bu tehdit o kadar tehlikeli ki, güvenlik uzmanları onunla savaşmanın yollarını öğrenmek ve bilgi gizlemeyi devre dışı bırakmak için bir yerde toplamak zorunda kaldı.

Steganografi nasıl çalışır?

Siber suçluların neden bu yöntemi kullandığı artık açık . Ama bu nasıl çalışıyor?

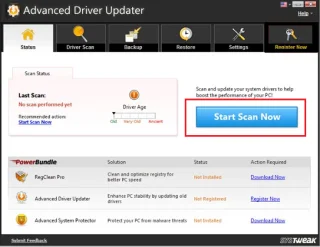

Steganografi beş aşamalı bir süreçtir - yumruk saldırganlar hedefleri için tam bir araştırma yapar, bundan sonra tarar, erişim sağlar, gizli kalır, izlerini gizler.

yayınlar.computer.org

Kötü amaçlı yazılım, güvenliği ihlal edilmiş makinede yürütüldüğünde, kötü amaçlı bir meme, resim veya video indirilir. Bundan sonra verilen komut çıkarılır. "Yazdır" komutunun kodda gizlenmesi durumunda, virüslü makinenin ekran görüntüsü alınır. Tüm bilgiler toplandıktan sonra, belirli bir URL adresi aracılığıyla bilgisayar korsanına gönderilir.

Bunun yakın tarihli bir örneği, TerrifyingKity'nin bir görüntüye eklendiği 2018 Hacktober.org CTF etkinliğinden geliyor. Buna ek olarak Sundown Exploit Kit, yeni Vawtrack ve Stegoloader kötü amaçlı yazılım aileleri de ortaya çıktı.

Steganografinin Kriptografiden farkı nedir?

Prensip olarak hem steganografi hem de kriptografi aynı amaca sahiptir, yani mesajları gizlemek ve üçüncü şahıslara iletmek. Ancak kullandıkları mekanizma farklıdır.

Kriptografi, bilgiyi şifre çözmeden anlaşılamayan bir şifreli metne dönüştürür. Steganografi formatı değiştirmezken, gizli veri olduğunu kimsenin bilmediği şekilde bilgiyi gizler.

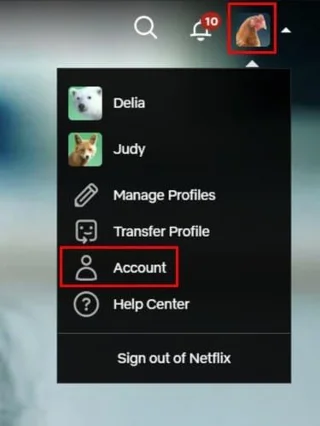

| |

STEGANOGRAFİ |

KRİPTOGRAFİ |

| Tanım |

Resim, video, meme vb. içindeki bilgileri gizleme tekniği |

Verileri şifreli metne dönüştürmek için bir teknik |

| Amaç |

Kötü amaçlı yazılımı izlenmeden iletin |

Veri koruması |

| Veri Görünürlüğü |

Şans yok |

Kesinlikle |

| Veri yapısı |

Veri yapısında değişiklik yok |

Komple yapıyı değiştirir |

| Anahtar |

İsteğe bağlı |

Gerekli |

| Arıza |

Gizli bir mesaj keşfedildiğinde herkes ona erişebilir |

Bir şifre çözme anahtarı kullanarak şifreli metin okunabilir |

Basit bir deyişle, steganografi daha güçlü ve daha karmaşıktır. DPI sistemlerini vb. kolayca atlayabilir, tüm bunlar onu bilgisayar korsanlarının ilk tercihi yapar.

Doğaya bağlı olarak Steganografi beş türe ayrılabilir:

- Metin Steganografisi - Metin dosyalarında, değiştirilmiş karakterler, rastgele karakterler, bağlamdan bağımsız gramerler biçiminde gizlenmiş bilgiler metin steganografisidir.

- Görüntü Steganografisi - Görüntünün içindeki verileri gizleme, görüntü steganografisi olarak bilinir.

- Video Steganografi – Verileri dijital video formatına gizlemek video steganografidir.

- Ses Steganografisi – İkili sırayı değiştiren bir ses sinyaline gömülü gizli mesaj, ses steganografisidir.

- Ağ Steganografisi - adından da anlaşılacağı gibi, ağ kontrol protokollerine bilgi yerleştirme tekniği ağ steganografisidir.

Suçluların bilgileri sakladığı yer

- Dijital dosyalar – E-ticaret platformlarıyla ilgili büyük ölçekli saldırılar, steganografinin kullanımını ifşa etti. Platforma virüs bulaştığında, kötü amaçlı yazılım ödeme ayrıntılarını toplar ve virüs bulaşmış siteyle ilgili bilgileri ortaya çıkarmak için bunları görüntü içinde gizler. Meşru programları taklit etme – Kötü amaçlı yazılım, virüslü uygulamayı yüklemek için kullanılan doğru işlevsellik hilesi olmadan bir pornografi oynatıcısı gibi davranır.

- Fidye yazılımının içinde – Tanımlanan en popüler kötü amaçlı yazılımlardan biri Cerber fidye yazılımıdır. Cerber, kötü amaçlı yazılımları yaymak için bir belge kullanır.

- Bir istismar kitinin içinde – Stegano, istismar kitinin ilk örneğidir. Bu kötü amaçlı kod, bir afişin içine yerleştirilmiştir.

Steganografiyi belirlemenin bir yolu var mı? Evet, bu görsel saldırıyı tanımlamanın birkaç yolu var.

Steganografi Saldırılarını Tespit Etmenin Yolları

Histogram Yöntemi – Bu yöntem aynı zamanda ki-kare yöntemi olarak da bilinir. Bu yöntem kullanılarak tüm görüntü raster analiz edilir. Bitişik iki renge sahip piksel sayısı okunur.

güvenlilist.com

Şekil A: Boş bir taşıyıcı Şekil B: Dolu Taşıyıcı

RS Yöntemi – Bu, yük taşıyıcılarını tespit etmek için kullanılan başka bir istatistiksel yöntemdir. Görüntü bir dizi piksel grubuna bölünür ve özel bir doldurma prosedürü kullanılır. Değerlere dayalı olarak veriler analiz edilir ve steganografili bir görüntü tanımlanır

Tüm bunlar, siber suçluların kötü amaçlı yazılımları aktarmak için steganografiyi ne kadar akıllıca kullandığını açıkça gösteriyor. Ve bu durmayacak çünkü çok kazançlı. Sadece bu değil, Steganografi terörizmi, müstehcen içeriği, casusluğu vb. yaymak için de kullanılır.