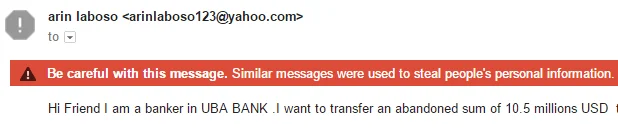

Ein Freund hat mir kürzlich erzählt, dass er eine Bestätigungs-E-Mail von Apple erhalten hat, die besagt, dass eine neue E-Mail-Adresse zu seiner Apple-ID hinzugefügt wurde. Die Person wusste, dass sie keine E-Mail-Adresse hinzugefügt hatte, und als sie sich bei ihrem Apple-Konto anmeldete, wurde außer ihrer eigenen keine andere E-Mail-Adresse angezeigt.

Der Freund wollte wissen, ob es sich um eine Phishing-E-Mail handelt oder ob es sich um eine legitime E-Mail handelt, die von Apple jedoch falsch gesendet wurde? Nun, am Ende handelte es sich um eine gefälschte E-Mail, die versuchte, den Benutzer dazu zu bringen, auf einen Link zu klicken, damit er seine Apple-ID-Anmeldeinformationen eingeben würde. Glücklicherweise klickte der Freund nicht auf den Link, sondern öffnete stattdessen seinen Browser und tippte iCloud.com ein und loggte sich auf diese Weise ein.

Obwohl dieser Freund eine Phishing-E-Mail erhalten hat, sind nicht alle Bestätigungs-E-Mails gefälscht. In diesem Artikel zeige ich Ihnen, wie Sie feststellen können, ob die E-Mail gefälscht ist oder nicht, und wie Sie Ihr Konto am besten überprüfen, wenn Sie sich nicht sicher sind.

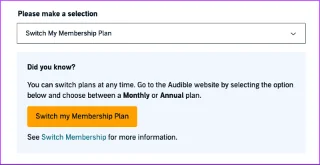

Bestätigungs-E-Mails

Obwohl ich ein IT-Typ und allgemeiner Computerfreak bin, werde ich selbst immer noch von einigen E-Mails gespooft. Als ich zum Beispiel diese E-Mail zum ersten Mal von Google erhielt, war ich besorgt, dass jemand versucht, sich in mein Konto zu hacken.

Der Wortlaut dieser E-Mail lässt es so klingen, als hätte jemand ein neues E-Mail-Konto erstellt und es irgendwie mit meinem Konto verknüpft. Könnten sie dann versuchen, mein Passwort wiederherzustellen und es an diese neue E-Mail-Adresse senden zu lassen? Ich war mir nicht sicher, also habe ich auf den Link unten geklickt, der besagt, dass Sie die Verknüpfung mit Ihrem Konto aufheben können, wenn Sie diese E-Mail-Adresse nicht erstellt haben.

Ich hätte wahrscheinlich nicht auf den Link in der E-Mail klicken sollen, da ich in diesem Moment nicht wirklich wusste, ob er von Google war oder nicht. Zum Glück war es so und die E-Mail war harmlos. Wenn jemand ein neues Gmail-Konto erstellt, muss er grundsätzlich eine Wiederherstellungs-E-Mail-Adresse hinzufügen, die manchmal falsch eingegeben und daher an die falsche Person gesendet wird. In jedem Fall müssen Sie wachsam sein, bevor Sie auf einen Link in dieser Art von E-Mails klicken.

So überprüfen Sie, ob eine E-Mail authentisch ist

Um eine E-Mail als authentisch zu verifizieren, müssen Sie sich zur Sicherheit die Absender-E-Mail-Adresse und auch den E-Mail-Header ansehen. Die Fähigkeit, zwischen einer echten und einer gefälschten E-Mail zu unterscheiden, hängt auch von Ihrem E-Mail-Client ab. Ich erkläre weiter unten.

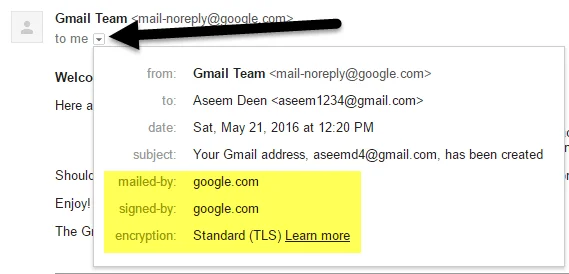

Im obigen Screenshot können Sie beispielsweise sehen, dass die E-Mail von mail-noreply@google.com gesendet wurde . Dies sollte bestätigen, dass die E-Mail wirklich von Google stammt, richtig? Es hängt davon ab. Wenn jemand einen betrügerischen E-Mail-Server einrichtet, kann er eine gefälschte E-Mail senden, die als Absenderadresse "whatever@google.com" anzeigen kann. Obwohl sie diesen Aspekt vortäuschen können, kann der Rest nicht vorgetäuscht werden.

Wie können Sie also überprüfen, ob eine E-Mail tatsächlich von der echten Quelle und nicht von jemand anderem gesendet wird? Einfach ausgedrückt überprüfen Sie den E-Mail-Header. Hier kommt auch der E-Mail-Client ins Spiel. Wenn Sie Google Mail verwenden, können Sie die Quelle sehr schnell überprüfen, indem Sie einfach auf den Pfeil Details anzeigen direkt unter dem Namen des Absenders klicken .

![So erkennen Sie, ob eine E-Mail gefälscht, gefälscht oder Spam ist So erkennen Sie, ob eine E-Mail gefälscht, gefälscht oder Spam ist]()

Die wichtigen Abschnitte sind „Gesendet von“ , „Signiert von “ und „Verschlüsselung“ . Da für beide Felder google.com angegeben ist, stammt die E-Mail wirklich von Google. Jede E-Mail, die behauptet, von einer Bank oder einem großen Unternehmen zu stammen, sollte immer die Felder „Gesendet von“ und „Signiert von“ enthalten. Ein sichtbares Feld „Gesendet von“ bedeutet, dass die E-Mail SPF-authentifiziert wurde. Ein sichtbares Signiert-von-Feld bedeutet, dass die E-Mail DKIM-signiert war. Schließlich wird die E-Mail fast immer verschlüsselt, wenn sie von einer großen Bank oder einem Unternehmen gesendet wird.

Auch wenn diese Felder sicherstellen, dass die E-Mail verifiziert wurde, müssen Sie sicherstellen, dass sie von demselben Unternehmen verifiziert wurde, das sie angeblich versendet hat. Da diese E-Mail beispielsweise von Google stammt, sollte in den beiden Feldern google.com stehen, was auch der Fall ist. Einige Spammer sind schlau geworden und signieren und verifizieren ihre eigenen E-Mails, aber es stimmt nicht mit dem tatsächlichen Unternehmen überein. Schauen wir uns ein Beispiel an:

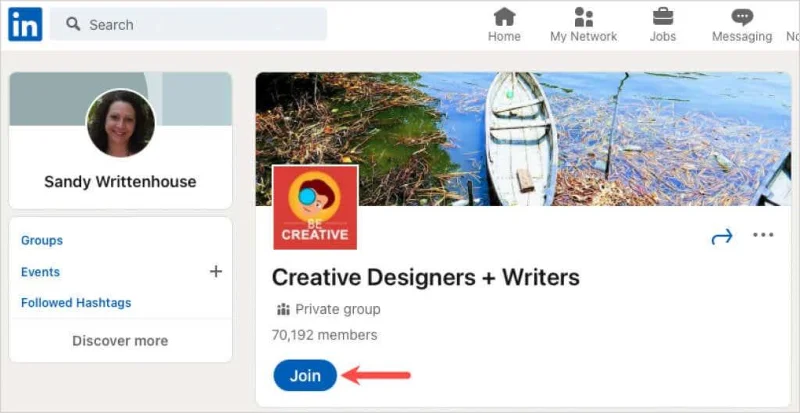

![So erkennen Sie, ob eine E-Mail gefälscht, gefälscht oder Spam ist So erkennen Sie, ob eine E-Mail gefälscht, gefälscht oder Spam ist]()

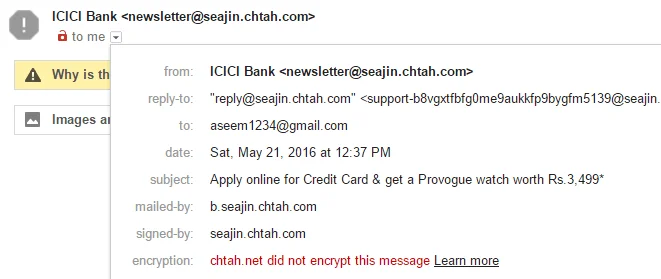

Wie Sie sehen können, stammt diese E-Mail angeblich von der ICICI-Bank, aber die E-Mail-Adresse lässt automatisch Zweifel an der Echtheit der E-Mail aufkommen. Anstelle von etwas, das mit dem Banknamen zu tun hat, lautet die Domain seajin.chtah.com, was sehr spammig klingt. Die E-Mail enthält zwar die Felder „Gesendet von“ und „Signiert von“, aber auch hier handelt es sich nicht um die Bankdomäne. Schließlich gibt es keine Verschlüsselung der E-Mail, was wiederum sehr zwielichtig ist.

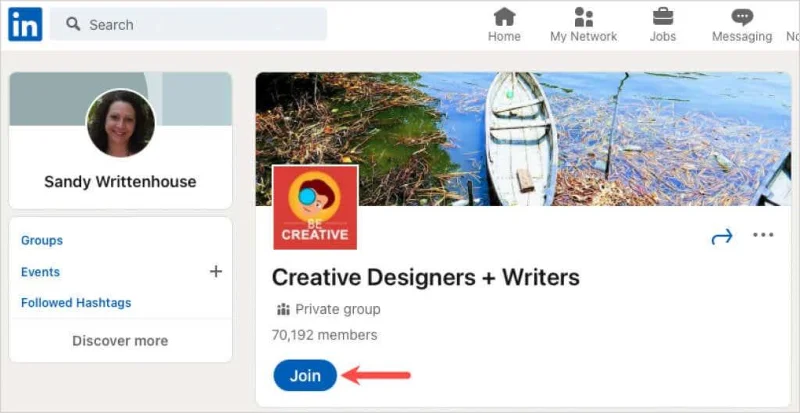

![So erkennen Sie, ob eine E-Mail gefälscht, gefälscht oder Spam ist So erkennen Sie, ob eine E-Mail gefälscht, gefälscht oder Spam ist]()

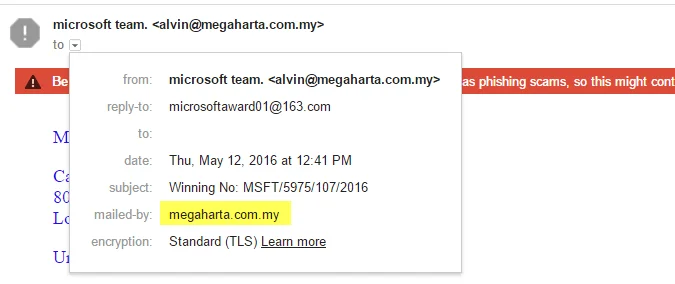

Hier ist eine weitere E-Mail, in der ein Feld „Gesendet von“ vorhanden ist und verschlüsselt wurde, aber sicherlich nicht von Microsoft stammt. Wie Sie sehen können, ist die Domäne nicht Microsoft.com, sondern eine unbekannte Domäne. Überprüfen Sie bei der Überprüfung von E-Mails immer, ob die E-Mail-Adresse des Absenders von der Firma stammt, von der Sie glauben, dass sie stammt, z. B. was auch immer@paypal.com , und dass „Gesendet von“ und „Signiert von“ vom letzten Teil der E-Mail-Adresse stammen, z. B. paypal.com .

Sehen wir uns ein weiteres Beispiel an, das etwas verwirrend sein kann.

![So erkennen Sie, ob eine E-Mail gefälscht, gefälscht oder Spam ist So erkennen Sie, ob eine E-Mail gefälscht, gefälscht oder Spam ist]()

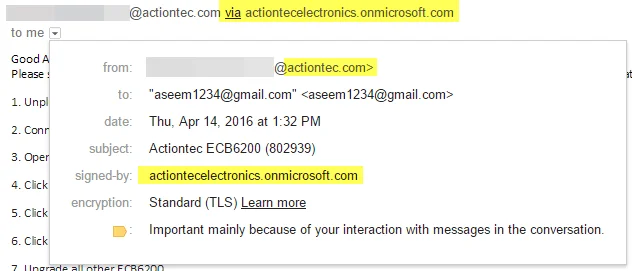

Hier habe ich eine E-Mail von einer Firma namens Actiontec, aber es ist VIA actiontecelectronics.onmicrosoft.com . Es ist auch von actiontecelectronics.onmicrosoft.com signiert und verschlüsselt. In diesem Fall bedeutet dies, dass die E-Mail von einem E-Mail-Dienst eines Drittanbieters gesendet wird, der nicht unbedingt authentifiziert werden kann. In diesem Fall verwendet das Unternehmen Office 365 für seine Unternehmens-E-Mail und wird daher von dieser Domäne gesendet.

Obwohl die obige E-Mail legitim ist, garantieren die Informationen im Header nicht, dass die E-Mail sicher ist. Die beste Option hier ist sicherzustellen, dass der E-Mail-Dienst eines Drittanbieters auch ein großes, seriöses Unternehmen ist. In diesem Fall ist es von Microsoft. Wenn schließlich jemand wirklich versucht, eine andere E-Mail-Adresse zu fälschen, kann Google dies wahrscheinlich erkennen und Ihnen eine Warnung wie diese geben:

![So erkennen Sie, ob eine E-Mail gefälscht, gefälscht oder Spam ist So erkennen Sie, ob eine E-Mail gefälscht, gefälscht oder Spam ist]()

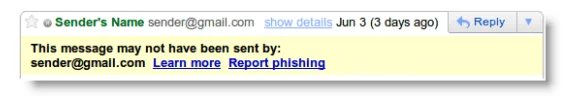

Oder so ähnlich:

![So erkennen Sie, ob eine E-Mail gefälscht, gefälscht oder Spam ist So erkennen Sie, ob eine E-Mail gefälscht, gefälscht oder Spam ist]()

Wenn Sie jemals eine dieser Warnungen erhalten, sollten Sie den E-Mails auf keinen Fall vertrauen. Sie fragen sich vielleicht, was zu tun ist, wenn Sie Google Mail nicht verwenden und die E-Mail nicht im Webbrowser anzeigen? Nun, in diesen Fällen müssen Sie den vollständigen E-Mail-Header anzeigen. Googlen Sie einfach den Namen Ihres E-Mail-Anbieters, gefolgt von „ E-Mail-Header anzeigen “. Beispielsweise zeigt Google Outlook 2016 den E-Mail-Header an , um Anweisungen für diesen Client zu erhalten.

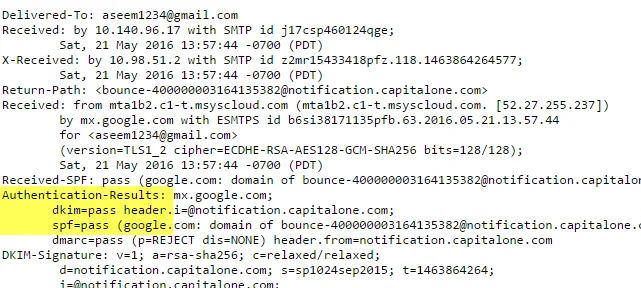

Sobald Sie dies getan haben, möchten Sie unter der Überschrift Authentifizierungsergebnisse nach den folgenden Textteilen suchen :

spf=pass

dkim=pass

Die Zeile spf entspricht dem Feld mailed-by in Gmail und dkim entspricht signiert-by. Es sollte etwa so aussehen:

![So erkennen Sie, ob eine E-Mail gefälscht, gefälscht oder Spam ist So erkennen Sie, ob eine E-Mail gefälscht, gefälscht oder Spam ist]()

Auch wenn beide Elemente PASS haben , müssen Sie sicherstellen, dass es sich um die echte Domain handelt, nicht um die gefälschte, die der Spammer möglicherweise verwendet. Wenn Sie mehr über die E-Mail-Authentifizierung in Google Mail erfahren möchten, sehen Sie sich die folgenden Links an:

https://support.google.com/mail/answer/180707?hl=de

https://support.google.com/mail/troubleshooter/2411000?hl=de&ref_topic=3395029

https://support.google.com/mail/answer/1311182?hl=de

Nachdem ich mehrere Dienste getestet habe, ist dies auch der Grund, warum ich bei Gmail über andere E-Mail-Clients bleibe und warum ich speziell die Weboberfläche verwende, weil sie viel mehr Schutzebenen bietet, die Sie sonst nicht erhalten würden.

Schließlich sollten Sie es sich zur Gewohnheit machen, zum Browser zu gehen und eine Website manuell zu besuchen, anstatt auf den Link in der E-Mail zu klicken. Selbst wenn Sie wissen, dass die E-Mail sicher ist, können Sie sicher sein, dass Sie keine gefälschte Website besuchen. Wenn eine E-Mail einen Link enthält, auf den geklickt werden muss, überprüfen Sie die URL in der Adressleiste Ihres Browsers, bevor Sie Anmeldedaten oder andere vertrauliche Informationen eingeben. Wenn Sie Fragen haben, zögern Sie nicht zu kommentieren. Genießen!

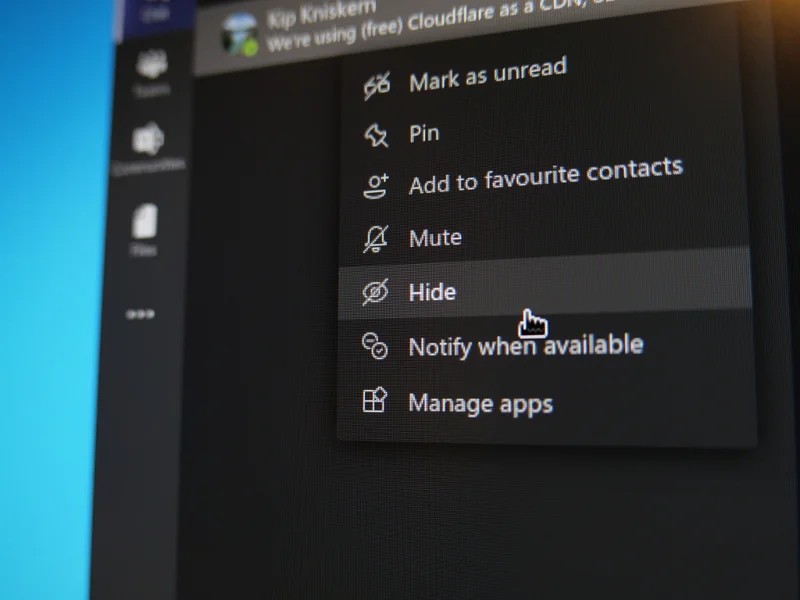

![So deaktivieren Sie Benachrichtigungen in Microsoft Teams [AIO] So deaktivieren Sie Benachrichtigungen in Microsoft Teams [AIO]](https://cdn.cloudo3.com/resources8/images31/image-2249-0105182830838.webp)

![Bedingte Formatierung basierend auf einer anderen Zelle [Google Tabellen] Bedingte Formatierung basierend auf einer anderen Zelle [Google Tabellen]](https://cdn.cloudo3.com/resources3/images10/image-235-1009001311315.webp)