Trotz Messenger-Anwendungen für persönliche Chats und der zunehmenden Verwendung von Instant-Messenger-Anwendungen in Unternehmensumgebungen bleibt E-Mail das beste und am weitesten verbreitete Medium, um berufliche oder persönliche Informationen auszutauschen und mehrere Dokumente über das Internet zu teilen. Durch die Verbindung von Servern auf der ganzen Welt helfen E-Mails Benutzern, alle Arten von Details, einschließlich der vertraulichen, ohne Einmischung einer dritten Person zu teilen. Als am weitesten verbreitete Plattform für den Informationsaustausch sind E-Mails jedoch auch das am häufigsten angegriffene Medium.

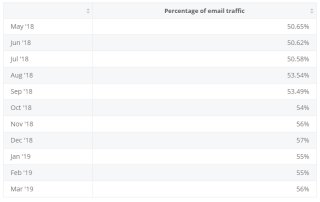

Rate der weltweiten Spam-Verteilung über E-Mail-Verkehr (Bildquelle: Statista)

Laut den Berichten von Statista gab es im Jahr 2018 weltweit 3,8 Milliarden aktive E-Mail-Nutzer. Diese große Benutzerbasis hat Hacker und Angreifer angezogen, die beabsichtigen, wertvolle Informationen von Benutzern zu stehlen und sie dann für illegale Zwecke oder zur Erpressung von Lösegeld zu verwenden. Da Firewalls und Antiviren-Abwehrmechanismen besser werden, entwickeln Hacker auch neue Methoden, um ihre Verstöße fortzusetzen. Dies hatte die Identifizierung von Spam in E-Mail-Diensten zu einer ziemlich schwierigen Aufgabe gemacht.

Obwohl es sich Unternehmen leisten können, eine rund um die Uhr geöffnete Firewall gegen Spam und Hacking-Versuche aufzubauen, ist dies für einzelne Benutzer möglicherweise nicht so einfach. Sie sollten sich daher bestimmter Warnsignale bewusst sein, die ihnen helfen können, Spam in ihrer E-Mail zu erkennen und zu identifizieren. Dies verhindert letztendlich den Diebstahl ihrer persönlichen oder Kreditinformationen, die mit dieser E-Mail verbunden sind.

So identifizieren Sie Spam-E-Mails

Was ist Spam?

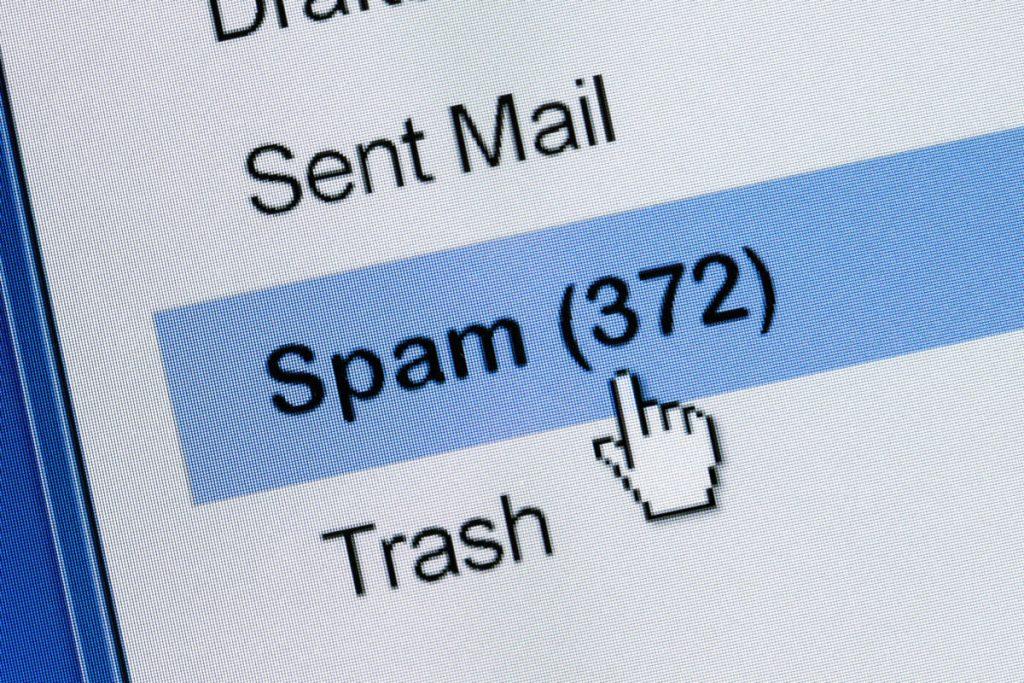

Bildquelle: PC World

E-Mail-Spam bezieht sich im Allgemeinen auf unerwünschte E-Mails, die aus kommerziellen Gründen an einen E-Mail-Empfänger gesendet werden. Beim Spamming erhalten Vermarkter Ihre Adressen zuerst von Social-Media-Konten oder von einer App oder einem Dienst, für den Sie sich registriert haben. Dann neigen sie dazu, sich selbst oder ihre Produkte zu vermarkten, indem sie Ihnen E-Mails in großen Mengen senden. Nun, diese Spam-E-Mail-Adressen sind möglicherweise nicht immer gefährlich. Einige der Spam-E-Mails sind nur ein Versuch einer ungeduldigen Gruppe von Vermarktern, Sie mit unerwünschten E-Mails zu ärgern. Aber jetzt ist Spamming breiter und größer geworden. Hacker verwenden Spamming, um E-Mails zu versenden, die aus schädlichen Dateien, Ordnern oder Links bestehen. Phishing-Angriffe werden auch als Spamming ausgeführt, wobei Hacker dazu neigen, Ihre persönlichen Daten und Kreditinformationen zu stehlen, um ein gefälschtes oder betrügerisches Angebot zu verbreiten.

Hier sind einige Maßnahmen, die Sie ergreifen können, um Spam in Ihrem E-Mail-Posteingang zu identifizieren . Diese Schritte stellen sicher, dass Sie nicht in eine E-Mail geraten, die Ihrem System oder Ihrem Konto schaden könnte:

1. E-Mail-Adressen prüfen

Bildquelle: LifeWire

Um Spam in E-Mails zu identifizieren, müssen Sie zunächst sicherstellen, dass der Absender einer bestimmten E-Mail keine Spam-E-Mail-Adresse hat. Es gibt Fälle, in denen Benutzer mehrere Werbe-E-Mails von verschiedenen Vermarktern erhalten. Die meisten echten Vermarkter, die Google als ihr Mailportal verwenden, kaufen ihre eigene G-Suite und registrieren einen Domainnamen nach ihrer Firma. Beispielsweise hätten die E-Mail-Adressen von Amazon-Mitarbeitern immer das Format – [email protected] . Nicht [E-Mail-geschützt]. Benutzer machen sich normalerweise nicht die Mühe, Domänennamen zu lesen, und an dieser Stelle können sie keine Spam-Mail-Adresse erkennen. Dieses Fälschen von E-Mail-ähnlichen Adressen wird auch als E-Mail-Spoofing bezeichnet. Es gibt mehrere Betrugsfälle, bei denen Betrüger gefälschte oder erfundene E-Mail-Adressen verwenden, um Benutzerkonten zu kapern. Stellen Sie daher immer sicher, dass alle an Sie gesendeten E-Mail-Anhänge oder Links von einer authentischen E-Mail-Adresse stammen, bevor Sie sie auf Ihrem System öffnen. Es kann sich um bösartigen Spam handeln, den Sie über die E-Mail-Adresse erkennen können.

2. Archivdateien nicht öffnen

Eine der einfachsten Möglichkeiten, Spam-E-Mails zu identifizieren, besteht darin, zu sehen, ob eine Archivdatei von einem unbekannten Konto an Sie gesendet wurde. Archivdateien werden in Ordnerformaten wie ZIP, RAR, 7Z versteckt. Wenn Sie nun die versteckten Dateien im Archivordner herunterladen, kann Ihr System-Anti-Malware- oder Antiviren-Scanner möglicherweise keinen Spam in der über den Ordner gesendeten E-Mail erkennen. Wenn der Absender ein bösartiges Programm an den Ordner angehängt hat, kann dies die Privatsphäre Ihres Systems auf verschiedene Weise beeinträchtigen. Darüber hinaus kann es auch eine Befehlssteuerungsdatei enthalten, die dem Hacker ohne Ihr Wissen eine Fernsteuerung Ihres Systems ermöglicht.

3. Unterlassen Sie E-Mails, in denen nach persönlichen Informationen oder Zahlungsinformationen gefragt wird

Einer der bekanntesten Spams, der identifiziert wurde, ist der Netflix-E-Mail-Spam von 2018. In diesem Fall gab es eine E-Mail, die über eine Spam-E-Mail-Adresse verbreitet wurde, in der nach Rechnungsinformationen der Benutzer gefragt wurde. Der E-Mail-Inhalt wurde recht gut gestaltet, wobei die Oberfläche aus regulären Werbe-E-Mails von Netflix kopiert wurde. In der E-Mail wurde behauptet, dass Netflix selbst Probleme mit den Rechnungsinformationen des betroffenen Benutzers hat und möchte, dass der Benutzer die Rechnungsdaten über einen in der E-Mail bereitgestellten Link erneut aktualisiert.

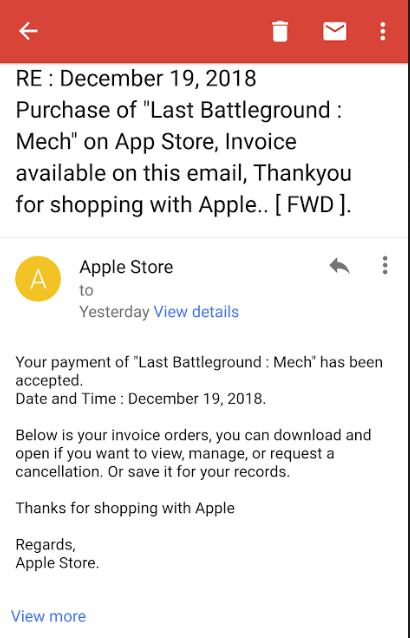

Bildquelle: Federal Trade Commission

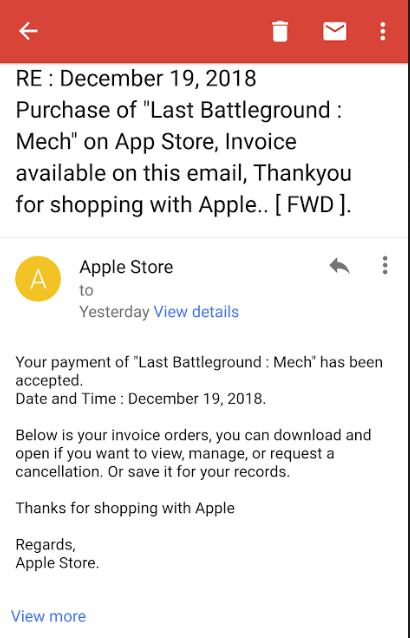

Benutzer identifizierten auch Spam in Gmail-Konten, die im Namen von Apple Inc. gestartet wurden. Die identifizierte Spam-E-Mail schickte eine gefälschte Rechnung einer Transaktion über den App Store und forderte den Benutzer auf, einem Link zu folgen, um die Rechnung dafür anzuzeigen. Jeder Benutzer, der den Link besuchte, wurde mit der Meldung „Apple ID Blocked“ konfrontiert und wurde dann aufgefordert, persönliche Daten einzugeben, um ihn zu entsperren. Die Betrüger hatten die Identitäten von Hunderten von Apple-Nutzern geplündert, als der Spam entdeckt wurde.

Bildquelle: WestStar Multimedia Ent.

Benutzer dürfen keine Informationen als Antwort auf solche E-Mails weitergeben. Unternehmen von solcher Größe wie Netflix und Apple haben separate und gesicherte Portale für solche Verfahren. Und Aktualisierungen der Rechnungsinformationen werden nicht per E-Mail angefordert. Achten Sie also auf solche Phishing-E-Mails, um Spam in E-Mails zu erkennen und Ihre persönlichen Daten nicht preiszugeben.

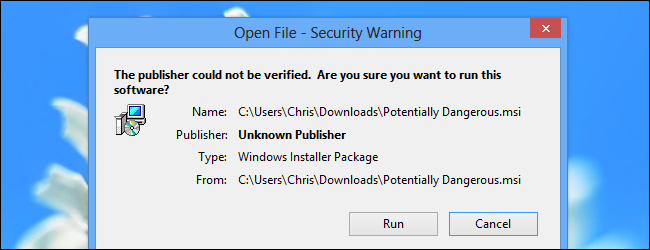

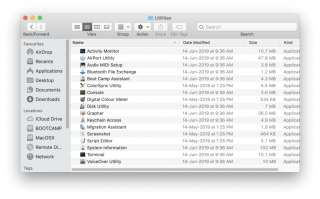

4. Vorsicht vor Erweiterungen

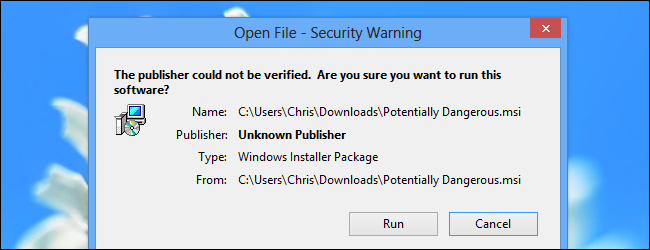

Bildquelle: How-To Geek

Um zu verstehen, wie man Spam in E-Mails identifiziert, sollte man sich der Warnsignale bewusst sein, die mit Erweiterungsdateien verbunden sind. Das Einschleusen von Viren durch bösartige Erweiterungsdateien ist das häufigste Beispiel für E-Mail-Spam. Während die gebräuchlichste Erweiterung zum Einschleusen von Malware in Systeme per E-Mail EXE ist, gibt es andere, die Sie ebenfalls beachten sollten. Diese Dateierweiterungen sollten nicht auf dem System ausgeführt werden, wenn sie per E-Mail gesendet werden. Sie können Ihre Systemdateien infiltrieren und sogar Ihre Antivirenmaßnahmen deaktivieren. Hier sind einige Erweiterungen, die Sie auf Ihrem System nicht ausführen sollten, insbesondere wenn sie mit einer kommerziellen E-Mail angehängt werden:

- CMD: .cmd-Dateien repräsentieren den Windows NT-Befehlsprozessor.

- MSI: Installationspaketdateien

- REG: Registrierungsdateien

- BAT: DOS-Batchdateien, die aus Codes zum Starten oder Ausführen von Windows-Anwendungen bestehen.

- DOCM, XLSM, PPTM: MS-Office-Dateien mit Makros.

5. Erkennen Sie Spam, indem Sie den E-Mail-Inhalt analysieren

Bildquelle: LifeWire

Benutzer erhalten oft E-Mails bezüglich Kreditkartengenehmigungen von der Bank oder einige Coupon-Angebote von Ihren Lieblingsmarkengeschäften oder vielleicht Werbegeschenke von Ihrem bevorzugten Gadget-Unternehmen. Ihre Konten sind mit allen Arten von Online-Shopping verbundenPlattformen, Ticketbuchungs- und Essensbestellungsanwendungen, die Sie auf Ihr Telefon herunterladen. Ihre Auswahl und Suchanfragen aus diesen Anwendungen werden von Werbetreibenden verfolgt; Sie sehen beispielsweise ähnliche Anzeigen der Produkte, nach denen Sie auf Facebook suchen. Manchmal werden diese Aufzeichnungen von Hackern aus verschiedenen Medien gesammelt. Sie verwenden dann Taktiken wie gefälschte Werbeangebote und kostenlose Werbegeschenke für Produkte/Dienstleistungen aus Ihrer Suche. Dies geschieht, um Sie dazu zu verleiten, ihnen Ihre Zugangsdaten und andere Informationen im Austausch für solche gefälschten Angebote zur Verfügung zu stellen. Dies wird dann weiter für nicht autorisierte Transaktionen, Identitätsdiebstahldelikte und Dokumentenfälschung unter Ihrem Namen missbraucht.

Um Spam in Ihrer E-Mail zu identifizieren, müssen Benutzer daher den Inhalt durchgehen und analysieren, ob dies sinnvoll ist oder nicht.

6. Verwenden Sie Tools von Drittanbietern, um Spam-Gefahren zu verhindern

Bildquelle: Kaspersky

Obwohl die oben erläuterten Warnhinweise am häufigsten zu beachten sind, wenn Sie Spam in der E-Mail erkennen. Aber es gibt Spamming-Versuche, die unbemerkt bleiben und dann gibt es natürlich Seiten, denen wir keinen Zugang zu unserem Standort oder unserer E-Mail-Adresse gewähren sollten. Das Speichern von Passwörtern im Browser kann auch zu Spam-Angriffen auf Ihr System für diese Passwörter führen.

Um sicherzustellen, dass Ihr System vor allen Spam-Gefahren geschützt ist und Spam in E-Mail-Anhängen und Browsern erkennen kann, muss ein Identitätsschutz-Tool verwendet werden. Advanced Identity Protector ist eine großartige Software, die Ihnen hilft, Ihre persönlichen Daten und Kontoanmeldeinformationen zu schützen, die in Internetbrowsern gespeichert sind. Solche Informationen können tödlich gegen Sie verwendet werden, wenn sie durchgesickert sind, und können rechtliche und finanzielle Probleme für Sie verursachen.

In diesem Zusammenhang bietet Advanced Identity Protector die folgenden Dienste an, um Ihre Online-Präsenz vor einer anderen Art von Spam zu schützen:

- Advanced Identity Protector scannt Ihre Browser auf Identitätsspuren auf den von Ihnen besuchten Websites. Diese Spuren umfassen gespeicherte Passwörter, E-Mail-IDs und Kreditinformationen. Viele Hacker sammeln IDs aus den gespeicherten Details in Browsern und führen Massen-Phishing-Angriffe durch.

- Die gespeicherten Passwörter und Identitätsspuren können mit Advanced Identity Protector gelöscht werden. Das Tool verfügt über einen integrierten Secure Vault, in dem Sie Ihre Passwörter speichern können, bevor Sie sie aus Browsern löschen . Der Zugang zum Tresor erfolgt über einen Hauptschlüssel.

- Advanced Identity Protector läuft auf Internet Explorer, Mozilla Firefox, Opera Browser und Chrome. So können alle Ihre Identitätsspuren in jedem dieser Browser erkannt und gelöscht werden.

- Advanced Identity Protector hilft auch bei der Erkennung von Spam in den E-Mail-Clients Microsoft Outlook und Outlook Express.

- Advanced Identity Protector durchsucht auch die Windows-Registrierung nach sensiblen persönlichen Informationen, ein Vorgang, der bei manueller Ausführung sehr schwierig ist.

Die Identifizierung von Spam in E-Mails mit diesen einfachen Warnhinweisen ist einfacher. Denken Sie daran, dass diese Warnsignale Sie vor Spam-Angriffen wie unerwünschten kommerziellen E-Mails, E-Mail-Spoofing und Phishing-Versuchen schützen können. Es ist jedoch unsere Unachtsamkeit gegenüber dem Internet, die diese Angreifer zu unseren persönlichen IDs und anderen Informationen führt. Die Verwendung von Advanced Identity Protector kann Ihnen dabei helfen, diese Fehler zu vermeiden. Durch das Auslöschen aller Identitätsspuren aus Browseraktivitäten hilft es Ihnen, sicheres Surfen und Surfen im Internet zu erreichen. Außerdem hilft es Ihnen, mehrere Passwörter zu speichern, damit Sie nicht für alle Konten ähnliche Passwörter verwenden müssen , was wiederum für Ihre Internetidentität gefährlich ist.

Wenn Sie mehr über die Technologie erfahren möchten, die Sie täglich verwenden, und tiefer in sie eintauchen möchten, folgen Sie Systweak auf Twitter und Facebook. Abonnieren Sie auch unseren YouTube-Kanal, um sich über spannende Software-Tools von uns zu informieren, die für Ihre tägliche System- und Internetnutzung sehr optimal sein können.

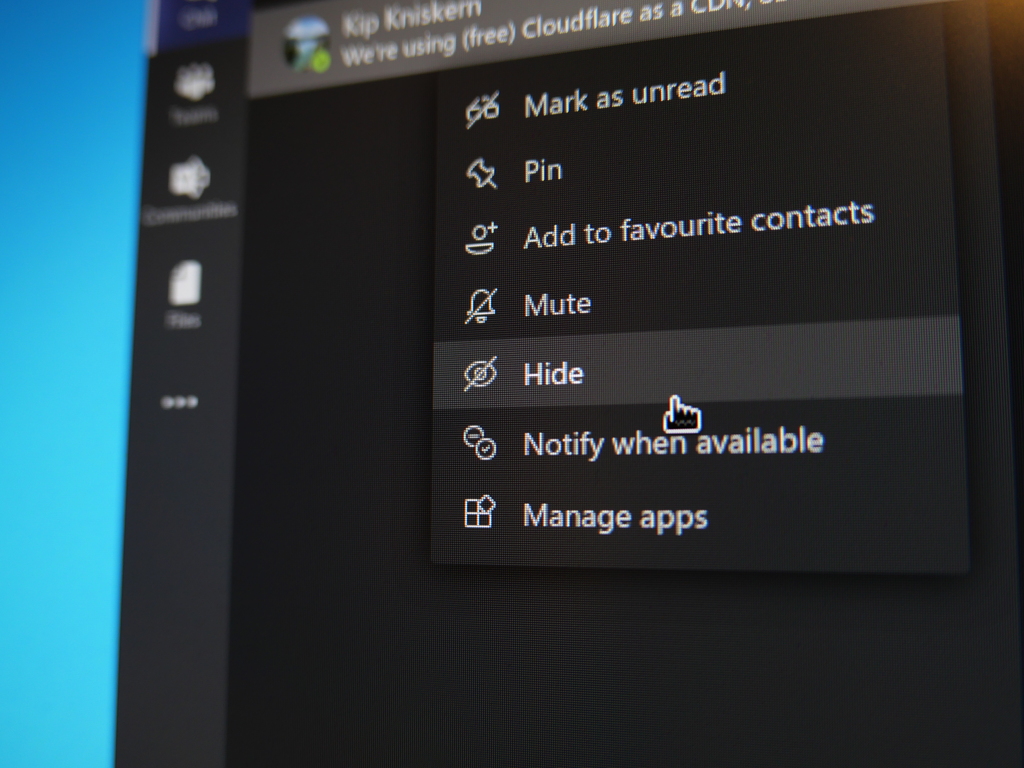

![So deaktivieren Sie Benachrichtigungen in Microsoft Teams [AIO] So deaktivieren Sie Benachrichtigungen in Microsoft Teams [AIO]](https://cloudo3.com/resources8/images31/image-2249-0105182830838.png)

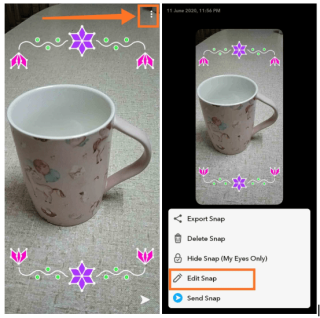

![Bedingte Formatierung basierend auf einer anderen Zelle [Google Tabellen] Bedingte Formatierung basierend auf einer anderen Zelle [Google Tabellen]](https://cloudo3.com/resources3/images10/image-235-1009001311315.jpg)