Eine der neueren Arten von Malware ist als Ransomware bekannt. Ransomware ist eine besonders bösartige Art von Malware, da sie jede Datei auf Ihrem Computer durchläuft und verschlüsselt und Ihnen dann eine Lösegeldforderung anzeigt. Um Ihr Gerät zu entsperren, müssen Sie das Lösegeld bezahlen, um dann einen Entsperrcode zu erhalten. Historisch gesehen entschlüsseln die meisten Ransomware-Kampagnen die Dateien tatsächlich, sobald das Lösegeld bezahlt wurde, da die Werbung dafür, dass die Hacker ihr Ende der Abmachung einhalten, ein wichtiger Bestandteil ist, um die Leute zur Zahlung zu bewegen.

Hinweis: Es wird im Allgemeinen empfohlen, das Lösegeld nicht zu zahlen. Dies beweist weiterhin, dass Ransomware profitabel sein kann, es garantiert auch nicht, dass Sie wieder Zugriff auf Ihre Daten erhalten.

Tipp: Bei der Verschlüsselung werden Daten mit einem Verschlüsselungscode und einem Schlüssel verschlüsselt. Die verschlüsselten Daten können nur unter Verwendung des Entschlüsselungsschlüssels entschlüsselt werden.

Wie funktioniert es?

Wie jede Malware muss Ransomware auf Ihren Computer gelangen, um ausgeführt zu werden. Es gibt viele potenzielle Infektionsmethoden, aber einige der häufigsten Methoden sind infizierte Downloads auf Webseiten, Malvertising und bösartige E-Mail-Anhänge.

Tipp: Malvertising ist die Praxis, bösartige Software über Werbenetzwerke bereitzustellen.

Nach dem Herunterladen auf Ihren Computer beginnt die Ransomware, Dateien im Hintergrund zu verschlüsseln. Einige Varianten werden dies so schnell wie möglich tun, Sie bemerken möglicherweise, dass dies Ihre Systemleistung beeinträchtigt, haben dann aber wenig Zeit, etwas dagegen zu tun. Einige Ransomware-Varianten verschlüsseln Daten langsam, um die Wahrscheinlichkeit zu verringern, dass sie in Aktion bemerkt werden. Einige Ransomware-Varianten ruhten wochen- oder monatelang, um in Backups aufgenommen zu werden, die zur Wiederherstellung des Systems verwendet werden könnten.

Tipp: Ransomware vermeidet normalerweise die Verschlüsselung kritischer Systemdateien. Windows sollte weiterhin funktionieren, aber alle persönlichen Dateien usw. werden verschlüsselt.

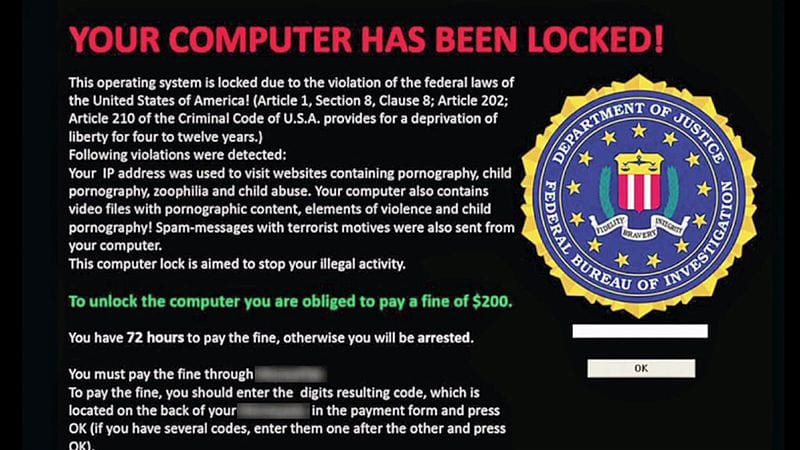

Sobald die Ransomware alles auf dem Computer verschlüsselt hat, besteht ihr letzter Akt darin, eine Lösegeldforderung zu erstellen, normalerweise auf dem Desktop. Der Lösegeldschein erklärt im Allgemeinen, was passiert ist, enthält Anweisungen zur Zahlung des Lösegelds und was passiert, wenn Sie dies nicht tun. In der Regel wird auch eine Frist gesetzt, mit Androhung einer Preiserhöhung oder der Streichung des Schlüssels, mit dem man zur Zahlung drängt.

Eine Reihe von Ransomware-Varianten bieten eine Funktion, mit der Sie eine kleine Anzahl von Dateien als „Kulanz“-Geste entschlüsseln können, um zu beweisen, dass Ihre Dateien entschlüsselt werden können. Die Zahlungsmethode ist normalerweise Bitcoin oder verschiedene andere Kryptowährungen. Die Lösegeldforderung enthält im Allgemeinen eine Reihe von Links zu Websites, auf denen Sie die entsprechenden Kryptowährungen kaufen können, um es den Leuten zu erleichtern, sie zu bezahlen.

Sobald Sie die Zahlung oder manchmal den Zahlungsnachweis erbracht haben, erhalten Sie in der Regel einen Entschlüsselungsschlüssel, mit dem Sie Ihre Daten entschlüsseln können. Leider gibt es einige Varianten, die niemals entschlüsseln, auch wenn Sie bezahlen – das heißt, Sie sollten NICHT bezahlen, sondern nach anderen Lösungen suchen.

Der Verschlüsselungsprozess auf Ihrem Computer erfolgt in der Regel mit einem zufällig generierten symmetrischen Verschlüsselungsschlüssel. Dieser Verschlüsselungsschlüssel wird dann mit einem asymmetrischen Verschlüsselungsschlüssel verschlüsselt, für den der Ersteller der Ransomware den passenden Entschlüsselungsschlüssel hat. Das bedeutet, dass nur der Ersteller der Ransomware das Passwort entschlüsseln kann, das Sie zum Entschlüsseln Ihres Computers benötigen.

Tipp: Es gibt zwei Arten von Verschlüsselungsalgorithmen, symmetrisch und asymmetrisch. Die symmetrische Verschlüsselung verwendet denselben Verschlüsselungsschlüssel zum Verschlüsseln und Entschlüsseln der Daten, während die asymmetrische Verschlüsselung einen anderen Schlüssel zum Verschlüsseln und Entschlüsseln von Daten verwendet. Die asymmetrische Verschlüsselung ermöglicht es einer Person, mehreren Personen denselben Verschlüsselungsschlüssel zu geben, während der einzige Entschlüsselungsschlüssel beibehalten wird.

Einige Ransomware-Varianten enthalten auch Supportfunktionen, mit denen Sie die Person kontaktieren können, die den Betrug ausführt. Dies soll Ihnen dabei helfen, Sie durch den Zahlungsprozess zu führen. Einige Leute haben jedoch erfolgreich damit versucht, den Preis zu senken.

Tipp: In einigen Fällen wird Ransomware als Sekundärinfektion eingesetzt, um zu versuchen, die Existenz eines anderen Virus zu vertuschen, der möglicherweise heimlich andere Daten gestohlen hat. Die Absicht besteht in diesem Fall hauptsächlich darin, die Protokolldateien zu verschlüsseln und die Reaktion auf Vorfälle und den forensischen Prozess zu erschweren. Diese Art von Angriff wird im Allgemeinen nur bei sehr gezielten Angriffen auf Unternehmen und nicht auf allgemeine Computerbenutzer verwendet.

So schützen Sie sich

Sie können die Wahrscheinlichkeit einer Infektion mit Ransomware und anderer Malware verringern, indem Sie im Internet vorsichtig sein. Sie sollten keine E-Mail-Anhänge öffnen, die Sie nicht erwartet haben, selbst wenn Sie dem Absender vertrauen. Sie sollten Makros in Office-Dokumenten niemals aktivieren, insbesondere wenn das Dokument aus dem Internet heruntergeladen wurde. Office-Dokumentmakros sind eine häufige Infektionsmethode.

Ein Werbeblocker wie uBlock Origin kann ein gutes Werkzeug zum Schutz vor Malvertising sein. Sie sollten auch sicherstellen, dass Sie nur Dateien von legitimen und vertrauenswürdigen Websites herunterladen, da sich Malware oft in infizierten Downloads versteckt und sich als kostenlose Versionen kostenpflichtiger Software ausgibt.

Der Besitz und die Verwendung einer Antiviren- oder Anti-Malware-Software ist im Allgemeinen eine gute Back-Stop-Abwehr gegen Malware, die es schafft, Ihre erste Verteidigungslinie zu überwinden.

Hilfe, ich bin infiziert!

Wenn Sie sich in der Lage befinden, dass Ransomware Ihren Computer übernommen hat, können Sie die Ransomware möglicherweise kostenlos entsperren. Eine ganze Reihe von Ransomware-Schemata waren schlecht konzipiert und/oder wurden bereits von den Strafverfolgungsbehörden ausgeschaltet.

In diesen Fällen ist es möglich, dass der Master-Entschlüsselungsschlüssel identifiziert wurde und verfügbar ist. EC3 (Europäisches Zentrum für Cyberkriminalität) von Europol verfügt über ein Tool namens „ Crypto Sheriff “, das verwendet werden kann, um die Art Ihrer Ransomware zu identifizieren und Sie dann mit dem richtigen Entschlüsselungstool zu verknüpfen, falls vorhanden.

Einer der besten Schutzmaßnahmen gegen Ransomware sind gute Backups. Diese Backups sollten auf einer Festplatte gespeichert werden, die nicht mit dem Computer oder demselben Netzwerk wie der Computer verbunden ist, um zu verhindern, dass auch sie infiziert werden. Das Backup sollte erst nach Entfernung der Ransomware mit dem betroffenen Computer verbunden werden, da es sonst ebenfalls verschlüsselt wird.