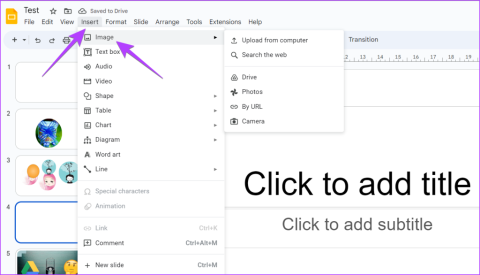

Cómo hacer que las imágenes sean circulares en Presentaciones de Google

¿Quieres hacer una imagen circular en Presentaciones de Google? Aprenda a recortar una imagen en un círculo en Presentaciones de Google en la web, Android y iPhone.

La seguridad en los teléfonos es una de las características más importantes, ya que garantiza que sus datos personales, documentos, notas, detalles bancarios, imágenes y todas las demás piezas, incluso la información mínima, permanezcan protegidas del acceso directo no autorizado, el abuso de información y el robo. Sin embargo, los datos en los teléfonos a menudo están sujetos a piratería y violaciones de seguridad en línea, el acceso directo al dispositivo también es una amenaza potencial para los usuarios.

Anteriormente, usamos bloqueos de PIN y patrón para proteger el acceso al teléfono. Una contraseña de texto ofrece una medida de seguridad más fuerte para los teléfonos. Sin embargo, para personalizar el uso de los teléfonos y mejorar su seguridad, las empresas crearon bloqueos de huellas dactilares, que requieren un reconocimiento de huellas dactilares registrado para desbloquear el teléfono. Este fue un paso inteligente para proporcionar un acceso más flexible, rápido y seguro a los teléfonos móviles. Y ahora, con infrarrojos integrados, sensores de proximidad y tecnología de mapeo facial, tenemos el reconocimiento facial como un pase de seguridad para desbloquear su teléfono. Pero, ¿cuál es una mejor herramienta y cuál mantiene su teléfono más seguro? Vamos a averiguar.

¿Qué son las huellas dactilares y el reconocimiento facial?

Imagen: Policía de Android

El reconocimiento de huellas dactilares se refiere a una técnica de control de acceso que registra o captura las modalidades biológicas de sus dedos y las usa como contraseña para acceder a su teléfono. Las crestas de fricción en nuestros dedos son modalidades biológicas únicas y no existen patrones de crestas similares entre dos o más personas. Por lo tanto, no hay posibilidad de que otra persona acceda a su teléfono sin su permiso previo y la concesión de acceso. Debido a la naturaleza distintiva de las modalidades biológicas utilizadas en el reconocimiento de huellas dactilares, a menudo se utiliza para el acceso de seguridad en otras áreas de autenticación e identificación además de los teléfonos. Esto incluye registros policiales, pruebas de identificación, identificaciones de empleados y registros gubernamentales.

Imagen: The National

Por otro lado, el reconocimiento facial captura sus patrones faciales y modalidades biológicas faciales y los usa como pase de acceso para seguridad en los teléfonos. En el reconocimiento facial, los sensores de su teléfono mapearían su rostro en nodos digitales, enfocándose en las principales características faciales como la forma de los ojos, la nariz, las mejillas y la línea de la mandíbula. Una interpretación grabada de estas características se alimenta a un algoritmo de reconocimiento facial, creando así una función de bloqueo facial para usted, que solo le otorgaría acceso a una imagen, que se asemeja a las mismas características que la suya.

Debe leer:-

Cómo comprobar si su iPhone es real ... Lea esto para saber cómo detectar si su iPhone es real o falso. Hemos mencionado el rendimiento, físico y ...

Pero, ¿cuál es más confiable?

Ambas funciones están ampliamente integradas en todos los teléfonos e incluso en otros dispositivos, protegiendo así sus datos y su dispositivo. Sin embargo, en comparación, su reconocimiento de huellas dactilares, que supera al reconocimiento facial en términos de seguridad y confiabilidad. Hay ciertos factores que se pueden considerar para convertirlo en un debate más autenticado.

Imagen: Mashable

Sin embargo, las actualizaciones dan una dura batalla

Por lo tanto, las técnicas de reconocimiento facial pueden engañarse, se puede acceder a ellas sin tocarlas y pueden fallar en caso de cambios en la apariencia. Aparte de estas limitaciones básicas, la tecnología de reconocimiento de huellas dactilares se está desarrollando y actualizando continuamente, demostrando así ser más segura en comparación con el reconocimiento facial.

Imagen: Cnet

One Plus 6T se convirtió en uno de los primeros teléfonos en ofrecer sensores ultrasónicos de huellas dactilares. En este caso, el toque de reconocimiento de huellas dactilares está incrustado en la pantalla, que captura un patrón virtual en 3D de las crestas de fricción de los dedos. Debido a su naturaleza 3D, el sensor también es capaz de capturar cualquier deformidad o vacío en los patrones de cresta, ofreciendo así un alto nivel de singularidad y confidencialidad a la seguridad de su teléfono.

Imagen: Cnet

Pero, los escáneres faciales también se están actualizando a Iris Scanners ahora. Los escáneres de iris utilizan rayos infrarrojos para capturar un patrón de su iris, que es una estructura única y compleja de modalidades biológicas. Los patrones del iris son tan únicos como las crestas de fricción y no se pueden duplicar en ningún caso. Pero, de nuevo, los escáneres de iris tampoco son intrusivos y pueden funcionar a distancia, incluso en la oscuridad. Por lo tanto, esa parte puede volver a ser un riesgo en caso de seguridad del teléfono.

Debe leer:-

¿Cómo deshabilitar el reconocimiento facial de la cuenta de Facebook? La función de reconocimiento facial de Facebook es sin duda un gran comienzo. Es la única empresa que ofrece estas muchas características de seguridad ...

El veredicto

Tanto los técnicos de reconocimiento facial como de huellas dactilares tienen su propia ventaja. Si bien las identificaciones táctiles de huellas dactilares han estado en la imagen por un tiempo, la tecnología de reconocimiento facial salió a la luz después de que Apple hizo un intento de proporcionar esta función en su iPhone de Apple .

Ambos técnicos están bajo un escrutinio regular en busca de errores y errores y están en constante actualización y avance. Sin embargo, debido a su alto nivel de singularidad, confidencialidad, naturaleza intrusiva y debido a su límite de operación sin la presencia del usuario registrado, los sensores de huellas dactilares siguen siendo más seguros a pesar del desbloqueo más rápido del reconocimiento facial.

¿Quieres hacer una imagen circular en Presentaciones de Google? Aprenda a recortar una imagen en un círculo en Presentaciones de Google en la web, Android y iPhone.

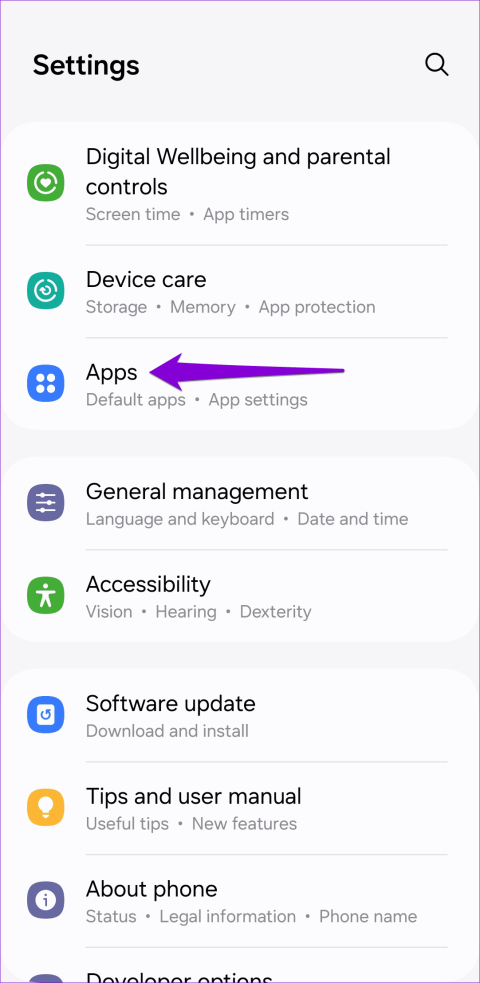

¿El teclado no se muestra o no funciona en tu teléfono Samsung? Siga estos consejos de solución de problemas para solucionar problemas recurrentes con la aplicación de teclado Samsung en teléfonos Galaxy.

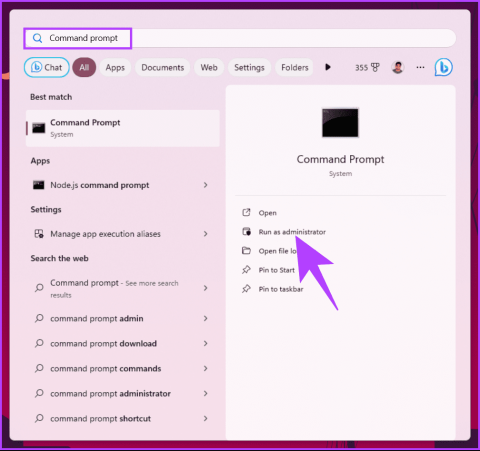

¿Tiene problemas con las actualizaciones de Windows? Puede intentar cambiar el nombre o eliminar las carpetas Catroot2 y SoftwareDistribution en su PC.

Es posible que pierdas algunas llamadas entrantes si tu Apple Watch no suena. Estas son las mejores formas de arreglar que Apple Watch no suene.

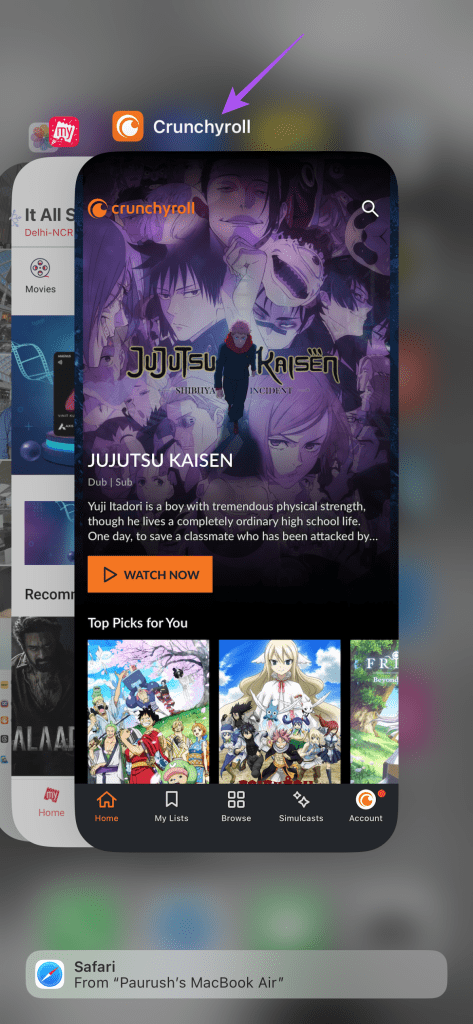

Si no puede iniciar sesión en Crunchyroll en su dispositivo móvil, computadora de escritorio, Apple TV o Android TV, estas son las mejores formas de solucionar el problema.

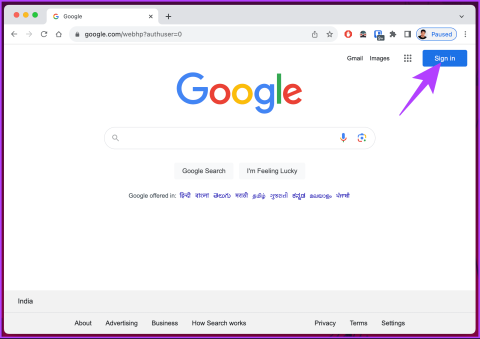

¿Quieres cambiar la cuenta predeterminada de Google? A continuación le mostramos cómo puede cambiarlo de manera rápida y eficiente en dispositivos móviles y de escritorio.

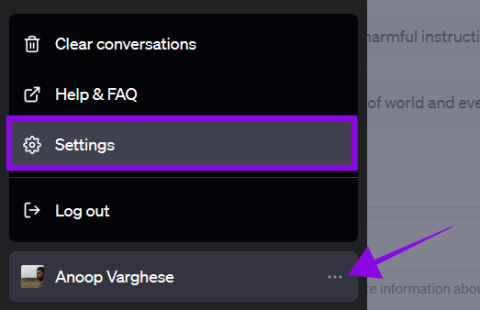

ChatGPT utiliza sus datos para entrenar sus modelos de IA. Si no está interesado en compartirlo, aquí le explicamos cómo eliminar la cuenta ChatGPT y sus datos.

Puedes enviar fácilmente un mensaje de WhatsApp a varios contactos. Estas son las mejores formas de enviar mensajes de WhatsApp a varios contactos.

¿Abriste Discord solo para ver la pantalla de actualización, pero no pasaba nada? Así es como puedes arreglar Discord atascado al buscar actualizaciones.

¿Tiene problemas para abrir WhatsApp en Mac? Lea la publicación para aprender cómo solucionar que WhatsApp no se inicie en Mac.