Qué Hacer Si Powerbeats Pro No Carga en el Estuche

Si tus Powerbeats Pro no cargan, utiliza otra fuente de energía y limpia tus auriculares. Deja el estuche abierto mientras cargas tus auriculares.

Dumpster diving es el concepto de tamizar la basura. Por lo general, esto no implica necesariamente ingresar físicamente a un contenedor de basura, sino simplemente alcanzarlo, pero puede implicar literalmente "zambullirse" en los contenedores de basura. El concepto es bastante general y, a menudo, involucra a personas que luchan para llegar a fin de mes y reclaman alimentos desechados pero aún comestibles o artículos que pueden revenderse.

Por ejemplo, en los países del primer mundo, los supermercados a menudo tiran la comida una vez que ha llegado a su fecha de consumo preferente, o incluso si solo tiene imperfecciones. Por lo general, este alimento sigue siendo perfectamente comestible, y algunas personas optan por tomarlo de los contenedores. Además, a menudo las personas tiran bienes funcionales que ya no quieren o necesitan. Un recolector de basura puede identificar estos artículos y revenderlos.

Pero, ¿dónde entra la tecnología? Bueno, a veces las personas y las empresas tiran artículos o datos tecnológicos. Un buzo de basura puede hacer un uso notable de esto.

Phreaks buceadores de basura

Mientras que el buceo en basureros probablemente ha estado ocurriendo desde que la humanidad ha tenido basura para hurgar, generalmente no se consideró un gran problema hasta que las cosas se pusieron "freaky". Una de las primeras formas de piratería no involucraba directamente a las computadoras. En cambio, los sistemas telefónicos fueron los objetivos. Desde la década de 1950 hasta la década de 1970, los sistemas telefónicos en los EE. UU. se cambiaban automáticamente mediante el uso de tonos. Para marcar un número, presionaste las teclas, cada una de estas teclas tenía un tono de audio distinto, y el sistema decodificó estos tonos y te comunicó.

Debido a que estos tonos se reproducían a través del mismo sistema de comunicación que el habla normal, era posible replicar los tonos y transmitirlos. Además, los tonos también controlaban la tarifa a la que se cobraba la llamada, por lo que las tarifas se podían reducir o eludir por completo mediante la reproducción de tonos personalizados. Hacer uso de este conocimiento se denominaba “phreaking”, la persona que lo hacía se denominaba “phreak”. El término "phreak" es una ortografía sensacional de "freak", usando las dos primeras letras de "teléfono". Muchas de estas figuras son muy respetadas en la cultura de la piratería informática.

Para poder hacer un uso adecuado del sistema se necesitaba una buena cantidad de conocimiento. Algo de esto podría juntarse simplemente escuchando los tonos. Pero muchos phreaks aprendieron lo que necesitaban buceando en la basura. Específicamente, revisaban los contenedores de basura de las compañías telefónicas y leían los manuales del sistema que simplemente se habían tirado. De esta manera, los phreaks a menudo se volvieron incluso más conocedores de las complejidades precisas del sistema telefónico que las personas que lo manejaban.

Hackers buceadores en basureros

Con los phreaks aprendiendo sobre los sistemas telefónicos buceando en la basura, muchos de los primeros piratas informáticos también utilizaron las mismas técnicas. Una vez más, al apuntar a los contenedores de basura de las empresas que fabrican o usan sistemas informáticos, especialmente grandes sistemas de mainframe, eventualmente podrían obtener manuales de usuario y otros documentos técnicos. Con esta información y con un gran sentido de la curiosidad, estos piratas a menudo terminaron conociendo el sistema mejor que sus arquitectos. De esta manera, podrían ser increíblemente efectivos para obtener acceso mediante la explotación de vulnerabilidades.

A menudo, las vulnerabilidades explotadas no eran demasiado complicadas. En cambio, podrían ser tan simples como no tener ningún mecanismo de autenticación y luego conectarlo a Internet oa una red con acceso a Internet. En muchos casos, estos primeros piratas informáticos no utilizaron sus conocimientos de manera malintencionada. Sí, piratearon, ilegalmente, pero a menudo solo hurgaban, dejaban algún tipo de mensaje de bandera "Estuve aquí" y se iban de nuevo sin romper nada.

Filtradores de buceo en contenedores

Generalmente, si ya no necesitas algo, simplemente lo tiras. Puede ser bastante fácil no tener en cuenta qué datos están en papel o en los discos duros que se están tirando. En algunos casos, los buceadores de basureros han encontrado datos confidenciales en registros en papel desechados. También se puede acceder a los datos desde discos duros desechados, dentro o fuera de las computadoras.

Este riesgo exacto es la razón por la que muchas organizaciones y gobiernos exigen que los documentos en papel confidenciales se trituren antes de tirarlos a la basura. También es por eso que existen políticas sobre la limpieza e incluso la destrucción del disco duro.

El lado legal de las cosas y otros riesgos

Técnicamente, en la mayoría de los casos, el buceo en basureros es ilegal. El contenido del contenedor pertenece al dueño del contenedor y tomarlo es robar. Sin embargo, en general, esto rara vez se aplica. Éticamente, tiene sentido permitir esto. Si alguien tira algo, claramente ya no tiene ningún uso para ello. Si alguien más ve esto y decide que puede usarlo, generalmente no daña al propietario anterior. El problema viene cuando lo que se tira puede ser mal utilizado. Sin embargo, de manera realista, esto podría y probablemente debería estar cubierto por otras leyes en lugar del robo.

El buceo en contenedores tampoco es muy recomendable. No tienes idea de lo que hay en un basurero. Podría haber productos químicos tóxicos, desechos biopeligrosos o metal o vidrio afilado. Los contenedores de basura también se pueden vaciar sin que nadie revise activamente su interior primero, lo que puede poner en peligro la vida de una persona que se encuentre dentro.

Conclusión

Dumpster diving es el acto de hurgar en la basura. No significa necesariamente sumergirse explícitamente en un contenedor de basura. Generalmente, se hace buscando alimentos o artículos que se puedan revender. Sin embargo, históricamente, los piratas informáticos y los phreaks lo utilizaron como un método para obtener acceso a los manuales y la documentación del producto. Esto les dio una cantidad significativa de conocimiento del sistema y lo hizo más fácil de manipular. Los espías, los detectives privados y la policía también pueden bucear en los basureros como parte de una investigación. En general, si se deshace de información confidencial, ya sea física o digital, debe destruirse de alguna manera antes de eliminarla. Esto mitiga la amenaza potencial del buceo en contenedores.

Si tus Powerbeats Pro no cargan, utiliza otra fuente de energía y limpia tus auriculares. Deja el estuche abierto mientras cargas tus auriculares.

Mantener tu equipo en buen estado es fundamental. Aquí hay algunos consejos útiles para mantener tu impresora 3D en óptimas condiciones.

Cómo habilitar el escaneo en la Canon Pixma MG5220 cuando se queda sin tinta.

Descubre algunas de las posibles razones por las que tu portátil se está sobrecalentando, junto con consejos y trucos para evitar este problema y mantener tu dispositivo fresco.

¿Acabas de comprar un SSD con la esperanza de mejorar el almacenamiento interno de tu PC, pero no sabes cómo instalarlo? ¡Lee este artículo ahora!

Te estás preparando para una noche de juegos y va a ser una gran noche: acabas de conseguir “Star Wars Outlaws” en el servicio de streaming GeForce Now. Descubre la única solución conocida que te muestra cómo arreglar el error 0xC272008F de GeForce Now para que puedas empezar a jugar los juegos de Ubisoft nuevamente.

Mantener sus impresoras 3D es muy importante para obtener los mejores resultados. Aquí hay algunos consejos importantes a tener en cuenta.

¿Tienes problemas para averiguar cuál es la dirección IP de tu impresora? Te mostraremos cómo encontrarla.

Si tienes dudas sobre si comprar AirPods para tu teléfono Samsung, esta guía te ayudará. La pregunta más obvia es si son compatibles, y la respuesta es: ¡sí, lo son!

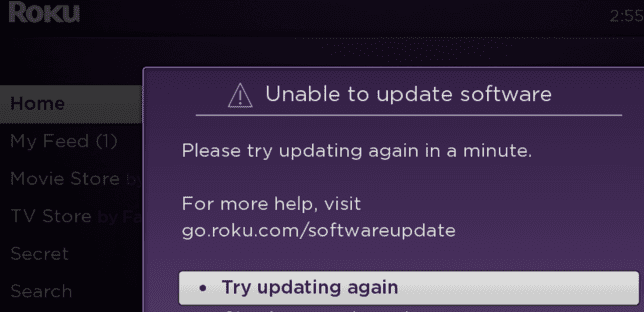

Asegúrate de que tu dispositivo Roku funcione correctamente actualizando el software. Aquí tienes soluciones efectivas para el problema de actualizaciones de Roku.