Qué Hacer Si Powerbeats Pro No Carga en el Estuche

Si tus Powerbeats Pro no cargan, utiliza otra fuente de energía y limpia tus auriculares. Deja el estuche abierto mientras cargas tus auriculares.

La seguridad es una característica fundamental de nuestra vida moderna. Con la cantidad de cosas que dependen de las comunicaciones digitales, la seguridad es esencial hoy en día. Tomemos como ejemplo la conexión a un sitio web: si esta conexión está encriptada de manera segura, puede estar seguro de que los datos enviados entre usted y el servidor web no son accesibles para terceros.

Si se conecta de forma insegura, cualquier dispositivo intermedio puede ver o incluso modificar los datos en tránsito. Por ello, la confidencialidad y la integridad de la información son cruciales.

La idea de seguridad a través de la oscuridad sugiere que un sistema es seguro porque su funcionamiento es desconocido para los atacantes. Sin embargo, este enfoque presenta varios problemas significativos:

Un caso clásico es el cifrado César, que utiliza un desplazamiento para codificar mensajes. Aunque fue efectivo en su tiempo, representa un enfoque de seguridad a través de la oscuridad, ya que su secreto era el desplazamiento, un detalle fácilmente descubierto.

| Desafío | Descripción |

|---|---|

| Comprensión del Sistema | Los adversarios pueden eventualmente entender el sistema si es opaco. |

| Mantenimiento | Los sistemas complejos son difíciles de mantener y conllevan errores por un diseño inadecuado. |

| Revisión Externa | Un sistema público puede ser revisado por expertos, aumentando su seguridad. |

En la criptografía moderna, el enfoque cambia. La seguridad se obtiene manteniendo la clave de cifrado en secreto, permitiendo que el sistema mismo sea abierto. Esto significa que un sistema puede ser evaluado y criticado, mientras que la seguridad depende del secreto de la clave:

La seguridad a través de la oscuridad, donde el secreto de un sistema es visto como protección, es un enfoque anticuado. Los sistemas de seguridad modernos se basan en la transparencia de sus algoritmos, confiando en la clave secreta para garantizar la protección de los datos. La capacidad de cambiar esta clave según sea necesario proporciona una mayor flexibilidad y seguridad.

Si tus Powerbeats Pro no cargan, utiliza otra fuente de energía y limpia tus auriculares. Deja el estuche abierto mientras cargas tus auriculares.

Mantener tu equipo en buen estado es fundamental. Aquí hay algunos consejos útiles para mantener tu impresora 3D en óptimas condiciones.

Cómo habilitar el escaneo en la Canon Pixma MG5220 cuando se queda sin tinta.

Descubre algunas de las posibles razones por las que tu portátil se está sobrecalentando, junto con consejos y trucos para evitar este problema y mantener tu dispositivo fresco.

¿Acabas de comprar un SSD con la esperanza de mejorar el almacenamiento interno de tu PC, pero no sabes cómo instalarlo? ¡Lee este artículo ahora!

Te estás preparando para una noche de juegos y va a ser una gran noche: acabas de conseguir “Star Wars Outlaws” en el servicio de streaming GeForce Now. Descubre la única solución conocida que te muestra cómo arreglar el error 0xC272008F de GeForce Now para que puedas empezar a jugar los juegos de Ubisoft nuevamente.

Mantener sus impresoras 3D es muy importante para obtener los mejores resultados. Aquí hay algunos consejos importantes a tener en cuenta.

¿Tienes problemas para averiguar cuál es la dirección IP de tu impresora? Te mostraremos cómo encontrarla.

Si tienes dudas sobre si comprar AirPods para tu teléfono Samsung, esta guía te ayudará. La pregunta más obvia es si son compatibles, y la respuesta es: ¡sí, lo son!

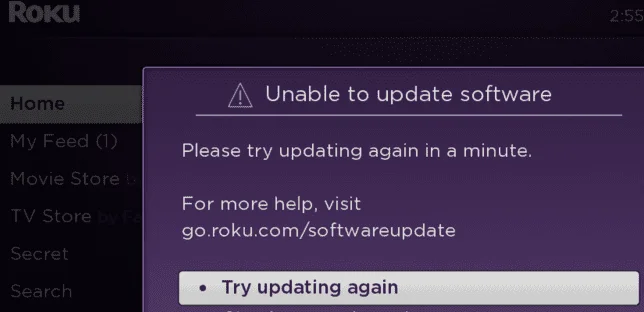

Asegúrate de que tu dispositivo Roku funcione correctamente actualizando el software. Aquí tienes soluciones efectivas para el problema de actualizaciones de Roku.

Adela L. Gourmet -

Wow, me ha hecho pensar. Creo que necesitamos explorar más sobre cómo la oscuridad puede ser un recurso positivo en nuestras vidas.

Rita la viajera -

Interesante perspectiva, me gustaría aplicar esto en mis viajes. A veces, la seguridad se encuentra en los lugares menos esperados, incluso en la noche

Sofía C. -

A veces la oscuridad es más segura que la claridad. Como dice el dicho, 'el que se esconde en las sombras a menudo está más a salvo.'

Fernando123 -

Es interesante como la oscuridad puede ser un aliado. Deberíamos fomentarlo más, en vez de tener miedo. ¿Qué opinan sobre esto?

Pablo Garcia -

Completamente de acuerdo con el autor, la oscuridad no siempre es algo malo. A veces, es una oportunidad para reflexionar y encontrar nuevas formas de protegernos

Raúl C. -

La oscuridad puede ser un lugar de descanso y seguridad. ¿Cuántas veces hemos buscado paz en la noche? Este artículo lo explica muy bien

Victor N. -

Lo que más me gusta de este tema es que cada uno tiene una historia diferente sobre la oscuridad. ¡Compartan sus experiencias, sería genial leerlas

Carmen López -

¡Este artículo es increíble! La seguridad a través de la oscuridad es un concepto fascinante y necesario en nuestros tiempos. ¿Alguien más piensa que podríamos aplicarlo en nuestra vida diaria?

Celia la curiosa -

No puedo evitar sentirme intrigada al leer esto. Me gustaría saber más sobre cómo la psicología relaciona la oscuridad con la seguridad personal

Silvia C. -

Me ha hecho reflexionar sobre cómo vemos la oscuridad en nuestra cultura. A menudo la asociamos con el miedo, pero puede ser un espacio de seguridad

Monica la alegre -

Este artículo llegó en el momento perfecto. Me siento más tranquila al saber que hay seguridad en la oscuridad. ¡Gracias!

Marco el filósofo -

Es un tema profundo, la seguridad y la oscuridad. Me hace cuestionar nuestras percepciones de lo seguro. ¡Voy a reflexionar sobre esto más

Tomás el soñador -

Gracias por compartir esta información tan valiosa. Quiero aprender más sobre cómo encontrar seguridad en la oscuridad

Valentina L. -

He compartido esta publicación porque pienso que todos deberían leer sobre la seguridad en la oscuridad. Muy relevante y actual

Carlos007 -

No había pensado en esto antes. Tal vez debería cambiar mi forma de pensar sobre la oscuridad. ¡Gracias por el cambio de perspectiva

Lucía M. -

Gracias por este artículo, me ha ayudado mucho a entender que la seguridad no solo se encuentra en la luz, también puede hallarse en los rincones oscuros de la vida

Mario pequeño -

Siempre me ha fascinado la idea de encontrar seguridad en lo desconocido. Me ha dado ganas de explorar más sobre este tema

Claudia M. -

Interesante artículo, aunque a veces la oscuridad provoca miedo, creo que debería ser vista como una oportunidad para la introspección

Marta la soñadora -

Me encanta cómo se aborda este tema. La seguridad a través de la oscuridad realmente me hace pensar en las sombras como una forma de refugio. ¿Qué opinan ustedes?

Hugo el valiente -

¿Sabías que muchos animales utilizan la oscuridad para protegerse de sus depredadores? Este principio también se puede aplicar a los seres humanos. Fascinante.

Juanito Rápido -

A veces creo que la oscuridad nos da un sentido de seguridad porque nos oculta de los peligros visibles. ¡Interesante reflexión

Elena la buscadora -

¿Podrían recomendarme más lecturas sobre la seguridad y la oscuridad? Me gustaría profundizar en este interesante tema

Andrés el divertido -

JAJA, la oscuridad y yo tenemos una relación complicada. A veces me da miedo, pero después de leer esto, creo que podría darme una oportunidad.

Richard el perspicaz -

Gran artículo, me ha hecho pensar sobre cómo la percepción de la seguridad ha cambiado en nuestra sociedad moderna, especialmente con las luces artificiales

María el misterio -

Me gustaría saber más sobre cómo nuestras experiencias personales influyen en nuestra percepción de la seguridad en la oscuridad.

Javi el intrépido -

Me ha encantado leer esto. La oscuridad tiene un poder que a menudo no valoramos. Quizás haya una lección aquí que deberíamos aprender

Diego T. -

¿Alguien más tiene ejemplos en sus vidas donde la oscuridad les haya proporcionado seguridad o tranquilidad? Me gustaría escuchar sus historias.