Qué Hacer Si Powerbeats Pro No Carga en el Estuche

Si tus Powerbeats Pro no cargan, utiliza otra fuente de energía y limpia tus auriculares. Deja el estuche abierto mientras cargas tus auriculares.

Existen muchos tipos diferentes de malware, la mayoría de los cuales están diseñados para funcionar lo más rápido posible. Independientemente de lo que intente hacer el malware, ya sea cifrando su disco duro y manteniendo las claves de cifrado para obtener un rescate o simplemente robando datos, el malware generalmente asume que está en una carrera contra el tiempo antes de que el software antivirus lo detecte y elimine.

Un registrador de teclas es muy diferente, sin embargo, están diseñados para permanecer de forma encubierta en un sistema el mayor tiempo posible para que puedan capturar y transmitir la mayor cantidad de datos posible.

Un registrador de teclas, abreviatura de registrador de pulsaciones de teclas, es una pieza de software que registra activamente cada tecla que el usuario presiona en su computadora. Esto le permite monitorear todo lo que hace, desde los documentos privados que escribe hasta las contraseñas que usa.

También es posible que los registradores de claves sean un dispositivo físico. Por lo general, estos son dispositivos USB que simplemente se colocan entre el cable del teclado y la computadora a la que está conectado, aunque hay disponibles versiones que usan el conector PS2 anterior. No es necesario colocar un registrador de teclas físico entre el teclado y la computadora. Es posible utilizar emisiones electromagnéticas de cables sin blindaje en teclados con cable para determinar las teclas que se presionan. También es posible monitorear las comunicaciones inalámbricas de los teclados Bluetooth.

Los registradores de claves suelen tener intenciones maliciosas. Si se instalan de forma encubierta, pueden usarse para monitorear la actividad de un usuario sin su conocimiento durante años. Sin embargo, también existen usos legítimos para ellos. Los registradores de claves se pueden utilizar como parte de estudios científicos sobre procesos de escritura, también es posible que los empleadores los utilicen para monitorear la actividad de los empleados. El uso legal de keyloggers generalmente se basa en el consentimiento informado del usuario o usuarios que están siendo monitoreados.

Los registradores de teclas están diseñados para transmitir los datos que han recopilado al atacante que los instaló, esto puede diseñarse como un proceso regular o como una sola carga masiva después de una infección a largo plazo. Los keyloggers basados en software pueden usar la conexión a Internet del dispositivo para transmitir datos al atacante.

Los keyloggers de hardware a veces almacenan datos exclusivamente localmente, lo que requiere que el atacante retire físicamente el dispositivo nuevamente para obtener acceso a los datos. Algunos, sin embargo, incluyen un sim móvil prepago, por lo que se puede usar una conexión de datos móviles para transmitir los datos. Alternativamente, un registrador de teclas podría inyectar pulsaciones de teclas cuando determina que la computadora está encendida pero desatendida, para abrir una conexión con el atacante.

En última instancia, la mejor protección contra los registradores de pulsaciones de software es minimizar el riesgo de que alguna vez se infecte. No descargar archivos sospechosos de Internet o por correo electrónico, usar un bloqueador de anuncios y tener un software antivirus actualizado son buenas acciones.

Se pueden usar herramientas de monitoreo de red y firewalls basados en host para monitorear y restringir qué programas están intentando establecer conexiones de red. Esto podría permitir a un usuario evitar que un keylogger cargue sus datos, aunque esto no funcionaría para proteger contra keyloggers basados en almacenamiento o keyloggers que contienen su propio equipo de red.

El uso de un teclado en pantalla sería una estrategia eficaz contra un registrador de teclas de hardware, pero no uno de software.

Copiar y pegar contraseñas de un administrador de contraseñas sería una defensa eficaz contra los registradores de pulsaciones de hardware y software. 2FA también sería un mecanismo de protección útil, si bien no evitaría que su contraseña se vea comprometida, el atacante aún necesitaría su dispositivo 2fa para acceder a cualquiera de sus cuentas.

Si tus Powerbeats Pro no cargan, utiliza otra fuente de energía y limpia tus auriculares. Deja el estuche abierto mientras cargas tus auriculares.

Mantener tu equipo en buen estado es fundamental. Aquí hay algunos consejos útiles para mantener tu impresora 3D en óptimas condiciones.

Cómo habilitar el escaneo en la Canon Pixma MG5220 cuando se queda sin tinta.

Descubre algunas de las posibles razones por las que tu portátil se está sobrecalentando, junto con consejos y trucos para evitar este problema y mantener tu dispositivo fresco.

¿Acabas de comprar un SSD con la esperanza de mejorar el almacenamiento interno de tu PC, pero no sabes cómo instalarlo? ¡Lee este artículo ahora!

Te estás preparando para una noche de juegos y va a ser una gran noche: acabas de conseguir “Star Wars Outlaws” en el servicio de streaming GeForce Now. Descubre la única solución conocida que te muestra cómo arreglar el error 0xC272008F de GeForce Now para que puedas empezar a jugar los juegos de Ubisoft nuevamente.

Mantener sus impresoras 3D es muy importante para obtener los mejores resultados. Aquí hay algunos consejos importantes a tener en cuenta.

¿Tienes problemas para averiguar cuál es la dirección IP de tu impresora? Te mostraremos cómo encontrarla.

Si tienes dudas sobre si comprar AirPods para tu teléfono Samsung, esta guía te ayudará. La pregunta más obvia es si son compatibles, y la respuesta es: ¡sí, lo son!

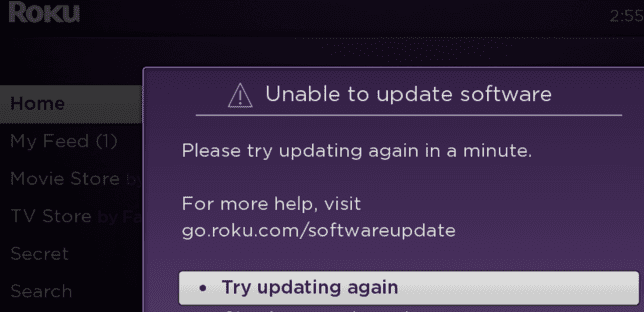

Asegúrate de que tu dispositivo Roku funcione correctamente actualizando el software. Aquí tienes soluciones efectivas para el problema de actualizaciones de Roku.