Qué Hacer Si Powerbeats Pro No Carga en el Estuche

Si tus Powerbeats Pro no cargan, utiliza otra fuente de energía y limpia tus auriculares. Deja el estuche abierto mientras cargas tus auriculares.

Un virus de cavidad es un tipo de virus relativamente poco común que se copia a sí mismo en espacios no utilizados en los archivos, por lo que se propaga sin afectar el tamaño del archivo de lo que sea que esté infectando. A veces también se les llama virus de "relleno de espacio". Muchos archivos tienen espacios vacíos que normalmente se ignoran cuando se trata de ejecutar el archivo del que forman parte. La presencia de estos espacios no es un problema, a menos que estén infectados por un virus, por supuesto.

Dado que no se realiza ningún cambio en el tamaño del archivo, es imposible saber si un archivo ha sido alterado simplemente verificando sus propiedades; en su lugar, tendría que compararlo con una versión anterior no infectada para estar seguro. Los rellenos de espacio existen desde 1998 y son razonablemente difíciles de detectar. Hubo varias olas de virus muy exitosas alrededor de los días de Windows 95/98.

¿Como funciona?

Para infectar archivos, un relleno de espacio primero necesita encontrar un archivo que tenga espacio vacío. Por lo tanto, necesita buscar espacios vacíos. Cuando encuentra un espacio vacío en un archivo en alguna parte, se copia a sí mismo, llenando el espacio sin agrandar el archivo. Eso hace que sea difícil de detectar por los programas antivirus.

Mientras el virus siga encontrando espacios lo suficientemente grandes como para copiarse, seguirá haciéndolo; si no encuentra ningún lugar o si ya está infectado, todas las opciones posibles, entonces puede permanecer inactivo hasta que se active o simplemente continuar su exploración hasta que aparezca un nuevo archivo. adecuado para que aparezca. Como tal, consumirá potencia de procesamiento en segundo plano, lo que puede ralentizar otras cosas.

Esta técnica se basa en técnicas antivirus primitivas que buscan casi exclusivamente firmas de virus conocidos. Al infectar un archivo existente, la firma infectada resultante es única para la combinación de archivo y virus.

un ejemplo real

En 1998, un virus llamado CIH demostró esta funcionalidad. Fue apodado Chernobyl porque su carga útil se configuró incidentalmente para activarse en la fecha del desastre de Chernobyl más de una década antes. El virus apuntó específicamente a las brechas en los archivos Portable Execution o PE. Dividió su código para encajar perfectamente en esos espacios e insertó una tabla en la parte superior del archivo para rastrear las ubicaciones de su código para que pudiera ejecutarse correctamente.

Luego, CIH, en la fecha de activación, sobrescribiría el primer megabyte de almacenamiento con ceros. Esto generalmente destruía la tabla de particiones o el registro de arranque maestro. Perder eso hace que parezca que todo el disco ha sido borrado. Los datos, sin embargo, eran recuperables. El virus también intentaría borrar el chip BIOS. Esto solo tuvo éxito en algunos dispositivos y no en otros. En los dispositivos con un chip de BIOS borrado, el chip necesitaba reprogramarse o reemplazarse. La otra alternativa era conseguir una computadora nueva.

En total, se estimó que el virus CIH causó daños por mil millones de dólares y infectó 60 millones de computadoras en todo el mundo. El virus fue escrito por Chén Yíngháo, estudiante de la Universidad de Tatung en Taiwán. Chén afirmó que el virus fue escrito como un desafío contra las afirmaciones de eficiencia demasiado audaces hechas por los desarrolladores de antivirus. Luego fue lanzado por compañeros de clase, aunque no está claro si fue deliberado o accidental. Chén se disculpó con la universidad y publicó un antivirus para CIH. Nunca se presentaron cargos porque, en ese momento, Taiwán carecía de legislación sobre delitos informáticos y ninguna víctima presentó una demanda.

Prevención

La mejor manera de prevenir los virus de la cavidad o del relleno espacial es minimizar el riesgo de exposición. Un buen paso es asegurarse de que todos los programas y archivos que descargue o instale provengan de una fuente oficial y confiable. Históricamente, los programas antivirus tendían a tener dificultades para detectar virus de cavidad. Sin embargo, las técnicas antivirus modernas son mucho más avanzadas. Todavía es importante mantener su antivirus actualizado y actualizado con las últimas firmas de virus para que sea más fácil detectar y eliminar virus conocidos.

Este tipo de virus ya no se ve realmente. Las técnicas antivirus han avanzado considerablemente, por lo que es mucho más fácil detectar este tipo de cosas. Además, los creadores de virus también han adoptado métodos aún más creativos para evitar el software antivirus.

Conclusión

Un virus de cavidad, también conocido como virus de relleno de espacio, es un tipo de malware que se esconde en huecos en otros archivos. Esta técnica hace que sea muy difícil de detectar con comprobaciones básicas de firmas de archivos. También evita ajustar el tamaño del archivo infectado, haciéndolo aún más difícil de detectar. El ejemplo más conocido, CIH, utilizó esta técnica con gran eficacia. Dividió su código en tantos espacios como necesitaba e insertó una tabla en la parte superior del archivo para rastrear la ubicación de su código. Las técnicas modernas de antivirus son capaces de identificar este tipo de virus, por lo que no se usa comúnmente.

Si tus Powerbeats Pro no cargan, utiliza otra fuente de energía y limpia tus auriculares. Deja el estuche abierto mientras cargas tus auriculares.

Mantener tu equipo en buen estado es fundamental. Aquí hay algunos consejos útiles para mantener tu impresora 3D en óptimas condiciones.

Cómo habilitar el escaneo en la Canon Pixma MG5220 cuando se queda sin tinta.

Descubre algunas de las posibles razones por las que tu portátil se está sobrecalentando, junto con consejos y trucos para evitar este problema y mantener tu dispositivo fresco.

¿Acabas de comprar un SSD con la esperanza de mejorar el almacenamiento interno de tu PC, pero no sabes cómo instalarlo? ¡Lee este artículo ahora!

Te estás preparando para una noche de juegos y va a ser una gran noche: acabas de conseguir “Star Wars Outlaws” en el servicio de streaming GeForce Now. Descubre la única solución conocida que te muestra cómo arreglar el error 0xC272008F de GeForce Now para que puedas empezar a jugar los juegos de Ubisoft nuevamente.

Mantener sus impresoras 3D es muy importante para obtener los mejores resultados. Aquí hay algunos consejos importantes a tener en cuenta.

¿Tienes problemas para averiguar cuál es la dirección IP de tu impresora? Te mostraremos cómo encontrarla.

Si tienes dudas sobre si comprar AirPods para tu teléfono Samsung, esta guía te ayudará. La pregunta más obvia es si son compatibles, y la respuesta es: ¡sí, lo son!

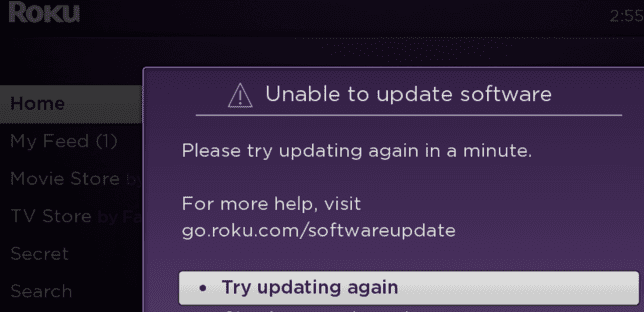

Asegúrate de que tu dispositivo Roku funcione correctamente actualizando el software. Aquí tienes soluciones efectivas para el problema de actualizaciones de Roku.