Qué Hacer Si Powerbeats Pro No Carga en el Estuche

Si tus Powerbeats Pro no cargan, utiliza otra fuente de energía y limpia tus auriculares. Deja el estuche abierto mientras cargas tus auriculares.

¿Conoces los pequeños tonos que suenan cuando presionas una tecla en un teléfono? ¿Alguna vez te has preguntado para qué sirven? Hoy en día realmente no hacen nada. Un argumento para ellos podría ser una ayuda para los discapacitados visuales. Sin embargo, muchos teléfonos reproducen el mismo tono para cada tecla en lugar de un tono específico de tecla. Sin embargo, originalmente fueron diseñados para ayudar a enrutar llamadas telefónicas.

Cuando se implementaron los sistemas telefónicos por primera vez, para llamar a un número era necesario llamar al operador y pedir que lo comunicaran con la persona a la que estaba llamando. Obviamente, este es un método lento e ineficiente para hacer llamadas telefónicas. Tampoco puede escalar bien y requiere operadores bien capacitados. Para mejorar el sistema se implementó la automatización básica. Este sistema señalaba el número que se marcaba agregando una resistencia pulsada en la línea telefónica. La resistencia adicional reduciría el voltaje en la línea y podría decodificarse en la central local.

El sistema funcionaba bien pero tenía una falla, no funcionaba para llamadas de larga distancia. Las largas longitudes de los cables entre los intercambios en cada extremo simplemente no eran lo suficientemente sensibles a las rápidas caídas de voltaje para detectar la señal y pasar la llamada. En cambio, para sortear este control, se reproducían tonos en las líneas troncales. El problema con esto era que la línea troncal era la misma línea en la que se reprodujo el audio de la llamada telefónica. La señalización era “en banda”. Esto significaba que una persona desafortunada podía reproducir el tono de "desconexión de llamada" por accidente. Un operador inteligente podría hacer mucho más que eso.

Sintonizando

Para hacer una llamada de larga distancia, un usuario primero presionaría la tecla "1". Esto activaría un modo secundario diseñado para manejar llamadas de larga distancia. La central local identificaría la central remota necesaria y se conectaría a una línea troncal a esa central.

Cuando una línea troncal no estaba en uso, ambos lados reproducían un tono de control de 2600 Hz. Para conectar el troncal, el lado que llama dejó caer su tono, el lado receptor, "escuchó" esto, dejó caer su propio tono y reprodujo un tono de "flash de supervisión" para indicar que estaba listo para recibir el número de teléfono para conectarse. El número de teléfono se codificaría en un conjunto rápido de tonos específicos. Así funcionaba el sistema para conectar llamadas de larga distancia en los años 40, 50, 60, 70 y parte de los 80. Cuando una de las partes colgaba el auricular, su intercambio reproduciría la señal de control de 2600 Hz en la troncal. La otra central oiría este tono y haría lo mismo, desconectando la llamada.

Debido a que todos estos tonos de señalización se reprodujeron en la misma línea troncal que se usó para el audio de la llamada telefónica, los tonos estaban abiertos al uso indebido. Una de las primeras personas en descubrir esto fue Joe Engressia, conocido como Joybubbles. Ciego de nacimiento y con un oído perfecto, descubrió a los siete años que silbar el tono de control de 2600 Hz desconectaría una llamada de larga distancia. Esto despertó su interés en el campo y lo convirtió en uno de los primeros phreakers.

Consejo: Phreak es una ortografía sensacionalista de "freak" que usa la "ph" de la palabra "teléfono". Se refiere a una cultura de personas que estudian, experimentan o exploran sistemas de telecomunicaciones, principalmente redes telefónicas. La cultura phreaking está bastante relacionada con la cultura hacker temprana.

Tocando las notas correctas

Con mucha práctica e investigación, los phreakers pudieron resolver los detalles del sistema. Sorprendentemente, en realidad fueron ayudados por los propios proveedores de la red telefónica, quienes publicitaron activamente y publicaron documentación muy detallada sobre el sistema de tonos, sin darse cuenta de que se podía abusar de él.

El primer paso fue usar el tono de 2600 Hz para desconectar la llamada, pero simplemente desconectar la llamada no sirve de mucho. Curiosamente, desconectar la llamada no es el final de la historia. El tono de 2600 Hz se reproducía automáticamente cuando se colgaba un auricular. Sin embargo, si alguien silbó o tocó el tono, su propio extremo en realidad no cuelga, ni siquiera se desconecta del extremo local de la troncal. Esto se debe a que la única forma de cerrar la conexión entre el teléfono y el extremo local de la troncal es colgar, lo que cambia la resistencia y cierra la conexión.

Entonces, al reproducir el tono de 2600 Hz, es posible desconectar a la otra persona del intercambio pero permanecer conectado al intercambio en el otro extremo de la troncal. En este punto, si toca los tonos específicos para otro número, local a la centralita remota, lo conectará.

Tono sordo

Esto puede parecer inútil, pero hay algunos otros detalles importantes. En primer lugar, la mayoría de las llamadas de larga distancia del día se cobraban a una tarifa alta porque hacían uso del recurso de troncal limitado. En segundo lugar, algunas llamadas de larga distancia eran gratuitas. Específicamente los números 1-800. (siendo 1 el identificador de llamadas de larga distancia y 800 números gratuitos, una vez que se introdujo ese sistema en 1967). Finalmente, para fines de facturación, se rastreó la actividad desde el intercambio local. Por cierto, los intercambios no fueron diseñados para detectar cuando las llamadas no se colgaron correctamente y se conectó un segundo número.

Conociendo a estos phreakers, se dieron cuenta de que podían hacer una llamada de larga distancia gratuita a un número 1-800, luego reproducir el tono de 2600 Hz para desconectar el número gratuito, reproducir los tonos correspondientes al número de larga distancia al que querían llamar y obtener llevar a cabo. Todo esto sucedió con la compañía telefónica solo pudiendo ver la llamada al número gratuito. Esto significaba que no se le cobraba al phreaker por la llamada.

encajonándolo

La mayor parte de esto se descubrió inicialmente debido a los silbidos. Todo se podía hacer silbando. Aunque no fue fácil. Los tonos eran frecuencias precisas y debían reproducirse en sucesión. Los phreakers con algunas habilidades en electrónica crearon una máquina para hacerlo por ellos. esta máquina se llamaba caja azul. Por lo general, estaba compuesto por un conjunto de teclas para marcar y reproducir los tonos de control. Estas teclas se conectaban a un altavoz que reproducía los tonos que luego serían captados por el micrófono del teléfono.

Al principio, todas estas cajas azules fueron hechas a mano por phreakers para su propio uso. Algunos pueden haber compartido con sus amigos, mientras que otros pueden haber reclutado a sus amigos ingenieros eléctricos para que les hicieran las cajas. Generalmente, la comunidad phreaking era pequeña y crecía lentamente.

El fenómeno se hizo significativamente más conocido cuando la revista Esquire lo cubrió en octubre de 1971. A lo largo de los años 70 se publicaron varios artículos en algunas revistas que brindaban muchos detalles al público en general. En ese momento, los kits de caja azul estuvieron disponibles. Algunas personas emprendedoras incluso comenzaron a vender cajas azules prefabricadas. Las personas más notables que hicieron esto fueron Steve Jobs y Steve Wozniak, sí, las mismas personas que luego fundaron Apple Inc.

Bajando el tono

Por supuesto, dado que las llamadas de larga distancia son un servicio costoso y que los phreakers y las cajas azules pueden eludir las tarifas para hacer llamadas gratuitas, las compañías telefónicas no estaban contentas. Implementaron una serie de funciones, incluido el registro, para identificar llamadas inusuales en las que se reprodujo el tono de 2600 Hz. También implementarían escuchas telefónicas para recopilar evidencia de lo que estaba sucediendo. Esto condujo a una serie de juicios y condenas de phreakers.

Con el pequeño tamaño de la comunidad phreaking, la pérdida real de ingresos no fue tan grande. Por supuesto, con las cajas azules cada vez más extendidas, esto podría haber cambiado fácilmente y aplicado presión financiera para resolver el problema. En cambio, la presión real para resolver el problema provino de la necesidad de escalar. A medida que más y más personas querían hacer más y más llamadas, el sistema de tener solo unas pocas líneas troncales simplemente no funcionaba.

Si bien se instalaron más líneas troncales, se realizaron otras actualizaciones. En primer lugar, las señales se digitalizaron y multiplexaron, lo que permitió realizar múltiples llamadas por un solo cable a la vez. Adicionalmente, para minimizar el uso de la línea troncal, se implementó un cable secundario específico para señalización de establecimiento y desconexión de llamada.

La multiplexación requería que los tonos de control se filtraran de los flujos de audio individuales. En muchos casos, esto impedía que se captaran los tonos de audio. El cable secundario utilizado para la señalización también tomó el proceso real de configuración de la llamada, "fuera de banda". Esto significaba que, independientemente de los tonos que se reprodujeran, en realidad no afectaron al sistema utilizado para realizar llamadas. Combinados, estos comenzaron a reducir la tasa de éxito de la caja azul a principios de los 70 y finalmente la eliminaron por completo a fines de los 80.

Conclusión

La caja azul era una herramienta, ahora obsoleta, hecha por phreakers. Reproducía los tonos de control utilizados por el sistema de llamadas de larga distancia en banda utilizado en la red telefónica de EE. UU. Presentaba la capacidad de reproducir un conjunto de tonos de control, así como los tonos relacionados con la marcación. Con un uso cuidadoso, era posible engañar a la red para que hiciera llamadas gratuitas de larga distancia que deberían haberse cobrado. Se basó en la señalización de audio en banda utilizada por el sistema troncal. Su uso finalmente se extinguió cuando se actualizó ese sistema.

Si tus Powerbeats Pro no cargan, utiliza otra fuente de energía y limpia tus auriculares. Deja el estuche abierto mientras cargas tus auriculares.

Mantener tu equipo en buen estado es fundamental. Aquí hay algunos consejos útiles para mantener tu impresora 3D en óptimas condiciones.

Cómo habilitar el escaneo en la Canon Pixma MG5220 cuando se queda sin tinta.

Descubre algunas de las posibles razones por las que tu portátil se está sobrecalentando, junto con consejos y trucos para evitar este problema y mantener tu dispositivo fresco.

¿Acabas de comprar un SSD con la esperanza de mejorar el almacenamiento interno de tu PC, pero no sabes cómo instalarlo? ¡Lee este artículo ahora!

Te estás preparando para una noche de juegos y va a ser una gran noche: acabas de conseguir “Star Wars Outlaws” en el servicio de streaming GeForce Now. Descubre la única solución conocida que te muestra cómo arreglar el error 0xC272008F de GeForce Now para que puedas empezar a jugar los juegos de Ubisoft nuevamente.

Mantener sus impresoras 3D es muy importante para obtener los mejores resultados. Aquí hay algunos consejos importantes a tener en cuenta.

¿Tienes problemas para averiguar cuál es la dirección IP de tu impresora? Te mostraremos cómo encontrarla.

Si tienes dudas sobre si comprar AirPods para tu teléfono Samsung, esta guía te ayudará. La pregunta más obvia es si son compatibles, y la respuesta es: ¡sí, lo son!

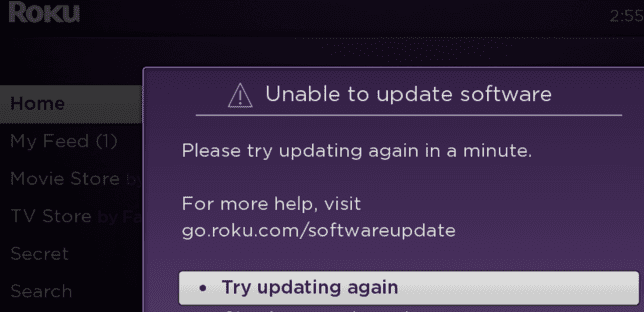

Asegúrate de que tu dispositivo Roku funcione correctamente actualizando el software. Aquí tienes soluciones efectivas para el problema de actualizaciones de Roku.