Qué Hacer Si Powerbeats Pro No Carga en el Estuche

Si tus Powerbeats Pro no cargan, utiliza otra fuente de energía y limpia tus auriculares. Deja el estuche abierto mientras cargas tus auriculares.

Si alguna vez ha revisado la configuración de su enrutador doméstico, le recomendamos que lo haga, ya que algunos pueden venir con configuraciones y contraseñas predeterminadas inseguras. Es posible que haya notado una función llamada filtrado MAC o algo similar. Se le perdonará que suponga que esta configuración impidió que las Mac de Apple se conectaran a su red o la restringió para que solo las Mac pudieran conectarse a su red.

A pesar del nombre similar potencialmente confuso, MAC no tiene nada que ver con Apple. MAC es la abreviatura de Media Access Control, y una dirección MAC es esencial en las redes informáticas. Aquellos de ustedes que estén vagamente familiarizados con los conceptos de redes pueden suponer que las direcciones IP son la única forma de dirección utilizada para comunicarse a través de una red informática. Sin embargo, este no es el caso. Las direcciones IP se utilizan para enrutar el tráfico entre redes. Aún así, los dispositivos usan direcciones MAC para enrutar datos dentro de una red.

¿Qué es una dirección MAC?

Una dirección MAC es parte del esquema de direccionamiento de capa 2 en el modelo OSI . La capa 2 se utiliza para la comunicación local a través de una sola red. Por el contrario, la capa 3, con sus direcciones IP, se utiliza para las comunicaciones entre redes. Las direcciones MAC tienen una estructura simple compuesta por 12 caracteres hexadecimales. En la mayoría de los casos, una dirección MAC se mostrará con pares de caracteres hexadecimales separados por dos puntos ":". Por ejemplo, una dirección MAC puede tener este aspecto "00:20:91:AB:CD: EF". Con menos frecuencia, las direcciones MAC pueden estar separadas por un guión y, en algunos casos, no estar separadas en absoluto.

Nota: Hexadecimal significa que se permiten los siguientes caracteres “0123456789ABCDEF”. Estos forman un sistema de base 16. Convenientemente, esto significa que un byte de datos de 8 bits se puede representar con 2 caracteres hexadecimales.

Una dirección MAC se divide en dos partes, divididas por la mitad. La primera mitad de la dirección MAC identifica al "proveedor, fabricante u otra organización" del dispositivo. Es un OUI, o Número Organizacionalmente Único asignado, previa solicitud, por IEEE. Todas las tarjetas de red producidas por un fabricante tendrán una dirección MAC que comenzará con los mismos seis caracteres hexadecimales.

La segunda mitad de la dirección MAC es "única" y se asigna cuando se fabrica un dispositivo. Las comillas son necesarias porque, con solo 12 bits de espacio de direcciones restantes, solo hay 16,777,216 combinaciones posibles. Esto significa que es probable que haya duplicados con la fabricación de alto volumen. Afortunadamente, la dirección MAC solo se usa en conexiones locales y nunca se usa para comunicaciones entre redes. Esto significa que una dirección MAC no tiene que ser única en el mundo, solo única en la red. Es posible que tenga un problema, pero es poco probable.

Un diagrama que muestra la estructura de una dirección MAC

La diferencia entre las direcciones IP y MAC

Cada dispositivo en una red transmitirá ocasionalmente su dirección MAC para indicar a otros dispositivos que está conectado a la red. Estas transmisiones nunca se extienden fuera de una red. Por esta razón, no hay riesgo de que nadie en Internet conozca su dirección MAC. En teoría, la información solo sería útil para alguien en la misma red local que usted.

Nota: Por red, nos referimos específicamente a la red local, como la red Wi-Fi de su hogar, no a la red de su ISP.

Las direcciones IP son el esquema de direccionamiento utilizado para comunicarse a través de redes. Esto significa que su dirección IP podría ser útil para un atacante en Internet, potencialmente atacarlo con ataques DDOS. Por este motivo, no debe compartir su dirección IP pública cuando sea posible.

Tenga en cuenta, sin embargo, que realmente no puede evitar hacerlo si envía tráfico de red a alguien, ya que necesita saber su dirección IP para enviar una respuesta. Las direcciones IP también son únicas a nivel mundial, aunque existe la advertencia de los rangos de direcciones privadas reservadas, que se tratan de manera más similar a las direcciones MAC.

Problemas de privacidad

Uno de los problemas con las conexiones inalámbricas como Wi-Fi es que cuando su dispositivo no está conectado a una red, intenta buscar redes conocidas para conectarse. Esta funcionalidad permite que su teléfono móvil se vuelva a conectar automáticamente a la red Wi-Fi de su hogar cuando esté dentro del alcance, lo cual es útil, pero también hay un problema de privacidad. Para hacer esto, su dispositivo transmite regularmente los nombres de todas las redes Wi-Fi para las que ha sido configurado para conectarse automáticamente. Dice: “Quiero conectarme a estas redes. ¿Alguno de ustedes está ahí afuera?

Esto suena bien hasta que te das cuenta de que tu dispositivo hace esto con un paquete que usa su dirección MAC. Esto significa que una gran organización con muchos puntos de acceso Wi-Fi o dispositivos para escuchar el tráfico Wi-Fi puede rastrear los movimientos de dispositivos específicos en un edificio, ciudad o país. O incluso a nivel internacional, donde sea que tengan la infraestructura.

Para evitar esto, los dispositivos modernos, especialmente los dispositivos móviles, tienden a aleatorizar su dirección MAC cuando realizan estas transmisiones. Esto le niega a cualquiera la capacidad de rastrear sus movimientos al monitorear el movimiento de una sola dirección MAC. La aleatorización de MAC incluso generalmente está habilitada de forma predeterminada.

Puede recordar que dijimos anteriormente que la dirección MAC estaba codificada cuando se fabricó el dispositivo de red. Tanto los sistemas operativos de escritorio como los móviles le permiten anular manualmente la dirección MAC. Esto es útil y bueno para la privacidad. Sin embargo, tiene una consecuencia menor. Significa que los filtros MAC en los enrutadores Wi-Fi generalmente son fáciles de eludir.

Una nota al margen humorística

IEEE ha asignado OID a muchas organizaciones. Muchas empresas serán las que cabría esperar, los fabricantes de hardware reales. Muchas serán empresas de las que nunca ha oído hablar. Sin embargo, hay algunos interesantes. Uno de esos interesantes es la NSA. Sí, la agencia estadounidense de tres letras favorita de todos es la Agencia de Seguridad Nacional. Tienen el OID “00-20-91”.

Muchos sistemas de monitoreo de red traducen la primera mitad de una dirección MAC al nombre textual real de la organización que representa. Esto se debe a que es un poco más accesible para las personas leer y detectar patrones de esta manera. También significa que si configura la dirección MAC de su dispositivo, para empezar, "00-20-91", aparecerá en cualquier sistema de monitoreo como si fuera de la NSA. Esto se ha utilizado para hacer bromas a los administradores de sistemas desprevenidos en las empresas. Técnicamente, no hay ninguna restricción legal o problema para hacerlo usted mismo. Sin embargo, no lo recomendamos necesariamente, especialmente en entornos corporativos, es posible que la pequeña broma no sea apreciada.

Conclusión

Una dirección MAC es una dirección de 48 bits utilizada para comunicaciones de capa 2. Al ser un esquema de direccionamiento de capa 2, nunca se transmite más allá de la red local. Sin embargo, una dirección MAC debe ser única en una red. La dirección MAC tiene dos mitades. La primera mitad identifica al fabricante del dispositivo, mientras que la segunda mitad es un identificador de dispositivo especial de red.

Las direcciones MAC se asignan a un adaptador de red cuando se fabrican. Sin embargo, la mayoría de los sistemas operativos cuentan con la funcionalidad para anular la dirección MAC dada con una personalizada. Las direcciones MAC se muestran como 12 dígitos hexadecimales, generalmente separados en pares por dos puntos o guiones.

Si tus Powerbeats Pro no cargan, utiliza otra fuente de energía y limpia tus auriculares. Deja el estuche abierto mientras cargas tus auriculares.

Mantener tu equipo en buen estado es fundamental. Aquí hay algunos consejos útiles para mantener tu impresora 3D en óptimas condiciones.

Cómo habilitar el escaneo en la Canon Pixma MG5220 cuando se queda sin tinta.

Descubre algunas de las posibles razones por las que tu portátil se está sobrecalentando, junto con consejos y trucos para evitar este problema y mantener tu dispositivo fresco.

¿Acabas de comprar un SSD con la esperanza de mejorar el almacenamiento interno de tu PC, pero no sabes cómo instalarlo? ¡Lee este artículo ahora!

Te estás preparando para una noche de juegos y va a ser una gran noche: acabas de conseguir “Star Wars Outlaws” en el servicio de streaming GeForce Now. Descubre la única solución conocida que te muestra cómo arreglar el error 0xC272008F de GeForce Now para que puedas empezar a jugar los juegos de Ubisoft nuevamente.

Mantener sus impresoras 3D es muy importante para obtener los mejores resultados. Aquí hay algunos consejos importantes a tener en cuenta.

¿Tienes problemas para averiguar cuál es la dirección IP de tu impresora? Te mostraremos cómo encontrarla.

Si tienes dudas sobre si comprar AirPods para tu teléfono Samsung, esta guía te ayudará. La pregunta más obvia es si son compatibles, y la respuesta es: ¡sí, lo son!

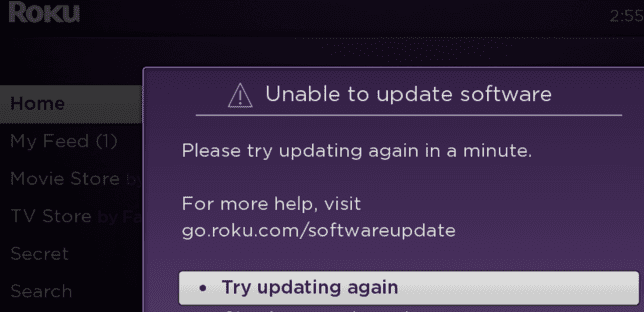

Asegúrate de que tu dispositivo Roku funcione correctamente actualizando el software. Aquí tienes soluciones efectivas para el problema de actualizaciones de Roku.