Git es un sistema de control de versiones distribuido que está diseñado para facilitar el desarrollo coordinado público o privado de software. Cada proyecto en Git se guarda en un repositorio independiente. GitHub es el sitio web más popular para alojar repositorios, pero está lejos de ser el único. Hay otros sitios de alojamiento público como Bitbucket, así como opciones autohospedadas como GitLab. Todas las fuentes funcionan a través del mismo protocolo Git, la única diferencia para el uso básico es la URL utilizada.

Para descargar un repositorio y contribuir a su desarrollo, es necesario clonarlo. La clonación es un proceso simple para repositorios públicos; en este caso, no es necesario que proporcione ninguna información de autenticación. Para clonar un repositorio privado, deberá configurar los detalles de autenticación y tener permiso para acceder al repositorio.

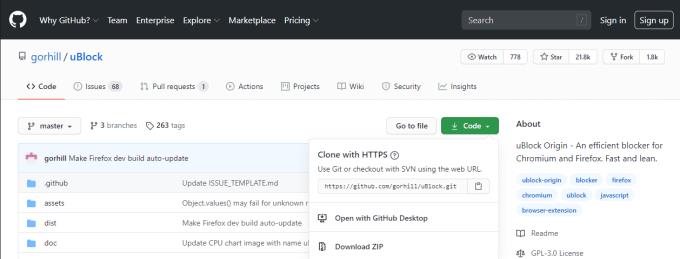

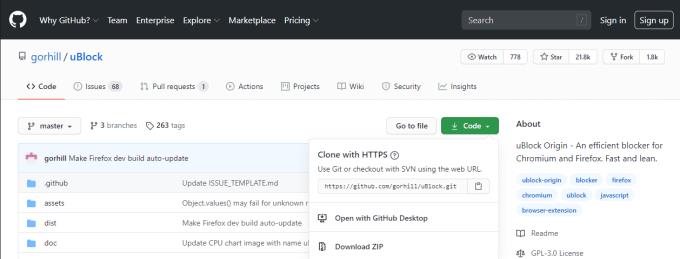

Para clonar un repositorio público, simplemente busque el enlace de descarga para el repositorio, tendrá un formato similar a esto: “https: // [url] / [nombre_usuario] / [nombre_proyecto] .git”. Por ejemplo, el bloqueador de anuncios uBlock Origin se puede clonar desde https://github.com/gorhill/uBlock.git . Si bien la ubicación exacta del enlace del archivo git puede variar para cada sitio, generalmente se encuentra arriba y a la derecha del código.

Consejo: HTTPS y SSH son los mejores protocolos para descargar cualquier repositorio, ya que utilizan una conexión cifrada.

En GitHub, el enlace de instalación se encuentra arriba y a la derecha del código.

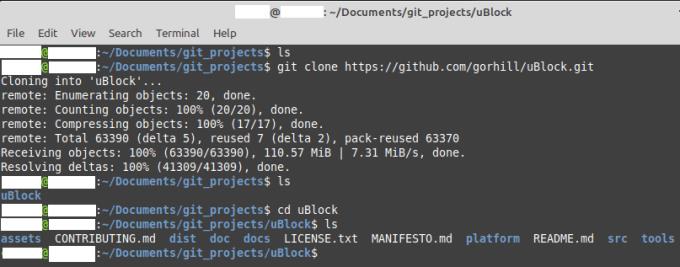

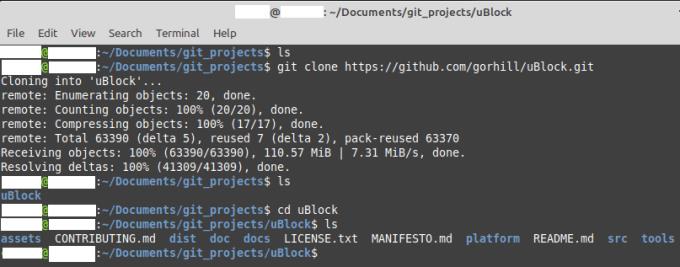

Una vez que tenga el enlace, abra una ventana de terminal en el directorio en el que desea clonar el repositorio.

Nota: Al clonar un repositorio, el contenido se coloca en un subdirectorio, no es necesario crear uno para insertarlo. Por ejemplo, si ejecuta el comando clone en ~ / git_projects, el repositorio se instalará en el subdirectorio ~ / git_projects / [repository_title] /.

Consejo: ~ / es una abreviatura de Linux que indica que la ruta comienza en el directorio de inicio de su usuario.

Una vez que esté en el directorio correcto, ejecute el comando "git clone [git_install_link.git]" y el proceso se completará automáticamente. Dependiendo del tamaño del repositorio que esté clonando y de qué tan rápido sea su Internet, la descarga puede llevar algún tiempo.

Ejecutar el comando "git clone [git_install_link.git]" creará un nuevo subdirectorio e instalará el repositorio allí.

Autenticación a repositorios privados

Para los repositorios privados, el comando básico es el mismo, sin embargo, también deberá proporcionar autenticación. Hay varias formas de autenticarse en la plataforma de colaboración, aunque la mayoría son compartidas, las opciones exactas y cómo habilitarlas variarán de un sitio a otro. Se recomienda que investigue qué opciones ofrece su proveedor y luego elija la opción más segura.

Las opciones de autenticación comunes son tokens, claves SSH y contraseñas. Las opciones implementadas pueden variar entre sitios, en general, puede incluir detalles de contraseñas en el comando o preconfigurar una clave SSH o token en los archivos de configuración. Los tokens o claves SSH son las opciones más seguras, siempre que sea posible, se debe evitar el uso de contraseñas, ya que estos detalles se pueden registrar.

La mayoría de los proveedores tendrán guías sobre cómo configurar las opciones de autenticación admitidas para la plataforma. Por ejemplo, Atlassian tiene una guía detallada para configurar la autenticación SSH para su plataforma Bitbucket aquí .

Sugerencia: Opcionalmente, puede agregar su nombre de usuario al archivo de configuración con el siguiente comando: 'git config –global user.name “[su nombre de usuario]”'. Este nombre de usuario se utilizará de forma predeterminada para todas las conexiones desde su cuenta de usuario. El archivo de configuración global se puede encontrar en “~ / .gitconfig”.

Una vez que haya configurado su autenticación basada en claves, simplemente puede ejecutar el mismo comando que el anterior "git clone [git_install_link.git]" para clonar un repositorio. Sus credenciales se utilizarán automáticamente para autenticarse. Si es absolutamente necesario utilizar la autenticación basada en contraseña en lugar de alternativas más seguras, se le pedirá un nombre de usuario y una contraseña, si no hay otros métodos de autenticación válidos.