Que faire si les Powerbeats Pro ne se chargent pas dans le boîtier

Si vos Powerbeats Pro ne se chargent pas, utilisez une autre source d

Zoom, la populaire plate-forme de vidéoconférence, a récemment acquis Keybase, une plate-forme de messagerie avec une norme de cryptage éprouvée. Cette acquisition marque un nouveau niveau de sécurité renforcée pour la plate-forme, permettant aux utilisateurs de continuer à utiliser un outil aussi important avec un sens accru de la confidentialité.

Actuellement, la mise à jour Zoom 5.0 prend en charge le cryptage à l'aide de la norme AES-GCM avec des clés 256 bits. Les serveurs cloud Zoom génèrent les clés de chiffrement entre les clients Zoom. Cependant, pour améliorer leur sécurité, Zoom est sur le point d'offrir des réunions cryptées de bout en bout à leurs clients.

L'activation du cryptage force le cryptage pour les clients de bureau, mobiles et Zoom Rooms et la messagerie de groupe de bout en bout. Cependant, cela affecte les performances de la visioconférence car il nécessite plus de puissance de traitement de la part des appareils des participants.

Si vous souhaitez activer le nouveau cryptage de bout en bout de Zoom, il vous suffit de vous rendre rapidement dans vos paramètres.

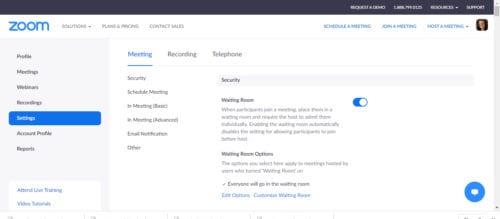

Accédez au portail Web Zoom . Assurez-vous que vous disposez des privilèges d'administrateur qui vous permettent de modifier les paramètres du compte.

Cliquez sur Paramètres de réunion.

Dans l'onglet Réunion, sélectionnez Chiffrement de bout en bout.

Cliquez sur le bouton Statut et activez-le.

Si une boîte de dialogue de vérification apparaît, cliquez sur Activer et vérifiez les modifications.

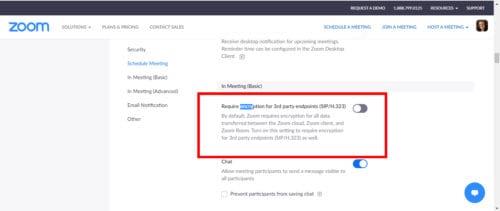

Accédez au portail Web Zoom. Encore une fois, assurez-vous que vous disposez des privilèges d'administrateur qui vous permettent de modifier les paramètres du compte.

Dans Gestion du compte, sélectionnez Paramètres du compte.

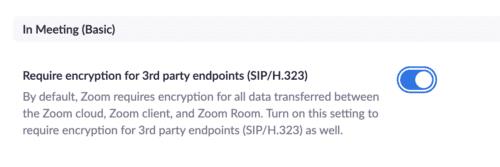

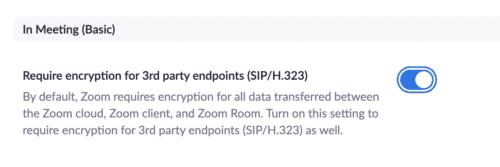

Dans l'onglet Exiger le chiffrement pour les points de terminaison tiers, cliquez sur le bouton Statut et activez-le.

Si une boîte de dialogue de vérification apparaît, cliquez sur Activer et vérifiez les modifications.

Pour les administrateurs qui souhaitent rendre le chiffrement de bout en bout obligatoire pour tous les utilisateurs, cliquez sur l'icône de verrouillage et confirmez les modifications.

Accédez au portail Web Zoom . Assurez-vous que vous disposez des privilèges d'administrateur qui vous permettent de modifier les paramètres du compte.

Dans Gestion des utilisateurs, sélectionnez Gestion des groupes.

Sélectionnez le nom du groupe.

Cliquez sur l'onglet Paramètres.

Dans l'onglet Exiger le chiffrement pour les points de terminaison tiers, cliquez sur le bouton Statut et activez-le.

Dans le cas où une boîte de dialogue de vérification apparaît, cliquez sur Activer et vérifiez les modifications.

Pour les administrateurs qui souhaitent rendre le chiffrement de bout en bout obligatoire pour tous les groupes, cliquez sur l'icône de verrouillage et confirmez les modifications.

Accédez au portail Web Zoom . Pour les membres individuels du compte, il n'est pas nécessaire d'avoir des privilèges d'administrateur.

Cliquez sur l'onglet Paramètres - en supposant que vous êtes membre d'un compte individuel.

Dans l'onglet Exiger le chiffrement pour les points de terminaison tiers, cliquez sur le bouton Statut et activez-le.

Dans le cas où une boîte de dialogue de vérification apparaît, cliquez sur Activer et vérifiez les modifications.

Remarque : Parfois, vous pouvez constater que cette option n'est pas disponible ou est grisée et que vous ne pouvez pas apporter de modifications. Cela signifie que l'administrateur a empêché des membres individuels d'apporter des modifications au niveau du compte ou du groupe. Dans ce cas, vous devrez contacter l'administrateur Zoom pour activer le cryptage de bout en bout.

Le cryptage de bout en bout est un énorme coup de pouce à la sécurité et à la confidentialité des données dans la plate-forme de vidéoconférence. Les utilisateurs gratuits ou basiques devront vérifier leurs numéros de téléphone pour que la fonctionnalité fonctionne. Ceci afin d'empêcher toute activité illégale sur la plate-forme vidéo. Les utilisateurs payants ont déjà leurs informations authentifiées via leur processus d'inscription. Le plan initial était d'offrir le cryptage de bout en bout uniquement aux comptes payants. Pourtant, Zoom a inversé son cours au milieu des critiques des défenseurs de la vie privée.

Une conception de chiffrement de bout en bout mise à jour est disponible sur GitHub. Néanmoins, la version bêta préliminaire sera déployée en juillet 2020. En attendant, les utilisateurs continueront à utiliser le cryptage AES 256 GSM.

La fonctionnalité sera optionnelle car elle limite certaines fonctionnalités des réunions. Cela dépend entièrement de l'hôte ou de l'administrateur du compte qui aura le pouvoir d'activer ou de désactiver le chiffrement de bout en bout. Cependant, la fonction de cryptage de bout en bout ne sera pas disponible pour les systèmes de salle de conférence non-Zoom, les ponts téléphoniques et l'enregistrement dans le cloud.

Si vos Powerbeats Pro ne se chargent pas, utilisez une autre source d

Maintenir votre équipement en bon état est essentiel. Voici quelques conseils utiles pour garder votre imprimante 3D en parfait état.

Comment activer la numérisation sur la Canon Pixma MG5220 lorsque vous n'avez plus d'encre.

Découvrez quelques raisons possibles pour lesquelles votre ordinateur portable surchauffe, ainsi que des conseils et astuces pour éviter ce problème et garder votre appareil au frais.

Vous vous installez pour une soirée de jeu, et cela va être grand – vous venez de récupérer "Star Wars Outlaws" sur le service de streaming GeForce Now. Découvrez la seule solution connue qui vous montre comment résoudre le code d

L

Vous avez du mal à trouver l

Si vous hésitez à acheter des AirPods pour votre téléphone Samsung, ce guide vous aidera certainement. La question la plus évidente est de savoir si les deux sont compatibles, et la réponse est : oui !

Pour résoudre les problèmes de Always on Display sur Samsung Galaxy Watch, désactivez le mode d

Découvrez si la mémoire du Chromebook peut être mise à niveau et comment optimiser ses performances avec la gestion de la RAM.