Cosa Fare Se i Powerbeats Pro Non Si Ricaricano nella Custodia

Se i tuoi Powerbeats Pro non si ricaricano, utilizza un

I codici di chiamata segreti o nascosti non sono una novità nel mondo dei dispositivi mobili. Per non parlare degli smartphone Android o iOS, anche il telefono Nokia che usavi nei primi anni 2000 era integrato con codici nascosti.

In genere, iniziando con un simbolo asterisco, un simbolo hashtag o la combinazione di entrambi, i codici di chiamata segreti sono un modo utile per trovare informazioni approfondite sul telefono senza dover accedere a Internet. Fai attenzione, tuttavia, che alcuni codici cancelleranno alcuni o tutti i tuoi dati. O peggio, potrebbero cancellare il sistema del telefono, rendendolo inutilizzabile.

Tuttavia, non discuteremo di nessuno di questi codici segreti "pericolosi". Invece, parleremo semplicemente di alcuni codici specifici del vettore che puoi utilizzare per controllare l'utilizzo dei dati degli assegni, noti anche come dati di servizio supplementari non strutturati (USSD). A differenza dei soliti codici segreti, la rete del tuo operatore deve essere in grado di raggiungere il tuo telefono per accedere alle informazioni USSD. Non è necessario l'accesso a Internet.

I codici USSD variano da vettore a vettore. A seconda che utilizzi AT&T, T-Mobile o qualsiasi altro provider, il codice per visualizzare l'utilizzo dei dati è diverso.

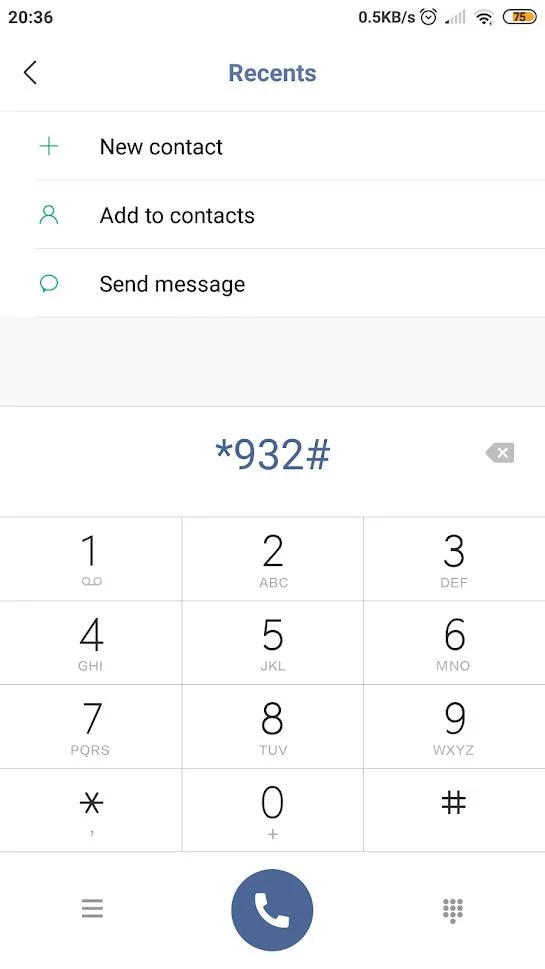

Se non hai familiarità con l'inserimento di un codice nascosto, apri semplicemente la tastiera del dialer come se stessi per chiamare qualcuno. Quindi, immettere la sequenza di caratteri/numeri desiderata.

Esempio su come utilizzare un codice USSD

Ecco un elenco di codici USSD per controllare l'utilizzo dei dati per alcuni dei principali vettori statunitensi. Tieni presente che l'operatore del tuo telefono determina quale codice puoi utilizzare. Inoltre, non importa se stai utilizzando un dispositivo Android o iOS; il codice dovrebbe funzionare su qualsiasi dispositivo mobile.

T-Mobile: #932# o #WEB#

Sprint: *4

AT&T: *3282# o DATI#

Verizon: #3282 o #DATA

C'è la possibilità che il tuo operatore cambi il codice in qualsiasi momento. Non preoccuparti, tuttavia, se ciò dovesse accadere, di solito ti informeranno del nuovo codice o ti reindirizzeranno dopo aver chiamato la vecchia sequenza di codice.

Il problema dei codici USSD, o dei codici segreti in generale, è che non molte persone li trovano utili come una volta. Con l'avanzare della tecnologia, esistono altri modi per controllare le informazioni relative al telefono, incluso l'utilizzo dei dati, che sono più facili e intuitivi.

Per questa sezione, diamo un'occhiata ad alcuni dei modi più convenienti per visualizzare l'utilizzo dei dati sul telefono.

A differenza dei vecchi tempi, gli smartphone moderni sono dotati della capacità di scaricare e installare gratuitamente praticamente qualsiasi tipo di app disponibile. Inoltre, sono anche abbastanza potenti da eseguire app di terze parti senza problemi, offrendo ai possessori di dispositivi un'esperienza utente confortevole.

Per questo motivo, non c'è da meravigliarsi che i più grandi attori nel mercato dei gestori di telefonia mobile come T-Mobile e Verizon abbiano le proprie app dedicate. Utilizzando una di queste app, puoi visualizzare l'utilizzo dei dati, il piano dati, il saldo del conto e molti altri utili rapporti.

Se desideri scaricare una qualsiasi delle app del tuo operatore, puoi visitare la loro pagina di download dell'app. Altrimenti, cerca su Google con questo formato: "app [nome del tuo operatore]". Dovresti essere in grado di trovare subito l'app appropriata. In alternativa, anche alcune app di terze parti come GlassWire possono essere un'opzione decente per tenere traccia del consumo di dati.

Detto questo, l'utilizzo di queste app richiede Internet, il che significa che potresti dover utilizzare i tuoi dati per verificare l'utilizzo dei dati, a meno che tu non stia utilizzando il Wi-Fi. I dati utilizzati dovrebbero essere abbastanza piccoli, ma se sei ancora riluttante a farlo, c'è un altro modo.

Dall'app Impostazioni su Android o iOS, puoi visualizzare in modo completo l'utilizzo dei dati. Non solo puoi vedere quanti dati usi in un giorno o in un mese, ma puoi anche determinare quale app sta utilizzando la maggior parte dei dati. Individuare il colpevole che ha divorato il tuo saldo dati dovrebbe essere molto più semplice utilizzando questo metodo.

Per i telefoni Android, apri Impostazioni > Wireless e reti > Utilizzo dati .

Se sei un utente di un dispositivo iOS, vai su Impostazioni > Cellulare o Impostazioni > Dati mobili per raggiungere un elenco di app identico. I passaggi esatti per raggiungere la stessa schermata potrebbero essere leggermente diversi a seconda della versione di iOS.

L'utilizzo di un codice dialer segreto o, più specificamente, del codice USSD è un modo efficace per avere immediatamente un'idea di quanti dati hai utilizzato. Detto questo, ci sono altri modi per fare la stessa cosa che sono più intuitivi, ad esempio usando un'app o tramite Impostazioni.

Se i tuoi Powerbeats Pro non si ricaricano, utilizza un

Mantenere le attrezzature in buone condizioni è fondamentale. Ecco alcuni utili suggerimenti per mantenere la tua stampante 3D in condizioni ottimali.

Come abilitare la scansione sulla Canon Pixma MG5220 quando si esaurisce l

Scopri alcune delle possibili cause per cui il tuo laptop si surriscalda, insieme a suggerimenti e trucchi per evitare questo problema e mantenere il tuo dispositivo fresco.

Ti stai preparando per una serata di gioco, ed è una grande serata - hai appena acquistato "Star Wars Outlaws" sul servizio di streaming GeForce Now. Scopri l

Mantenere le stampanti 3D è molto importante per ottenere i migliori risultati. Ecco alcuni consigli importanti da tenere a mente.

Hai difficoltà a scoprire quale indirizzo IP sta utilizzando la tua stampante? Ti mostreremo come trovarlo.

Se non sei sicuro se acquistare gli AirPods per il tuo telefono Samsung, questa guida può sicuramente aiutarti. La domanda più ovvia è se i due siano compatibili.

Scopri come configurare Spotify sul tuo Garmin Venu per ascoltare la tua musica preferita mentre ti alleni.

Scopri come risolvere i problemi dell