Quando si tratta di malware e hacker black hat, sono tutti cattivi. Per quanto possibile, non vuoi alcuna interazione con loro. Alcuni sono peggio di altri, però. C'è una serie di ragioni per questo, comprese le azioni specifiche che intraprendono e ciò che li motiva. Un altro fattore importante, tuttavia, è semplicemente un'abilità. Come in quasi tutte le competizioni testa a testa, specialmente in quelle asimmetriche, le persone con più abilità hanno un vantaggio significativo.

Gli hacker più abili spesso finiscono in gruppi denominati APT o Advanced Persistent Threat . Questi gruppi sono altamente qualificati, estremamente ben finanziati e generalmente ben motivati a portare a termine i loro attacchi mirati contro vittime scelte. In genere, se un APT decide che sei il loro obiettivo, si può fare ben poco per impedire loro di raggiungere il loro obiettivo. Questo perché usano le loro abilità per sviluppare exploit nuovi e invisibili da cui è estremamente difficile difendersi. Gli APT preferiscono anche operare di nascosto, spesso lasciando che i loro exploit funzionino inosservati per molto tempo.

Ottieni lo script kiddie all'estremità opposta dell'albero delle abilità.

Cos'è uno Script Kiddie?

Uno script kiddie è un termine peggiorativo usato per riferirsi agli hacker che non hanno le capacità per scrivere i propri exploit e hack e sono costretti a fare affidamento su script di hacking pubblici. Il termine script kiddie a volte può essere abbreviato in "skiddie" o anche "skid". "Script" si riferisce al loro uso di script, mentre kiddie è usato per enfatizzare il livello di abilità infantile e spesso l'obiettivo di sembrare cool. Piuttosto che essere in grado di scrivere i propri strumenti, gli script kiddies devono utilizzare script scritti da altri hacker più esperti.

Suggerimento: una "sceneggiatura", in questo caso, una "sceneggiatura" non si riferisce a una sceneggiatura come farebbe un attore. Invece, si riferisce a un exploit o uno strumento pre-scritto e pronto per l'esecuzione. Spesso saranno abbastanza automatizzati dallo scrittore per facilità d'uso. Ad esempio, uno "script" potrebbe lanciare un attacco Denial of Service contro un server scelto. Un altro script potrebbe cercare nel computer qualsiasi database e copiare automaticamente i file del database nell'aggressore.

Anche uno script kiddie generalmente non si preoccupa di capire o non riesce a capire come funzionano gli strumenti che usano. Sono spesso trattati come scatole nere. Possono comprendere le informazioni che devono inserire, come un indirizzo IP di destinazione, e quali informazioni potrebbero ottenere in caso di successo. La differenza è che non capiscono come è fatto e non potrebbero replicare l'impresa manualmente senza la sceneggiatura.

Gli hacker usano spesso il termine in senso peggiorativo per riferirsi a qualsiasi hacker che ritengono abbia meno abilità di loro o come insulto.

Nessuna abilità non significa nessuna minaccia

Potrebbe sembrare relativamente facile respingere la minaccia di uno script kiddie. Tuttavia, non dovrebbero essere del tutto trascurati. Mancando di abilità, uno script kiddie userà spesso strumenti quando non sono appropriati semplicemente perché potrebbero funzionare. Questo può anche essere ampiamente automatizzato con i bot per la diffusione diffusa di un exploit. Anche se potrebbero non ottenere molti successi, potrebbero non essere del tutto infruttuosi. È un po' come il concetto di un'arma nelle mani di un combattente inesperto. Anche se non capiscono come utilizzare l'arma per il suo effetto più significativo, possono comunque causare qualche danno.

Ci sono molti potenti strumenti di hacking disponibili online. Alcuni di loro sono a pagamento, mentre molti sono gratuiti. Questo può dare a uno script kiddie una vasta gamma di strumenti da provare. Se hanno un obiettivo specifico che vogliono tentare di hackerare, possono scatenare il loro intero arsenale di script per vedere cosa funziona, semmai.

Potrebbero anche avere abbastanza familiarità con alcune delle nozioni di base per ricercare strumenti specifici che funzionino contro l'obiettivo. Tuttavia, anche questo livello di abilità non è certamente garantito. Ad esempio, molti script kiddies che non sanno cosa stanno facendo lanceranno un exploit per una vulnerabilità del server Web Apache, anche se il server Web si identifica attivamente come Nginx anziché Apache. Con solo un po' di abilità e consapevolezza, uno script kiddie può individuare e utilizzare tali informazioni. Ad esempio, potrebbero essere in grado di identificare che un sito Web utilizza WordPress e cercare in modo specifico gli exploit di WordPress.

Contrastare gli Script Kiddies

Ridurre al minimo la minaccia degli script kiddies è relativamente facile. Tendono a utilizzare exploit pubblicati, che funzionano naturalmente su vulnerabilità note. Per evitare che funzionino, assicurarsi che tutto il software sia aggiornato.

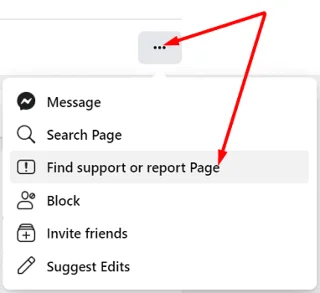

La registrazione e la revisione dei registri rendono abbastanza facile identificare gli script kiddie. La loro tendenza a spruzzare e pregare con un singolo exploit contro un'ampia gamma di bersagli o a sparare tutti i loro script su un singolo bersaglio li rende molto poco astuti. Entrambi gli approcci possono essere contrastati monitorando i log e cercando le richieste che sembrano essere dannose. Quindi è relativamente semplice aggiungere il loro indirizzo IP a un elenco di blocchi.

Dal punto di vista degli hacker, possono anche rendere più difficile per gli script kiddies l'utilizzo dei loro strumenti. Ad esempio, richiedendo l'esecuzione di uno specifico flag della riga di comando che è solo documentato nel codice o non automatizzando completamente i processi.

Conclusione

Script kiddie, noto anche come skiddie o skid, è un termine peggiorativo per hacker inesperti. Uno script kiddie non ha l'abilità di hackerare o scrivere i propri strumenti in modo indipendente. Invece, useranno esclusivamente "script" pubblici per hackerare. Non sono molto avanzati o sottili, ma spesso possono avere successo perché le persone tendono a non applicare gli aggiornamenti, anche quando tali aggiornamenti risolvono vulnerabilità di sicurezza note con exploit disponibili pubblicamente. Il termine può anche essere usato come generico insulto da hacker a hacker quando si tenta di insinuare che l'altro hacker non è qualificato.