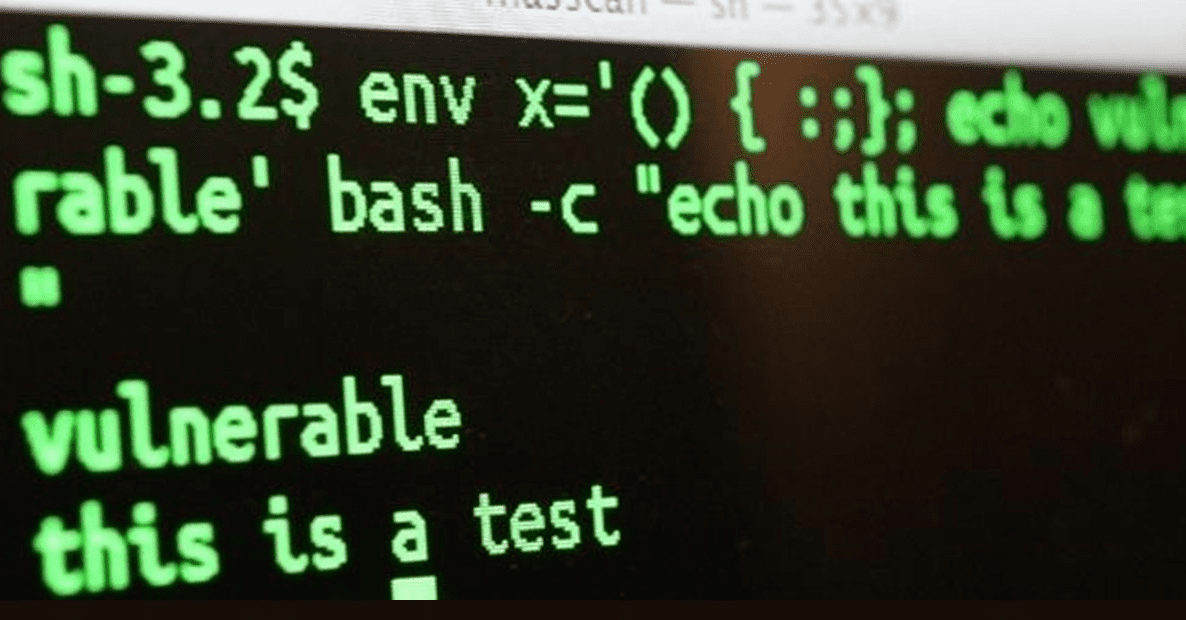

Shellshock è un nome collettivo per una serie di problemi di sicurezza di Linux nella shell bash. Bash è il terminale predefinito in molte distribuzioni Linux, il che significava che gli effetti dei bug erano particolarmente diffusi.

Nota: la vulnerabilità non ha interessato i sistemi Windows poiché Windows non utilizza la shell Bash.

Nel settembre 2014, Stéphane Chazelas, un ricercatore di sicurezza, ha scoperto il primo problema in Bash e lo ha segnalato privatamente alla persona che gestisce Bash. Ha lavorato con lo sviluppatore responsabile della manutenzione di Bash ed è stata sviluppata una patch che ha risolto il problema. Una volta che la patch è stata rilasciata e disponibile per il download, la natura del bug è stata resa pubblica verso la fine di settembre.

A poche ore dall'annuncio del bug, è stato sfruttato in natura e nel giro di un giorno c'erano già botnet basate sull'exploit utilizzate per eseguire attacchi DDOS e scansioni di vulnerabilità. Anche se una patch era già disponibile, le persone non erano in grado di distribuirla abbastanza velocemente da evitare la corsa allo sfruttamento.

Nei giorni successivi sono state identificate altre cinque vulnerabilità correlate. Anche in questo caso le patch sono state sviluppate e rilasciate rapidamente, ma nonostante lo sfruttamento attivo, gli aggiornamenti non sono stati ancora necessariamente applicati immediatamente o addirittura disponibili immediatamente in tutti i casi, portando a macchine più compromesse.

Le vulnerabilità provenivano da una varietà di vettori, comprese le chiamate di sistema del server Web basate su CGI gestite in modo errato. Il server OpenSSH ha consentito un'elevazione dei privilegi da una shell con restrizioni a una shell senza restrizioni. I server DHCP dannosi sono stati in grado di eseguire il codice sui client DHCP vulnerabili. Durante l'elaborazione dei messaggi, Qmail ha consentito lo sfruttamento. La shell limitata IBM HMC potrebbe essere sfruttata per ottenere l'accesso a una shell bash completa.

A causa della natura diffusa del bug, della gravità delle vulnerabilità e della fretta di sfruttamento, Shellshock viene spesso paragonato a "Heartbleed". Heartbleed era una vulnerabilità in OpenSSL che faceva trapelare il contenuto della memoria senza alcuna interazione dell'utente.