NTLite를 사용하여 업데이트로 Windows 사용자 지정 ISO를 만드는 방법

NTLite를 사용하여 Vultr 시스템과 호환되는 Windows 사용자 지정 ISO를 만드는 방법을 단계별로 설명합니다. 최신 드라이버와 업데이트 통합을 포함한 완벽 가이드.

TLS 1.3은 2018 년에 RFC 8446에서 제안 된 표준으로 발표 된 TLS (Transport Layer Security) 프로토콜의 버전입니다. 이전 버전에 비해 보안 및 성능이 향상되었습니다.

이 안내서는 Fedora 30에서 Apache 웹 서버를 사용하여 TLS 1.3을 활성화하는 방법을 보여줍니다.

A/ AAAA/ CNAME도메인에 대한 DNS 레코드.2.4.36이상.1.1.1이상Fedora 버전을 확인하십시오.

cat /etc/fedora-release

# Fedora release 30 (Thirty)

액세스 권한이 있는 새 non-root사용자 계정을 sudo만들고 전환하십시오.

useradd -c "John Doe" johndoe && passwd johndoe

usermod -aG wheel johndoe

su - johndoe

참고 : 대체 johndoe사용자 이름과 함께.

시간대를 설정하십시오.

timedatectl list-timezones

sudo timedatectl set-timezone 'Region/City'

시스템이 최신인지 확인하십시오.

sudo dnf check-upgrade || sudo dnf upgrade -y

필요한 패키지를 설치하십시오.

sudo dnf install -y socat git

SELinux 및 방화벽을 비활성화하십시오.

sudo setenforce 0 ; sudo systemctl stop firewalld ; sudo systemctl disable firewalld

acme.sh클라이언트를 설치하고 Let 's Encrypt에서 TLS 인증서를 얻습니다.acme.sh를 설치하십시오.

sudo mkdir /etc/letsencrypt

git clone https://github.com/Neilpang/acme.sh.git

cd acme.sh

sudo ./acme.sh --install --home /etc/letsencrypt --accountemail your_email@example.com

cd ~

source ~/.bashrc

버전을 확인하십시오.

/etc/letsencrypt/acme.sh --version

# v2.8.2

도메인의 RSA 및 ECDSA 인증서를 얻습니다.

# RSA

sudo /etc/letsencrypt/acme.sh --issue --standalone -d example.com --ocsp-must-staple --keylength 2048

# ECC/ECDSA

sudo /etc/letsencrypt/acme.sh --issue --standalone -d example.com --ocsp-must-staple --keylength ec-256

참고 : 교체 example.com도메인 이름과 명령에.

인증서와 키를 저장할 적절한 디렉토리를 만듭니다. 우리는를 사용할 것 /etc/letsencrypt입니다.

sudo mkdir -p /etc/letsencrypt/example.com

sudo mkdir -p /etc/letsencrypt/example.com_ecc

에 인증서를 설치하고 복사하십시오 /etc/letsencrypt.

# RSA

sudo /etc/letsencrypt/acme.sh --install-cert -d example.com --cert-file /etc/letsencrypt/example.com/cert.pem --key-file /etc/letsencrypt/example.com/private.key --fullchain-file /etc/letsencrypt/example.com/fullchain.pem

# ECC/ECDSA

sudo /etc/letsencrypt/acme.sh --install-cert -d example.com --ecc --cert-file /etc/letsencrypt/example.com_ecc/cert.pem --key-file /etc/letsencrypt/example.com_ecc/private.key --fullchain-file /etc/letsencrypt/example.com_ecc/fullchain.pem

위의 명령을 실행하면 인증서와 키가 다음 위치에 있습니다.

/etc/letsencrypt/example.com/etc/letsencrypt/example.com_eccApache는 버전 2.4.36에서 TLS 1.3에 대한 지원을 추가했습니다. Fedora 30 시스템은 기본적으로 TLS 1.3을 지원하는 Apache 및 OpenSSL과 함께 제공되므로 사용자 정의 버전을 구축 할 필요가 없습니다.

dnf패키지 관리자 를 통해 최신 2.4 분기 Apache 및 SSL 용 모듈을 다운로드하여 설치하십시오 .

sudo dnf install -y httpd mod_ssl

버전을 확인하십시오.

sudo httpd -v

# Server version: Apache/2.4.39 (Fedora)

# Server built: May 2 2019 14:50:28

Apache를 시작하고 활성화하십시오.

sudo systemctl start httpd.service

sudo systemctl enable httpd.service

이제 Apache를 성공적으로 설치 했으므로 서버에서 TLS 1.3을 사용하도록 구성 할 준비가되었습니다.

를 실행 sudo vim /etc/httpd/conf.d/example.com.conf하고 파일을 다음 기본 구성으로 채 웁니다.

<IfModule mod_ssl.c>

<VirtualHost *:443>

ServerName example.com

SSLEngine on

SSLProtocol all -SSLv2 -SSLv3

# RSA

SSLCertificateFile "/etc/letsencrypt/example.com/fullchain.pem"

SSLCertificateKeyFile "/etc/letsencrypt/example.com/private.key"

# ECC

SSLCertificateFile "/etc/letsencrypt/example.com_ecc/fullchain.pem"

SSLCertificateKeyFile "/etc/letsencrypt/example.com_ecc/private.key"

</VirtualHost>

</IfModule>

파일을 저장하고 종료하십시오.

구성을 확인하십시오.

sudo apachectl configtest

새 구성을 활성화하려면 Apache를 다시로드하십시오.

sudo systemctl reload httpd.service

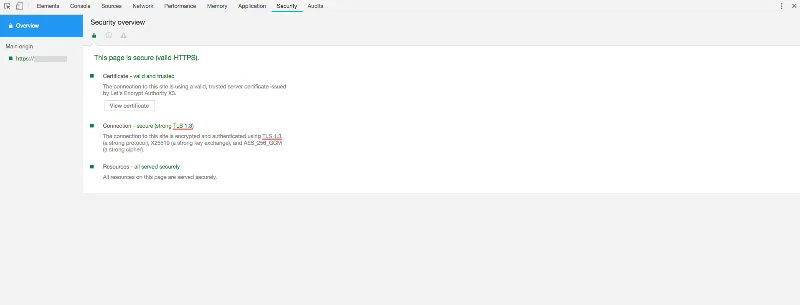

웹 브라우저에서 HTTPS 프로토콜을 통해 사이트를여십시오. TLS 1.3을 확인하기 위해 브라우저 개발 도구 또는 SSL Labs 서비스를 사용할 수 있습니다. 아래 스크린 샷은 TLS 1.3이 작동중인 Chrome의 보안 탭을 보여줍니다.

Fedora 30 서버의 Apache에서 TLS 1.3을 활성화했습니다. TLS 1.3의 최종 버전은 2018 년 8 월에 정의되었으므로이 새로운 기술을 채택하기에 더 좋은시기는 없습니다.

NTLite를 사용하여 Vultr 시스템과 호환되는 Windows 사용자 지정 ISO를 만드는 방법을 단계별로 설명합니다. 최신 드라이버와 업데이트 통합을 포함한 완벽 가이드.

Vultr BGP 설정을 위한 단계별 튜토리얼. ASN 할당부터 IP 라우팅 구성, BIRD 데몬 설정, FreeBSD 특이사항 및 실전 문제 해결 팁 7가지 포함한 최종 가이드

WebDAV (Web Distributed Authoring and Versioning)를 이용한 원격 파일 작성을 위한 프레임워크로, WsgiDAV 설치 및 구성 방법을 안내합니다.

Mailcow는 DoveCot, Postfix 및 기타 여러 오픈 소스 패키지를 기반으로 하는 경량 메일 서버입니다. 데비안에서 Mailcow 설치 방법을 안내합니다.

랜섬웨어 공격이 증가하고 있지만 AI가 최신 컴퓨터 바이러스를 처리하는 데 도움이 될 수 있습니까? AI가 답인가? AI boone 또는 bane인지 여기에서 읽으십시오.

오픈 소스이자 무료 운영 체제인 ReactOS가 최신 버전과 함께 제공됩니다. 현대 Windows 사용자의 요구 사항을 충족하고 Microsoft를 무너뜨릴 수 있습니까? 이 구식이지만 더 새로운 OS 환경에 대해 자세히 알아보겠습니다.

Whatsapp은 마침내 Mac 및 Windows 사용자용 데스크톱 앱을 출시했습니다. 이제 Windows 또는 Mac에서 Whatsapp에 쉽게 액세스할 수 있습니다. Windows 8 이상 및 Mac OS 10.9 이상에서 사용 가능

인공 지능이 소규모 회사에서 어떻게 인기를 얻고 있으며 어떻게 인공 지능이 성장할 가능성을 높이고 경쟁자가 우위를 점할 수 있는지 알아보려면 이 기사를 읽으십시오.

최근 Apple은 문제를 해결하기 위해 macOS Catalina 10.15.4 추가 업데이트를 출시했지만 이 업데이트로 인해 Mac 컴퓨터의 브릭킹으로 이어지는 더 많은 문제가 발생하는 것 같습니다. 자세히 알아보려면 이 기사를 읽어보세요.

빅데이터의 13가지 상용 데이터 추출 도구