Bagaimana untuk Nyahsekat Nombor pada iPhone dan Android

Ketahui cara menyahsekat nombor pada iPhone dan Android dengan langkah-langkah yang mudah dan efektif.

Walaupun sering dicadangkan bahawa ancaman keselamatan data terbesar untuk tempat kerja atau data peribadi ialah jenis kutu buku, penggodam komputer stereotaip yang secara berniat jahat memecah masuk ke rangkaian selamat untuk memuat naik virus jahat atau melakukan jenayah abad ini. Ini sebenarnya tidak berlaku sama sekali. Ancaman dan kebimbangan terbesar terhadap keselamatan data, dalam kebanyakan keadaan, timbul daripada pelbagai ancaman orang dalam dalam keselamatan siber.

Sumber – infosecurityeurope

Bercakap tentang tempat kerja, sempadan operasi mereka terus berkembang dengan peningkatan kadar penggunaan teknologi mudah alih, pegang tangan dan wayarles, ancaman keselamatan siber daripada sumber dalaman juga meningkat apabila peranti ini bergerak masuk dan keluar tanpa mekanisme yang betul untuk pemantauan dan kawalan. Sumber dalaman ini mungkin termasuk pekerja, rakan kongsi, peniaga dan pelbagai jenis pengguna lain Cadbury yang mungkin mempunyai akses sama ada dibenarkan atau tidak dibenarkan kepada rangkaian organisasi dan storan data.

Kegagalan untuk mengenali, menangani dan mengurus ancaman orang dalam dalam keselamatan siber ini bukan sahaja boleh mempertaruhkan data dan maklumat itu sendiri – aset paling berharga yang dimiliki oleh organisasi, tetapi juga menyebabkan syarikat terbuka luas kepada kemungkinan litigasi, publisiti buruk, pengurangan produktiviti, kewangan. kerugian dan kerosakan kepada jenama, reputasi dan muhibah yang tidak boleh dipulihkan dengan mudah.

Artikel ini membincangkan sepuluh bidang yang berpotensi untuk pelanggaran keselamatan data dalaman yang harus diberi keutamaan dan difikirkan.

1. Peranti Storan Mudah Alih

Peranti mudah alih seperti media keadaan pepejal dan cakera keras luaran, yang digunakan sama ada oleh pekerja atau pelawat dengan akses kepada stesen kerja atau pelayan boleh disambungkan dengan mudah melalui port USB, Firewire atau eSATA. Dalam kebanyakan kes peranti ini tidak didokumenkan atau didaftarkan sebagai sebahagian daripada infrastruktur dalaman dan oleh itu tidak disokong dan tidak terjamin. Akibatnya, terdapat risiko muat naik data yang tidak diingini ke rangkaian dalaman dan stesen kerja yang tidak dilindungi. Di samping itu, terdapat juga risiko pengekstrakan, pengangkutan dan penyebaran data sensitif di luar organisasi.

Baca Juga:-

Cara Mengesan Kerentanan Keselamatan dalam Sistem Anda Kerentanan keselamatan yang dikesan dalam sistem adalah punca serangan dan kejayaannya, oleh itu syarikat perlu...

2. Peranti Digunakan Di Luar Tapak

Komputer riba, PDA dan telefon mudah alih mengakses rangkaian dalaman secara langsung atau melalui sambungan jauh. Jika ini adalah sambungan yang dikonfigurasikan dan disokong dengan betul, ia boleh menjadi sangat selamat. Walau bagaimanapun, majoriti pengguna jenis peranti ini tidak sentiasa mementingkan keselamatan dan jarang menggunakan kawalan akses yang tersedia dengan peranti untuk akses yang lebih mudah atau lebih pantas. Oleh itu, semasa peranti berada dalam pemilikan pengguna yang betul, terdapat risiko yang minimum, namun jika peranti itu jatuh di tangan yang salah, akses yang sama yang diberikan kepada pengguna yang dimaksudkan kini tersedia kepada pengguna yang tidak dibenarkan.

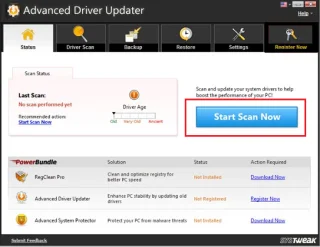

3. Perisian Anti-Virus/Keselamatan yang Tidak Mencukupi atau Lapuk

Sumber – blogtyrant

Majoriti vendor anti-virus menawarkan kemas kini virus dan tampung perisian kepada pengguna mereka melalui Internet setiap hari. Jika ini tidak dikemas kini, maka data anda boleh dikompromi tanpa disedari oleh virus atau bentuk perisian hasad lain sama ada dari Internet, e-mel atau media luar.

4. Tampalan dan Kemas Kini Perisian

Tampalan yang boleh dimuat turun dan kemas kini perisian lain perlu diuji dalam persekitaran ujian terpencil sebelum penggunaan dalaman. Ini boleh menimbulkan ancaman dalam dua cara berbeza, yang pertama ialah ketidakstabilan atau keserasian dengan sistem semasa, ini boleh menyebabkan ketidakbolehcapaian atau kerosakan data dan sistem sedia ada. Yang kedua ialah penggunaan saluran ini untuk pengguna berniat jahat untuk mengedarkan virus dan perisian hasad lain melalui sumber yang dipercayai.

Sumber – internationalairportreview

Baca Juga:-

Petua Keselamatan Penting Untuk Pengguna iPhone iPhone didakwa sebagai telefon pintar paling selamat di dunia, tetapi anda tidak boleh sembarangan menggunakannya dan jatuh...

5. Kesambungan Wayarles

Kini terdapat trend peningkatan ketersediaan hotspot tanpa wayar di kawasan awam seperti hotel, lapangan terbang, pasar raya, restoran makanan segera dan kedai kopi. Ini membolehkan pengguna mempunyai akses terbuka kepada Internet melalui sambungan wayarles terbuka atau tidak terkawal. Jika tidak diurus dengan betul, kemudahan akses yang sama yang diberikan kepada pengguna ke dunia luar melalui komputer riba atau PDA mereka, boleh dieksploitasi oleh pengguna luar yang berniat jahat.

6. E-mel Lampiran

Kebanyakan pengguna akan menerima banyak e-mel yang tidak berkaitan dengan kerja, kebanyakannya mempunyai lampiran dan berasal dari luar organisasi. Walaupun kebanyakannya tidak berbahaya, terdapat sebilangan besar yang dihantar daripada pengguna dengan niat jahat. Apabila lampiran dimuat turun atau diakses, fail boleh laku boleh menjejaskan apa sahaja untuk stesen kerja tunggal ke seluruh rangkaian. Ini boleh dalam bentuk virus yang merosakkan secara luaran atau perisian pengintip yang lebih diskret. Dasar dalaman harus menggariskan dengan jelas parameter penggunaan yang boleh diterima serta penapis pelaksanaan dan pengimbasan anti-virus.

7. Perkongsian Fail Peer-to-Peer

Perkongsian fail peer-to-peer, melibatkan pembukaan port komunikasi untuk memudahkan muat turun dan muat naik aliran ke stesen kerja tunggal. Port terbuka ini adalah kelemahan yang tidak dilindungi atau dipantau oleh kakitangan IT. Ini seterusnya boleh membuka pintu kepada pengguna luar yang tidak dibenarkan untuk mendapatkan akses kepada rangkaian dalaman atau melelehkan lebar jalur.

8. Pekerja Tidak Puas Hati

Sumber – vtechsoln

Sama ada kerana dendam, membalas dendam atau dengan niat untuk mencuri untuk keuntungan diri sendiri, risiko terhadap keselamatan aset maklumat organisasi anda boleh menjadi sangat membimbangkan apabila kemarahan pekerja yang tidak berpuas hati atau seseorang yang mempunyai agenda atau niat jenayah dilepaskan. Pekerja yang tidak berpuas hati atau keluar mempunyai akses kepada sistem dalaman dan bergantung pada tahap akses dan keistimewaan mereka, pengguna yang aksesnya tidak disekat dalam masa yang tepat boleh menimbulkan ancaman besar kepada mana-mana organisasi. Ini mungkin dalam bentuk kebocoran atau kecurian data sulit, rasuah atau pemadaman data, atau muat naik perisian hasad ke rangkaian dalaman.

Baca Juga:-

Keselamatan E-mel: Untuk Melindungi Komunikasi E-mel & Data Orang ramai melihat sesuatu, perkara yang mereka mahu lihat, tetapi pada masa ini, mereka melihat isu utama....

9. Pentadbir Sistem & Kakitangan IT

Orang yang bertanggungjawab untuk melaksanakan dan mengekalkan langkah dan dasar keselamatan data juga berisiko besar. Pentadbir sistem dan kakitangan IT dapat mencipta ancaman orang dalam dalam keselamatan siber secara tidak sengaja melalui kekurangan pengetahuan atau tidak berpengalaman. Sebaliknya, pengetahuan intim mereka tentang sistem membolehkan mereka mencipta ancaman keselamatan siber untuk aktiviti berniat jahat atau tidak dibenarkan.

10. Pemesejan Segera

Sumber – techcrunch

Aplikasi pemesejan segera cenderung untuk memintas penapis pemeriksaan kandungan keselamatan korporat atau perlindungan untuk maklumat sensitif. Juga tiada rekod kandungan daripada sesi mesej segera. Ini boleh membawa kepada beberapa risiko yang terlibat dengan pendedahan berniat jahat maklumat sensitif, kejuruteraan sosial dan mengintai.

Ini adalah sepuluh ancaman orang dalam yang paling menakutkan atau kebimbangan keselamatan siber dalaman yang boleh menjadikan data anda terdedah berbanding sebelum ini. Ingin artikel yang lebih menarik tentang keselamatan siber? Langgan surat berita kami untuk kemas kini harian mengenai perkara yang sama. Kekal selamat!

Ketahui cara menyahsekat nombor pada iPhone dan Android dengan langkah-langkah yang mudah dan efektif.

Adakah anda sering menerima teks yang tidak diingini daripada telemarketer atau bot? Pelajari cara menyekat teks spam pada telefon pintar Android anda.

Chrome, secara lalai, tidak menunjukkan kepada anda URL penuh. Anda mungkin tidak terlalu mengambil berat tentang butiran ini, tetapi jika atas sebab tertentu anda memerlukan URL penuh dipaparkan, Arahan terperinci tentang cara untuk menjadikan Google Chrome memaparkan URL penuh dalam bar alamat.

Reddit menukar reka bentuk mereka sekali lagi pada Januari 2024. Reka bentuk semula boleh dilihat oleh pengguna penyemak imbas desktop dan mengecilkan suapan utama sambil menyediakan pautan

Menaip petikan kegemaran anda dari buku anda ke Facebook memerlukan masa dan penuh dengan ralat. Ketahui cara menggunakan Google Lens untuk menyalin teks daripada buku ke peranti anda.

Kadangkala, apabila anda menggunakan Chrome, anda tidak boleh mengakses tapak web tertentu dan mendapat ralat "Betulkan alamat DNS Pelayan tidak dapat ditemui dalam Chrome". Berikut ialah cara anda boleh menyelesaikan isu tersebut.

Peringatan sentiasa menjadi sorotan utama Google Home. Mereka pasti menjadikan hidup kita lebih mudah. Mari ikuti lawatan pantas tentang cara membuat peringatan di Google Home supaya anda tidak terlepas melakukan tugasan penting.

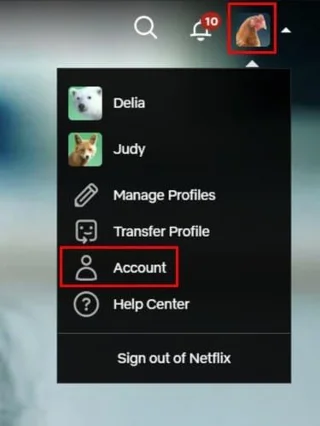

Cara menukar kata laluan anda pada perkhidmatan video penstriman Netflix menggunakan penyemak imbas pilihan anda atau apl Android.

Use Microsoft Edge Drop and easily share files and messages between devices by following these beginner-friendly steps.

Pernah berada dalam situasi apabila anda tersilap telefon orang lain berdering sebagai telefon anda kerana ia mempunyai nada dering lalai yang sama. Android membenarkan banyak penyesuaian dan ini termasuk keupayaan untuk menukar nada dering anda.