Bagaimana untuk Nyahsekat Nombor pada iPhone dan Android

Ketahui cara menyahsekat nombor pada iPhone dan Android dengan langkah-langkah yang mudah dan efektif.

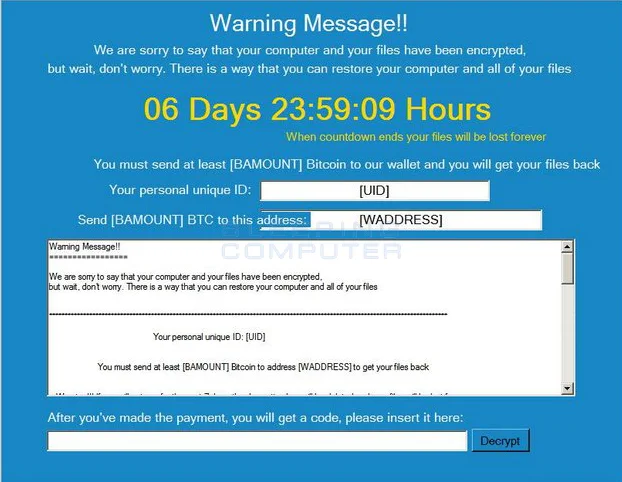

Walaupun terdapat banyak jenis Ransomware dengan serangan yang tidak berkesudahan, pengarang Ransomware nampaknya telah merancang untuk menakutkan pengguna dengan taktik yang lebih baru.

Kami telah menerima rangkaian Ransomware yang akan memadamkan fail jika wang tebusan tidak dibayar dalam had masa yang ditetapkan. Selanjutnya, terdapat varian yang mengunci data pengguna dengan menukar nama fail, menjadikan penyahsulitan lebih sukar. Namun kali ini, pengarang Ransomware memutuskan untuk memastikan aliran Popcorn Time Ransomware yang mudah untuk mengurangkan usaha mereka. Atau kita harus katakan, mereka telah memutuskan untuk menjadi sedikit belas kasihan terhadap mangsa.

Baru-baru ini, satu lagi strain Ransomware yang dipanggil Popcorn Time telah ditemui oleh MalwareHunterTeam. Varian ini mempunyai cara yang luar biasa untuk memeras wang daripada pengguna. Jika mangsa berjaya melepaskan ketegangan kepada dua pengguna lain, dia akan mendapat kunci penyahsulitan percuma. Mungkin, mangsa perlu membayar jika dia tidak dapat membayarnya. Lebih teruk lagi, terdapat kod yang belum selesai dalam perisian tebusan yang mungkin memadamkan fail jika pengguna memasukkan kunci penyahsulitan yang salah sebanyak 4 kali.

Apa yang mencurigakan tentang Perisian Ransomware Masa Popcorn

Strain mempunyai pautan rujukan yang disimpan untuk menghantarnya kepada pengguna lain. Mangsa asal mendapat kunci penyahsulitan apabila dua lagi telah membayar wang tebusan. Tetapi, jika mereka tidak berbuat demikian, mangsa utama perlu membuat pembayaran. Bleeping Computer memetik, “Untuk memudahkan ini, nota tebusan Popcorn Time akan mengandungi URL yang menunjuk ke fail yang terletak pada pelayan TOR ransomware. Pada masa ini pelayan tidak berfungsi, jadi tidak pasti bagaimana fail ini akan muncul atau disamarkan untuk menipu orang ramai untuk memasangnya.”

Selanjutnya, ciri lain boleh ditambah pada varian yang akan memadamkan fail jika pengguna meletakkan kunci penyahsulitan yang salah sebanyak 4 kali. Nampaknya, Ransomware masih dalam peringkat pembangunan dan oleh itu tidak diketahui sama ada taktik ini sudah wujud di dalamnya atau ia hanya tipuan.

Lihat Juga: Tahun Ransomware: Rekap Ringkas

Kerja Popcorn Time Ransomware

Setelah Ransomware berjaya dipasang, ia menyemak sama ada perisian tebusan telah dijalankan melalui beberapa fail seperti %AppData%\been_here dan %AppData%\server_step_one . Jika sistem telah dijangkiti dengan Ransomware, maka ketegangan akan tamat dengan sendirinya. Popcorn Time memahami perkara ini jika sistem mempunyai fail 'been_here'. Jika tiada fail sedemikian keluar dalam komputer, perisian tebusan akan terus menyebarkan keganasan. Ia memuat turun pelbagai imej untuk digunakan sebagai latar belakang atau memulakan proses penyulitan.

Memandangkan Popcorn Time masih dalam peringkat pembangunan, ia hanya menyulitkan folder ujian yang dipanggil Efiles . Folder ini wujud pada desktop pengguna dan mengandungi pelbagai fail seperti .back, .backup, .ach, dsb. (keseluruhan senarai sambungan fail diberikan di bawah).

.1cd, .3dm, .3ds, .3fr, .3g2, .3gp, .3pr, .7z, .7zip, .aac, .aaf, .ab4, .accdb, .accde, .accdr, .accdt, .ach, .acr, .act, .adb, .adp, .ads, .aep, .aepx, .aes, .aet, .agdl, .ai, .aif, .aiff, .ait, .al, .amr, .aoi, .apj, .apk, .arch00, .arw, .as, .as3, .asf, .asm, .asp, .aspx, .asset, .asx, .atr, .avi, .awg, .back, .backup, .backupdb, .bak, .bar, .bay, .bc6, .bc7, .bdb, .bgt, .big, .bik, .bin, .bkf, .bkp, .blend, .blob, .bmd, .bmp, .bpw, .bsa, .c, .cas, .cdc, .cdf, .cdr, .cdr3, .cdr4, .cdr5, .cdr6, .cdrw, .cdx, .ce1, .ce2, .cer, .cfg, .cfr, .cgm, .cib, .class, .cls, .cmt, .config, .contact, .cpi, .cpp, .cr2, .craw, .crt, .crw, .cs, .csh, .csl, .css, .csv, .d3dbsp, .dac, .dar, .das, .dat, .dazip, .db, .db0, .db3, .dba, .dbf, .dbx, .db_journal, .dc2, .dcr, .dcs, .ddd, .ddoc, .ddrw, .dds, .der, .des, .desc, .design, .dgc, .dir, .dit, .djvu, .dmp, .dng, .doc, .docb, .docm, .docx, .dot, .dotm, .dotx, .drf, .drw, .dtd, .dwg, .dxb, .dxf, .dxg, .easm, .edb, .efx, .eml, .epk, .eps, .erbsql, .erf, .esm, .exf, .fdb, .ff, .ffd, .fff, .fh, .fhd, .fla, .flac, .flf, .flv, .flvv, .forge, .fos, .fpk, .fpx, .fsh, .fxg, .gdb, .gdoc, .gho, .gif, .gmap, .gray, .grey, .groups, .gry, .gsheet, .h, .hbk, .hdd, .hkdb, .hkx, .hplg, .hpp, .htm, .html, .hvpl, .ibank, .ibd, .ibz, .icxs, .idml, .idx, .iff, .iif, .iiq, .incpas, .indb, .indd, .indl, .indt, .inx, .itdb, .itl, .itm, .iwd, .iwi, .jar, .java, .jnt, .jpe, .jpeg, .jpg, .js, .kc2, .kdb, .kdbx, .kdc, .key, .kf, .kpdx, .kwm, .laccdb, .layout, .lbf, .lck, .ldf, .lit, .litemod, .log, .lrf, .ltx, .lua, .lvl, .m, .m2, .m2ts, .m3u, .m3u8, .m4a, .m4p, .m4u, .m4v, .map, .max, .mbx, .mcmeta, .md, .mdb, .mdbackup, .mdc, .mddata, .mdf, .mdi, .mef, .menu, .mfw, .mid, .mkv, .mlb, .mlx, .mmw, .mny, .mos, .mov, .mp3, .mp4, .mpa, .mpeg, .mpg, .mpp, .mpqge, .mrw, .mrwref, .msg, .myd, .nc, .ncf, .nd, .ndd, .ndf, .nef, .nk2, .nop, .nrw, .ns2, .ns3, .ns4, .nsd, .nsf, .nsg, .nsh, .ntl, .nvram, .nwb, .nx2, .nxl, .nyf, .oab, .obj, .odb, .odc, .odf, .odg, .odm, .odp, .ods, .odt, .ogg, .oil, .orf, .ost, .otg, .oth, .otp, .ots, .ott, .p12, .p7b, .p7c, .pab, .pages, .pak, .pas, .pat, .pcd, .pct, .pdb, .pdd, .pdf, .pef, .pem, .pfx, .php, .pif, .pkpass, .pl, .plb, .plc, .plt, .plus_muhd, .pmd, .png, .po, .pot, .potm, .potx, .ppam, .ppj, .ppk, .pps, .ppsm, .ppsx, .ppt, .pptm, .pptx, .prel, .prf, .prproj, .ps, .psafe3, .psd, .psk, .pst, .ptx, .pwm, .py, .qba, .qbb, .qbm, .qbr, .qbw, .qbx, .qby, .qcow, .qcow2, .qdf, .qed, .qic, .r3d, .ra, .raf, .rar, .rat, .raw, .rb, .rdb, .re4, .rgss3a, .rim, .rm, .rofl, .rtf, .rvt, .rw2, .rwl, .rwz, .s3db, .safe, .sas7bdat, .sav, .save, .say, .sb, .sd0, .sda, .sdf, .ses, .shx, .sid, .sidd, .sidn, .sie, .sis, .sldasm, .sldblk, .sldm, .sldprt, .sldx, .slm, .snx, .sql, .sqlite, .sqlite3, .sqlitedb, .sr2, .srf, .srt, .srw, .st4, .st5, .st6, .st7, .st8, .stc, .std, .sti, .stl, .stm, .stw, .stx, .sum, .svg, .swf, .sxc, .sxd, .sxg, .sxi, .sxm, .sxw, .syncdb, .t12, .t13, .tap, .tax, .tex, .tga, .thm, .tif, .tlg, .tor, .txt, .upk, .v3d, .vbox, .vcf, .vdf, .vdi, .vfs0, .vhd, .vhdx, .vmdk, .vmsd, .vmx, .vmxf, .vob, .vpk, .vpp_pc, .vtf, .w3x, .wab, .wad, .wallet, .wav, .wb2, .wma, .wmo, .wmv, .wotreplay, .wpd, .wps, .x11, .x3f, .xf, .xis, .xla, .xlam, .xlk, .xll, .xlm, .xlr, .xls, .xlsb, .xlsb3dm, .xlsm, .xlsx, .xlt, .xltm, .xltx, .xlw, .xml, .xqx, .xxx, .ycbcra, .yuv, .zip, .ztmp

Selepas itu, perisian tebusan mencari fail yang sepadan dengan sambungan tertentu dan mula menyulitkan fail dengan penyulitan AES-256. Setelah fail disulitkan dengan Popcorn Time, ia menambahkan .filock sebagai sambungannya. Contohnya jika nama fail ialah 'abc.docx' maka ia akan ditukar kepada 'abc.docx.filock'. Apabila jangkitan dilakukan dengan jayanya, ia menukar dua rentetan base64 dan menyimpannya sebagai nota tebusan yang dipanggil restore_your_files.html dan restore_your_files.txt . Selepas itu, perisian tebusan mempamerkan nota tebusan HTML.

sumber imej: bleepingcomputer.com

Perlindungan Terhadap Ransomware

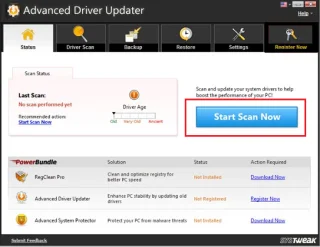

Walaupun tiada pengesan atau penghapus perisian tebusan telah dibangunkan sehingga kini yang boleh membantu pengguna selepas dijangkitinya, namun, pengguna disyorkan untuk mengambil langkah berjaga-jaga untuk mengelakkan serangan perisian tebusan . Yang paling penting ialah mengambil sandaran data anda . Selepas itu, anda juga boleh memastikan melayari internet dengan selamat, mendayakan sambungan blok iklan, menyimpan alat anti-perisian hasad yang tulen dan juga kemas kini perisian, alatan, apl dan program yang dipasang pada sistem anda tepat pada masanya. Nampaknya, anda perlu bergantung pada alat yang boleh dipercayai untuk perkara yang sama. Salah satu alat tersebut ialah Right Backup yang merupakan penyelesaian storan awan . Ia membantu anda menyimpan data anda pada keselamatan awan dengan penyulitan AES 256-bit.

Ketahui cara menyahsekat nombor pada iPhone dan Android dengan langkah-langkah yang mudah dan efektif.

Adakah anda sering menerima teks yang tidak diingini daripada telemarketer atau bot? Pelajari cara menyekat teks spam pada telefon pintar Android anda.

Chrome, secara lalai, tidak menunjukkan kepada anda URL penuh. Anda mungkin tidak terlalu mengambil berat tentang butiran ini, tetapi jika atas sebab tertentu anda memerlukan URL penuh dipaparkan, Arahan terperinci tentang cara untuk menjadikan Google Chrome memaparkan URL penuh dalam bar alamat.

Reddit menukar reka bentuk mereka sekali lagi pada Januari 2024. Reka bentuk semula boleh dilihat oleh pengguna penyemak imbas desktop dan mengecilkan suapan utama sambil menyediakan pautan

Menaip petikan kegemaran anda dari buku anda ke Facebook memerlukan masa dan penuh dengan ralat. Ketahui cara menggunakan Google Lens untuk menyalin teks daripada buku ke peranti anda.

Kadangkala, apabila anda menggunakan Chrome, anda tidak boleh mengakses tapak web tertentu dan mendapat ralat "Betulkan alamat DNS Pelayan tidak dapat ditemui dalam Chrome". Berikut ialah cara anda boleh menyelesaikan isu tersebut.

Peringatan sentiasa menjadi sorotan utama Google Home. Mereka pasti menjadikan hidup kita lebih mudah. Mari ikuti lawatan pantas tentang cara membuat peringatan di Google Home supaya anda tidak terlepas melakukan tugasan penting.

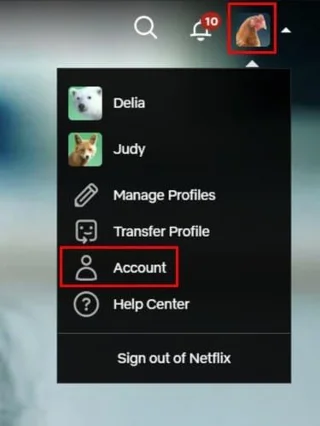

Cara menukar kata laluan anda pada perkhidmatan video penstriman Netflix menggunakan penyemak imbas pilihan anda atau apl Android.

Use Microsoft Edge Drop and easily share files and messages between devices by following these beginner-friendly steps.

Pernah berada dalam situasi apabila anda tersilap telefon orang lain berdering sebagai telefon anda kerana ia mempunyai nada dering lalai yang sama. Android membenarkan banyak penyesuaian dan ini termasuk keupayaan untuk menukar nada dering anda.