Bagaimana untuk Nyahsekat Nombor pada iPhone dan Android

Ketahui cara menyahsekat nombor pada iPhone dan Android dengan langkah-langkah yang mudah dan efektif.

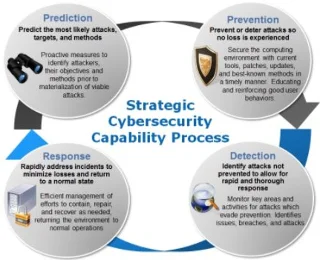

Hari ini kedua-dua syarikat kecil dan besar terdedah kepada serangan. Sistem maklumat dan data mereka berisiko sepanjang masa. Oleh itu, untuk kekal dilindungi daripada ancaman ini seseorang perlu memahami langkah asas yang terlibat dalam keselamatan siber.

Keselamatan siber adalah penting untuk penilaian risiko, ia membantu organisasi mengetahui langkah-langkah yang perlu terlibat untuk menangani ancaman dan serangan berniat jahat yang lain.

Apakah Keselamatan Siber?

Ia adalah teknik untuk menjamin integriti, privasi dan kebolehcapaian maklumat. Keselamatan siber melindungi komputer, rangkaian, program dan data daripada capaian yang tidak dibenarkan, ancaman dan membantu pulih daripada kemalangan yang tidak diduga seperti kegagalan cakera keras, gangguan bekalan elektrik dan ancaman berterusan (APT) lanjutan yang lain.

Keselamatan harus menjadi sangat penting untuk perusahaan, dan untuk pengurusan kanan ia harus menjadi mandat. Kita semua tahu dunia yang kita diami hari ini, adalah rapuh dari segi keselamatan maklumat lantas menjadikan keselamatan siber sebagai satu kemestian, keperluan pada masa itu.

Pengurusan kanan perlu memikul beban keselamatan di bahu mereka, mereka perlu memastikan bahawa semua sistem telah dibina dalam keselamatan dan piawaian tertentu dipatuhi. Selain itu, latihan yang sewajarnya harus diberikan kepada pekerja untuk mengurangkan kemungkinan kesilapan manusia. Tiada yang mudah, oleh itu kita perlu berhati-hati. Pembangun apl terutamanya harus lebih berhati-hati kerana mereka adalah manusia dan boleh membuat kesilapan. Satu kesilapan dan semua data kami boleh berisiko.

Baca Juga : Privasi Data Dan Bagaimana Ia Mempengaruhi Anda

Keperluan Latihan Keselamatan

Manusia bukanlah Tuhan, mereka cenderung melakukan kesilapan, dan oleh itu merupakan pautan paling lemah dalam mana-mana program keselamatan. Oleh itu, untuk menjadikan keselamatan siber kukuh, pekerja, pemaju dan pengurusan kanan harus disedarkan dan kepentingannya.

Semua syarikat lambat laun akan menjadi mangsa serangan siber, disebabkan oleh eksploitasi sifar hari. Walaupun mereka mempunyai sistem keselamatan yang paling kukuh, terdapat kemungkinan kecacatan akan membolehkan penyerang mengambil kesempatan daripadanya untuk kepentingan mereka sendiri.

Dengan melakukan tugas-tugas asas seperti mencuci tangan sebelum makan makanan, kita memperoleh "hienin peribadi" dengan cara yang sama dengan melaksanakan tugas keselamatan siber asas "kebersihan siber" boleh dicapai. Perusahaan harus mengekalkan pensijilan yang kukuh, dan harus mengelak daripada menyimpan data sensitif pada pelayan awam atau di mana ia boleh diakses dengan mudah oleh semua.

Strategi untuk Keselamatan Siber yang Baik

Sistem keselamatan asas hanya boleh melindungi daripada ancaman peringkat kemasukan, manakala strategi keselamatan siber yang baik akan membantu melampaui asas. Penggodam yang canggih dan canggih boleh dengan mudah memintas sistem pertahanan asas dengan cara yang berbeza – dengan mengeksploitasi peranti yang bersambung (kereta, loji kuasa, peranti perubatan). Juga dengan sistem baharu seperti peranti IoT, perkhidmatan awan, risiko telah meningkat. Oleh itu, kita perlu mengambil serius tentang keselamatan siber.

Baru-baru ini, Peraturan Perlindungan Data Am (GDPR ) Kesatuan Eropah telah mengukuhkan peraturan untuk melindungi privasi individu kerana permintaan untuk keselamatan siber telah meningkat. Organisasi sedang mengupah profesional keselamatan untuk mengendalikan keselamatan siber kerana risiko serangan semakin meningkat.

Kawasan Di mana Keselamatan Siber Mesti

Skop keselamatan siber adalah luas tetapi terdapat kawasan tertentu yang perlu dilindungi kerana tanpa ia berfungsi dengan baik kita tidak dapat melaksanakan sebarang tugas.

Baca Juga : Adakah Keselamatan Siber Semakin Baik Atau Semakin Buruk?

Infrastruktur

Infrastruktur penting termasuk sistem seperti elektrik, air, lampu isyarat dan hospital. Jika apa-apa berlaku kepada sistem ini hidup kita menjadi tidak terurus. Pada masa kini, kerana segala-galanya dalam talian, sistem ini juga semakin disambungkan dan dengan itu menjadi terdedah kepada serangan siber. Oleh itu, kita perlu mencari penyelesaian dan cara mereka boleh dijamin adalah dengan melaksanakan usaha wajar kerana ia akan membantu syarikat memahami kelemahan dan cara menanganinya. Bukan hanya syarikat yang perlu bekerja, yang lain juga perlu membantu mereka dengan menilai dan memahami cara serangan ke atas infrastruktur kritikal boleh menjejaskan mereka dan berapa banyak bantuan pelan kontingensi. Oleh itu, organisasi perlu dibantu untuk membangunkannya.

Keselamatan rangkaian

Keselamatan rangkaian amat diperlukan kerana ia terletak di antara data anda dan akses tanpa kebenaran. Ia melindungi data penting anda daripada terjejas oleh kod hasad. Tetapi banyak kali untuk mengamankannya, alat yang berbeza digunakan yang menjana data yang besar kerana ancaman sebenar diabaikan. Oleh itu, untuk mengurus keselamatan rangkaian dan memantaunya, pasukan keselamatan harus mula menggunakan pembelajaran mesin kerana ia membantu mengisi jurang yang wujud. Banyak syarikat telah mula menggunakan teknik ini untuk memastikan keselamatan siber yang lebih kukuh dilaksanakan.

Keselamatan Awan

Dengan perusahaan memindahkan data mereka ke awan, cabaran keselamatan baharu dihadapi oleh mereka. 2017 bukanlah tahun yang hebat dari segi keselamatan data yang disimpan di awan. Pelanggaran data mingguan dihadapi oleh syarikat disebabkan keselamatan awan yang dikonfigurasikan dengan buruk. Itulah sebab mengapa penyedia awan perlu mencipta alat keselamatan dan membantu pengguna perusahaan mengamankan data mereka, tetapi perkara utama ialah: Memindahkan data bukanlah penyelesaian apabila ia berkaitan dengan keselamatan data. Jika kita melakukan usaha wajar dan membina strategi yang betul keselamatan siber boleh dicapai.

Keselamatan Aplikasi

Selain daripada manusia, aplikasi terutamanya aplikasi web adalah titik serangan teknikal yang paling lemah. Tetapi lebih sedikit organisasi menyedari hakikat ini oleh itu, mereka perlu mula memberi perhatian kepada keselamatan aplikasi dan harus memastikan ralat pengekodan pada tahap yang sama untuk ini, mereka boleh menggunakan ujian penembusan.

Keselamatan Internet of things (IoT).

IoT merujuk kepada sistem yang saling berkaitan, kerana kita melihat peningkatan dalam penggunaan peranti IoT, risiko serangan meningkat. Pembangun IoT tidak menjangkakan bagaimana peranti mereka boleh dikompromi dan mereka menghantar peranti tersebut dengan sedikit atau tiada keselamatan sekali gus menimbulkan ancaman bukan sahaja kepada pengguna, tetapi juga kepada orang lain di Internet. Peranti ini sering digunakan sebagai botnet. Ia adalah cabaran keselamatan untuk pengguna rumah dan masyarakat.

Jenis Ancaman Siber

Ancaman siber yang paling biasa jatuh di bawah tiga kategori umum, yang dijelaskan di bawah:

Serangan terhadap Privasi

Penjenayah siber mencuri atau menyalin maklumat peribadi mangsa untuk melakukan pelbagai serangan siber seperti penipuan kad kredit, kecurian identiti atau mencuri dompet bitcoin.

Serangan terhadap Integriti:

Biasanya dikenali sebagai sabotaj, serangan integriti direka untuk merosakkan, atau memusnahkan data atau sistem. Serangan integriti adalah pelbagai jenis yang boleh disasarkan kepada organisasi kecil atau negara yang lengkap.

Serangan terhadap Kebolehcapaian:

Hari ini data ransomware adalah ancaman yang sangat biasa. Ia menghalang mangsa daripada mengakses data dan sebagai tambahan kepada serangan DDOS ini juga semakin meningkat. Serangan penafian perkhidmatan, membebankan sumber rangkaian dengan permintaan, menjadikannya tidak tersedia.

Tetapi bagaimana serangan ini dilakukan ini adalah persoalannya. Untuk memahaminya mari kita baca lebih lanjut.

Baca Juga : Tiada Lagi Risiko Siber Dengan Pengesahan Adaptif

Kejuruteraan sosial

Hari ini kejuruteraan sosial digunakan untuk mereka bentuk serangan ransomware, sebabnya? Ketersediaan maklumat peribadi yang mudah! Apabila penjenayah siber boleh menggodam manusia mengapa mereka menghabiskan masa untuk menggodam sistem. Kejuruteraan sosial ialah kaedah no.1 yang digunakan untuk menipu pengguna supaya menjalankan program kuda Trojan. Cara terbaik untuk kekal selamat daripada serangan ini adalah dengan berhati-hati dan mempunyai pengetahuan tentangnya.

Serangan Phishing

Ia adalah cara terbaik untuk mencuri kata laluan seseorang. Penjenayah siber mereka mel sedemikian rupa sehingga pengguna mendedahkan kata laluan akaun kewangan dan akaun lain mereka. Pertahanan terbaik ialah pengesahan dua faktor (2FA )

Perisian Tidak Ditambal

Anda tidak boleh menyalahkan syarikat jika penyerang memasang eksploitasi sifar hari terhadap anda kerana ini telah berlaku disebabkan kegagalan untuk melaksanakan usaha wajar. Jika sesebuah organisasi tidak menggunakan tampung walaupun selepas pendedahan kelemahan, maka menjadi kewajipan anda untuk memintanya dan melaksanakannya.

Ancaman Media Sosial

Merangka serangan untuk menyasarkan mazhab khas individu tidak lebih sukar. Penyerang menggunakan tapak rangkaian sosial sama ada Facebook, LinkedIn, Twitter atau mana-mana tapak popular untuk memulakan perbualan dan kemudian menjadikan mereka sasaran berdasarkan profil mereka.

Ancaman Berterusan Lanjutan

Bercakap mengenainya ia adalah serangan rangkaian di mana orang yang tidak dibenarkan mendapat akses kepada rangkaian dan kekal tersembunyi untuk tempoh yang lama. Tujuan serangan sedemikian adalah untuk mencuri data anda dan menyebabkan kerosakan pada rangkaian atau organisasi semasa bermain sembunyi-sembunyi.

Kerjaya dalam keselamatan siber

Memandangkan organisasi mula menyedari kepentingan keselamatan siber, jalan semakin dibuka dari segi kerjaya. Dengan pelaksanaan GDPR di negara Eropah, pencarian profesional dalam bidang ini telah meningkat. Memandangkan mereka membantu dalam membina strategi keselamatan siber yang kukuh.

Tidak pernah sebelum ini permintaan profesional keselamatan siber setinggi ini. Tetapi apabila syarikat mula memahami kepentingannya, mereka mencari pakar keselamatan siber dan bukannya penganalisis keselamatan. Penguji penembusan telah menjadi satu kemestian untuk menguatkuasakan lebih ketat dan keselamatan yang kukuh.

CISO/CSO

Ketua pegawai keselamatan maklumat (CISO) ialah eksekutif peringkat kanan dalam sesebuah organisasi. Beliau bertanggungjawab untuk mewujudkan dan mengekalkan strategi untuk memastikan aset dan teknologi maklumat dilindungi.

Penganalisis Keselamatan

Seseorang yang mengesan dan menghalang ancaman siber untuk menyusup ke rangkaian organisasi. Dia bertanggungjawab untuk mengenal pasti dan membetulkan kelemahan dalam sistem keselamatan syarikat. Lazimnya, tanggungjawab berikut perlu dijaga oleh penganalisis keselamatan:

Arkitek Keselamatan

Orang ini bertanggungjawab untuk menjaga keselamatan syarikat. Mereka berfikir seperti penggodam untuk menjangkakan langkah dan merancang strategi untuk memastikan sistem komputer daripada digodam.

Jurutera Keselamatan

Ia adalah barisan hadapan pertahanan. Seseorang yang mempunyai kemahiran teknikal, organisasi dan komunikasi yang kuat juga diutamakan untuk pekerjaan ini.

Baca Juga : Adakah Syarikat Bersedia Menghadapi Serangan Siber?

Semua ini dengan jelas menyatakan betapa pentingnya keselamatan siber, dalam dunia yang saling berkaitan hari ini. Jika seseorang gagal mempunyai sistem keselamatan siber yang baik, ia mudah diserang. Tidak kira sama ada organisasi kecil atau besar yang penting penyerang mahu mendapatkan data. Kita semua tahu tiada sistem yang 100% bukti penuh, selamat tetapi itu tidak bermakna kita harus berhenti cuba melindungi data kita. Semua yang dijelaskan di atas akan membantu anda memahami kepentingan keselamatan siber dan bidang yang harus dilaksanakan.

Ketahui cara menyahsekat nombor pada iPhone dan Android dengan langkah-langkah yang mudah dan efektif.

Adakah anda sering menerima teks yang tidak diingini daripada telemarketer atau bot? Pelajari cara menyekat teks spam pada telefon pintar Android anda.

Chrome, secara lalai, tidak menunjukkan kepada anda URL penuh. Anda mungkin tidak terlalu mengambil berat tentang butiran ini, tetapi jika atas sebab tertentu anda memerlukan URL penuh dipaparkan, Arahan terperinci tentang cara untuk menjadikan Google Chrome memaparkan URL penuh dalam bar alamat.

Reddit menukar reka bentuk mereka sekali lagi pada Januari 2024. Reka bentuk semula boleh dilihat oleh pengguna penyemak imbas desktop dan mengecilkan suapan utama sambil menyediakan pautan

Menaip petikan kegemaran anda dari buku anda ke Facebook memerlukan masa dan penuh dengan ralat. Ketahui cara menggunakan Google Lens untuk menyalin teks daripada buku ke peranti anda.

Kadangkala, apabila anda menggunakan Chrome, anda tidak boleh mengakses tapak web tertentu dan mendapat ralat "Betulkan alamat DNS Pelayan tidak dapat ditemui dalam Chrome". Berikut ialah cara anda boleh menyelesaikan isu tersebut.

Peringatan sentiasa menjadi sorotan utama Google Home. Mereka pasti menjadikan hidup kita lebih mudah. Mari ikuti lawatan pantas tentang cara membuat peringatan di Google Home supaya anda tidak terlepas melakukan tugasan penting.

Cara menukar kata laluan anda pada perkhidmatan video penstriman Netflix menggunakan penyemak imbas pilihan anda atau apl Android.

Use Microsoft Edge Drop and easily share files and messages between devices by following these beginner-friendly steps.

Pernah berada dalam situasi apabila anda tersilap telefon orang lain berdering sebagai telefon anda kerana ia mempunyai nada dering lalai yang sama. Android membenarkan banyak penyesuaian dan ini termasuk keupayaan untuk menukar nada dering anda.