Bagaimana untuk Nyahsekat Nombor pada iPhone dan Android

Ketahui cara menyahsekat nombor pada iPhone dan Android dengan langkah-langkah yang mudah dan efektif.

Pada masa ini, semua orang dalam dunia pembangunan perisian sedar tentang risiko keselamatan yang teruk yang terletak pada program dan alatan sumber terbuka yang tidak terurus. Masih banyak syarikat mengabaikannya, memberikan penggodam peluang mudah. Oleh itu, untuk kekal dilindungi dan menjadi selangkah di hadapan penggodam, kita perlu tahu cara mengesan kelemahan keselamatan dalam sistem dan langkah untuk kekal dilindungi.

Untuk mengesan syarikat kelemahan keselamatan, perlu menggunakan ujian keselamatan varian ujian perisian. Memandangkan ia memainkan peranan penting dalam mengenal pasti kelemahan keselamatan dalam pembangunan sistem, rangkaian dan aplikasi.

Di sini, kami akan menerangkan kepada anda semua tentang ujian keselamatan, kepentingan ujian keselamatan, jenis ujian keselamatan, faktor yang menyebabkan kelemahan keselamatan, kelas ancaman keselamatan dan cara kami boleh menambal ancaman kelemahan perisian kepada sistem kami.

Apakah ujian keselamatan?

Ujian keselamatan ialah proses yang direka untuk mengesan kelemahan keselamatan dan mencadangkan cara untuk melindungi data daripada dieksploitasi melalui kelemahan ini.

Kepentingan ujian keselamatan?

Dalam senario sekarang, ujian keselamatan ialah cara yang pasti untuk menunjukkan dan menangani kelemahan keselamatan perisian atau aplikasi yang akan membantu mengelakkan situasi berikut:

Sekarang setelah kita tahu apa itu ujian keselamatan, mengapa ia penting. Mari kita teruskan untuk mengetahui jenis ujian keselamatan dan cara ia boleh membantu untuk kekal dilindungi.

Lihat juga:-

10 Mitos Keselamatan Siber yang Anda Tidak Patut Percaya Dengan teknologi canggih, telah meningkatkan ancaman kepada keselamatan siber dan begitu juga mitos yang berkaitan dengan perkara yang sama. Jom dapatkan...

Jenis ujian keselamatan

Untuk mengesan kelemahan aplikasi, rangkaian dan sistem, seseorang boleh menggunakan tujuh jenis utama kaedah ujian keselamatan yang dijelaskan di bawah:

Nota : Kaedah ini boleh digunakan secara manual untuk mengesan kelemahan keselamatan yang mungkin berisiko untuk data kritikal.

Pengimbasan kerentanan : ialah program komputer automatik yang mengimbas dan mengenal pasti kelemahan keselamatan yang mungkin menjadi ancaman kepada sistem dalam rangkaian.

Pengimbasan keselamatan : ia adalah kaedah automatik atau manual untuk mengenal pasti kelemahan sistem dan rangkaian. Program ini berkomunikasi dengan aplikasi web untuk mengesan potensi kelemahan keselamatan dalam rangkaian, aplikasi web dan sistem pengendalian.

Pengauditan Keselamatan : ialah sistem berkaedah untuk menilai keselamatan syarikat untuk mengetahui kelemahan yang mungkin menjadi risiko kepada maklumat kritikal syarikat.

Penggodaman beretika : bermaksud penggodaman yang dilakukan secara sah oleh syarikat atau orang keselamatan untuk mencari ancaman yang berpotensi pada rangkaian atau komputer. Penggodam beretika memintas keselamatan sistem untuk mengesan kelemahan yang boleh dieksploitasi oleh orang jahat untuk masuk ke dalam sistem.

Ujian penembusan : ujian keselamatan yang membantu untuk menunjukkan kelemahan sistem.

Penilaian Postur : apabila penggodaman etika, pengimbasan keselamatan dan penilaian risiko digabungkan untuk memeriksa keselamatan keseluruhan organisasi.

Penilaian Risiko: ialah satu proses menilai dan memutuskan risiko yang terlibat dalam kelemahan keselamatan yang dirasakan. Organisasi menggunakan perbincangan, temu bual dan analisis untuk mengetahui risiko.

Hanya dengan mengetahui, jenis ujian keselamatan dan apakah ujian keselamatan, kami tidak dapat memahami kelas penceroboh, ancaman dan teknik yang terlibat dalam ujian keselamatan.

Untuk memahami semua ini kita perlu membaca lebih lanjut.

Tiga kelas penceroboh:

Orang jahat biasanya dikategorikan kepada tiga kelas yang dijelaskan di bawah:

Kelas ancaman

Selain itu, kelas penceroboh yang kami ada mempunyai kelas ancaman yang berbeza yang boleh digunakan untuk mengambil manfaat daripada kelemahan keselamatan.

Skrip Silang Tapak (XSS): ia adalah kecacatan keselamatan yang ditemui dalam aplikasi web, ia membenarkan penjenayah siber menyuntik skrip sisi klien ke dalam halaman Web untuk menipu mereka supaya mengklik URL berniat jahat. Setelah dilaksanakan kod ini boleh mencuri semua data peribadi anda dan boleh melakukan tindakan bagi pihak pengguna.

Akses Data Tanpa Kebenaran: selain daripada suntikan SQL, akses data tanpa kebenaran juga merupakan jenis serangan yang paling biasa. Untuk melakukan serangan ini, penggodam memperoleh akses tanpa kebenaran kepada data supaya ia boleh diakses melalui pelayan. Ia termasuk, akses kepada data melalui operasi pengambilan data, akses haram kepada maklumat pengesahan pelanggan dan akses tanpa kebenaran kepada data dengan memerhatikan aktiviti yang dilakukan oleh orang lain.

Penipuan Identiti: ia adalah kaedah yang digunakan oleh penggodam untuk menyerang rangkaian kerana dia mempunyai akses kepada kelayakan pengguna yang sah.

SQL Injection : dalam senario masa kini ia adalah teknik yang paling biasa digunakan oleh penyerang untuk mendapatkan maklumat kritikal daripada pangkalan data pelayan. Dalam serangan ini, penggodam mengambil kesempatan daripada kelemahan sistem untuk menyuntik kod hasad ke dalam perisian, aplikasi web dan banyak lagi.

Manipulasi Data : seperti namanya, proses di mana penggodam mengambil kesempatan daripada data yang diterbitkan di tapak untuk mendapatkan akses kepada maklumat pemilik laman web dan menukarnya kepada sesuatu yang menyinggung perasaan.

Privilege Advancement: ialah kelas serangan di mana orang jahat membuat akaun untuk mendapatkan tahap keistimewaan yang tinggi yang tidak dimaksudkan untuk diberikan kepada sesiapa. Jika penggodam yang berjaya boleh mengakses fail akar yang membolehkannya menjalankan kod jahat yang boleh membahayakan sistem yang lengkap.

Manipulasi URL : ialah satu lagi kelas ancaman yang digunakan oleh penggodam untuk mendapatkan akses kepada maklumat sulit melalui URL manipulasi. Ini berlaku apabila aplikasi menggunakan HTTP dan bukannya HTTPS untuk memindahkan maklumat antara pelayan dan klien. Memandangkan maklumat dipindahkan dalam bentuk rentetan pertanyaan, parameter boleh diubah untuk menjayakan serangan.

Penafian Perkhidmatan : ia adalah percubaan untuk menjatuhkan tapak atau pelayan supaya ia menjadi tidak tersedia untuk pengguna yang membuat mereka tidak mempercayai tapak tersebut. Biasanya botnet digunakan untuk menjayakan serangan ini.

Lihat juga:-

8 Trend Keselamatan Siber Akan Datang Terbaik Pada 2021 2019 telah tiba dan jadi masa untuk menjaga peranti anda dengan lebih baik. Dengan kadar jenayah siber yang semakin meningkat, ini adalah...

Teknik ujian keselamatan

Tetapan keselamatan yang disenaraikan di bawah boleh membantu organisasi menangani ancaman yang dinyatakan di atas. Untuk ini, yang perlu ada ialah pengetahuan yang baik tentang protokol HTTP, suntikan SQL dan XSS. Jika anda mempunyai pengetahuan tentang semua ini, anda boleh menggunakan teknik berikut dengan mudah untuk menambal kelemahan keselamatan yang dikesan dan sistem dan kekal dilindungi.

Skrip Silang Tapak (XSS): seperti yang dijelaskan skrip tapak silang ialah kaedah yang digunakan oleh penyerang untuk mendapatkan akses oleh itu untuk kekal selamat penguji perlu menyemak aplikasi web untuk XSS. Ini bermakna mereka harus mengesahkan bahawa aplikasi tidak menerima sebarang skrip kerana ia adalah ancaman terbesar dan boleh membahayakan sistem.

Penyerang boleh menggunakan skrip merentas tapak dengan mudah untuk melaksanakan kod hasad dan mencuri data. Teknik yang digunakan untuk menguji dalam skrip tapak silang adalah seperti berikut:

Ujian Skrip Merentas Tapak boleh dilakukan untuk:

Pemecahan Kata Laluan: bahagian paling penting dalam ujian sistem ialah pemecahan kata laluan, untuk mendapatkan akses kepada maklumat sulit penggodam menggunakan alat pemecahan kata laluan atau menggunakan kata laluan biasa, nama pengguna tersedia dalam talian. Oleh itu, penguji perlu menjamin bahawa aplikasi web menggunakan kata laluan yang kompleks dan kuki tidak disimpan tanpa penyulitan.

Selain daripada penguji ini perlu diingat mengikuti tujuh ciri Ujian Keselamatan dan metodologi ujian keselamatan :

Kaedah dalam ujian Keselamatan:

Menggunakan kaedah ini organisasi boleh menampal kelemahan keselamatan yang dikesan dalam sistem mereka. Selain itu, perkara yang paling biasa yang perlu mereka ingat ialah mengelak daripada menggunakan kod yang ditulis oleh orang baru kerana mereka mempunyai kelemahan keselamatan yang tidak boleh ditambal atau dikenal pasti dengan mudah sehingga ujian yang ketat dilakukan.

Kami harap anda mendapati artikel itu bermaklumat dan ia akan membantu anda membetulkan kelemahan keselamatan dalam sistem anda.

Ketahui cara menyahsekat nombor pada iPhone dan Android dengan langkah-langkah yang mudah dan efektif.

Adakah anda sering menerima teks yang tidak diingini daripada telemarketer atau bot? Pelajari cara menyekat teks spam pada telefon pintar Android anda.

Chrome, secara lalai, tidak menunjukkan kepada anda URL penuh. Anda mungkin tidak terlalu mengambil berat tentang butiran ini, tetapi jika atas sebab tertentu anda memerlukan URL penuh dipaparkan, Arahan terperinci tentang cara untuk menjadikan Google Chrome memaparkan URL penuh dalam bar alamat.

Reddit menukar reka bentuk mereka sekali lagi pada Januari 2024. Reka bentuk semula boleh dilihat oleh pengguna penyemak imbas desktop dan mengecilkan suapan utama sambil menyediakan pautan

Menaip petikan kegemaran anda dari buku anda ke Facebook memerlukan masa dan penuh dengan ralat. Ketahui cara menggunakan Google Lens untuk menyalin teks daripada buku ke peranti anda.

Kadangkala, apabila anda menggunakan Chrome, anda tidak boleh mengakses tapak web tertentu dan mendapat ralat "Betulkan alamat DNS Pelayan tidak dapat ditemui dalam Chrome". Berikut ialah cara anda boleh menyelesaikan isu tersebut.

Peringatan sentiasa menjadi sorotan utama Google Home. Mereka pasti menjadikan hidup kita lebih mudah. Mari ikuti lawatan pantas tentang cara membuat peringatan di Google Home supaya anda tidak terlepas melakukan tugasan penting.

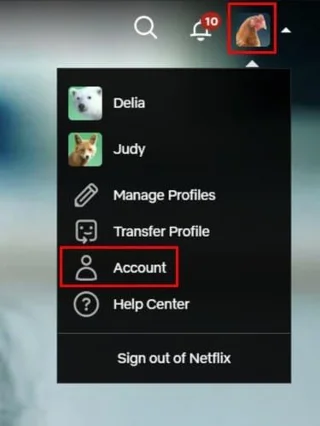

Cara menukar kata laluan anda pada perkhidmatan video penstriman Netflix menggunakan penyemak imbas pilihan anda atau apl Android.

Use Microsoft Edge Drop and easily share files and messages between devices by following these beginner-friendly steps.

Pernah berada dalam situasi apabila anda tersilap telefon orang lain berdering sebagai telefon anda kerana ia mempunyai nada dering lalai yang sama. Android membenarkan banyak penyesuaian dan ini termasuk keupayaan untuk menukar nada dering anda.