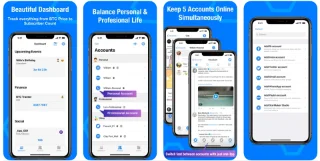

Najlepsze aplikacje do klonowania aplikacji na iPhonea w celu uruchomienia wielu kont | Nie jest wymagany jailbreak

Dowiedz się, jak sklonować aplikacje na iPhone

Witryny głębokiej i ciemnej sieci mogą być znane lub niesławne z różnych powodów, ale wiemy, że pod „siecią powierzchniową” jest tak wiele do zarysowania.

Zanim zaspokoisz pragnienie uzyskania dostępu do ciemnej sieci, ważne jest, aby wziąć pod uwagę niektóre z punktów bezpieczeństwa, które nie sprawią, że padniesz ofiarą nikczemnego rynku, którego często obawia się ciemnej sieci.

Zastrzeżenie:

W ciemnej sieci są różne rodzaje ciemnych stron internetowych i możesz być ciekawy, jak przeglądać każdą inną witrynę, na którą możesz się natknąć. Jest wysoce wskazane, aby zachować ostrożność i nie klikać podejrzanych lub nielegalnych witryn. Dzieje się tak, ponieważ pomimo podjęcia wszystkich środków bezpieczeństwa wymienionych poniżej, możesz nie być w stanie zapobiec swojej anonimowości.

1. Pobierz TOR lub inne bezpieczne przeglądarki

torproject.org

Pierwszą rzeczą, którą powinieneś zrobić, aby uzyskać dostęp do ciemnej sieci, jest zainstalowanie bardzo bezpiecznej przeglądarki Tor, bez której przeglądanie ciemnych stron internetowych nie jest wcale wskazane. Przeglądarka TOR pomoże Ci zachować anonimowość i zachować prywatność. Czyni to poprzez przekazywanie i kierowanie całego ruchu internetowego przez własną sieć, a tym samym czyniąc go anonimowym.

Po pobraniu przeglądarki Tor, oto ważny krok, którego nie możesz zapomnieć. Aby zachować prywatność, musisz wyczyścić pliki cookie i pamięć podręczną za każdym razem, gdy zamykasz przeglądarkę.

Chociaż Tor jest panującym mistrzem, jeśli chodzi o dostęp do ciemnych stron internetowych, możesz także wybrać Brave Browser, który integruje Tora i daje tryb przeglądania, za pomocą którego możesz zwiększyć swoją prywatność.

2. Nie ujawniaj swojej prawdziwej tożsamości

Nawet jeśli zainstalowałeś TOR lub inne bezpieczne przeglądarki, aby uzyskać dostęp do ciemnej przeglądarki internetowej, nie powinieneś używać swojego publicznego lub zwykłego adresu e-mail podczas wchodzenia do ciemnej sieci (nawet po użyciu przeglądarki Tor). Jeśli korzystasz ze zwykłych e-maili, możesz w końcu ujawnić swoją prawdziwą tożsamość.

3. Rozważ wybór dobrego dostawcy VPN

Źródło obrazu: nordvpn.com

Mówiąc o anonimowości, nie będziesz żałować wydawania kilku dolarów na dostawcę usług VPN, jeśli chcesz uzyskać dostęp do ciemnej sieci.

Możesz zapytać, po co wybierać VPN, skoro już zainstalowałeś Tora? Faktem jest, że chociaż Tor maskuje twoją tożsamość, nadal nie ukrywa twojej lokalizacji. Właśnie tam na ratunek przychodzi VPN, który bardzo sprytnie maskuje również Twoją lokalizację. Robi to za pomocą serwerów, które sprawiają, że wyglądasz, jakbyś znajdował się w innej części świata (oczywiście niż twoja własna lokalizacja!)

Mówiąc o niektórych z najlepszych usług VPN , usługi VPN, takie jak NordVPN i Surfshark , od dawna są pierwszymi preferencjami wielu użytkowników.

4. Inne narzędzia bezpieczeństwa, w które musisz się uzbroić

Źródło obrazu: opensource.com

Po zainstalowaniu odpowiedniej przeglądarki lub VPN, aby uzyskać dostęp do ciemnej przeglądarki internetowej, istnieje kilka innych narzędzi bezpieczeństwa, które pomogą Ci przenieść Twoją prywatność na wyższy poziom.

Na przykład możesz użyć PGP, skrótu od Pretty Good Privacy, która jest usługą szyfrowania.

Możesz także zainstalować Tails, który jest systemem operacyjnym na żywo używanym do szyfrowania wiadomości e-mail, plików i aplikacji do przesyłania wiadomości. W szczególności Tails można zainstalować na wszystkich komputerach za pomocą USB, a nawet DVD.

5. Korzystanie z katalogów przed wizytą na stronie

Źródło obrazu: thehiddenwiki.org

Po znalezieniu się w ciemnej sieci możesz nie mieć pojęcia, które strony musisz odwiedzić (a które nie!).

W tym miejscu na ratunek mogą przyjść ci katalogi, takie jak Hidden Wiki. Te jasno opisują wymienione na nich linki. Ale znowu, nie ma drugiej opcji zachowania ostrożności, nawet jeśli masz stuprocentową pewność co do witryny, nadal możesz paść ofiarą hakerów, witryn z fałszywymi identyfikatorami i innych nielegalnych działań.

Ostatnie słowa

Kiedy wiesz, jak uzyskać dostęp do ciemnej przeglądarki internetowej z najwyższą ostrożnością, będziesz mógł surfować w głęboko ukrytych (czasem niebezpiecznych) zakamarkach bez szkody. W końcu ciemna sieć nie jest zła, możesz bez strachu ćwiczyć swoje stanowisko polityczne, czytać wiele pouczających badań i rzeczy, których prawdopodobnie nie znajdziesz w sieci powierzchniowej.

Czy jest coś, co przegapiliśmy? Czy kiedykolwiek próbowałeś odwiedzić ciemną sieć? Jeśli tak, podziel się z nami swoimi doświadczeniami w sekcji komentarzy poniżej. Nigdy nie wiadomo, twoje doświadczenie może komuś pomóc.

Aby uzyskać więcej takich rzeczy związanych z technologią, czytaj dalej i śledź nas w mediach społecznościowych.

Dowiedz się, jak sklonować aplikacje na iPhone

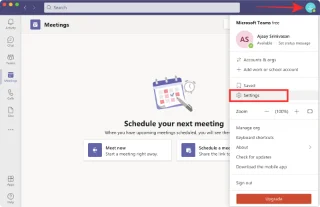

Dowiedz się, jak skutecznie przetestować kamerę w Microsoft Teams. Odkryj metody, które zapewnią doskonałą jakość obrazu podczas spotkań online.

Jak naprawić niedziałający mikrofon Microsoft Teams? Sprawdź nasze sprawdzone metody, aby rozwiązać problem z mikrofonem w Microsoft Teams.

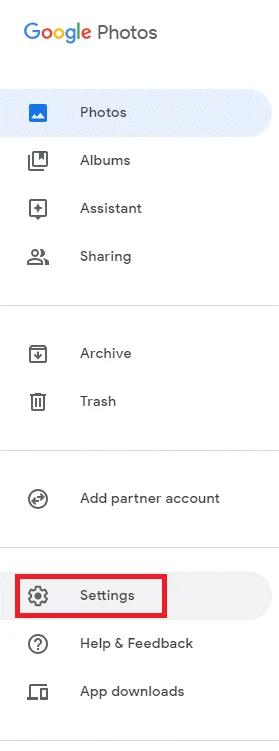

Jeśli masz dużo duplikatów zdjęć w Zdjęciach Google, sprawdź te cztery skuteczne metody ich usuwania i optymalizacji przestrzeni.

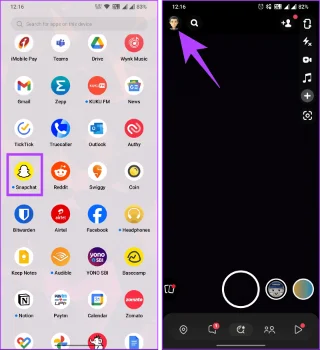

Chcesz zobaczyć wspólnych znajomych na Snapchacie? Oto, jak to zrobić skutecznie, aby zapewnić znaczące interakcje.

Aby zarchiwizować swoje e-maile w Gmailu, utwórz konkretną etykietę, a następnie użyj jej do utworzenia filtra, który zastosuje tę etykietę do zestawu e-maili.

Czy Netflix ciągle Cię wylogowuje? Sprawdź przyczyny oraz 7 skutecznych sposobów na naprawienie tego problemu na dowolnym urządzeniu.

Jak zmienić płeć na Facebooku? Poznaj wszystkie dostępne opcje i kroki, które należy wykonać, aby zaktualizować profil na Facebooku.

Dowiedz się, jak ustawić wiadomość o nieobecności w Microsoft Teams, aby informować innych o swojej niedostępności. Krok po kroku guide dostępny teraz!

Dowiedz się, jak wyłączyć Adblock w Chrome i innych przeglądarkach internetowych, aby móc korzystać z wartościowych ofert reklamowych.