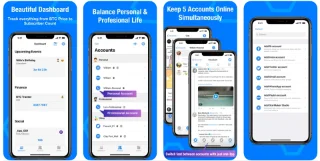

Najlepsze aplikacje do klonowania aplikacji na iPhonea w celu uruchomienia wielu kont | Nie jest wymagany jailbreak

Dowiedz się, jak sklonować aplikacje na iPhone

Nasze smartfony naprawdę dowiodły, że zasługują na miano „Smart”. Teraz są naszymi najlepszymi przyjaciółmi, którzy śledzą nas od sypialni do pracy, od salonu po miejsca na wakacje, od samochodu po sale konferencyjne – prawie wszędzie! Rejestruje każdy krok i czynność, przez którą przechodzisz w ciągu całego dnia. Usługi lokalizacyjne dodały wisienkę na torcie, ponieważ śledzą każdą odwiedzaną lokalizację. I tak, nie zapominając o kontach w mediach społecznościowych, za pośrednictwem których przekazujemy wszystkie maleńkie szczegóły naszym bliskim.

Podczas gdy my jesteśmy zajęci śledzeniem trendów, czy zastanawiałeś się kiedyś, jak nasze smartfony mogą zaatakować nasze życie prywatne. Nie tylko sprytne, mogą też być przerażające! Współczesny smartfon to najgorszy koszmar prywatności użytkownika. Utrata smartfona może Cię kosztować, nie tylko pieniężnie, ale także odebrać Ci spokój psychiczny. Jeśli więc chcesz zachować bezpieczeństwo i zachować nienaruszoną tożsamość, możesz wykonać kilka podstawowych czynności, aby sprawdzić swoje bezpieczeństwo.

Może Ci się spodobać : Czy płacenie za pomocą kont cyfrowych jest bezpieczne?

Oto sześć prostych kroków, dzięki którym możesz przejąć kontrolę nad bezpieczeństwem swojego smartfona i zachować prywatność swoich danych i życia:

Smartfon bez aplikacji to po prostu „telefon”. Aby cieszyć się wszystkimi wygodami smartfona, potrzebujesz aplikacji. Niestety aplikacje są najsłabszym ogniwem łączącym Twoje prywatne dane ze światem. Dlatego należy ściśle trzymać się App Store, aby pobrać dowolne aplikacje na smartfona, aby uniknąć zagrożenia nadchodzącym atakiem złośliwego oprogramowania.

Podobnie jak nasze laptopy i systemy wymagają bezpiecznego oprogramowania antywirusowego, to samo dotyczy smartfonów. Nie ma znaczenia, na jakim systemie operacyjnym działa Twoje urządzenie mobilne ani jak bezpieczne twierdzi, że jest produkowane. Jeśli obsługuje łączność z Internetem, jest podatny na ataki. Dlatego zalecamy zainstalowanie przydatnej aplikacji zapory sieciowej, aby zachować prywatność telefonu w nienaruszonym stanie.

Przeczytaj także: Jak ograniczyć wykorzystanie danych w tle w systemie Android

Tak, wiemy, że bezpłatne publiczne punkty Wi-Fi brzmią dość kusząco! Często łączymy się z siecią publiczną, aby zaoszczędzić cenne megabajty naszego planu danych. Nie zalecamy jednak ich całkowitego unikania, ale po prostu staraj się być mądry, aby wykluczyć jakiekolwiek ryzyko. Unikaj podawania danych konta bankowego, numerów kart kredytowych, numerów telefonów komórkowych itp., aby zapobiec ominięciu Twojej prywatności. Nigdy nie wiadomo, kiedy haker-amator zacznie szpiegować Cię w pobliżu.

W App Store dostępna jest ogromna różnorodność aplikacji blokujących, które mogą zabezpieczyć Twoje urządzenie w przypadku kradzieży/ataku. Możesz zablokować ekran przed przekazaniem telefonu komuś innemu. Aplikacja wyłącza wszystkie formy danych wejściowych i uniemożliwia użytkownikom przeglądanie czegokolwiek innego niż to, co jest na ekranie. Możesz nawet wprowadzić gotowy wzór, aby odblokować urządzenie.

Zobacz też: Jak zabezpieczyć urządzenie iPhone/iOS przed intruzami?

Kluczem do zabezpieczenia telefonu przed wszelkiego rodzaju inwigilacją jest szyfrowanie typu end-to-end. Szyfrowanie chroni dane przed wszelkiego rodzaju podsłuchiwaniem, czyniąc je niezrozumiałymi dla nikogo bez odpowiednich kluczy odszyfrowywania.

Nawet legalne aplikacje mogą żądać niepotrzebnych uprawnień, które zagrażają bezpieczeństwu. Możesz sprawdzić uprawnienia zainstalowanych aplikacji w sekcji Ustawienia. Dzieli uprawnienia według kategorii i pozwala sprawdzić, które aplikacje mają dostęp do której części telefonu.

Przeczytaj także: Jak wyregulować balans dźwięku na iPhonie

Smartfony szybko zastępują nasze portfele, aparaty fotograficzne, notebooki, a nawet sejfy osobiste. Nie ma powodu, aby przestać korzystać z telefonu dla wygody i produktywności, ale pamiętaj, aby przestrzegać tych środków bezpieczeństwa.

Powodzenia i bądź bezpieczny J

Dowiedz się, jak sklonować aplikacje na iPhone

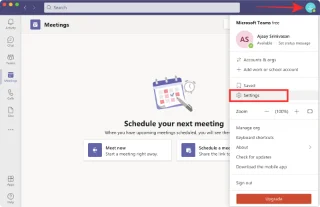

Dowiedz się, jak skutecznie przetestować kamerę w Microsoft Teams. Odkryj metody, które zapewnią doskonałą jakość obrazu podczas spotkań online.

Jak naprawić niedziałający mikrofon Microsoft Teams? Sprawdź nasze sprawdzone metody, aby rozwiązać problem z mikrofonem w Microsoft Teams.

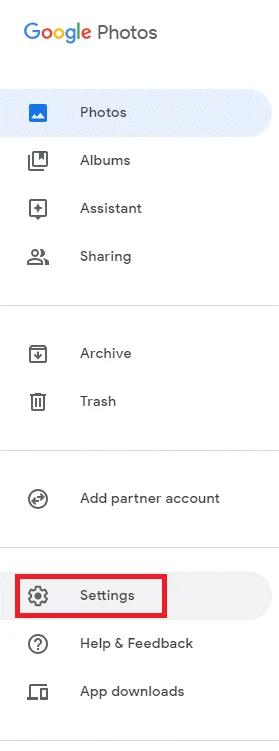

Jeśli masz dużo duplikatów zdjęć w Zdjęciach Google, sprawdź te cztery skuteczne metody ich usuwania i optymalizacji przestrzeni.

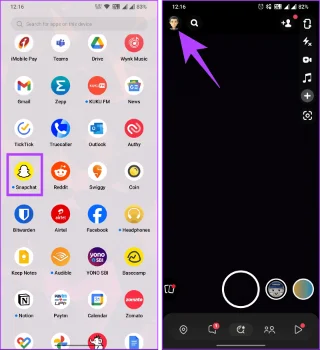

Chcesz zobaczyć wspólnych znajomych na Snapchacie? Oto, jak to zrobić skutecznie, aby zapewnić znaczące interakcje.

Aby zarchiwizować swoje e-maile w Gmailu, utwórz konkretną etykietę, a następnie użyj jej do utworzenia filtra, który zastosuje tę etykietę do zestawu e-maili.

Czy Netflix ciągle Cię wylogowuje? Sprawdź przyczyny oraz 7 skutecznych sposobów na naprawienie tego problemu na dowolnym urządzeniu.

Jak zmienić płeć na Facebooku? Poznaj wszystkie dostępne opcje i kroki, które należy wykonać, aby zaktualizować profil na Facebooku.

Dowiedz się, jak ustawić wiadomość o nieobecności w Microsoft Teams, aby informować innych o swojej niedostępności. Krok po kroku guide dostępny teraz!

Dowiedz się, jak wyłączyć Adblock w Chrome i innych przeglądarkach internetowych, aby móc korzystać z wartościowych ofert reklamowych.