Najlepsze aplikacje do klonowania aplikacji na iPhonea w celu uruchomienia wielu kont | Nie jest wymagany jailbreak

Dowiedz się, jak sklonować aplikacje na iPhone

Program antywirusowy jest instalowany, aby chronić nasze urządzenia przed przychodzącymi zagrożeniami i złośliwym oprogramowaniem. Co się stanie, jeśli zbawiciel zamieni się w złoczyńcę? Co się stanie, jeśli Twój program antywirusowy się podwoi? A jeśli przeciwstawi się temu, przed czym miała chronić? Co się stanie, jeśli eksperyment Ultrona, Iron Mana i Hulka, aby stworzyć zbawiciela ludzkości, pójdzie nie tak?

Według Cybellum, izraelskiej firmy zajmującej się obroną cyberbezpieczeństwa, atak wykorzystuje Microsoft Application Verifier (narzędzie do weryfikacji środowiska uruchomieniowego dla kodu niezarządzanego), jako zaletę polegającą na wstrzykiwaniu kodów w celu manipulowania oprogramowaniem, jest on nazywany Double Agent Attack. Program antywirusowy zwrócił całą uwagę na ten atak, ponieważ ma uprzywilejowany dostęp ponad inne oprogramowanie zainstalowane w systemie. Z powodu tego ataku nasz program antywirusowy może zwrócić się przeciwko systemowi i może zostać zmanipulowany przez hakerów.

Przeczytaj także: Jak upewnić się, że Twój program antywirusowy zapewnia najlepszą ochronę?

Źródło obrazu: softwareuseful.com

Slava Bronfman, dyrektor generalny Cybellum, stwierdził: „Instalujesz program antywirusowy, aby cię chronić, ale w rzeczywistości otwierasz nowy wektor ataku na swoim komputerze”. Hakerzy zwykle próbują uciec przed programem antywirusowym i ukryć się przed nim, ale teraz zamiast uciekać, mogą bezpośrednio zaatakować program antywirusowy. A kiedy już go kontrolują, nie muszą go nawet odinstalowywać. Mogą po prostu spokojnie utrzymać to w ruchu”.

Później, gdy atak się rozwija, złośliwe kodowanie obezwładnia i pozwala hakerom przejąć kontrolę. Gdy hakerzy przejmą kontrolę nad programem antywirusowym, mogą manipulować kodami i korzystać z oprogramowania w dowolny sposób. Jeśli próba się powiedzie, włamanie się do twoich prywatnych informacji lub kradzież danych będzie dla hakerów bułką z masłem. W najgorszym przypadku hakerzy mogą zaszyfrować pliki systemowe, a nawet sformatować dyski twarde.

Przeczytaj także: 10 najlepszych programów antywirusowych dla systemu Windows 10, 8, 7 z 2017 roku

Gdy system jest atakowany, nie ma innego wyjścia, ponowne uruchomienie systemu lub dezinstalacja i ponowna instalacja oprogramowania nie zadziałają.

„Atak z podwójnym agentem daje atakującemu możliwość kontrolowania AV bez wykrycia, jednocześnie zachowując złudzenie, że AV działa normalnie” – mówi Slava Bronfman, współzałożyciel i dyrektor generalny Cybellum.

„Kiedy odkryliśmy ten atak, staraliśmy się zrozumieć, jaki ma on wpływ i jakie ograniczenia, i szybko zrozumieliśmy, że nie ma żadnego” — mówi dyrektor ds. technologii w Cybellum, Michael Engstler. „Właściwie można go użyć do wstrzyknięcia dowolnego procesu, więc kiedy zrozumieliśmy, że jest tutaj poważny problem”.

Twórcy wszystkich programów antywirusowych, których dotyczy problem (Avast, AVG, Avira, Bitdefender, Trend Micro, Comodo, ESET, F-Secure, Kaspersky, Malwarebytes, McAfee, Panda, Quick Heal i Norton) zostali powiadomieni i obecnie pracują nad opracowanie błędu w celu rozwiązania problemu.

Firma Microsoft opracowała technikę o nazwie Proces ochrony trzy lata temu. Chroni programy antywirusowe przed nadpisywaniem kodów bez odpowiedniej walidacji i skutecznie blokuje Double Agent. Poza Windows Defender nikt inny do tej pory nie wdrożył tego procesu. Najwyższy czas, aby każdy inny program antywirusowy zaczął używać tej techniki do ochrony swojego programu antywirusowego.

Przeczytaj także: Zaawansowana ochrona systemu: Twoja ostatnia deska ratunku przed złośliwym oprogramowaniem

Malwarebytes, AVG, Trend Micro, Kaspersky i Avast opublikowały łatkę, która naprawi tę usterkę.

Norton i Comodo potwierdzili, że ich oprogramowanie już sprawia, że atak jest dysfunkcyjny. Firma Symantec stwierdziła: „Opracowali i wdrożyli dodatkowe zabezpieczenia wykrywające i blokujące użytkowników w mało prawdopodobnym przypadku, gdy są celem”.

Wkrótce cały program antywirusowy wyda poprawkę, aby przezwyciężyć to zagrożenie. Pozostaje nam jednak niepokojące pytanie: co, jeśli programy antywirusowe są podatne na kolejny atak. Gdzie nas to zostawia? Taka irytująca, ale gorzka prawda może wstrząsnąć fundamentem zaufania tworzonym przez programy antywirusowe. Aby mieć pewność, że to się nigdy więcej nie powtórzy, muszą przejść o krok dalej i sprawdzić nadchodzące zagrożenie, zanim wyrządzą jakiekolwiek szkody.

Co myślisz? Daj nam znać w komentarzach poniżej!

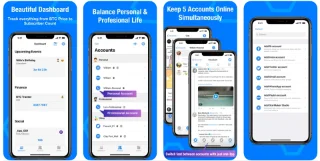

Dowiedz się, jak sklonować aplikacje na iPhone

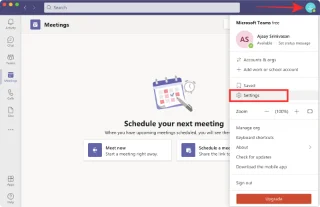

Dowiedz się, jak skutecznie przetestować kamerę w Microsoft Teams. Odkryj metody, które zapewnią doskonałą jakość obrazu podczas spotkań online.

Jak naprawić niedziałający mikrofon Microsoft Teams? Sprawdź nasze sprawdzone metody, aby rozwiązać problem z mikrofonem w Microsoft Teams.

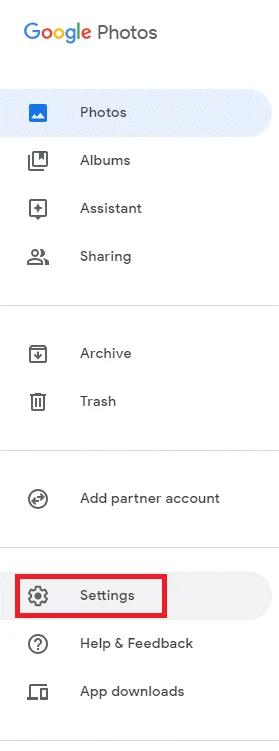

Jeśli masz dużo duplikatów zdjęć w Zdjęciach Google, sprawdź te cztery skuteczne metody ich usuwania i optymalizacji przestrzeni.

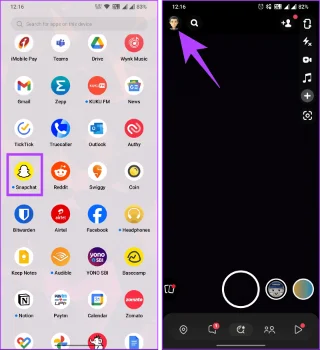

Chcesz zobaczyć wspólnych znajomych na Snapchacie? Oto, jak to zrobić skutecznie, aby zapewnić znaczące interakcje.

Aby zarchiwizować swoje e-maile w Gmailu, utwórz konkretną etykietę, a następnie użyj jej do utworzenia filtra, który zastosuje tę etykietę do zestawu e-maili.

Czy Netflix ciągle Cię wylogowuje? Sprawdź przyczyny oraz 7 skutecznych sposobów na naprawienie tego problemu na dowolnym urządzeniu.

Jak zmienić płeć na Facebooku? Poznaj wszystkie dostępne opcje i kroki, które należy wykonać, aby zaktualizować profil na Facebooku.

Dowiedz się, jak ustawić wiadomość o nieobecności w Microsoft Teams, aby informować innych o swojej niedostępności. Krok po kroku guide dostępny teraz!

Dowiedz się, jak wyłączyć Adblock w Chrome i innych przeglądarkach internetowych, aby móc korzystać z wartościowych ofert reklamowych.