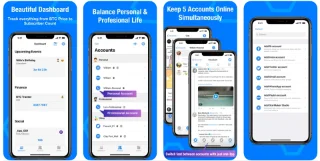

Najlepsze aplikacje do klonowania aplikacji na iPhonea w celu uruchomienia wielu kont | Nie jest wymagany jailbreak

Dowiedz się, jak sklonować aplikacje na iPhone

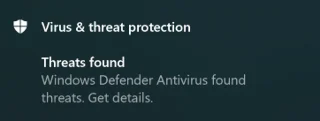

Bez Twojej wiedzy, Twój system mógł już paść ofiarą groźnego złośliwego oprogramowania, które może spowodować nieodwracalne uszkodzenia komputera i usunąć z niego dane. Na pewno chcesz uniknąć takich incydentów, ale te scenariusze są nieuchronne, jeśli nie sprawdzisz bezpieczeństwa swojego systemu.

Zagrożenia złośliwym oprogramowaniem mogą powstawać na wiele sposobów bez wiedzy użytkowników. Codzienne czynności użytkowników w sieci torują drogę hakerom do wrzucania złośliwego oprogramowania do systemu za pośrednictwem wiadomości phishingowych, linków reklamowych, fałszywych linków do pobierania, a być może także za pośrednictwem zainfekowanych urządzeń peryferyjnych, takich jak pendrive'y i zewnętrzne dyski twarde. Bez względu na przyczynę, sytuacja się pogarsza, ponieważ w większości scenariuszy infekcje złośliwym oprogramowaniem pozostają niewykryte, dopóki nie spowodują poważnych uszkodzeń oprogramowania systemowego i powiązanych aplikacji.

Dlatego ważne jest, aby zrozumieć oznaki infekcji złośliwym oprogramowaniem w systemie, zrozumieć ich konsekwencje i szukać skutecznych rozwiązań, aby poradzić sobie z takimi problemami. Tutaj wymieniliśmy, jak rozpoznać oznaki infekcji złośliwym oprogramowaniem w systemie i jak radzić sobie z potencjalnymi zagrożeniami, jakie stwarza taka infekcja.

Przyczyny infekcji złośliwym oprogramowaniem i wirusami w systemach Windows

1. Ataki phishingowe i spamowanie pocztą e - mail to najczęstsze metody wykorzystywane przez hakerów do kradzieży informacji o użytkowniku lub infekowania systemu poprzez dołączenie do wiadomości pliku załadowanego złośliwym oprogramowaniem. Spam e-mailowy polega na wysyłaniu do ludzi złośliwych linków i załączników. Po kliknięciu te złośliwe linki i załączniki mogą zainfekować Twój komputer.

2. Jednym z głównych źródeł infekcji złośliwym oprogramowaniem jest sieć. Kilka stron internetowych zawiera linki i przekierowania reklam zawierające złośliwe kody. Te linki, jeśli zostaną kliknięte, pobierają plik załadowany złośliwym oprogramowaniem na komputer, który czasami pozostaje niewykryty. Takie ataki są określane jako ataki typu drive-by-download .

3. Niektóre aplikacje są dostarczane z dołączonym oprogramowaniem, które jest instalowane bez powiadomienia. To oprogramowanie może być złośliwe, ponieważ pochodzi z nieznanych i niezaufanych źródeł.

4. torrenty pliki są przesyłane w sieciach, które nie są chronione, a więc są breachable. Różni hakerzy umieszczają złośliwe torrenty z fałszywymi nazwami, aby skłonić użytkowników do ich pobrania. Pliki te zawierają złośliwe oprogramowanie w przebraniu i mogą być niebezpieczne dla twojego komputera.

5. Aplikacje hakerskie, czyli bezpłatne wersje aplikacji premium, również są niebezpieczne. Są one tworzone przez nieznanych programistów i mogą mieć złośliwy charakter. W ogóle nie zaleca się ich używania.

Oznaki infekcji złośliwym oprogramowaniem na Twoim komputerze

– Spowalniający komputer jest najczęstszą oznaką infekcji złośliwym oprogramowaniem. Jednak powolne działanie aplikacji na komputerze może być spowodowane nieaktualnymi sterownikami.

– Komputer zainfekowany złośliwym oprogramowaniem ma tendencję do irytujących wyskakujących okienek z reklamami za każdym razem, gdy korzystasz z Internetu. Stanowią one pierwszą fazę planowanego ataku phishingowego. Jeśli klikniesz na dowolny, możesz przekazać hakerom informacje o swoim systemie i dostęp do danych osobowych.

– Niebieski ekran śmierci (BSOD) staje się powszechny na komputerze zainfekowanym złośliwym oprogramowaniem. Błędy BSOD występują, jeśli niechciany program ma tendencję do uzyskiwania dostępu do pamięci systemowej. Jeśli regularnie napotykasz takie błędy, oznacza to, że złośliwy program próbuje uzyskać dostęp do pamięci RAM w celu uzyskania danych systemowych.

– Awaria aplikacji i systemu staje się zwykłą irytacją w przypadku infekcji złośliwym oprogramowaniem. Aplikacje systemowe mają tendencję do zawieszania się, przeglądarki nie reagują na adresy URL, a aplikacje automatycznie uruchamiają się ponownie.

– Zdarzają się sytuacje, w których Twoje rozwiązanie antywirusowe (jeśli z niego korzystasz) może być wyłączone . Jeśli nie pamiętasz robienia tego samodzielnie, oznacza to, że masz na swoim komputerze złośliwe oprogramowanie, które może zastąpić oprogramowanie antywirusowe.

– Na dyskach lokalnych pojawiają się skróty do nieznanych plików . Są to oznaki złośliwego oprogramowania, które mogło dostać się przez zainfekowany dysk USB podłączony do komputera.

– Infekcja złośliwym oprogramowaniem czasami instaluje potencjalnie niechciany program bez powiadomienia na Twoim komputerze. Przeszukaj panel sterowania systemu w poszukiwaniu zainstalowanych aplikacji i sprawdź, czy pojawia się tam jakaś nieznana ikona aplikacji.

– Infekcja złośliwym oprogramowaniem tworzy złośliwe pliki, które zaczynają zaśmiecać Twój dysk twardy. Więc jeśli kiedykolwiek zobaczysz na ekranie nieoczekiwany komunikat Brak pamięci , a mimo tego, że nie masz dużo na dysku, na pewno masz problem z komputerem.

– Jeśli w Twoim imieniu znajdują się wiadomości e-mail ze spamem i wiadomości otrzymane przez Twoich znajomych, oznacza to, że Twój system został zainfekowany.

Jak pozbyć się złośliwego oprogramowania i pozbyć się go z systemu?

Najlepszym sposobem na pozbycie się złośliwego oprogramowania i innych wykrytych zagrożeń jest użycie skutecznego rozwiązania zabezpieczającego. Rozwiązania zabezpieczające pomagają wykorzenić te zagrożenia z systemu. Mogą przeprowadzać dogłębne skanowanie, dzięki czemu zainfekowane pliki i foldery są również usuwane, aby usunąć je z systemu.

Advanced System Protector to specjalnie dedykowane narzędzie do usuwania złośliwego oprogramowania z systemów Windows.

Narzędzie wykonuje skanowanie systemu w celu znalezienia na komputerze potencjalnego złośliwego oprogramowania lub oprogramowania szpiegującego. Składa się z modułu, który działa w kilku krokach i ma kilka dodatkowych narzędzi, które zapewniają bezpieczeństwo systemu. Oto jak wygląda ekran główny Advanced System Protector:

Teraz możesz zobaczyć przycisk Rozpocznij skanowanie teraz , ale lepiej przejść do następnej sekcji i wykonać Głębokie skanowanie .

Głębokie Skanowanie działałoby na każdym folderze w twoim systemie. Po zakończeniu skanowania wyświetlane są wyniki.

Co więcej, możesz usunąć te zagrożenia w sekcji Kwarantanna i przenieść się z nowym systemem, wolnym od wszelkiego rodzaju złośliwego oprogramowania.

Jest jeszcze kilka dodatkowych narzędzi, które Advanced System Protector ma, aby zwiększyć bezpieczeństwo twojego systemu:

– Możesz zaplanować skanowanie, aby system był aktualny.

– Aby uniknąć dalszych szkód, Advanced System Protector oferuje bezpłatne rozszerzenie do przeglądarki o nazwie Stop All Ads . Rozszerzenie wyłącza reklamy na stronach internetowych, a nawet irytujące reklamy w YouTube. To zapobiegnie zainfekowaniu komputera przez złośliwe reklamy na stronach internetowych.

– Możesz dostosować skanowanie, aby przeprowadzić proces usuwania złośliwego oprogramowania z wybranych dysków.

– Start-up Manager pozwala użytkownikom skrócić czas uruchamiania systemu poprzez usunięcie niechcianych elementów startowych.

Infekcje złośliwego oprogramowania niosą ze sobą pewne typowe objawy, które czasami są łatwe do wykrycia. Ale jeśli nie są pokrywane, mogą spowodować poważne, nieodwracalne uszkodzenia systemu. Właściwym sposobem na pozbycie się takiego złośliwego oprogramowania jest użycie dedykowanego narzędzia programowego. Advanced System Protector to jedno ze świetnych narzędzi, które wykonują przydatne skanowanie systemu w celu wykorzenienia zagrożeń złośliwym oprogramowaniem. Pomaga pozbyć się wszystkich tych infekcji z systemu i oferuje nowy początek. Dodatkowo, blokując złośliwą zawartość w przeglądarkach internetowych, zapobiega dalszym infekcjom pochodzącym z sieci.

Czy masz do czynienia z takimi znakami?

Daj nam znać, jakie oznaki wśród tych znaków byłeś świadkiem w swoim systemie i jakie środki podjęto, aby je rozwiązać. Kliknij pole komentarza i aby uzyskać więcej aktualizacji technicznych od nas, zapisz się do naszego newslettera.

Dowiedz się, jak sklonować aplikacje na iPhone

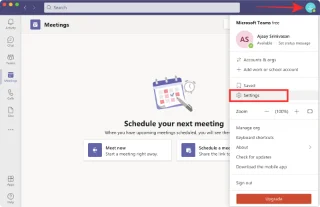

Dowiedz się, jak skutecznie przetestować kamerę w Microsoft Teams. Odkryj metody, które zapewnią doskonałą jakość obrazu podczas spotkań online.

Jak naprawić niedziałający mikrofon Microsoft Teams? Sprawdź nasze sprawdzone metody, aby rozwiązać problem z mikrofonem w Microsoft Teams.

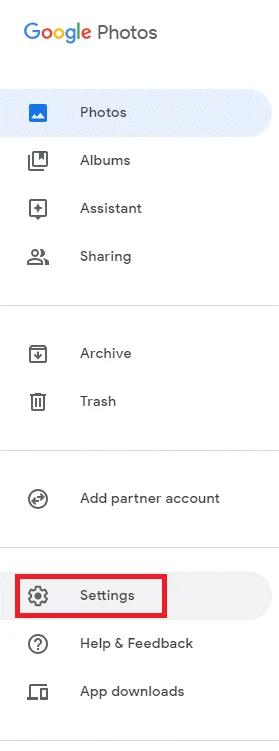

Jeśli masz dużo duplikatów zdjęć w Zdjęciach Google, sprawdź te cztery skuteczne metody ich usuwania i optymalizacji przestrzeni.

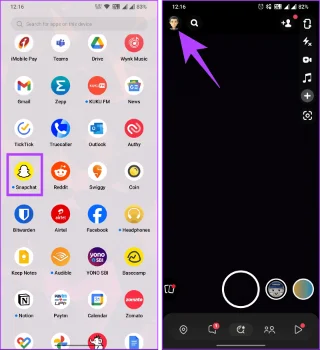

Chcesz zobaczyć wspólnych znajomych na Snapchacie? Oto, jak to zrobić skutecznie, aby zapewnić znaczące interakcje.

Aby zarchiwizować swoje e-maile w Gmailu, utwórz konkretną etykietę, a następnie użyj jej do utworzenia filtra, który zastosuje tę etykietę do zestawu e-maili.

Czy Netflix ciągle Cię wylogowuje? Sprawdź przyczyny oraz 7 skutecznych sposobów na naprawienie tego problemu na dowolnym urządzeniu.

Jak zmienić płeć na Facebooku? Poznaj wszystkie dostępne opcje i kroki, które należy wykonać, aby zaktualizować profil na Facebooku.

Dowiedz się, jak ustawić wiadomość o nieobecności w Microsoft Teams, aby informować innych o swojej niedostępności. Krok po kroku guide dostępny teraz!

Dowiedz się, jak wyłączyć Adblock w Chrome i innych przeglądarkach internetowych, aby móc korzystać z wartościowych ofert reklamowych.