Czy potrzebuję VPN na moim telefonie?

Wiele osób w Internecie radzi, aby korzystać z VPN lub wirtualnej sieci prywatnej na swoim komputerze, aby zapewnić sobie prywatność i bezpieczeństwo

Wiele osób w Internecie radzi, aby korzystać z VPN lub wirtualnej sieci prywatnej na swoim komputerze, aby zapewnić sobie prywatność i bezpieczeństwo

Ponieważ Google i Alphabet kontrolują ogromny udział w dzisiejszym rynku poczty e-mail, wiele osób korzysta z Gmaila do obsługi osobistych i służbowych wiadomości e-mail. Jeden z najbardziej

Kiedy nie możesz się doczekać, aż Bitwarden zsynchronizuje twoje hasła, oto jak to zrobić ręcznie.

Większe przestrzenie robocze z dużą liczbą użytkowników mogą być trudne do śledzenia. Nie zawsze można je łatwo sprawdzić, ale chcesz sprawdzić, kto ma do nich dostęp. Jeśli

Chociaż Slack jest znany przede wszystkim jako aplikacja do komunikacji tekstowej, oferuje również funkcję połączeń głosowych i wideo. Włączenie wideo i głosu

Kiedy do kogoś dzwonisz, zawsze jest taki czas, kiedy telefon dzwoni, w którym możesz kontynuować robienie czegoś innego, wtedy możesz

Jeśli nigdzie nie widać folderu Ulubione Microsoft Edge, spróbuj zaimportować go ze starszej wersji Microsoft Edge lub użyj odzyskiwania plików systemu Windows.

W Internecie jest wiele wirusów komputerowych i złośliwego oprogramowania, które mogą zainfekować komputer, jeśli nie będziesz ostrożny lub po prostu nie będziesz miał szczęścia. Jeśli ćwiczysz

Wszystkie przeglądarki internetowe przechowują dane dotyczące Twojej aktywności przeglądania. Istnieje wiele zastosowań tych danych, w tym automatyczne wypełnianie formularzy, ochrona prywatności i wyczyszczenie historii przeglądania przechowywanej w MS Edge dla systemu Windows, wykonując te czynności.

Kodi to darmowa aplikacja do odtwarzania multimediów o otwartym kodzie źródłowym przeznaczona do użytku na ekranach o rozmiarze telewizora. Może odtwarzać treści wideo z lokalnej pamięci, oparte na sieci

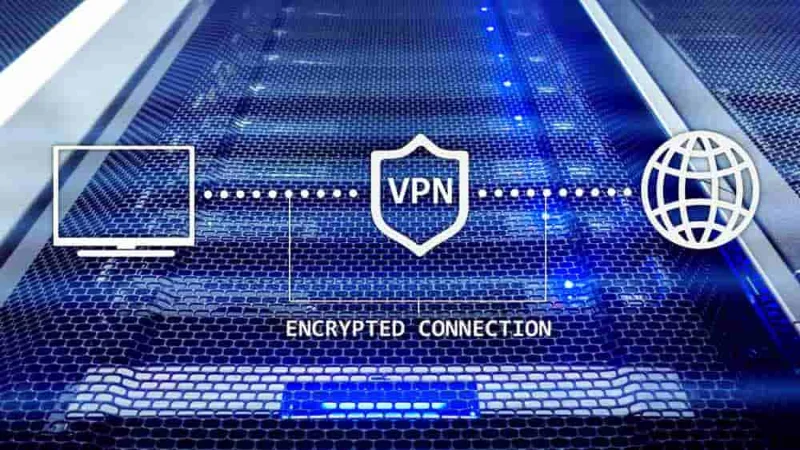

Każde urządzenie, z którego uzyskujesz dostęp do Internetu, może korzystać z VPN. VPN może chronić Twoje dane przeglądania i chronić je przed podsłuchiwaniem przez dowolnego dostawcę usług internetowych

Nigdy nie przegap wiadomości w Zoom, wiedząc, jak dodać do nich ikonę nieprzeczytanej wiadomości. Zobacz przyjazne dla początkujących kroki, które należy wykonać.

Zwykle, gdy idziemy na spotkanie, dzieje się to w jakiejś nudnej sali konferencyjnej z wysokimi oknami i nieświeżą kawą – rok 2020 przyniósł wiele spotkań z powrotem do

Użytkownicy Instagrama nie mogą sprawdzać, kto oglądał ich profil. Nie ma sposobu, aby stwierdzić, kto odwiedził Twój profil.

Discord to wieloplatformowa aplikacja komunikacyjna przeznaczona dla graczy. Oferuje komunikację tekstową, głosową i wideo, a także obsługę serwerów,

Git definiuje procesy kontroli wersji dotyczące sposobu udostępniania projektów. Istnieje wiele stron internetowych, które umożliwiają hostowanie projektów Git. GitHub to

Gdy uważasz, że reklamy są zbyt denerwujące, możesz użyć programu blokującego reklamy. Ale co, gdy Google doda opcję do usługi, z której wiesz, że nie będziesz korzystać? W Dont korzystać z Google Meet i nigdy nie będzie? Dowiedz się, jak usunąć Google Meet z paska bocznego ekranu Gmaila.

Jeśli używasz Linuksa jako systemu operacyjnego, prawdopodobnie jesteś przynajmniej trochę przyzwyczajony do korzystania z interfejsu wiersza poleceń. To doświadczenie nadejdzie

Jak zapisywać animowane pliki filmów GIF z tweetów na Twitterze.

Zobacz, jak niektóre obszary wyglądały lata temu, dzięki Google Earth.

Ponieważ nowy koronawirus, Covid-19, szturmem podbija świat, wiele firm, platform i systemów edukacyjnych zwraca się teraz do Zoom, wideo

Zabezpiecz swoje hasło Microsoft, zmieniając je od czasu do czasu. Nie pamiętasz hasła do konta Microsoft? Nie ma sprawy, oto co musisz zrobić.

Jeśli jesteś programistą i chcesz komunikować się przez Zoom ze swoimi współpracownikami, od czasu do czasu może być konieczne udostępnienie fragmentów kodu. Chociaż możesz po prostu

Google Chrome może czasami wyświetlać następujący błąd Ten plik jest niebezpieczny, więc Chrome go zablokował. Oto jak rozwiązać ten problem.

Jeśli testujesz witrynę internetową za pomocą pakietu Burp Suite, możesz wprowadzić wiele zmian w swoich żądaniach i wyświetlanych stronach internetowych. Możesz skonfigurować

Strona nowej karty jest prawdopodobnie jedną z najczęściej wyświetlanych stron w przeglądarce internetowej. Za każdym razem, gdy chcesz otworzyć nową kartę, zobaczysz ją. Mógłbyś

Jeśli chcesz zmienić karierę w dziedzinę technologii, przejść na nową dziedzinę technologii lub po prostu zdobyć nową umiejętność, istnieje wiele zasobów online, które

Zobacz, jak możesz zabezpieczyć swoje konto Dropbox, włączając funkcję uwierzytelniania dwuskładnikowego.

Jeśli masz uruchomiony Slack na swoim komputerze i otrzymasz wiadomość, otrzymasz powiadomienie o tym. Jeśli jesteś z dala od komputera, gdy

Po przeczytaniu wiadomości e-mail i wyraźnym zakończeniu wątku wiele osób po prostu zostawia wiadomość e-mail w swojej skrzynce odbiorczej. Wiele innych osób decyduje się na zamówienie