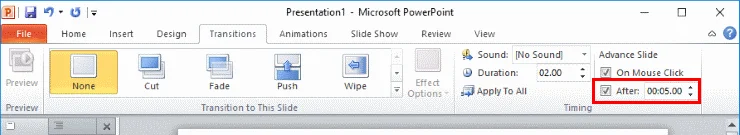

Jak automatycznie przełączać slajdy w PowerPoint 365

Samouczek pokazujący, jak ustawić automatyczne odtwarzanie prezentacji w Microsoft PowerPoint 365 poprzez ustawienie czasu przełączania slajdów.

Chcesz poprawić ochronę swoich aplikacji w chmurze?

Jesteś we właściwym miejscu.

Ponieważ dzisiaj pokażę Wam dokładne techniki, których używam do utrzymania widoczności moich aplikacji w chmurze.

1 Co to jest Microsoft Cloud App Security?

2 Jak działa usługa Microsoft Cloud App Security?

2.2 Sankcjonowanie i brak sankcji

3 Co zapewnia usługa Microsoft Cloud App Security?

4.1 Jak stworzyć nowy raport odkrycia?

5.1 Tworzenie polityki wykrywania aplikacji

6 Utwórz zasady dotyczące plików

6.1 Jak stworzyć politykę plików?

7.1 Tworzenie polityk aktywności

8 Wykrywanie złośliwego oprogramowania

9.1 Redukcja fałszywych trafień

9.3 Zarządzaj aplikacjami OAuth

9.3.1 Zablokuj lub zatwierdź i zaaplikuj:

10 CASB dla platform chmurowych

11 Monitorowanie i kontrola w czasie rzeczywistym

12 Azure Portal – Azure Active Directory

14 Licencja bezpieczeństwa aplikacji w chmurze firmy Microsoft

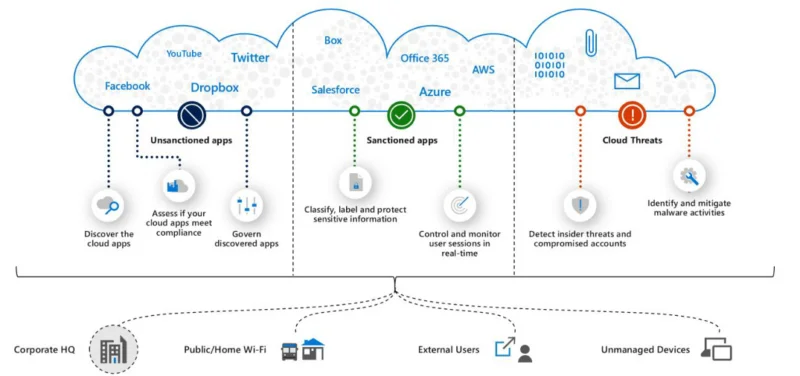

Co to jest Microsoft Cloud App Security?

Jak działa usługa Microsoft Cloud App Security?

Odkrycie

Cloud Discovery wykorzystuje dzienniki ruchu do wykrywania i analizowania używanych aplikacji w chmurze. Możesz ręcznie przesłać pliki dziennika do analizy ze swoich zapór sieciowych i serwerów proxy lub możesz wybrać automatyczne przesyłanie.

Sankcjonowanie i niesankcjonowanie

Złącza aplikacji

Ustawienie zasad

Co zapewnia usługa Microsoft Cloud App Security?

Odkrycie

Odkrywanie, które aplikacje są używane w całej organizacji, to dopiero pierwszy krok do zapewnienia ochrony wrażliwych danych firmowych. Zrozumienie przypadków użycia, identyfikacja głównych użytkowników i określenie ryzyka związanego z każdą aplikacją to ważne elementy zrozumienia ogólnej sytuacji ryzyka w organizacji. Usługa Microsoft Cloud App Security zapewnia ciągłe wykrywanie i analizę ryzyka oraz zaawansowane raporty dotyczące użytkowników, wzorców użytkowania, ruchu związanego z przesyłaniem/pobieraniem i transakcji, dzięki czemu można od razu identyfikować anomalie.

Jak stworzyć nowy raport odkrycia?

Następnie wprowadź żądane dane i wybierz „ Utwórz ”

Uwaga : Przetworzenie analizy tworzenia raportu zajmuje do 24 godzin

Kontrola danych

Twórz zasady wykrywania aplikacji w chmurze, aby otrzymywać powiadomienia o wykryciu nowych aplikacji, które są ryzykowne, niezgodne lub zyskują na popularności. Zacznij od korzystania z wbudowanych szablonów do tworzenia zasad wykrywania aplikacji dla aplikacji ryzykownych i o dużej objętości. W razie potrzeby konfigurację można dostosować.

Po utworzeniu polityki otrzymasz powiadomienie, gdy zostanie wykryta aplikacja o dużym wolumenie i wysokim ryzyku. Umożliwi to sprawne i ciągłe monitorowanie aplikacji w Twojej sieci.

Tworzenie zasad wykrywania aplikacji

Utwórz zasady dotyczące plików

Utwórz następujące zasady dotyczące plików, aby uzyskać wgląd w sposób wykorzystania informacji w organizacji.

Użyj gotowych szablonów, aby rozpocząć, przeglądaj pliki w zakładce dopasowanych polityk. Zakres zasad do jednej witryny SharePoint/OneDrive, aby zrozumieć, jak działają zasady przed dodaniem dodatkowych aplikacji lub witryn.

Jak stworzyć politykę plików?

Wykonaj te same kroki i użyj szablonów wymienionych powyżej.

Aby uzyskać dodatkowe informacje na temat zasad dotyczących plików, kliknij ten link .

Ochrona przed zagrożeniami

Uprawnienia : administrator globalny, administrator bezpieczeństwa lub administrator grupy użytkowników

Utworzenie polityki aktywności może pomóc w wykryciu złośliwego użycia konta użytkownika końcowego lub uprzywilejowanego konta lub wskazaniu możliwej sesji złamanej.

Tworzenie polityk aktywności

Kliknij ten link , aby dowiedzieć się więcej o zasadach aktywności.

Wykrywanie złośliwego oprogramowania

Uwaga : wykrywanie złośliwego oprogramowania jest domyślnie wyłączone. Upewnij się, że jest włączony, aby otrzymywać alerty o możliwych zainfekowanych plikach.

Badanie i naprawa alertów

Zbadaj i określ charakter naruszenia związanego z ostrzeżeniem. Spróbuj zrozumieć, czy jest to poważne, wątpliwe naruszenie lub nietypowe zachowanie użytkownika. Zbadaj dalej, przeglądając opis alertu i jego przyczyny, a także przyglądając się podobnym działaniom.

Jeśli odrzucisz alerty, ważne jest, aby zrozumieć, dlaczego nie mają one żadnego znaczenia lub czy jest to fałszywy alarm. Jeśli dobiega zbyt dużo hałasu, sprawdź i dostosuj zasady wyzwalające alert.

Ograniczanie fałszywych pozytywów

Zasady wykrywania anomalii są wyzwalane, gdy są nietypowymi zachowaniami wykonywanymi przez użytkowników w Twoim środowisku. Usługa Microsoft Cloud App Security ma okres uczenia się, w którym wykorzystuje analizę behawioralną jednostek, a także uczenie maszynowe, aby zrozumieć „ normalne ” zachowanie użytkowników. Użyj suwaka czułości, aby określić czułość tej zasady oprócz określania zakresu określonych zasad tylko dla danej grupy.

Na przykład, aby zmniejszyć liczbę fałszywych alarmów w alarmie o niemożliwych podróżach, możesz ustawić suwak czułości na niską. Jeśli masz w swojej organizacji użytkowników, którzy często podróżują służbowo, możesz dodać ich do grupy użytkowników i wybrać tę grupę w zakresie zasad.

Dodaj swój firmowy adres IP i zakresy VPN , zobaczysz mniej alertów dotyczących niemożliwych podróży i rzadkiego kraju.

Kliknij Ustawienia, a następnie Zakresy adresów IP

Nazwij zakres

Wprowadź zakres adresów IP

Wybierz kategorię

Dodaj tag, aby oznaczyć określone działania z tego zakresu

Aplikacje OAuth

Są to aplikacje instalowane przez użytkowników biznesowych w Twojej organizacji, które proszą o pozwolenie na dostęp do informacji i danych użytkownika oraz logują się w imieniu użytkownika w innych aplikacjach chmurowych, takich jak Microsoft 365, G Suite i Salesforce. Gdy użytkownicy instalują te aplikacje, często klikają akceptuj bez dokładnego przeglądania szczegółów w monicie, w tym udzielania uprawnień aplikacji.

Będziesz mieć możliwość zablokowania i cofnięcia dostępu do tych aplikacji.

Wielu użytkowników przyznaje dostęp do swoich kont firmowych Microsoft 365, G-Suite i Salesforce podczas próby uzyskania dostępu do aplikacji OAuth. Pojawia się problem, że dział IT zwykle nie ma wglądu w te aplikacje ani związanego z nimi poziomu ryzyka. Cloud App Security umożliwia wykrywanie aplikacji OAuth zainstalowanych przez użytkowników i konta firmowego, którego używają do logowania. Po ustaleniu, które aplikacje OAuth są używane przez dane konto, możesz zezwolić lub zablokować dostęp bezpośrednio w portalu.

Zarządzaj aplikacjami OAuth

Strona OAuth zawiera informacje dotyczące aplikacji, do których Twoi użytkownicy przyznają dostęp przy użyciu swoich korporacyjnych poświadczeń Microsoft 365, Salesforce i G-Suite.

Zablokuj lub zatwierdź i zaaplikuj:

Uwaga : jeśli zdecydujesz się zablokować aplikację, możesz powiadomić użytkownika, że aplikacja, którą zainstalował i przyznał uprawnienia, jest zablokowana i możesz dodać niestandardową wiadomość z powiadomieniem.

Unieważnij aplikację

Ta funkcja jest dostępna tylko w aplikacjach połączonych z G-Suite i Salesforce.

Zasady OAuth

Zasady OAuth powiadamiają o wykryciu aplikacji OAuth spełniającej określone kryteria.

Kliknij ten link , aby uzyskać wskazówki dotyczące tworzenia zasad aplikacji OAuth.

CASB dla platform chmurowych

Uprawnienia : Administrator globalny

Uwaga : Globalna rola usługi Azure AD nie zapewnia automatycznie uprzywilejowanym użytkownikom dostępu do subskrypcji platformy Azure.

Podnieś uprawnienia uprzywilejowanych użytkowników, aby dodać subskrypcje platformy Azure — po dodaniu subskrypcji upewnij się, że podniesienie uprawnień zostało wyłączone.

Aby poprawić stan zabezpieczeń w chmurze, dodaj subskrypcje platformy Azure do usługi Cloud App Security; integracja z Azure Security Center powiadomi Cię o braku konfiguracji i kontroli bezpieczeństwa. Będziesz mógł identyfikować anomalie w swoim środowisku i przechodzić do portalu Azure Security, aby zastosować te zalecenia i rozwiązać problem z lukami.

Aby dowiedzieć się więcej o integracji z Azure Security Center, kliknij tutaj .

Monitorowanie i kontrola w czasie rzeczywistym

Uprawnienia : administrator bezpieczeństwa lub administrator globalny

Zasady dostępu i sesji zapewniają następujące możliwości:

Azure Portal – Azure Active Directory

Tworzenie polityki sesji

Będziemy tworzyć politykę sesji przy użyciu szablonu do monitorowania wszystkich działań, aby rozpocząć.

Utwórz dodatkowe zasady, korzystając z gotowych szablonów, aby przetestować różne dostępne kontrolki.

Licencja Microsoft Cloud App Security

Cena licencji komercyjnych na Microsoft Cloud App Security różni się w zależności od programu, regionu i typu umowy. W kanale Direct dostępne są samodzielne ceny katalogowe ERP. Zobacz szczegółowe informacje na temat konfiguracji cen tutaj . Ponadto, jeśli klienci chcą korzystać z funkcji kontroli dostępu warunkowego aplikacji usługi Microsoft Cloud App Security, muszą również mieć co najmniej licencję Azure Active Directory Premium P1 (AAD P1) dla wszystkich użytkowników, których zamierzają włączyć dla tej funkcji.

Plany licencyjne dostępne dla klientów rządowych Stanów Zjednoczonych, które obejmują Microsoft Cloud App Security, są opisane w poniższych tabelach licencjonowania. Dodatkowe szczegóły można znaleźć w naszych opisach licencji i cen:

Na koniec powinieneś mieć wiedzę na temat ochrony informacji, monitorowania w czasie rzeczywistym i możliwości ochrony przed zagrożeniami w usłudze Microsoft 365 Cloud App Security.

Teraz chciałbym usłyszeć od Ciebie:

Którą strategię z dzisiejszego postu zamierzasz wypróbować jako pierwszą? A może nie wspomniałem o jednej z twoich ulubionych wskazówek dotyczących bezpieczeństwa aplikacji w chmurze.

Tak czy inaczej, daj mi znać, zostawiając teraz komentarz poniżej.

Chcesz ulepszyć środowisko Exchange Online, aby uzyskać lepszą produktywność? Sprawdź porady i wskazówki wymienione tutaj .

Samouczek pokazujący, jak ustawić automatyczne odtwarzanie prezentacji w Microsoft PowerPoint 365 poprzez ustawienie czasu przełączania slajdów.

Zestawy stylów mogą natychmiast nadać całemu dokumentowi wypolerowany i spójny wygląd. Oto jak używać zestawów stylów w Wordzie i gdzie je znaleźć.

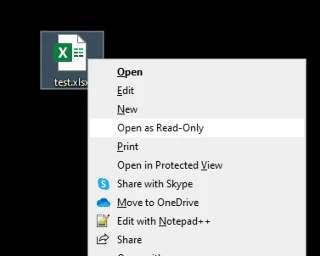

Wymuś monit w Microsoft Excel dla plików Office 365 informujący o otwarciu jako tylko do odczytu za pomocą tego przewodnika.

Pokazujemy, jak łatwo wyeksportować wszystkie kontakty z Microsoft Outlook 365 do plików vCard.

Dowiedz się, jak włączyć lub wyłączyć wyświetlanie formuł w komórkach w Microsoft Excel.

Dowiedz się, jak zablokować i odblokować komórki w Microsoft Excel 365 za pomocą tego poradnika.

Często zdarza się, że opcja Spam jest wyszarzona w Microsoft Outlook. Ten artykuł pokazuje, jak sobie z tym poradzić.

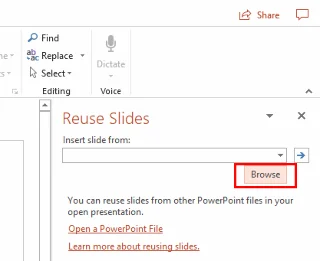

Poradnik pokazujący, jak importować slajdy z innego pliku prezentacji Microsoft PowerPoint 365.

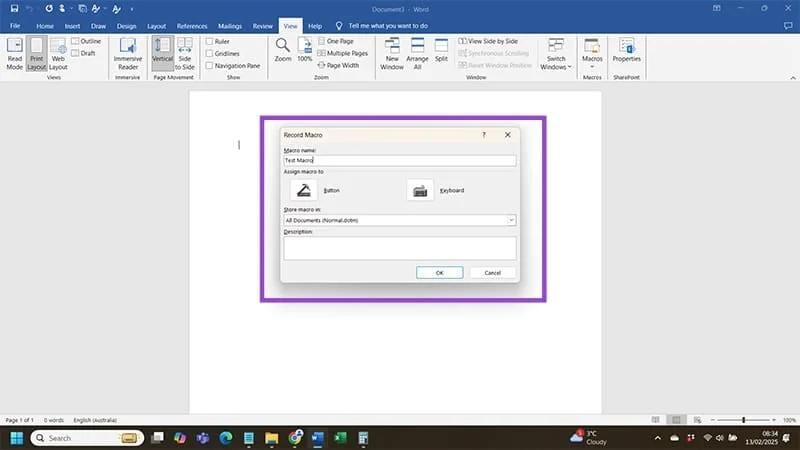

Dowiedz się, jak stworzyć makro w Wordzie, aby ułatwić sobie wykonywanie najczęściej używanych funkcji w krótszym czasie.

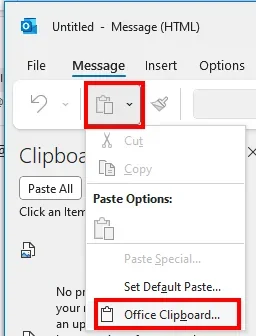

Pokazujemy, jak włączyć lub wyłączyć opcje schowka widocznego w aplikacjach Microsoft Office 365.