Como Remover Informações Salvas do Autofill do Firefox

Remova informações salvas do Autofill do Firefox seguindo estes passos rápidos e simples para dispositivos Windows e Android.

As senhas existem desde o início dos dispositivos tecnológicos e ainda mais cedo na criptologia e criptografia geral. Se houvesse algo que você precisasse proteger, você o colocaria atrás de uma senha. Isso tem sido de conhecimento comum durante a maior parte de nossas vidas, independentemente de quantos anos você tem.

Embora a eficácia de senhas específicas tenha sido muito debatida devido ao avanço das ferramentas e técnicas de hacking, nunca houve nada melhor para substituir as senhas em grande escala até agora.

Chaves de acesso são o novo termo de tecnologia quente, e todas as grandes corporações e fabricantes de tecnologia anseiam por isso. Descubra exatamente o que são e por que as senhas estão substituindo as senhas. Leia abaixo para obter mais informações sobre o assunto, por exemplo, como você usa chaves de acesso em seu smartphone.

Leitura Relacionada:

O que são chaves de acesso?

Em termos básicos, o Passkeys é uma maneira de os usuários usarem dados biométricos, como tecnologia de reconhecimento facial ou digitalizações de impressões digitais, para fazer login em sites e serviços. Em termos mais complicados, as senhas trocam chaves criptográficas WebAuthn diretamente para o site, portanto, não há necessidade de o site armazenar nenhum dos seus dados de login, como uma cópia criptografada de sua senha. Porque todos sabemos que esses bancos de dados podem ser altamente vulneráveis. Agora, com senhas, não há necessidade de criar bancos de dados de senhas que exijam segurança avançada e possam recuperar a senha criptografada.

O grande problema com as chaves de acesso é que atualmente todo site tem um campo para os usuários digitarem suas senhas. Ainda assim, nem todos os sites e serviços têm a capacidade de interagir com senhas. Cada gerenciador de senhas, aplicativo, serviço e site precisaria implementar a tecnologia usada nas senhas. Felizmente, grandes corporações como Microsoft, Google, Apple e FIDO Alliance estão trabalhando na criação de um protocolo padronizado para implementar senhas para todos os sites e serviços digitais. Portanto, você pode ter certeza de que poderá começar a usar senhas em seus smartphones e computadores em um futuro próximo.

Por que as senhas estão substituindo as senhas?

As senhas são uma maneira muito mais eficiente e segura de fazer login em sites e serviços digitais. Se você já fez parte de um vazamento ou invasão de banco de dados, saberá como pode ser estressante se perguntar qual de suas contas usa a mesma senha. Depois que uma pessoa mal-intencionada tiver sua senha e e-mail, ela poderá fazer login na maioria das suas contas se você usar as mesmas informações. A autenticação de dois fatores ajudou, mas poucas pessoas adotaram esse sistema de segurança mais avançado, pois era muito pesado e tedioso. As chaves de acesso fornecem autenticação de dois fatores, mas eliminam a necessidade de você ter qualquer aplicativo autenticador.

Como usar senhas

As chaves de acesso ainda não são comuns, pois cada site, aplicativo e serviço precisa implementar a tecnologia primeiro. Alguns serviços usam senhas, como PayPal, eBay, Google, GoDaddy e empresas mais importantes. Veja como você pode usar senhas em seus dispositivos:

No computador

Se você estiver no computador, precisará de uma conexão Bluetooth entre ele e o telefone. O Google e a Apple, os dois principais fabricantes de smartphones, insistem em usar seu smartphone como forma de autenticar seus detalhes de login, em vez de um gerenciador de senhas localizado no dispositivo com o qual você está fazendo login.

Assim, para já, vai precisar do seu smartphone e de uma ligação Bluetooth. O processo de criar uma senha e usá-la é extremamente simples. Como criar uma senha em um site, você será guiado por cada etapa. Se você quiser usar o reconhecimento facial, pode escolher isso ou usar sua impressão digital.

No Smartphone/Tablet

Usar chaves de acesso em seu smartphone é ainda mais fácil, pois os principais fabricantes de smartphones as usam como autenticadores. Portanto, faça o processo de registro em seu aplicativo ou site e registre-se como de costume. Selecione a opção de senha ( se houver ) e siga as instruções para configurá-la. O melhor das senhas é que, embora implemente uma tecnologia de criptografia bastante avançada, é extremamente simples de usar para o consumidor.

Remova informações salvas do Autofill do Firefox seguindo estes passos rápidos e simples para dispositivos Windows e Android.

Neste tutorial, mostramos como executar um soft reset ou hard reset no Apple iPod Shuffle.

Existem muitos aplicativos incríveis no Google Play que você não pode deixar de assinar. Após um tempo, essa lista cresce e você precisará gerenciar suas assinaturas do Google Play.

Procurar aquele cartão na carteira pode ser um verdadeiro incômodo. Nos últimos anos, várias empresas têm desenvolvido e lançado soluções de pagamento sem contato.

Ao excluir o histórico de downloads do Android, você ajuda a liberar espaço de armazenamento e outros benefícios. Aqui estão os passos a seguir.

Este guia mostrará como excluir fotos e vídeos do Facebook usando um PC, Android ou dispositivo iOS.

Nós passamos um pouco de tempo com o Galaxy Tab S9 Ultra, que é o tablet perfeito para emparelhar com seu PC Windows ou o Galaxy S23.

Silencie mensagens de texto em grupo no Android 11 para manter as notificações sob controle no aplicativo de Mensagens, WhatsApp e Telegram.

Aprenda a limpar o histórico de URLs da barra de endereços no Firefox e mantenha suas sessões privadas seguindo estes passos simples e rápidos.

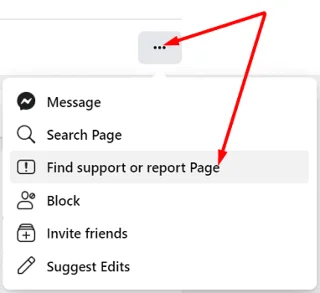

Para denunciar um golpista no Facebook, clique em Mais opções e selecione Encontrar suporte ou denunciar perfil. Em seguida, preencha o formulário de denúncia.