Como Remover Informações Salvas do Autofill do Firefox

Remova informações salvas do Autofill do Firefox seguindo estes passos rápidos e simples para dispositivos Windows e Android.

Hoje em dia, pequenas e grandes empresas são suscetíveis a ataques. Seu sistema de informação e dados estão em risco o tempo todo. Portanto, para ficar protegido contra essas ameaças, é necessário compreender as etapas básicas envolvidas na segurança cibernética.

A segurança cibernética é essencial para a avaliação de risco, pois ajuda as organizações a saber quais etapas devem ser envolvidas para lidar com ameaças e outros ataques maliciosos.

O que é cibersegurança?

É a técnica de garantir integridade, privacidade e acessibilidade às informações. A segurança cibernética protege computadores, redes, programas e dados de acessos não autorizados, ameaças e ajuda na recuperação de acidentes imprevistos, como falhas no disco rígido, quedas de energia e outras ameaças persistentes avançadas (APTs).

A segurança deve ser de extrema importância para as empresas e, para a alta administração, deve ser obrigatória. Todos nós sabemos que o mundo em que vivemos hoje é frágil em termos de segurança da informação, tornando a segurança cibernética uma necessidade, uma necessidade da hora.

A alta administração precisa assumir o fardo da segurança, precisa garantir que todos os sistemas tenham segurança incorporada e que certos padrões sejam seguidos. Além disso, deve ser dado treinamento adequado aos funcionários para reduzir as chances de erros humanos. Nada é à prova de falhas, portanto, precisamos ter cuidado. Os desenvolvedores de aplicativos devem ser especialmente cautelosos, pois são humanos e podem cometer erros. Um erro e todos os nossos dados podem estar em risco.

Leia também: Privacidade de dados e como isso afeta você

Necessidade de treinamento de segurança

Os humanos não são Deus, tendem a cometer erros e, portanto, são o elo mais fraco em qualquer programa de segurança. Portanto, para fortalecer a segurança cibernética, os funcionários, desenvolvedores e a alta administração devem estar cientes disso e de sua importância.

Todas as empresas, mais cedo ou mais tarde, serão vítimas de um ataque cibernético, devido a exploits de dia zero. Mesmo se eles tiverem o sistema de segurança mais forte, há chances de que uma falha permita que os invasores tirem proveito dela para seu próprio benefício.

Ao realizar tarefas básicas como lavar as mãos antes de comer alimentos, alcançamos a “henina pessoal” da mesma forma, ao realizar a tarefa básica de segurança cibernética, a “higiene cibernética” pode ser alcançada. As empresas devem manter uma certificação forte e devem evitar o armazenamento de dados confidenciais em servidores públicos ou onde possam ser facilmente acessados por todos.

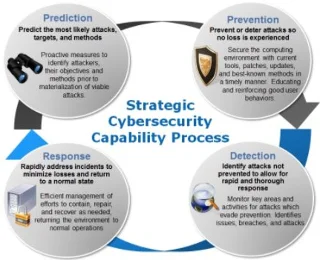

Estratégia para uma boa cibersegurança

Um sistema de segurança básico só pode proteger contra ameaças de nível de entrada, enquanto uma boa estratégia de segurança cibernética ajudará a ir além do básico. Hackers sofisticados e avançados podem facilmente contornar o sistema de defesa básico de diferentes maneiras - explorando dispositivos conectados (carros, usinas de energia, dispositivos médicos). Também com novos sistemas, como dispositivos IoT, serviço em nuvem, o risco aumentou. Portanto, precisamos levar a segurança cibernética a sério.

Recentemente, o Regulamento Geral de Proteção de Dados (GDPR ) da União Europeia reforçou as regras para salvaguardar a privacidade dos indivíduos, por isso a demanda por segurança cibernética aumentou. As organizações estão contratando profissionais de segurança para lidar com a segurança cibernética à medida que o risco de ataques aumenta.

Áreas onde a segurança cibernética é obrigatória

O escopo da segurança cibernética é vasto, mas há certas áreas que precisam ser protegidas, pois sem elas funcionando corretamente não podemos realizar nenhuma tarefa.

Leia também: A segurança cibernética está melhorando ou piorando?

A infraestrutura

A infraestrutura essencial inclui sistemas como eletricidade, água, semáforos e hospitais. Se alguma coisa acontecer com esses sistemas, nossas vidas se tornarão sem controle. Hoje em dia, como tudo está online, esses sistemas também estão se conectando e, portanto, se tornando vulneráveis a ataques cibernéticos. Portanto, precisamos buscar uma solução e a forma como elas podem ser protegidas através da realização de due diligence, pois isso ajudará as empresas a entender as vulnerabilidades e como lidar com elas. Não é que apenas as empresas precisem trabalhar, outras também precisam ajudá-las, avaliando e entendendo como um ataque a uma infraestrutura crítica pode afetá-las e o quanto um plano de contingência pode ajudar. Portanto, organizações devem ser ajudadas a desenvolvê-lo.

Segurança de rede

A segurança da rede é indispensável, pois fica entre seus dados e o acesso não autorizado. Ele protege seus dados importantes de serem afetados por códigos maliciosos. Porém, muitas vezes, para protegê-lo, diferentes ferramentas são utilizadas, gerando enormes dados, devido aos quais ameaças reais são ignoradas. Portanto, para gerenciar a segurança da rede e mantê-la sob controle, as equipes de segurança devem começar a usar o aprendizado de máquina, pois ajuda a preencher a lacuna existente. Muitas empresas já começaram a usar essa técnica para garantir que uma segurança cibernética mais forte seja executada.

Segurança na nuvem

Com as empresas movendo seus dados para a nuvem, novos desafios de segurança são enfrentados por elas. 2017 não foi um grande ano em termos de segurança dos dados armazenados na nuvem. Violações de dados semanais foram enfrentadas por empresas devido à segurança em nuvem mal configurada. Essa é a razão pela qual os provedores de nuvem precisam criar ferramentas de segurança e ajudar os usuários corporativos a proteger seus dados, mas o ponto principal é: Mover dados não é uma solução quando se trata de segurança de dados. Se realizarmos a devida diligência e construirmos estratégias certas, a cibersegurança pode ser alcançada.

Segurança do aplicativo

Além dos humanos, os aplicativos, especialmente os aplicativos da web, são o ponto técnico mais fraco de ataque. Porém, menos organizações percebem esse fato, portanto, elas precisam começar a prestar atenção à segurança do aplicativo e devem manter os erros de codificação ao par para que possam usar o teste de penetração.

Segurança da Internet das coisas (IoT)

IoT se refere a sistemas interconectados. Conforme vemos um aumento no uso de dispositivos IoT, o risco de ataques aumenta. Os desenvolvedores de IoT não previram como seus dispositivos poderiam ser comprometidos e os distribuíram com pouca ou nenhuma segurança, o que representou uma ameaça não apenas para os usuários, mas também para outras pessoas na Internet. Esses dispositivos costumam ser usados como botnet. Eles são um desafio de segurança para os usuários domésticos e para a sociedade.

Tipos de ameaças cibernéticas

As ameaças cibernéticas mais comumente se enquadram em três categorias gerais, que são explicadas abaixo:

Ataques à privacidade

Os cibercriminosos roubam ou copiam as informações pessoais da vítima para realizar vários ciberataques, como fraude de cartão de crédito, roubo de identidade ou roubo de carteiras de bitcoins.

Ataques à integridade:

Normalmente conhecido como sabotagem, os ataques de integridade são projetados para danificar ou destruir dados ou sistemas. Os ataques de integridade são de vários tipos e podem ter como alvo uma pequena organização ou uma nação inteira.

Ataques à acessibilidade:

Atualmente, o ransomware de dados é uma ameaça muito comum. Impede que a vítima acesse os dados e, além disso, os ataques DDOS também estão aumentando. Um ataque de negação de serviço sobrecarrega o recurso de rede com solicitações, tornando-o indisponível.

Mas como esses ataques são realizados, esta é a questão. Para entender, vamos ler mais.

Leia também: Chega de riscos cibernéticos com autenticação adaptativa

Engenharia social

Hoje em dia, a engenharia social é usada para projetar ataques de ransomware, o motivo? Fácil disponibilidade de informações pessoais! Quando os cibercriminosos podem hackear um ser humano, por que eles gastariam tempo hackeando um sistema? A engenharia social é o método nº 1 usado para induzir os usuários a executar um programa cavalo de Tróia. A melhor maneira de se proteger desses ataques é ser cauteloso e ter conhecimento sobre eles.

Ataques de phishing

É a melhor maneira de roubar a senha de alguém. Os criminosos cibernéticos elaboram e-mails de forma que o usuário revele a senha de suas contas financeiras e outras. A melhor defesa é a autenticação de dois fatores (2FA )

Software sem patch

Você não pode culpar uma empresa se um invasor instalar um exploit de dia zero contra você, pois isso aconteceu devido à falha em realizar a devida diligência. Se uma organização não aplicar um patch mesmo após a divulgação de uma vulnerabilidade, é seu dever solicitá-lo e implementá-lo.

Ameaças de mídia social

Elaborar um ataque para atingir uma seita especial de indivíduos não é mais difícil. Os invasores usam sites de redes sociais como Facebook, LinkedIn, Twitter ou qualquer site popular para iniciar uma conversa e torná-los um alvo com base em seu perfil.

Ameaças persistentes avançadas

Falando nisso é um ataque à rede em que uma pessoa não autorizada ganha acesso à rede e fica oculta por um longo período. O objetivo de tais ataques é roubar seus dados e causar danos à rede ou organização enquanto brinca de esconde-esconde.

Carreiras em segurança cibernética

À medida que as organizações começam a perceber a importância da segurança cibernética, caminhos se abrem em termos de carreira. Com a implementação do RGPD nos países europeus, a procura de profissionais nesta área aumentou. Como eles ajudam na construção de uma estratégia de segurança cibernética forte.

Nunca antes a demanda de profissionais de segurança cibernética foi tão alta. Mas, à medida que as empresas estão começando a entender sua importância, elas procuram especialistas em segurança cibernética, em vez de analistas de segurança. Um testador de penetração se tornou uma obrigação para impor mais rigor e segurança forte.

CISO / CSO

O diretor de segurança da informação (CISO) é um executivo de nível sênior dentro de uma organização. Ele é responsável por estabelecer e manter a estratégia para garantir que os ativos e tecnologias de informação sejam protegidos.

Analista de segurança

Uma pessoa que detecta e evita que ameaças cibernéticas se infiltrem na rede da organização. Ele / ela é responsável por identificar e corrigir falhas no sistema de segurança da empresa. Normalmente, as seguintes responsabilidades devem ser assumidas por um analista de segurança:

Arquiteto de segurança

Essa pessoa é responsável por manter a segurança da empresa. Eles pensam como um hacker para antecipar os movimentos e planejar estratégias para impedir que o sistema de computador seja hackeado.

Engenheiro de segurança

É a linha de frente da defesa. Uma pessoa com fortes habilidades técnicas, organizacionais e de comunicação também é preferida para este trabalho.

Leia também: as empresas estão preparadas para ataques cibernéticos?

Tudo isso afirma claramente o quão importante é a segurança cibernética, no mundo interconectado de hoje. Se alguém não tiver um bom sistema de segurança cibernética em funcionamento, ele poderá ser atacado. Não importa se uma organização é pequena ou grande, o que importa é que os invasores desejam obter dados. Todos nós sabemos que nenhum sistema é 100% totalmente seguro e seguro, mas isso não significa que devemos parar de tentar proteger nossos dados. Tudo o que é explicado acima o ajudará a entender a importância da segurança cibernética e as áreas em que ela deve ser implementada.

Remova informações salvas do Autofill do Firefox seguindo estes passos rápidos e simples para dispositivos Windows e Android.

Neste tutorial, mostramos como executar um soft reset ou hard reset no Apple iPod Shuffle.

Existem muitos aplicativos incríveis no Google Play que você não pode deixar de assinar. Após um tempo, essa lista cresce e você precisará gerenciar suas assinaturas do Google Play.

Procurar aquele cartão na carteira pode ser um verdadeiro incômodo. Nos últimos anos, várias empresas têm desenvolvido e lançado soluções de pagamento sem contato.

Ao excluir o histórico de downloads do Android, você ajuda a liberar espaço de armazenamento e outros benefícios. Aqui estão os passos a seguir.

Este guia mostrará como excluir fotos e vídeos do Facebook usando um PC, Android ou dispositivo iOS.

Nós passamos um pouco de tempo com o Galaxy Tab S9 Ultra, que é o tablet perfeito para emparelhar com seu PC Windows ou o Galaxy S23.

Silencie mensagens de texto em grupo no Android 11 para manter as notificações sob controle no aplicativo de Mensagens, WhatsApp e Telegram.

Aprenda a limpar o histórico de URLs da barra de endereços no Firefox e mantenha suas sessões privadas seguindo estes passos simples e rápidos.

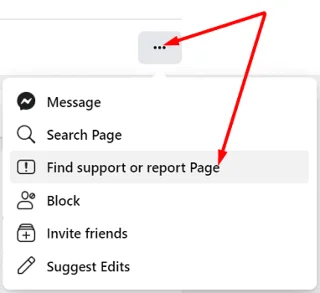

Para denunciar um golpista no Facebook, clique em Mais opções e selecione Encontrar suporte ou denunciar perfil. Em seguida, preencha o formulário de denúncia.