Como Remover Informações Salvas do Autofill do Firefox

Remova informações salvas do Autofill do Firefox seguindo estes passos rápidos e simples para dispositivos Windows e Android.

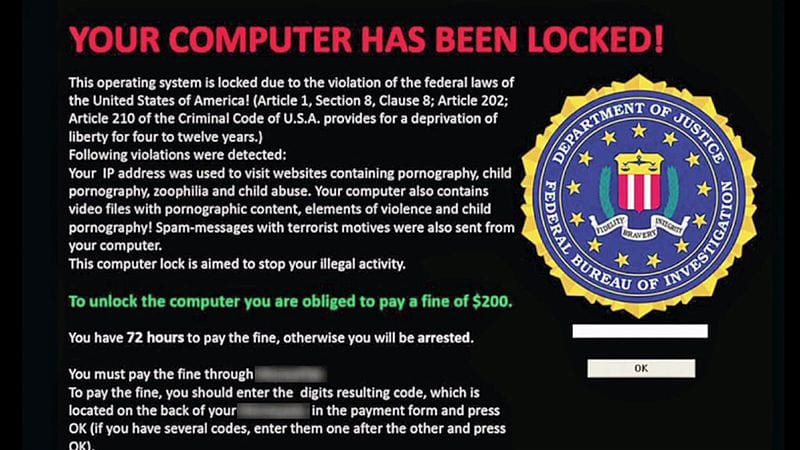

Um dos tipos mais recentes de malware é conhecido como ransomware. Ransomware é um tipo particularmente desagradável de malware, pois ele atravessa e criptografa todos os arquivos em seu computador e, em seguida, mostra a você uma nota de resgate. Para desbloquear o dispositivo, você precisa pagar o resgate para receber um código de desbloqueio. Historicamente, a maioria das campanhas de ransomware realmente descriptografa os arquivos assim que o resgate é pago, já que a publicidade sobre os hackers que cumprem sua parte do acordo é uma parte importante para persuadir as pessoas a pagar.

Observação: geralmente é recomendável que você não pague o resgate. Fazer isso continua a provar que o ransomware pode ser lucrativo, mas também não garante que você terá acesso aos seus dados novamente.

Dica: a criptografia é um processo de embaralhamento de dados com uma cifra e uma chave de criptografia. Os dados criptografados só podem ser descriptografados com o uso da chave de descriptografia.

Como qualquer malware, o ransomware precisa entrar no seu computador para ser executado. Existem muitos métodos de infecção em potencial, mas alguns dos métodos mais comuns são downloads infectados em páginas da web, malvertising e anexos de e-mail maliciosos.

Dica: Malvertising é a prática de distribuir software malicioso por meio de redes de publicidade.

Depois de baixado para o seu computador, o ransomware começará a criptografar os arquivos em segundo plano. Algumas variantes farão isso o mais rápido possível. Você pode perceber que isso afeta o desempenho do sistema, mas terá pouco tempo para fazer qualquer coisa a respeito. Algumas variantes de ransomware criptografam os dados lentamente, a fim de reduzir a chance de serem notados em ação. Algumas variantes de ransomware permaneceram inativas por semanas ou meses para serem incluídas em quaisquer backups que pudessem ser usados para restaurar o sistema.

Dica: O ransomware geralmente evita criptografar arquivos críticos do sistema. O Windows ainda deve funcionar, mas todos os arquivos pessoais etc. serão criptografados.

Depois que o ransomware criptografa tudo no computador, seu ato final é criar uma nota de resgate, geralmente na área de trabalho. A nota de resgate geralmente explica o que aconteceu, fornece instruções sobre como pagar o resgate e o que acontecerá se você não pagar. Geralmente também é estabelecido um limite de tempo, com a ameaça de um aumento de preço ou o cancelamento da chave usada para exigir que as pessoas paguem.

Diversas variantes de ransomware fornecem um recurso que permite descriptografar um pequeno número de arquivos como um gesto de “boa vontade” para provar que seus arquivos podem ser descriptografados. O método de pagamento normalmente será bitcoin ou várias outras criptomoedas. A nota de resgate geralmente fornece uma variedade de links para sites onde você pode comprar as criptomoedas relevantes, em um esforço para tornar mais fácil para as pessoas pagá-las.

Depois de fornecer o pagamento, ou às vezes o comprovante de pagamento, geralmente você receberá uma chave de descriptografia que poderá usar para descriptografar seus dados. Infelizmente, existem algumas variantes que nunca descriptografam, mesmo que você pague - em outras palavras, você NÃO deve pagar, mas procurar outras soluções.

O processo de criptografia em seu computador geralmente é executado com uma chave de criptografia simétrica gerada aleatoriamente. Essa chave de criptografia é então criptografada com uma chave de criptografia assimétrica, para a qual o criador do ransomware possui a chave de descriptografia correspondente. Isso significa que apenas o criador do ransomware pode descriptografar a senha de que você precisa para descriptografar o seu computador.

Dica: Existem dois tipos de algoritmos de criptografia, simétrico e assimétrico. A criptografia simétrica usa a mesma chave de criptografia para criptografar e descriptografar os dados, enquanto a criptografia assimétrica usa uma chave diferente para criptografar e descriptografar os dados. A criptografia assimétrica permite que uma pessoa forneça a mesma chave de criptografia a várias pessoas enquanto retém a única chave de descriptografia.

Algumas variantes de ransomware também incluem recursos de suporte que permitem que você entre em contato com a pessoa que está executando o golpe. Ele foi projetado para ajudar a orientá-lo no processo de pagamento; no entanto, algumas pessoas tiveram sucesso ao usá-lo para tentar barganhar o preço.

Dica: Em alguns casos, o ransomware será implantado como uma infecção secundária para tentar encobrir a existência de outro vírus que pode ter roubado outros dados secretamente. A intenção, neste caso, é principalmente criptografar os arquivos de log e dificultar a resposta a incidentes e o processo forense. Esse tipo de ataque geralmente é usado apenas em ataques altamente direcionados contra empresas, e não contra usuários de computador em geral.

Você pode reduzir as chances de ser infectado por ransomware e outros malwares tomando cuidado na Internet. Você não deve abrir anexos de e-mail inesperados, mesmo se confiar no remetente. Você nunca deve habilitar macros em documentos de escritório, especialmente se o documento foi baixado da Internet. Macros de documentos do Office são um método comum de infecção.

Um bloqueador de anúncios, como o uBlock Origin, pode ser uma boa ferramenta para proteção contra malvertising. Você também deve garantir que só baixe arquivos de sites legítimos e confiáveis, pois o malware pode frequentemente estar oculto em downloads infectados disfarçados de versões gratuitas de software pago.

Ter e usar um software antivírus ou antimalware é geralmente uma boa defesa contra malware que consegue passar pela primeira linha de defesa.

Se você se encontrar na posição em que o ransomware assumiu o controle do seu computador, poderá desbloquear o ransomware gratuitamente. Um bom número de esquemas de ransomware foram mal projetados e / ou já foram retirados do ar pelas agências de aplicação da lei.

Nesses casos, é possível que a chave mestre de descriptografia tenha sido identificada e esteja disponível. O EC3 (European Cybercrime Center) da Europol tem uma ferramenta chamada “ Crypto Sheriff ” que pode ser usada para identificar o tipo de ransomware que você possui e, em seguida, vinculá-lo à ferramenta de descriptografia correta, se houver.

Uma das melhores proteções que você pode ter contra ransomware são bons backups. Esses backups devem ser armazenados em um disco rígido não conectado ao computador ou na mesma rede do computador para evitar que também sejam infectados. O backup só deve ser conectado ao computador afetado depois que o ransomware for removido, caso contrário, ele também será criptografado.

Remova informações salvas do Autofill do Firefox seguindo estes passos rápidos e simples para dispositivos Windows e Android.

Neste tutorial, mostramos como executar um soft reset ou hard reset no Apple iPod Shuffle.

Existem muitos aplicativos incríveis no Google Play que você não pode deixar de assinar. Após um tempo, essa lista cresce e você precisará gerenciar suas assinaturas do Google Play.

Procurar aquele cartão na carteira pode ser um verdadeiro incômodo. Nos últimos anos, várias empresas têm desenvolvido e lançado soluções de pagamento sem contato.

Ao excluir o histórico de downloads do Android, você ajuda a liberar espaço de armazenamento e outros benefícios. Aqui estão os passos a seguir.

Este guia mostrará como excluir fotos e vídeos do Facebook usando um PC, Android ou dispositivo iOS.

Nós passamos um pouco de tempo com o Galaxy Tab S9 Ultra, que é o tablet perfeito para emparelhar com seu PC Windows ou o Galaxy S23.

Silencie mensagens de texto em grupo no Android 11 para manter as notificações sob controle no aplicativo de Mensagens, WhatsApp e Telegram.

Aprenda a limpar o histórico de URLs da barra de endereços no Firefox e mantenha suas sessões privadas seguindo estes passos simples e rápidos.

Para denunciar um golpista no Facebook, clique em Mais opções e selecione Encontrar suporte ou denunciar perfil. Em seguida, preencha o formulário de denúncia.